密码学主要由密码编码密码分析俩个部分组成

密码编码学:研究信息的交换处以实现信息的安全保护

密码分析学:研究密文获取对应的明文信息

《中华人民共和国密码法》 2020年1月1日起实施。2005年4月1日起国家施行《中华人民共和国电子签名法》

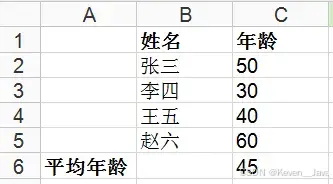

密码学相关概念:

概念 解释

明文 需要采用密码技术进行保护的信息

密文 用密码技术处理过后的明文信息的结果,既加密消息

加密 将明文变为密文的过程

解密 将密文变为明文的过程

加密算法 加密过程中使用的一套规则

解密算法 解密过程中所使用的一套规则

密钥 加密和解密的操作通常是在密钥的控制下进行的,分别称为加密密钥和解密密钥

密码安全分析(攻击方式*)

概念 解释 特点

唯密文攻击 密码分析者只拥有一个或者多个的相同 只知道密文,其他的啥也不知道

密钥加密的密文没有其他可利用的信息。

已知明文攻击 密码分析者根据已知的某些密文-明文破 已知某些密文的密文

译对应密码,一个密码仅当它能经得起

已知明文攻击时才可取的。

选着明文攻击 指密码分析者能够选择明文并获取对应 对密码分析者十分有利,适用攻击

的密文。 计算机文件系统和数据库系统。密文验证攻击 密码分析者对于任何选定的密文,能够 —

得到该密文“是否合法”的判断。

选择密文攻击 指密码分析者能够选择密文并获得对应 主要攻击公开密钥密码体制,特别

的明文。对密码分析者十分有利。 是攻击数字签名。

密码体制分为三类:私钥、公钥和混合密码体制。

私钥密码体制又称对称密码体制,该体制加密解密使用相同的密钥。消息的收发必须事先通过安全渠道交换密钥。

优点:加密速度快,密文紧凑、使用长密码时难破解

缺点:密钥分配问题、密钥管理问题、无法认证源

常见的对称密码加密算法如下:DES、3DES、AES、RC4/5、IDEA。

公钥密码又称非对称密码体制,该体制加密解密的密钥不同

优点:密钥分发方便、密钥保管量少、支持数字签名

缺点:加密速度慢(计算量大,不适合加密大数据)、数据膨胀率高

每个实体有俩个密钥:公钥公开、私钥自己保管

公钥加密,私钥解密,可实现保密通信。

私钥加密,公钥解密,可实现数字签名。

常见的非对称加密算法如下:

RSA:512位(1024)密钥,计算量极大,难破解。

Elgamal、ECC(椭圆曲线算法)、背包算法、Rabin、DH等

混合密码体制:发送方使用对称密钥加密的消息,再用接受方的公钥加密对称密钥,然后在一起发送给对方;接收方先用自己的私钥解密得对称密钥,然后用对称密钥解出密文。