为论文写作提供【100个】计算机网络信息安全学论文参考文献,海量计算机网络信息安全相关论文参考文献,包括期刊,专著,外文参考文献,解决您的计算机网络信息安全专著类参考文献有哪些的相关难题!

一、计算机网络信息安全论文参考文献范文

[1]办公计算机网络信息安全方案.陈超.万峻,2011第十二届全国医药信息学大会

[2]石油企业计算机网络信息安全总体规划的探讨.蒋云.刘健.朴万林,200620052006年石油行业计算机新技术应用交流会

[3]论计算机网络信息安全与防范.梁维娟,20122012年中国船舶行业热加工技术交流会

[4]计算机网络信息安全对军队信息化建设的作用.李静.李明兰,20092009中国计算机信息防护年会

[5]军队计算机网络信息安全与防范对策.刘铎,2008全国第19届计算机技术与应用学术会议

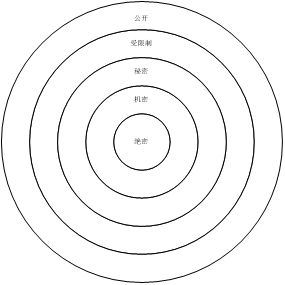

[6]计算机网络信息安全保密体系架构研究.龚永荣,2008第23届全国计算机安全学术交流会

[7]电力系统计算机网络信息安全的防护.于仕,20142014年江西省电机工程学会年会

[8]计算机网络信息安全与防范技术.吴连山,2004中国公路学会计算机应用分会2004学术年会

[9]计算机网络信息安全保密评估系统.黄伟力.薛铁军,20032003信息保密专业委员会学术年会

[10]计算机网络信息安全技术研究.胡志奇,2002中国计算机学会网络与数据通信学术会议

二、计算机网络信息安全论文期刊参考资料

[1].计算机网络信息安全及防护策略研究.《计算机与数字工程》.被中信所《中国科技期刊引证报告》收录ISTIC.2011年1期.彭珺.高珺.

[2].关于计算机网络信息安全及防护策略探究.《电脑知识与技术》.2014年19期.王磊.

[3].浅析新形势下计算机网络信息安全及防护策