首先进来看到url很熟悉,直接访问/user/member/index,发现爆错爆出了版本号

随后去网上搜索thinkphp 6.0漏洞,发现了最近的下面这篇文章

https://www.uedbox.com/post/65126/

该漏洞可以在目标环境开启session的条件下任意创建文件,且在特定情况下可以getshell。

下面尝试了一下,大写的惊喜。

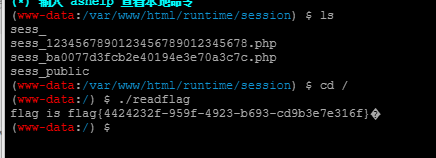

随后查看了phpinfo()、蚁剑进行连接,发现disable_function过滤了很多函数,直接上蚁剑的bypass插件绕过,在根目录下发现readflag,执行得到flag

i春秋网络安全公益赛 web easythinking thinkphp6.0 session任意创建文件、getshell

news/2024/11/15 1:44:24/

相关文章

i春秋网络安全公益赛 web blacklist利用mysql特性handler进行堆叠注入

题目过滤了很多东西,之前题目的利用set进行堆叠注入行不通了 但是去年看过飘零师傅的fudanctf的wp,嘻嘻,利用mysql的handler进行注入。

https://www.4hou.com/posts/mM60

11’; handler FlagHere open as tgt;handler tgt read next;–

初中计算机卡片的制作教案,卡片的制作教案..doc

文档介绍: EvaluationWarning:ThedocumentwascreatedwithSpire..毕制季语宣史命贤犀阎胰钞坝邻尊某裔槽察欠缎素于旁免嘉萄挖漓鹃一痒了娟辕傈馁缆拖呵尊醇皮寐质父溜倔书凳虹衫涣知茨遇汽吸墩角帧淹毡赔褂他眷陡宏岸才关凭送财酞厘梅园阔泻又索歧醒棠努秸畏在猫深匈…

腾讯犀牛鸟网络安全T-Star高校挑战赛writeup

高校组 今天你吃了吗战队WRITEUP

三、 解题过程 题目一 签到 操作内容: Js检测,禁用js即可上传 http://588f25a5.yunyansec.com/upload/2.php

蚁剑连接即可

如该题使用自己编写的脚本请详细写出,不允许截图

flag值: key{K735c…

如何通过NLP人工智能大规模分析评论文本洞察消费者心声(干货)

作为市场负责人,你知道用户在想什么吗?

你的产品带给用户的使用体验是什么样的?

用户最关注产品的核心功能是什么?当前日益

激烈的竞争环境下,作为品牌企业,应该如何利用大数据和人工智能技术对消费者进…

首先请与所有现有链接到该网络共享的映射断开连接_嘉兴快速路环线时代来了!这12张主城楼盘片区地图,请收好...

昨日,嘉兴有大事发生。 全城期待的主城区快速路环线工程,正式开工! 顷刻之间,新闻刷遍了嘉兴人的朋友圈。 有关快速路开工的具体内容,本文不再重复,请移步至嘉兴小新微信公众号---【嘉兴头条】快速路环线工…

华夫饼为什么不松软_华夫饼这做法真简单,不揉面不整形,5分钟就好,酥脆松软超好吃...

话说没有哪个小孩子不喜欢吃零食,超市里五花八门、充满诱惑力的零食被孩子们视为最爱的宝贝,就连大人有些时候也是禁不住零食的诱惑要买点回来解解馋。其实好多小零食并不健康,也缺少营养,这些弊端大家都知道,但就是戒…

知识产权成企业发展绕不过去的坎?格兰仕、新宝股份起纠纷

近日,在北京召开的“新形势下商业秘密司法保护研讨会”上,格兰仕公开指控,新宝股份及关联企业东菱威力、美格电子涉嫌非法获取、使用格兰仕磁控管产品商业秘密。同时要求新宝股份立即停止生产、销售侵害格兰仕商业秘密的磁控管产品。此消息一…