【简介】

Snort 是一个开源入侵防御系统(IPS),Snort IPS 使用一系列规则来帮助定义恶意网络活动,并利用这些规则来查找与之匹配的数据包,并为用户生成警报,Snort 也可以在线部署来阻止这些数据包。Snort有三个主要用途。作为一个像tcpdump一样的数据包嗅探器,作为一个数据包记录器–这对网络流量调试很有用,或者它可以作为一个完整的网络入侵防御系统,本篇文章将带着大家完成通过Azure Cloud中 Azure VM虚拟机来搭建一个开源入侵防御系统去实现安全流量实时分析,

【前期文章】

【Microsoft Azure 的1024种玩法】一.一分钟快速上手搭建宝塔管理面板

【Microsoft Azure 的1024种玩法】二.基于Azure云平台的安全攻防靶场系统构建

【Microsoft Azure 的1024种玩法】三.基于Azure云平台构建Discuz论坛

【Microsoft Azure 的1024种玩法】四. 利用Azure Virtual machines 打造个人专属云盘,速度吊打某云盘

【Microsoft Azure 的1024种玩法】五.基于Azure Cloud Shell 一站式创建Linux VM

【Microsoft Azure 的1024种玩法】六.使用Azure Cloud Shell对Linux VirtualMachines 进行生命周期管理

【Microsoft Azure 的1024种玩法】七.Azure云端搭建部署属于自己的维基百科

【Microsoft Azure 的1024种玩法】八. 基于Azure云端轻松打造一款好用的私有云笔记

【Microsoft Azure 的1024种玩法】九. Microsoft Azure云端轻松构建部署PostgreSQL数据库

【Microsoft Azure 的1024种玩法】十. 基于Azure App Service 快速上手部署 ASP.NET Web 应用

【Microsoft Azure 的1024种玩法】十一.手动对Azure磁盘进行IOPS性能压力测试

【Microsoft Azure 的1024种玩法】十二. 使用Auzre cloud 安装搭建docker+vulhub靶场

【Microsoft Azure 的1024种玩法】十三.Azure cloud|带你快速搭建DVWA靶场漏洞环境

【Microsoft Azure 的1024种玩法】十四.Azure DNS 在线域名委托解析操作指南

【Microsoft Azure 的1024种玩法】十五.通过Web浏览器对Auzre VM 服务器运维管理

【Microsoft Azure 的1024种玩法】十六.Cobaltstrike内网渗透工具在Azure Cloud中的部署使用

【Microsoft Azure 的1024种玩法】 十七.在Microsoft Azure上动手搭建专属私有文件同步服务]

【Microsoft Azure 的1024种玩法】 十八.快速创建Microsoft Azure SQL数据库初体验

【Microsoft Azure 的1024种玩法】 十九.使用Azure备份服务对虚拟机快速备份

【Microsoft Azure 的1024种玩法】 二十.Azure Multi-Factor Authentication多因素验证最佳实战

【Microsoft Azure 的1024种玩法】 二十一.利用Azure Blob Service 快速实现静态网站托管

【Microsoft Azure 的1024种玩法】 二十二.中国区Azure Cloud 多重身份验证最佳实践

【Microsoft Azure 的1024种玩法】 二十三.快速上手Azure Content Delivery Network 内容分发网络

【Microsoft Azure 的1024种玩法】二十四.通过Azure Front Door 的 Web 应用程序防火墙来对 OWASP TOP 10 威胁进行防御

【Microsoft Azure 的1024种玩法】 二十五.使用Azure CDN对Azure Blob 静态托管站点进行加速

【Microsoft Azure 的1024种玩法】二十六. 在Azure VM中手动部署Windows Admin Center管理平台

【Microsoft Azure 的1024种玩法】二十七. Azure Virtual Desktop虚拟桌面之快速创建配置(一)

【Microsoft Azure 的1024种玩法】二十八. 基于Azure Cloud搭建IPS入侵防御系统实现安全流量实时分析

【操作步骤】

一.创建Azure VM

1.配置基本的Azure VM信息(包括订阅、资源组、实例详细信息,管理员账号及入站端口规则),具体配置如下所示:

2.配置磁盘信息(配置相关磁盘类型及加密类型)具体配置如下所示:

3.配置网络接口信息(虚拟网络、子网、公网IP、公共出入站端口等)具体配置如下所示:

4.配置监视和管理

5.查看并创建虚拟机

6.部署完成以后,可点击直接“转到资源”

7.如下图所示可以看到虚拟机资源管理页面

二.远程连接Azure VM

1.通过Windows下的远程连接工具,连接到创建的Azure VM中

三.配置入站端口规则

1.在设置中,选择“网络”,在右侧点击“添加入站端口规则”

2.我们为了确保在整个搭建中不会因为端口的问题导致不能访问,我们在添加入站规则时,选择放通所有的服务、所有的端口,具体配置如下图所示,我们点击“添加完成” 来实现入站规则放通的策略配置

3.如下图所示为我们配置的具体入站规则

四. 下载安装部署PCAP

1.首先需要通过下载地址去下载pcap

五. 安装配置Snort及规则库

1. 通过下载地址下载安装Snort

1.首先需要通过下载地址去下载pcap,下载完毕以后点击下一步的方式进行安装,直至安装完毕。

2. 下载安装Snort Rules 规则库

1.在Downloads中选择Rules模块

2.点击下载snort V2.9版本的规则库文件

3.将下载的文件解压后复制cimmunity.rules文件到snort安装目录的rules文件夹下

4.这里rule很多可以根据自己的需求选择规则放置在snort安装目录的rules下

六. 验证测试IPS入侵防御系统

1.通过mkdir 命令新建一个文件夹

mkdir log

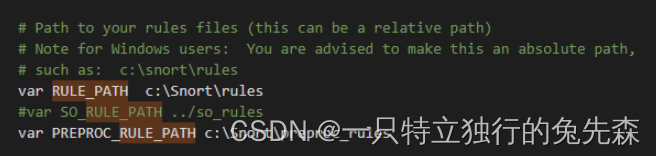

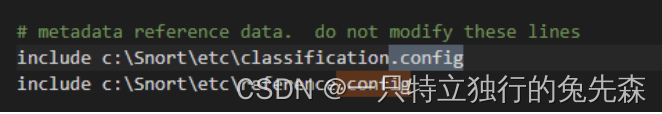

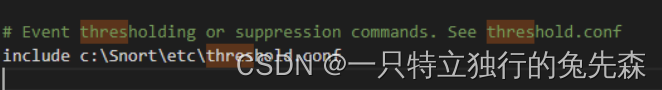

2 修改配置/etc/snort.conf配置文件

将Rule_PATH和PREPROC_RULE_PATH改成rules的绝对路径(注意:以上windows所有路径分隔符都是\ 同时还要再rules文件夹中创建两个文件 white_list.rules和black_list.rules,如果不创建的话会报文件不存在的错误)

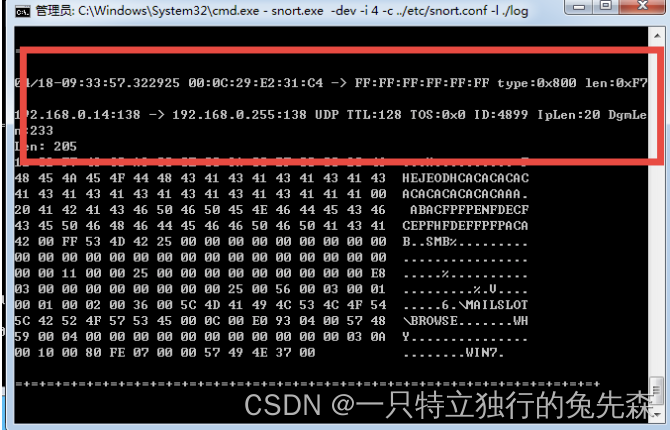

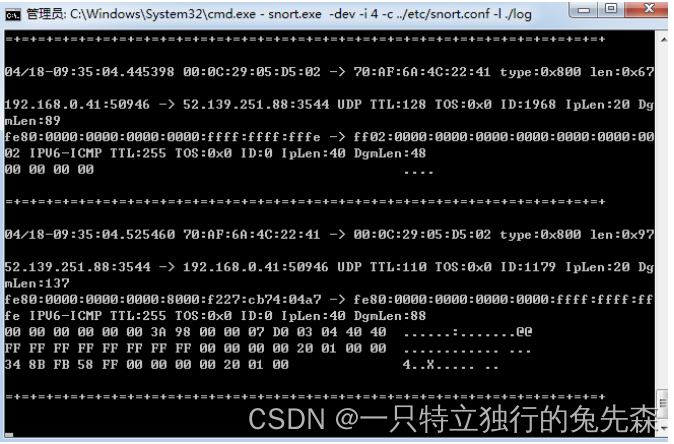

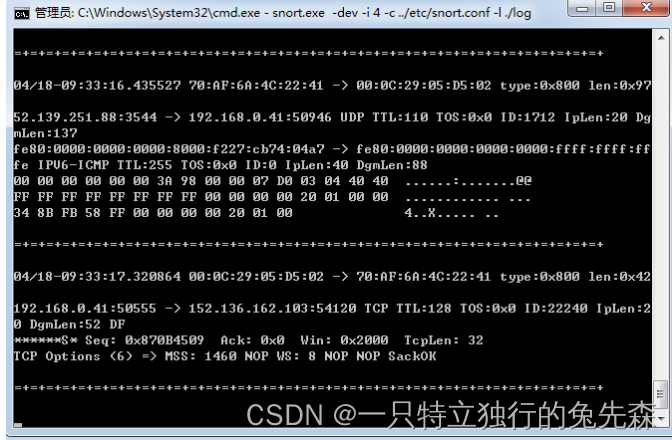

3.运行snort.exe命令对特定IP网络进行日志记录

snort.exe -dev -l ./log -h 192.168.0.0/24 -c ... /etc/snort.conf

4.通过Nmap命令对其网段进行测试

nmap -A -Sc -T4 192.168.0.14

届时,我们就可以看到已经检测出攻击的行为了