安全域相关介绍

-

安全域(Security Zone),用于管理防火墙设备上安全需求的一些接口。

管理员将安全需求相同的接口进行分类,并划分到不同安全域,从而实现安全策略的统一管理。 -

防火墙出厂的确省安全域

H3C防火墙出厂存在的确省安全域:Local 、DMZ、Trust、Untrust、Management。

缺省安全域不可删除,且域中没有端口。

[H3C]security-zone name ?STRING<1-31> Security zone name LocalTrustDMZUntrustManagement

- 安全域说明及安全等级

Trust(信任) 安全等级是85,一般连接是连接内网的端口。

Untrust(非信任) 安全等级是5,一般用于连接外网的端口。

DMZ(Demilitarized Zone,隔离区或非军事区) 安全等级是50,一般为连接服务器的端口。

Local(本地) 安全等级为100,指的是防火墙的哥哥各个端口,用户不可改变Local区域本身的任何配置,包括向其添加接口。

Management(管理) 安全等级是100,指的是通过Telnet、http或https等方式管理防火墙的端口。 - 安全域接口下的报文转发规则

i. 一个安全域中的接口与一个不属于任何安全域的接口之间的报文,将被丢弃。

ii. 属于同一个安全域的各接口之间的报文缺省会被丢弃。

iii. 安全域之间的报文由安全控制策略进行安全检查,并根据检查结果放行或丢弃。如若安全策略不存在或不生效,则报文被丢弃。

iiii.非安全域的接口之间的报文被丢弃。

iiiii.目的地址或源地址为本机的地址,缺省会被丢弃;如若该报文匹配安全策略,则根据策略判断丢弃或放行。

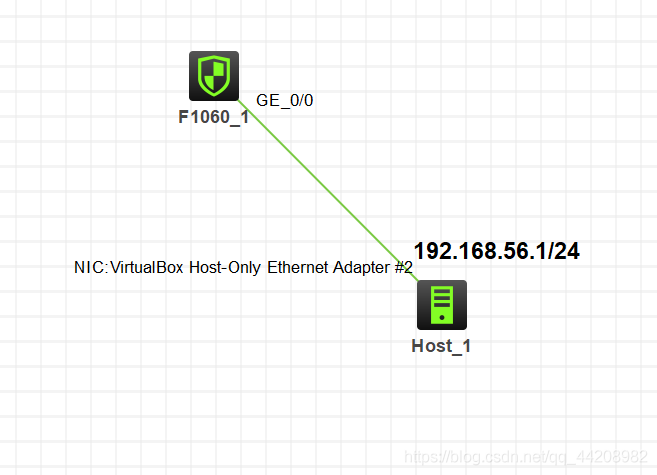

实验拓扑

实验要求

- 搭建如图拓扑,并连接。

- 配置相关IP地址。

interface GigabitEthernet1/0/0 //配置相关IPip address 192.168.56.2 255.255.255.0- 创建安全域,将GE_0/0端口配置为Management端口。

security-zone name management //创建Management安全域import interface g1/0/1 //域中添加接口

- 创建ACL作为安全策略检测

acl basic 2000 //创建ACL,抓取相关数据流rule permit source 192.168.56.0 0.0.0.255

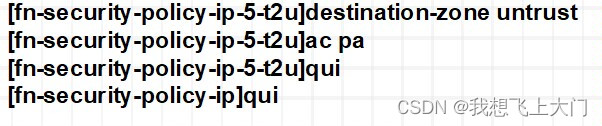

- 配置Management到Local安全域之间的域间实例

zone-pair security source Management destination Local //创建域间实例packet-filter 2000 //绑定ACL- 配置Telnet、http协议。

telnet server enableip http enableip https enable //全部默认开启local-user admin class manage //用户admin为默认配置password hash $h$6$UbIhNnPevy //密码为adminservice-type telnet terminal http //服务类型默认为Telnet、httpauthorization-attribute user-role level-3authorization-attribute user-role network-adminauthorization-attribute user-role network-operator实验效果

- 在物理机上测试Telnet登陆,用户名与密码均为admin。

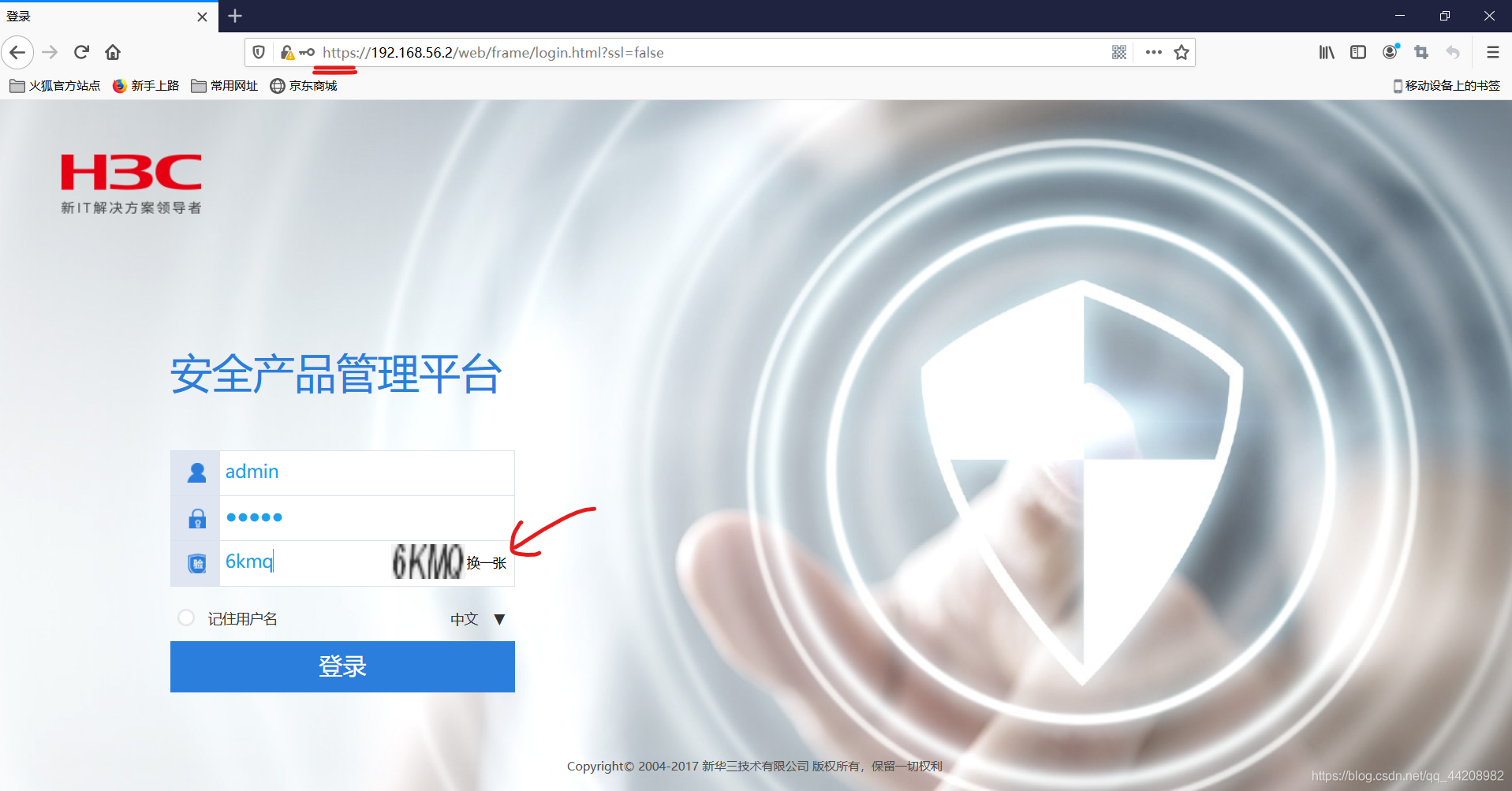

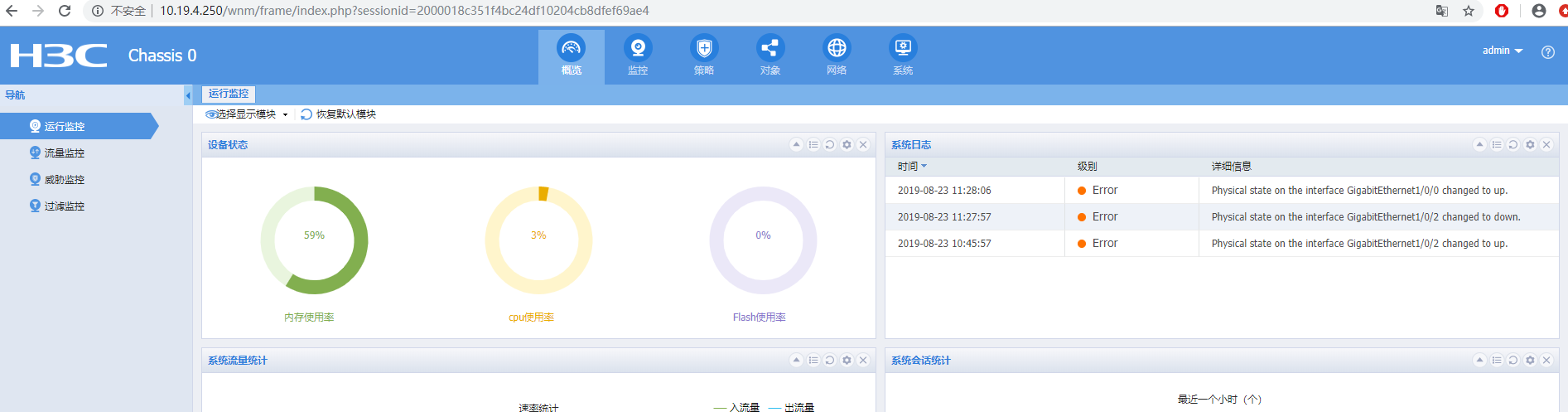

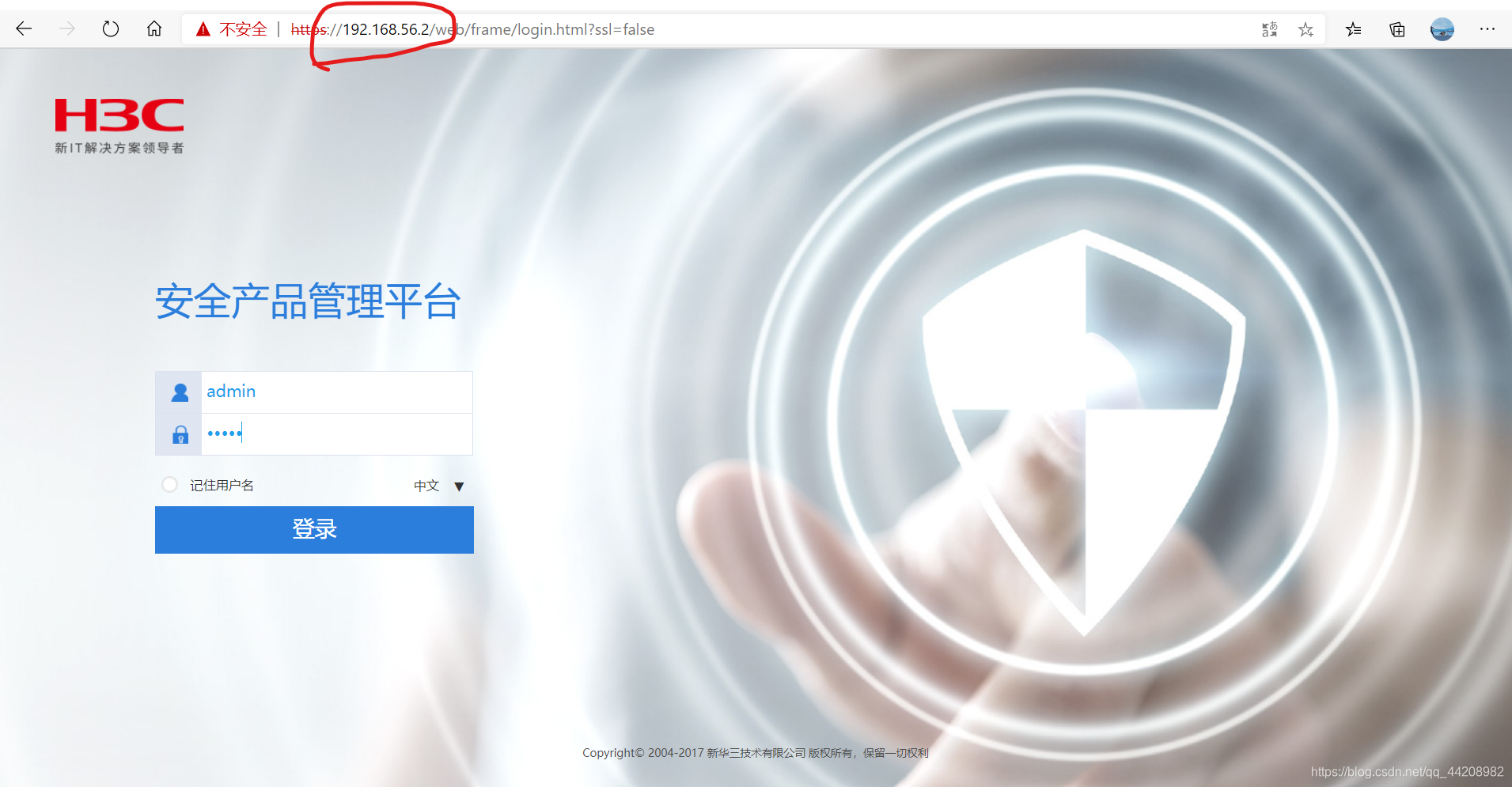

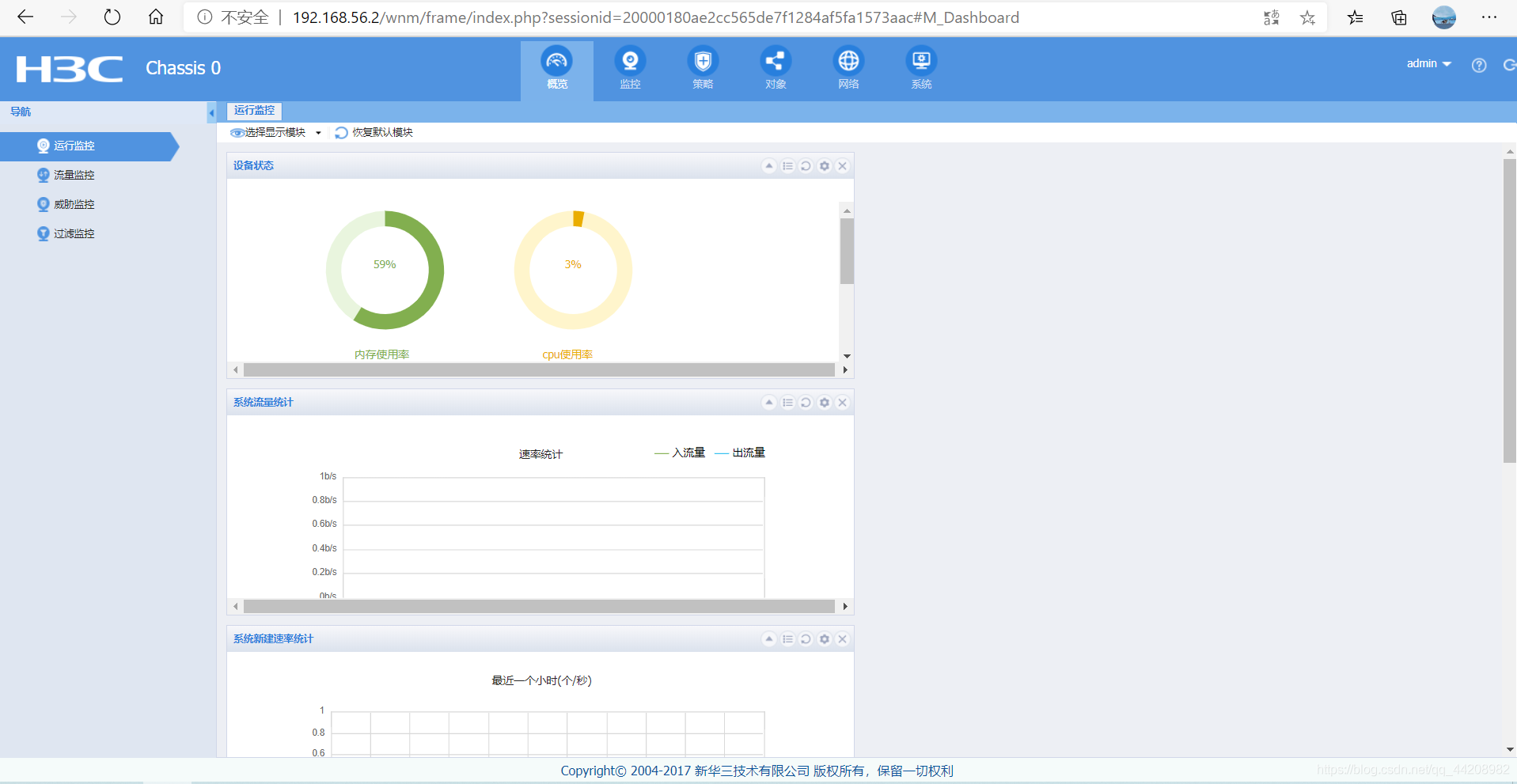

2. web http页面登陆,用户名密码均为admin。

- web https登陆

local-user admin class manage service-type https //增加服务类型https