华为模拟器(ensp)

华为 eNSP ,又称华为企业网络仿真平台,是华为提供的一款免费的网络仿真工具平台,主要是对企业网的路由器、交换机、防火墙、无线设备进行软件仿真,可以在没有真实设备的情况下也能够进行网络实验测试,学习网络技术。

华为防火墙(USG6000V)基础命令

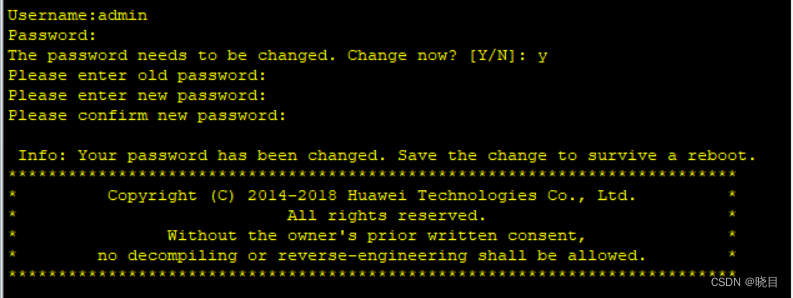

防火墙默认管理账号:admin

防火墙默认管理密码:Admin@123

初始化密码,第一次登录需要修改密码特殊字符加大小写字母数字

system-view // 进入系统视图

[FW1] sysname FW1 // 给防火墙命名

[FW1] undo info-center enable // 关闭日志弹出功能

[FW1] quit

language-mode Chinese // 将提示修改为中文 ,根据个人喜好

Change language mode, confirm? [Y/N] y

提示:改变语言模式成功.

开启Web管理界面: 默认防火墙console接口IP地址是192.168.0.1

system-view

[FW1] web-manager enable // 开启图形管理界面

[FW1] interface GigabitEthernet 0/0/0

[FW1-GigabitEthernet0/0/0] ip address 192.168.0.1 24 // 给接口配置IP地址

[FW1-GigabitEthernet0/0/0] service-manage all permit // 放行该端口的请求

[FW1-GigabitEthernet0/0/0] display this

配置Console口登陆:

system-view // 进入系统视图

[FW1] user-interface console 0 // 进入console0的用户配置接口

[FW1-ui-console0] authentication-mode password // 使用密码验证模式

[FW1-ui-console0] set authentication password cipher Admin1234 // 设置密码为Admin1234

[FW1-ui-console0] quit // 退出用户配置接口

配置telnet密码认证: 配置密码认证模式,此处配置密码为Admin@123.

FW1> system-view

[FW1] telnet server enable // 开启Telnet支持

[FW1] interface GigabitEthernet 0/0/0 // 选择配置接口

[FW1-GigabitEthernet0/0/0] service-manage telnet permit // 允许telnet

[FW1-GigabitEthernet0/0/0] quit

[FW1] user-interface vty 0 4 // 开启虚拟终端

[FW1-ui-vty0-4] protocol inbound telnet // 允许telnet

[FW1-ui-vty0-4] authentication-mode password // 设置为密码认证模式

[FW1-ui-vty0-4] set authentication password cipher Admin@123 // 设置用户密码

[USG6000V1] firewall zone trust // 选择安全区域

[USG6000V1-zone-trust] add interface GE0/0/0 // 添加到安全区域

配置telnet用户名密码认证:

system-view // 进入系统视图

[FW1] interface GigabitEthernet 0/0/0 // 进入接口配置

[FW1-GigabitEthernet0/0/0] ip address 192.168.0.1 24 // 配置接口IP

[FW1-GigabitEthernet0/0/0] service-manage telnet permit // 允许telnet

[FW1-GigabitEthernet0/0/0] service-manage ping permit // 允许ping

[FW1-GigabitEthernet0/0/0] quit //退出

[FW1] firewall zone trust // 进入trust安全域配置

[FW1-zone-trust] add interface GigabitEthernet 0/0/0 // 把GE0/0/0加入到trust安全域

[FW1-zone-trust] quit

[FW1] telnet server enable // 启用telnet服务

[FW1] user-interface vty 0 4 // 进入vty0-4的用户配置接口

[FW1-ui-vty0-4] authentication-mode aaa // 使用AAA验证模式

[FW1-ui-vty0-4] user privilege level 3 // 配置用户访问的命令级别为3

[FW1-ui-vty0-4] protocol inbound telnet // 配置telnet

[FW1-ui-vty0-4] quit // 退出用户配置接口

[FW1] aaa // 进入AAA配置视图

[FW1-aaa] manager-user lyshark // 创建用户vtyadmin

[FW1-aaa-manager-user-lyshark] password cipher admin@123 // 配置用户密码

[FW1-aaa-manager-user-lyshark] service-type telnet // 配置服务类型

[FW1-aaa-manager-user-lyshark] quit // 退出

[FW1-aaa] bind manager-user lyshark role system-admin // 绑定管理员角色

[FW1-aaa] quit // 退出AAA视图

常用查询命令: 查询防火墙的其他配置,常用的几个命令如下.

[FW1] display ip interface brief // 查默认接口信息

[FW1] display ip routing-table // 显示路由表

[FW1] display zone // 显示防火墙区域

[FW1] display firewall session table // 显示当前会话

[FW1] display security-policy rule all // 显示安全策略

配置到这里,我们就可以在浏览器中访问了,其访问地址是http://192.168.0.1

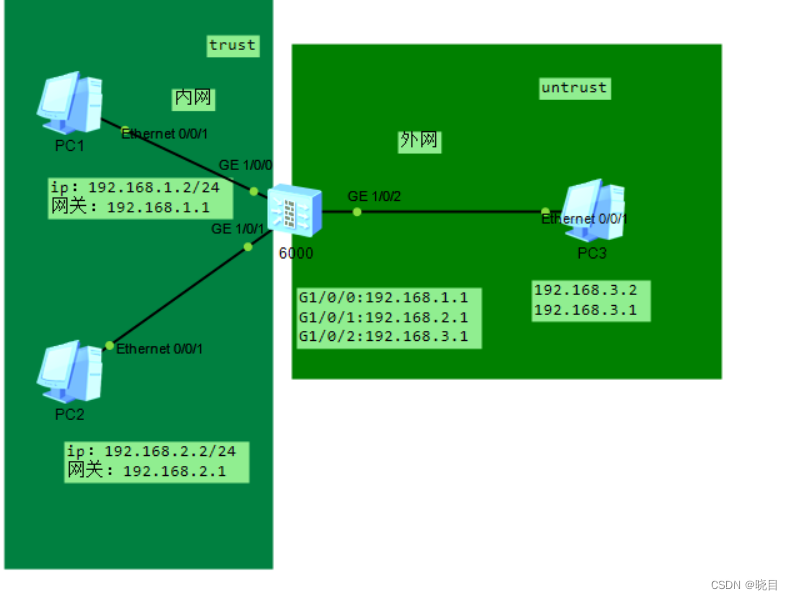

做一个小实验

在华为模拟器中构建如图所示拓扑,其中三台主机与一台防火墙,型号为USG6000V。具体配置如图所示

int g0/0/0 //进入GE 0/0/0端口

![]()

service-manage all permit //放行该端口所有请求

![]()

配置内网接口: 配置内网的接口信息,这里包括个GE 1/0/0 and GE 1/0/1这两个内网地址.

[6000-GigabitEthernet0/0/0]int g1/0/0

[6000-GigabitEthernet1/0/0]ip add 192.168.1.1 255.255.255.0

[6000-GigabitEthernet1/0/0]int g1/0/1

[6000-GigabitEthernet1/0/1]ip add 192.168.2.1 255.255.255.0

[6000-GigabitEthernet1/0/1]q

将前两个接口加入trust区域

[6000]firewall zone trust

[6000-zone-trust]add in

[6000-zone-trust]add interface g1/0/0

[6000-zone-trust]add interface g1/0/1

[6000-zone-trust]q

配置外网接口: 配置外网接口GE 1/0/2接口的IP地址,并将其加入到untrust区域中

[6000]int g1/0/2

[6000-GigabitEthernet1/0/2]ip add 192.168.3.1 255.255.255.0

[6000-GigabitEthernet1/0/2]q[6000]firewall zone untrust

[6000-zone-untrust]add int g1/0/2

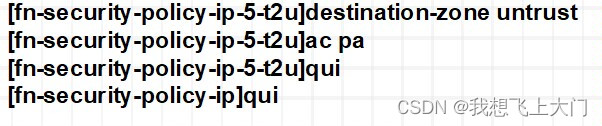

配置安全策略: 配置防火墙安全策略,放行trust(内网)-->untrust(外网)的数据包.

[6000]security-policy

[6000-policy-security]rule name new

[6000-policy-security-rule-new]source-zone trust

[6000-policy-security-rule-new]destination-zone untrust

[6000-policy-security-rule-new]service any

[6000-policy-security-rule-new]action permit

[6000-policy-security-rule-new]q

配置防火墙安全策略,拒绝untrust(外网)-->trust(内网)的数据包.

[6000-policy-security]rule name un-tr

[6000-policy-security-rule-un-tr]source-zone untrust

[6000-policy-security-rule-un-tr]destination-zone trust

[6000-policy-security-rule-un-tr]action deny

配置源NAT

配置原NAT地址转换,仅配置源地址访问内网 --> 公网的转换.

[FW1] nat-policy // 配置NAT地址转换

[FW1-policy-nat] rule name lyshark // 指定策略名称

[FW1-policy-nat-rule-lyshark] egress-interface GigabitEthernet 1/0/2 // 外网接口IP[FW1-policy-nat-rule-lyshark] action source-nat easy-ip // 源地址转换

[FW1-policy-nat-rule-lyshark] display this