https://i-blog.csdnimg.cn/direct/1d9ecfb14e3c45bcadcbe2d51867d689.png" width="1200" />

https://i-blog.csdnimg.cn/direct/1d9ecfb14e3c45bcadcbe2d51867d689.png" width="1200" />

目录

web%5D%5B%E6%9E%81%E5%AE%A2%E5%A4%A7%E6%8C%91%E6%88%98%202019%5DHttp-toc" style="margin-left:0px;">[web][极客大挑战 2019]Http

考点:Referer协议、UA协议、X-Forwarded-For协议

web%5D%5BHCTF%202018%5Dadmin-toc" style="margin-left:0px;">[web][HCTF 2018]admin

考点:弱密码字典爆破

四种方法:

web%5D%5B%E6%9E%81%E5%AE%A2%E5%A4%A7%E6%8C%91%E6%88%98%202019%5DHttp">[web][极客大挑战 2019]Http

考点:Referer协议、UA协议、X-Forwarded-For协议

访问环境

https://i-blog.csdnimg.cn/direct/de1070e5a6fa456999daa1eea1255d33.png" width="1200" />

https://i-blog.csdnimg.cn/direct/61f892ec09f84710a70caa5ba778b236.png" width="1200" />

老规矩,我们先查看源代码

https://i-blog.csdnimg.cn/direct/a971250fd4ea4063a05cefdf267f0e49.png" width="1200" />

发现一个页面,我们访问

https://i-blog.csdnimg.cn/direct/546b2d267eaa4aeca52fd7c9589005ad.png" width="1200" />

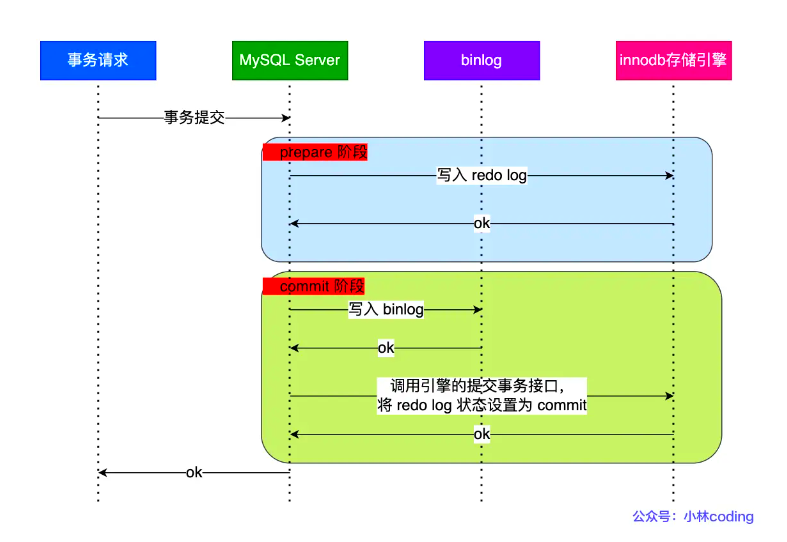

显示不是来自https://Sycsecret.buuoj.cn这个网站的,结合题目http:

题目是http ,很容易想起HTTP协议中的HTTP报文header请求头和响应头。就可以在header中添加上Referer:https://Sycsecret.buuoj.cn ,用来伪造访问来源,而Referer协议就是告诉服务器我们从哪里来。

所以我们开始抓包该参数:

https://i-blog.csdnimg.cn/direct/613631e302064072b0a5625d2fb4638f.png" width="1200" />

发送之后弹出一个 说我浏览器不属于:Syclover浏览器

User-Agent 协议来伪造访问工具为 Syclover 浏览器,这个协议就是告诉服务器我们是用什么浏览器工具访问的 .修改 User-Agent 为 User-Agent:Syclover

再发送

https://i-blog.csdnimg.cn/direct/e8333a9b0d49450e941ef3f37aa3c169.png" width="1200" />

又开始显示我不是在本地阅读,我..............🤯 ,真多事!

所以我们可以伪造本地ip 127.0.0.1,所以我们可以利用X-Forwarded-For的协议来伪造只需要在 header 再次添加X-Forwarded-For:127.0.0.1,试试:

https://i-blog.csdnimg.cn/direct/3de89feb78ab4aa2803715d92fef0204.png" width="1200" />

我的老天奶!,我的flag终于重见天日了!!!!!!!!!

web%5D%5BHCTF%202018%5Dadmin">[web][HCTF 2018]admin

考点:弱密码字典爆破

四种方法:

点hctf是错误界面404

https://i-blog.csdnimg.cn/direct/cc7f1116bfd24265a0a57ebf6d0a6458.png" width="1151" />

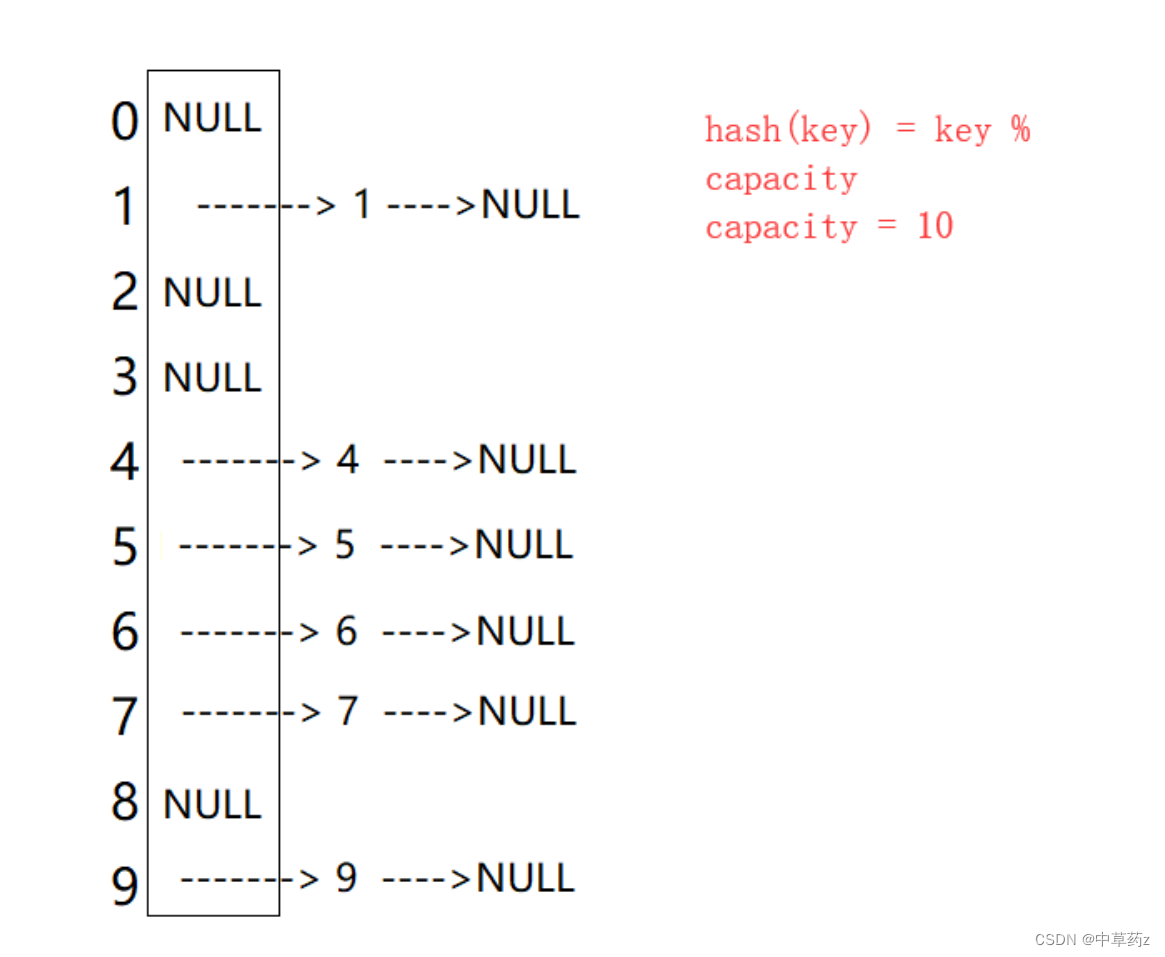

点开三,有登录和注册两个按钮,我们先注册一个账户

https://i-blog.csdnimg.cn/direct/bf949241bf204656900922bb8fbe842d.png" width="1200" />

题目admin,可能是如题关键,我们试试admin

https://i-blog.csdnimg.cn/direct/82637f03ffb744e4af4c4800821e6326.png" width="1200" />

发现admin已经被注册,所以接下里的任务就是破解admin的密码

使用暴力破解,随便登录输入密码

抓包

https://i-blog.csdnimg.cn/direct/6a6fad238f2e4d4b8f3db4302fa5d025.png" width="1200" />

发送到攻击器,添加密码password为payload位置

https://i-blog.csdnimg.cn/direct/9932104d71af4b2db63b669434db2878.png" width="1200" />

可以选择字典爆破,去在线网站下个字典出来

https://i-blog.csdnimg.cn/direct/30574274e03741658bfc171a5936e6ef.png" width="1200" />

也可以直接爆破,时间长亿点~

爆破长度自己拿捏,要是不觉得麻烦可以设置长点

https://i-blog.csdnimg.cn/direct/17cb1c3469054c3d90cc68609061d26e.png" width="1200" />

https://i-blog.csdnimg.cn/direct/8818de0baa604aae9486b06e69323dc2.png" width="1200" />

观察长度,最特殊的最有可能是爆破出来的密码啦

admin

123

解出来之后就能得到本题的flag了

https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png" width="1200" />

其他方法可以看看这篇大佬的博客:BUUCTF-[HCTF 2018]admin1_[hctf 2018]admin 1-CSDN博客