CTF

2024/9/17 19:04:212024 angstromCTF re 部分wp

Guess the Flag 附件拖入ida 比较简单,就一个异或 switcher 附件拖入ida 明文flag Polyomino 附件拖入ida 需要输入九个数,然后进入处理和判断,如果满足条件则进入输出flag部分,flag和输入有关,所以要理解需要满足什么…

【Web】2022DASCTF Apr X FATE 防疫挑战赛 题解(全)

目录

warmup-php

soeasy_php

warmup-java warmup-php spl_autoload_register函数实现了当程序遇到调用没有定义过的函数时,会去找./class/函数名.php路径下的php文件,并把它包含在程序中。 拿到附件拖进Seay里自动审计一下 显然利用终点为evaluateExp…

2024 WMCTF re 部分wp

Rustdroid 附件拖入jadx apk解包找到so文件拖入ida,定位到check函数。先检查格式 对RC4熟悉的话,能看出来是初始化S盒 然后是轻微魔改RC4 脚本 ez_learn 附件拖入ida 下断点调试,窗口一闪而过,应该有反调试。函数列表中能找到TlsC…

无字母绕过webshell

目录 代码

payload构造

php7

php5

构造payload 代码

不可以使用大小写字母、数字和$然后实现eval的注入执行

<?php

if(isset($_GET[code])){$code $_GET[code];if(strlen($code)>35){die("Long.");}if(preg_match("/[A-Za-z0-9_$]/",$code))…

突破getimagesize()

在CTF(Capture The Flag)竞赛中,突破getimagesize()函数的限制是一种常见的技巧,用于绕过Web应用程序对上传文件的图像验证。getimagesize()是PHP中用于检查图像文件信息的一个函数,它被广泛用于Web应用中来验证上传的…

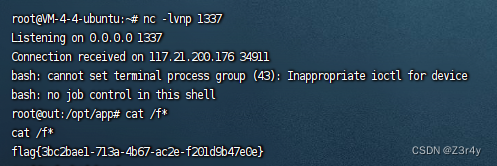

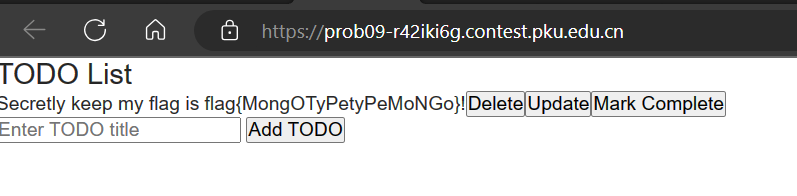

2024高校网络安全管理运维赛wp

文章目录 misc签到钓鱼邮件识别easyshellSecretDBGatewayzipApachef for r webphpsqlMessy Mongo misc

签到 钓鱼邮件识别

两部分解base64,各一个flag 后面没有什么地方有有用信息了,根据题目钓鱼邮件,可能第三段flag就跟DMARC、DKIM 和 SP…

BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin

目录 [web][极客大挑战 2019]Http

考点:Referer协议、UA协议、X-Forwarded-For协议

[web][HCTF 2018]admin

考点:弱密码字典爆破

四种方法: [web][极客大挑战 2019]Http

考点:Referer协议、UA协议、X-Forwarded-For协议

访问…

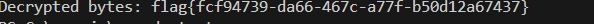

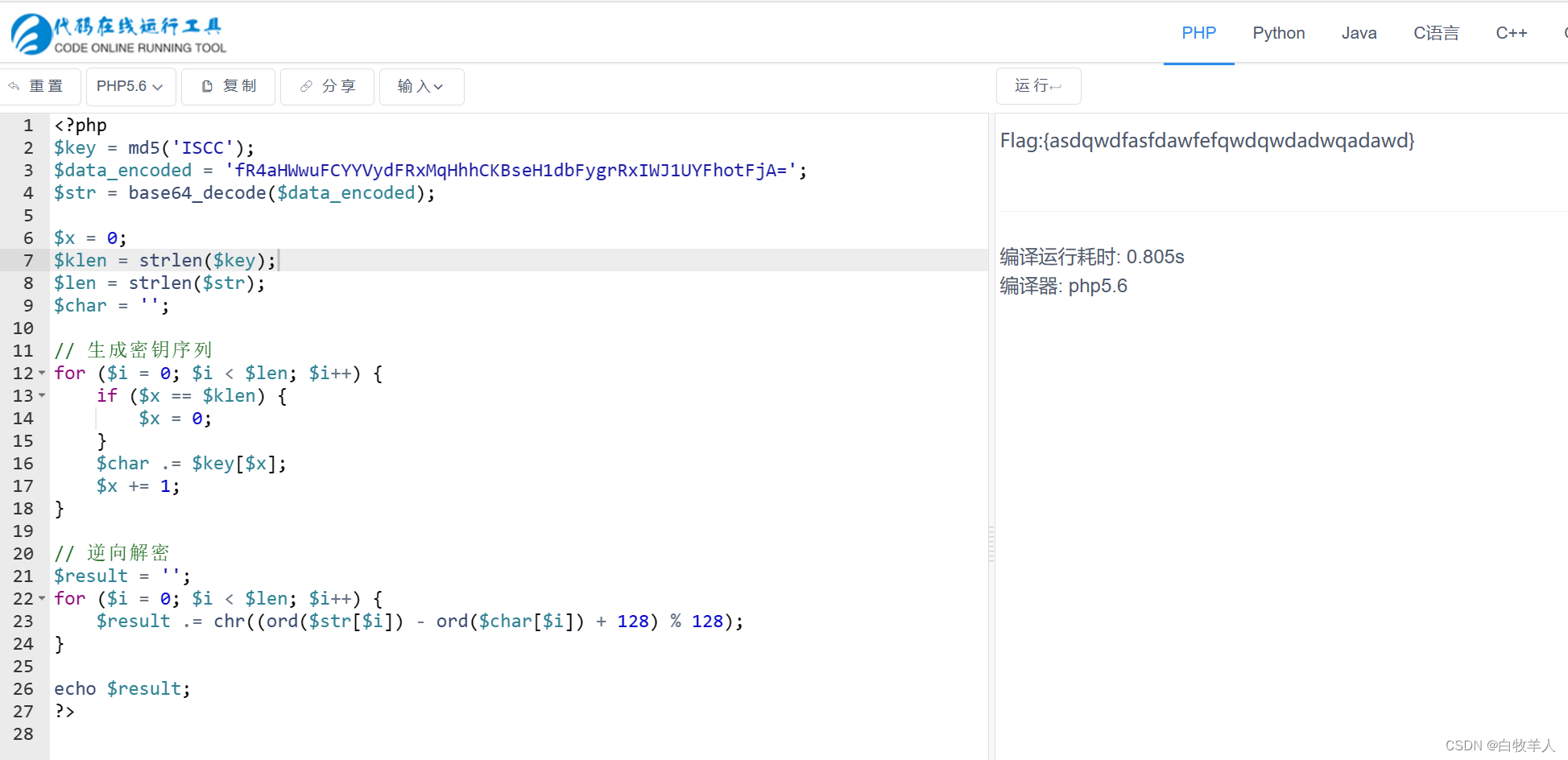

bugku-web-decrypt

这里的提示解密后没有什么意义

这里下载文件包 得到一个index.php文件 得到代码

<?php

function encrypt($data,$key)

{$key md5(ISCC);$x 0;$len strlen($data);$klen strlen($key);for ($i0; $i < $len; $i) { if ($x $klen){$x 0;}$char . $key[$x];$x1;}for…

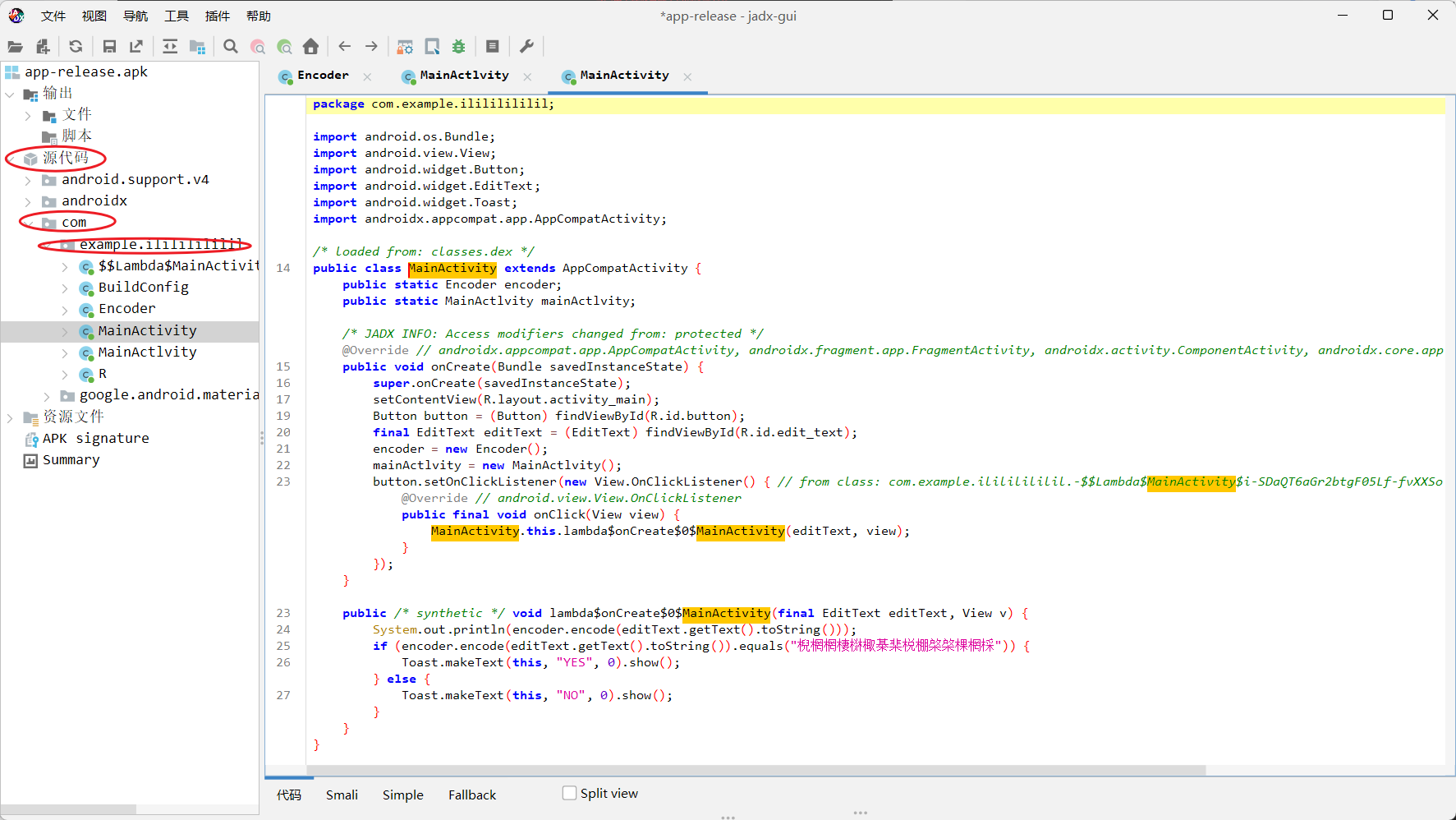

安卓逆向基础流程(纯小白教程)

本篇记录如何使用工具对安卓apk文件进行反汇编 一,例题链接

NSSCTF | 在线CTF平台 二,文件特征

使用工具查看文件信息,发现并不是ida能识别的exe文件或elf文件,而是基于安卓系统的apk文件,如果硬用ida分析只能看到二…

[SWPUCTF 2021 新生赛]web方向(一到六题) 解题思路,实操解析,解题软件使用,解题方法教程

题目来源

NSSCTF | 在线CTF平台因为热爱,所以长远!NSSCTF平台秉承着开放、自由、共享的精神,欢迎每一个CTFer使用。https://www.nssctf.cn/problem [SWPUCTF 2021 新生赛]gift_F12

这个题目简单打开后是一个网页 我们一般按F12或者是右键查…

[ACTF新生赛2020]SoulLike

两个文件 ubuntu运行 IDA打开 清晰的逻辑

很明显,我们要sub83a 返回ture 这里第一个知识点来了

你点开汇编会发现

这里一堆xor巨多

然后IDA初始化设置的函数,根本不能分析这么多

我们要去改IDA的设置

cfg 里面的 hexrays文件 在max_funsize这 修改为1024,默认是64 等待一…

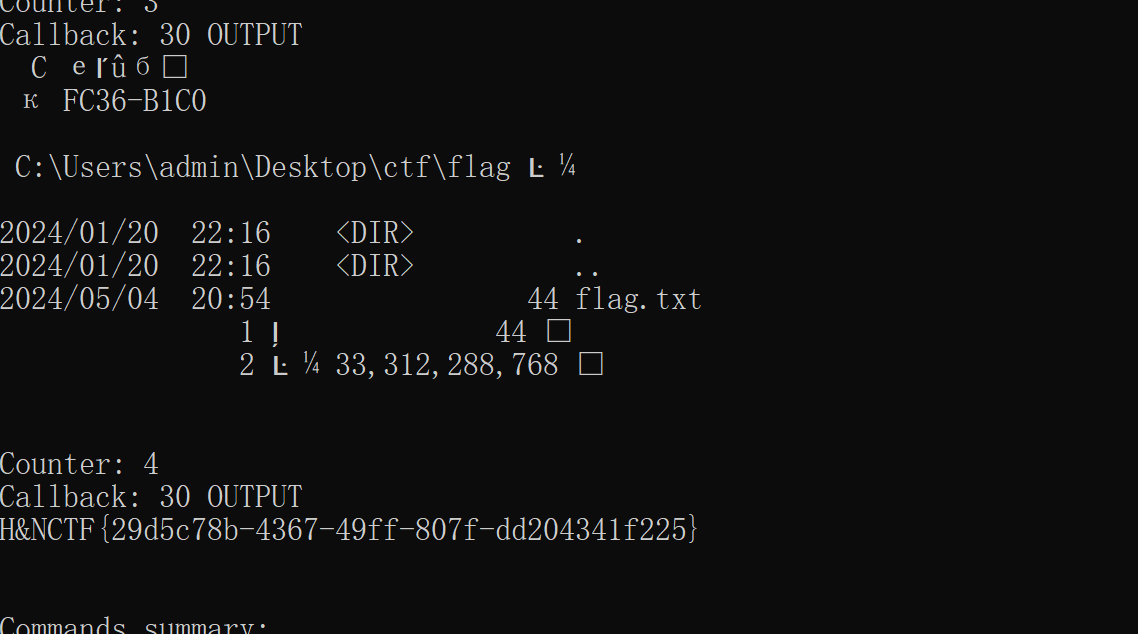

HNCTF 2024 ez_pecp 冰蝎+CS流量分析

考点:冰蝎webshell流量分析CS4.x流量解密 给了两个 流量包 第一个 ctf1.pcapng 查看其HTTP请求

而在CS中流量特征是基于tls协议 http-beacon 通信中,默认使用 GET 方法向 /dpixel 、/__utm.gif 、/pixel.gif 等地址发起请求,而且下发指令的时候会请求 …

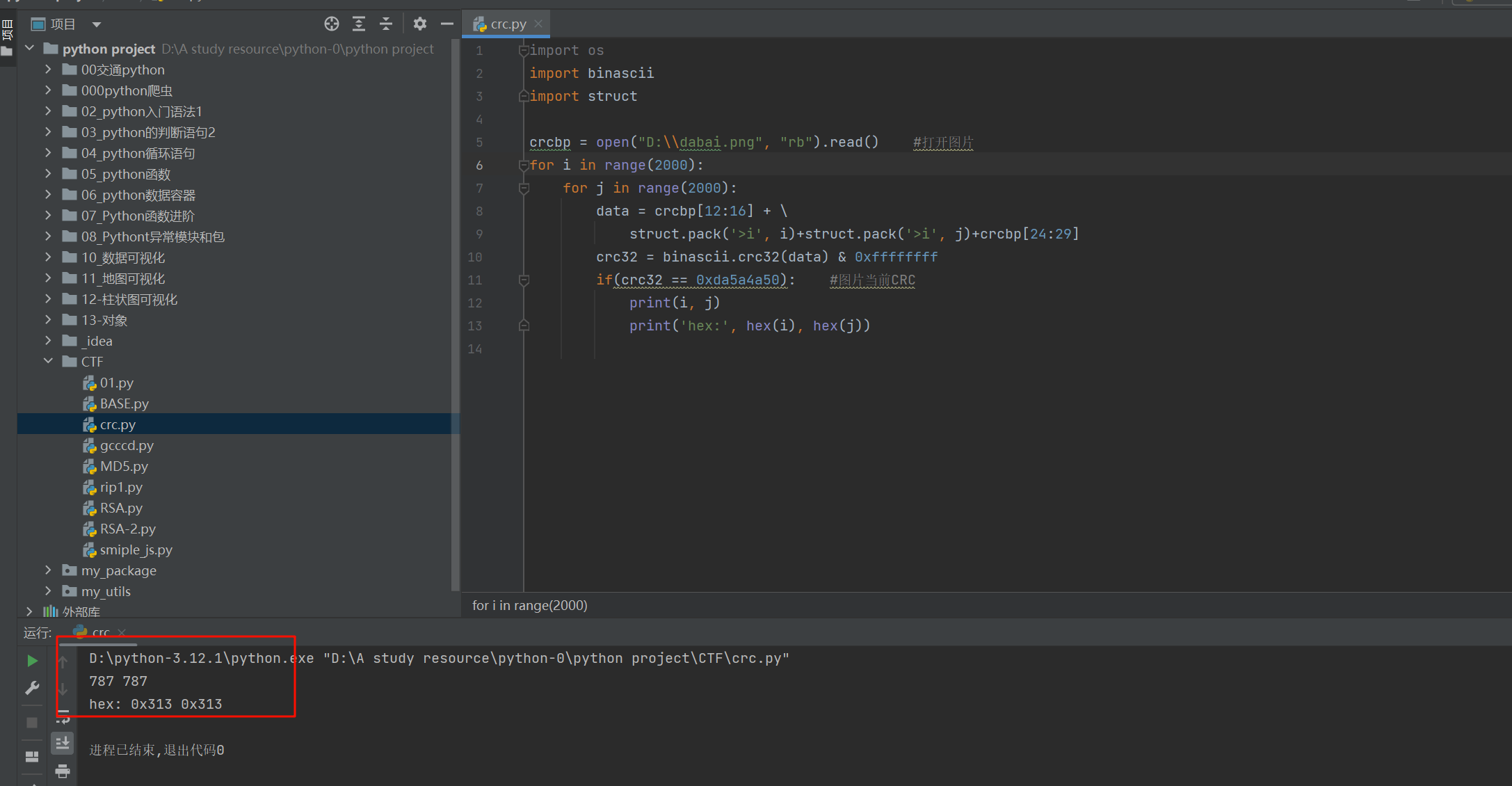

BUUCTF-MISC-04大白

题目:让图片全面显示宽高 更改高宽一致

发现大白没有完全显示,优先考虑到图片高度隐写,猜测是FLAG隐藏在少掉的部分里,所以需要修改图片的高度与宽一致

我们借助010工具完成操作 根据内容可以看到高和宽不一样,这时候࿰…

第四届“长城杯”网络安全大赛 暨京津冀网络安全技能竞赛(初赛) 全方向 题解WriteUp

战队名称:TeamGipsy

战队排名:18 SQLUP

题目描述:a website developed by a novice developer.

开题,是个登录界面。

账号admin,随便什么密码都能登录 点击头像可以进行文件上传 先简单上传个木马试试 测一下&…

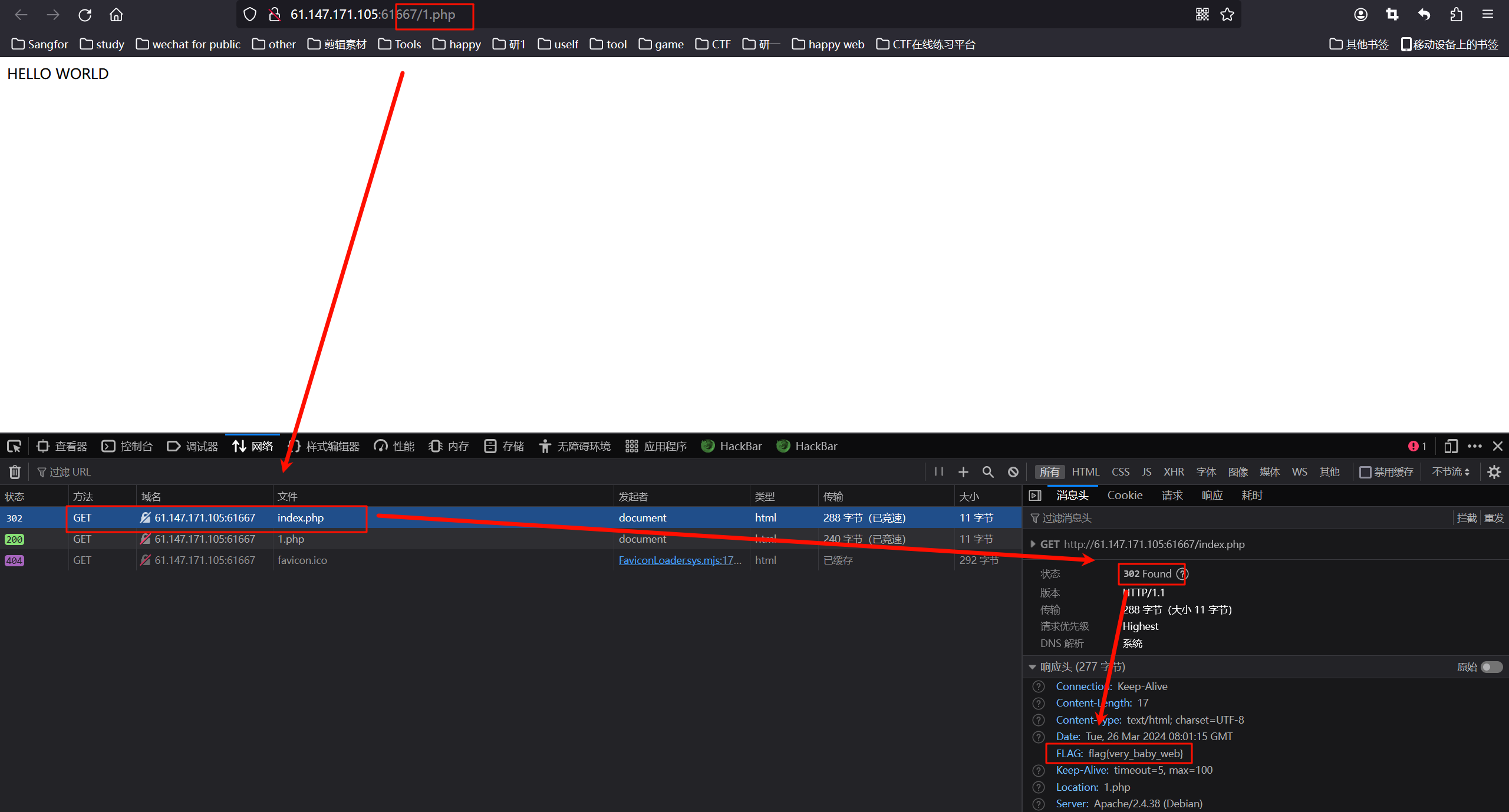

攻防世界12-baby_web

12-baby_web 题目说想想初始页面是哪个,一般都是index.php,然后如题分析即可。

我们在链接后面拼接上/index.php,返回后发现界面又回到了1.php,有可能是重定向。

我们点击检查-网络,发现没有index的请求,…

[SWPUCTF 2021 新生赛]web方向(一到六题) 解题思路,实操解析,解题软件使用,解题方法教程

题目来源

NSSCTF | 在线CTF平台因为热爱,所以长远!NSSCTF平台秉承着开放、自由、共享的精神,欢迎每一个CTFer使用。https://www.nssctf.cn/problem [SWPUCTF 2021 新生赛]gift_F12

这个题目简单打开后是一个网页 我们一般按F12或者是右键查…

![BUUCTF靶场[web][极客大挑战 2019]Http、[HCTF 2018]admin](https://i-blog.csdnimg.cn/direct/ed45c0efd0ac40c68b2c1bc7b6d90ebc.png)

![[SWPUCTF 2021 新生赛]web方向(一到六题) 解题思路,实操解析,解题软件使用,解题方法教程](https://i-blog.csdnimg.cn/direct/bcfaab8e5a68426b8abfa71b5124a20d.png)

![[ACTF新生赛2020]SoulLike](https://img-blog.csdnimg.cn/direct/d106f9717b484a0592088c0a1f6ff4f6.png)