ssrf

2024/9/19 18:47:14Hack The Box-Editorial

总体思路

SSRF->敏感信息泄露->CVE-2022-24439

信息收集&端口利用

nmap -sSVC editorial.htb目标机器开放22、80和1027端口,这里先查看80端口 进去后是一个图书收集界面,对网站进行扫描

dirsearch -u http://editorial.htb逐一访问 about界…

WEB渗透Web突破篇-SSRF

定义

服务端请求伪造

构造一个由服务器发出请求的漏洞

服务端提供了从其他服务器应用获取数据的功能且没有对目标地址做过滤与限制成因

file_get_contents()、fsockopen()、curl_exec()、fopen()、readfile()等函数使用不当会造成SSRF漏洞挖掘

转码服务

在线翻译

获取超链接…

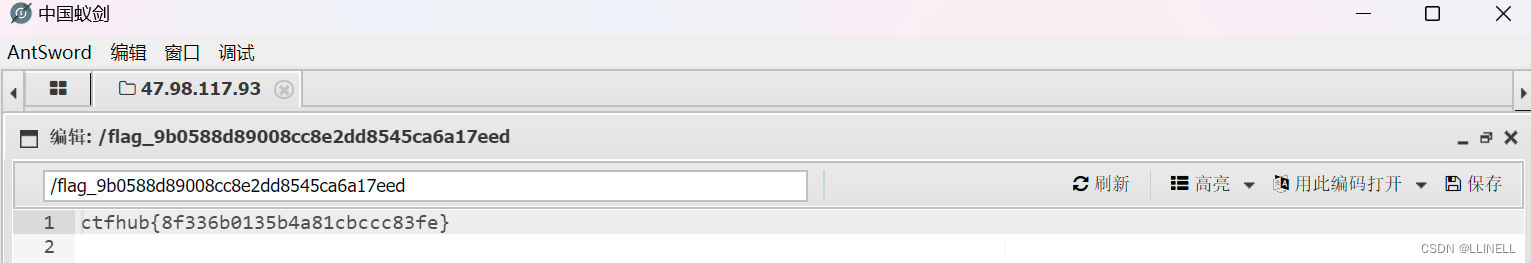

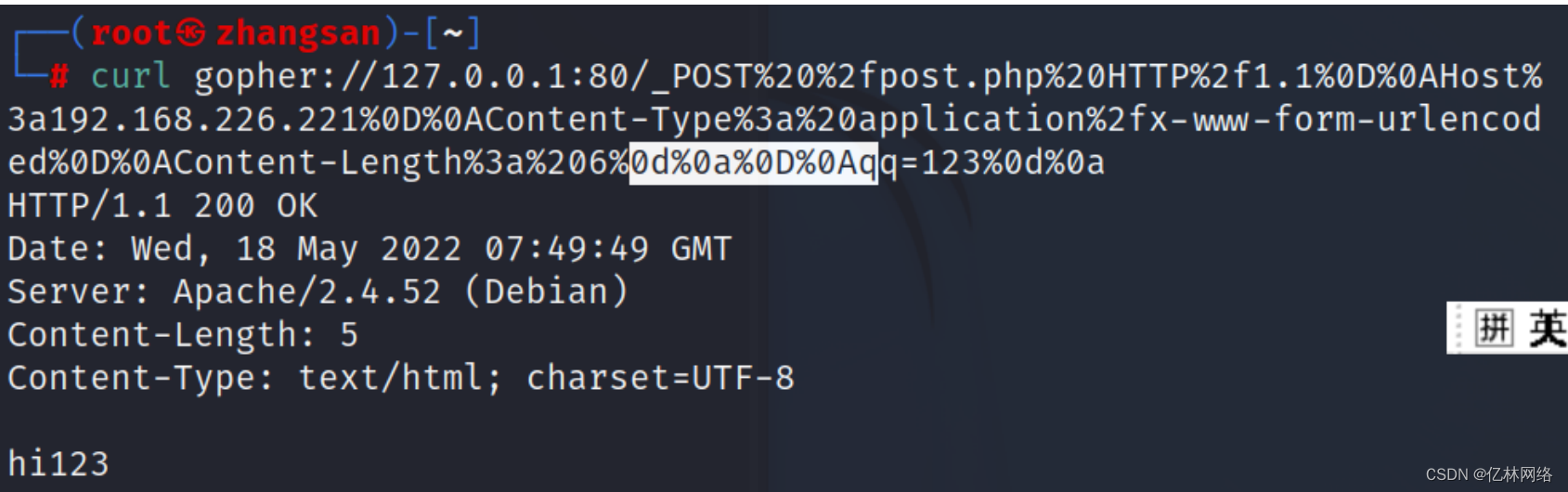

CTFHUB技能树——SSRF(二)

目录 上传文件

FastCGI协议

Redis协议 上传文件 题目描述:这次需要上传一个文件到flag.php了.祝你好运 index.php与上题一样,使用POST请求的方法向flag.php传递参数 //flag.php页面源码

<?phperror_reporting(0);if($_SERVER["REMOTE_ADDR&…

WEB渗透Web突破篇-SSRF

定义

服务端请求伪造

构造一个由服务器发出请求的漏洞

服务端提供了从其他服务器应用获取数据的功能且没有对目标地址做过滤与限制成因

file_get_contents()、fsockopen()、curl_exec()、fopen()、readfile()等函数使用不当会造成SSRF漏洞挖掘

转码服务

在线翻译

获取超链接…

ssrf漏洞之php-fpm未授权访问漏洞利用

目录 环境搭建

编辑漏洞点寻找

开始攻击

结果 环境搭建

在你的网站目录下创建一个新的php文件,内容如下

<?php

highlight_file(__FILE__);

$url $_GET[url];

$curl curl_init($url);

curl_setopt($curl, CURLOPT_HEADER, 0);

$responseText curl_exec…

CTFHUB技能树——SSRF(一)

目录 一、SSRF(服务器端请求伪造)

漏洞产生原理:

漏洞一般存在于

产生SSRF漏洞的函数(PHP):

发现SSRF漏洞时:

SSRF危害:

SSRF漏洞利用手段:

SSRF绕过方法:

二、CTFHUB技能树 SSRF

1.Ht…

SSRF中伪协议学习

SSRF常用的伪协议

file:// 从文件系统中获取文件内容,如file:///etc/passwd dict:// 字典服务协议,访问字典资源,如 dict:///ip:6739/info: ftp:// 可用于网络端口扫描 sftp:// SSH文件传输协议或安全文件传输协议 ldap://轻量级目录访问协议 tftp:// 简单文件传输协议 gopher…

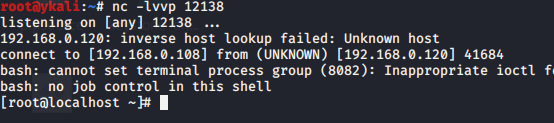

SSRF 302跳转攻击redis写入ssh公钥实现远程登录

目录

SSRF漏洞

SSRF攻击Redis

302跳转

漏洞复现:

index.html:

index.php:

攻击步骤:

1.生成ssh公钥数据:

2.用SSH公钥数据伪造Redis数据:

3.在自己的服务器上写302跳转:

4.最后尝试在.ssh目录下登录&#…

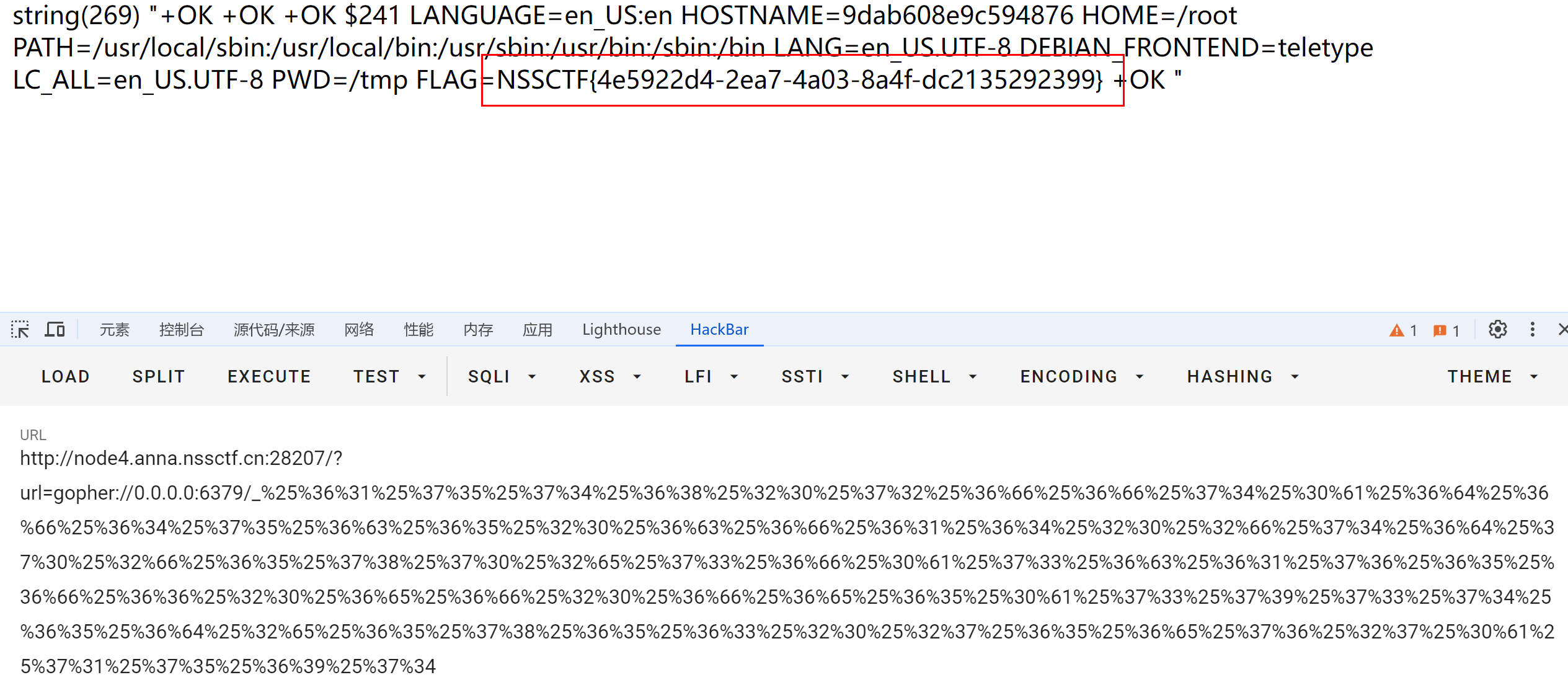

网鼎杯 2020 玄武组 SSRFMe

复习一下常见的redis主从复制 主要是redis伪服务器的选择和一些小坑点

<?php

function check_inner_ip($url)

{ $match_resultpreg_match(/^(http|https|gopher|dict)?:\/\/.*(\/)?.*$/,$url); if (!$match_result) { die(url fomat error); } try { …

[LitCTF 2024]浏览器也能套娃?

题目有标志SSRF SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。(正是因为它是由服务端发起的,所以它能够请求到与它相…

CTFHUB技能树——SSRF(二)

目录 上传文件

FastCGI协议

Redis协议 上传文件 题目描述:这次需要上传一个文件到flag.php了.祝你好运 index.php与上题一样,使用POST请求的方法向flag.php传递参数 //flag.php页面源码

<?phperror_reporting(0);if($_SERVER["REMOTE_ADDR&…

CTFHUB技能树——SSRF(二)

目录 上传文件

FastCGI协议

Redis协议 上传文件 题目描述:这次需要上传一个文件到flag.php了.祝你好运 index.php与上题一样,使用POST请求的方法向flag.php传递参数 //flag.php页面源码

<?phperror_reporting(0);if($_SERVER["REMOTE_ADDR&…

SSRF以及CSRF漏洞初步了解

目录

ssrf基础介绍 函数简介

1.file_get_contents()

2.fsockopen()

3. curl_exec()

4.fopen()

5.file()和readfile()

攻击流程

防护措施

csrf基础介绍

函数简介

1.file_get_contents()

2.fsockopen()

3.curl_exec()

4.file_put_contents()

5.include()和require…

[HITCON 2017]SSRFme 1

目录 代码审计 符号shell_exec() 函数:GET " . escapeshellarg($_GET["url"]):pathinfo($_GET["filename"]basename() 题目解析 代码审计

118.182.186.90

<?phpif (isset($_SERVER[HTTP_X_FORWARDED_FOR])) {$http_x_headers explod…

![[LitCTF 2024]浏览器也能套娃?](https://i-blog.csdnimg.cn/direct/dcc10e1d4a7c4b47a7fbac293813fac3.png)

![[HITCON 2017]SSRFme 1](https://i-blog.csdnimg.cn/direct/a0f1d6f6c1ad40298a4c6ef528db869f.png#pic_center)