目录

1、密码学概述

1949 年香农(Shannon)发表《保密系统的通信理论》,通过将信息论引入密码学中,正式开启了密码学的大门,形成密码学科。

1.1、概念

概念:密码学是研究密码与密码活动本质和规律,以及指导密码实践的科学,主要探索密码编码和密码分析的一般规律,它是一门结合数学、计算机科学、信息通信系统等多门学科为一体的综合性学科。其主要是研究编制密码和破译密码的学科。

1.2、目的

目的:研究如何隐藏信息并把信息传递出去。

密码学是网络安全、信息安全、区块链等学科的基础。

1.3、应用场景

密码学的常见应用场景:信息通信加密解密、身份认证、消息认证、数字签名,是网络空间安全的核心技术。

2、密码学的历史

密码学是一门既年轻又古老的学科,它有着悠久而奇妙的历史。又被称为密码术或隐藏术。

2.1、第一时期:古代密码时代

从远古到第一次世界大战,这期间的密码称为古代密码。

使用的密码体制为古典密码体制,主要原理是文字内容的代替、移位和隐藏等技巧,主要应用于军事、政治和外交,通信是由信使来传递的,加密的手段是使用手工。

2.2、第二时期:机械密码时代

两次世界大战期间加密所使用的是机械密码机,因此这一时期的密码也称为机械密码。期间,研制和采用先进的密码设备,建立最严密的密码安全体系。

2.3、第三时期:信息密码时代

由于计算机的出现、信息论的产生和计算机通信网络的发展,密码学经历了一场彻底的革命,也进入信息密码时代。

将电子形式的文件转换成数字或数值符号,施以复杂的数学运算,达到数字符号的混淆、扩散和置换,实现加密、解密等各种控制的目的。传递信息的方法有无线通信、计算机网络等多种信息时代的传递方式。

2.4、第四时期:现代密码时代

1976年,美国斯坦福大学的密码专家Diffie和 Hellman发表划时代的论文——《密码学的新方向》(New Directions in Cryptography),提出密码学新的思想。该思想中不仅加密算法本身可以公开,同时用于加密消息的密钥也可以公开,这就是公钥加密。公钥密码的思想是密码发展的里程碑,实现了密码学发展史上的第二次飞跃。

随着科学的发展出现了很多新的密码技术: DNA 密码、混沌密码和量子密码等

3、密码学的基本概念

3.1、一般通信系统

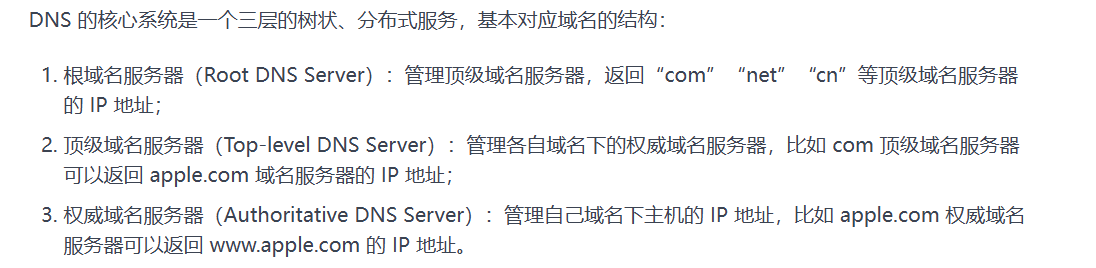

在一般通信系统中,信号经过发信机的编码调制处理之后,经公开的信道传至收信机进行译码解码操作,最终将消息送至信宿。如下图所示:

缺点:在公开的信道中,信息的存储、传递与处理都是以明文形式进行运算的,很容易受到窃听、截取、篡改、伪造、假冒、重放等手段的攻击。

3.2、保密通信系统

保密通信系统是在一般通信系统中加入加密器与解密器,保证信息在传输过程中无法被其他人解读,从而有效解决信息安全问题。

3.3、加解密体制五元组

明文(Plaintext/Message):未加密的数据或解密还原后的数据。

密文(Ciphertext):加密后的数据。

加密(Encryption):对数据进行密码变换以产生密文的过程。

解密(Decryption):加密过程对应的逆过程。

加密算法(Encryption Algorithm):对明文进行加密时所采用的一组规则。

解密算法(Decryption Algorithm):对密文进进行解密时所采用的一组规则。

加密和解密算法的操作通常是在一组密钥控制下进行的,分别称为加密密钥和解密密钥。

一个密码体制可以描述为一个五元组(M,C,K,E,D) 它必须满足下述条件。

- (1)M是可能明文的有限集。

- (2)C是可能密文的有限集。

- (3)K是可能密钥的有限集。

- (4)E是加密有限空间集合。

- (5)D是解密有限空间集合。

实例说明:

密钥为k∈K,此时密钥需要经过安全的密钥信道由发送方传给接收方。

加密变换EK:M→C,由加密器完成。

解密变换DK:C→M,由解密器完成。

对于明文m∈M,发送方加密c=EK(m),m∈M,k∈K

接收方解密m=DK(c),c∈C,k∈K。

对于攻击者或密码分析者而言,由于不知道密钥k,无法对截获的密文c进行解密。

4、密码学基本属性

4.1、信息的机密性

信息的机密性是指保证信息不被泄露给非授权的个人、进程等实体的性质。

4.2、信息的真实性

信息的真实性是指保证信息来源可靠、没有被伪造和篡改的性质。

4.3、信息的完整性

数据的完整性是指数据没有受到非授权的篡改或破坏的性质。

4.4、抗抵赖性

行为的不可否认性也称抗抵赖性,是指一个已经发生的操作行为无法否认的性质。

5、密码体制分类

密码体制主要分为对称密码体制和非对称密码体制。

5.1、对称密码体制

对称密码体制又称单钥体制,是加密和解密使用相同密钥的密码算法。采用单钥体制的系统的保密性主要取决于密钥的保密性,与算法的保密性无关。

对称密码体制加解密过程如下图所示:

密钥可由发送方产生然后经过一个安全可靠的途径(如信使递送)送至接收方,或由第三方产生后安全可靠地分配给通信双方。

5.2、非对称密码体制

非对称密码体制也称公钥密码体制,在加密和解密过程中使用不同的方法。其中一个密钥可以公开,称为公钥,另一个密钥必须保密,称为私钥。

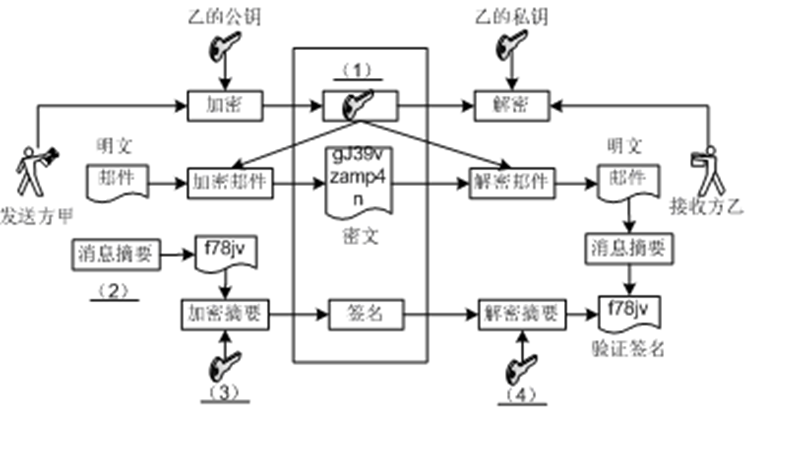

非对称密码体制加解密过程如下图所示:

非对称密码体制的主要特点是将加密和解密分开,因而可以实现多个用户加密的消息只能由一个用户解读,或由一个用户加密的消息而使多个用户可以解读。

非对称密码体制的另一个重要用途是数字签名。非对称密码体制不仅可以保障信息的机密性,还具有认证和不可否认性等功能。