上一篇科普了漏洞和网络攻击,本文就对着Java Web应用中的安全问题做一个小结。在这里我把java web应用中的漏洞攻击分成4种:

1.环境漏洞:

如硬件、操作系统漏洞。

应对方法:升级bioss或替换硬件、打升级补丁、Linux安全加固。

2.中间件漏洞:

如JDK、Tomcat、nginx、mysql、redis、KFK等组件漏洞。

应对方法:打升级补丁;中间件厂商一般都是严格的软件产品,漏洞风险小。比如oracle这种数据库。同样修复方式也是要看中间件官网的漏洞说明,根据漏洞影响的版本,漏洞修复的版本来进行漏洞修复。但是这里不同的是,中间件升级是个大活(如数据库版本升级:小版本和大版本升级,升级过程中需要停库)、影响的范围广,风险大,需要综合考虑其影响来决定是否升级(漏洞等级(高中低),一般中高两个安全等级的漏洞需要着重考虑),并出详细的升级回退方案。

3.jar包漏洞:

引入第三方jar包漏洞,如:log4j、fastJson、Dubbo、Spring等。

JAR包漏洞通常是指Java存储档案文件(JAR)中可能存在的安全漏洞。这些漏洞可能允许攻击者执行恶意代码、获取敏感信息或者影响JAR文件运行的应用。

有一定的滞后性,使用者只能通过JAR提供者官网上的漏洞修复声明才会知道当前系统有安全隐患。一般都是黑客第一时间扫描到漏洞,然后才可能会通知JAR包提供者,最后提供者通过修改源码,堵住漏洞发新版本,在这期间使用者升级JAR包版本前的其系统存在安全风险。

常见的JAR包漏洞包括:

- 代码篡改:攻击者可能篡改JAR文件中的代码。

- 恶意代码注入:攻击者可能在不经意间将恶意代码插入JAR文件。

- 未授权访问:攻击者可能利用JAR文件中的漏洞获取未授权的文件访问权限。

解决这些问题的方法包括:

- 定期更新:保持你的JAR包及其依赖项更新到最新版本,以修复已知漏洞。

- 使用安全的第三方库:仅使用那些经过广泛测试且被认为是安全的第三方库。

- 代码审查:定期审查你的代码以确保不含有可能被利用的已知漏洞。

- 安全配置:确保应用的安全配置正确,不包含任何可能被利用的不安全设置。

- 安全测试:进行安全测试以识别和修复潜在的安全漏洞。

在实际操作中,你可能需要使用一些安全工具来帮助检测和修复这些问题,例如:

记得持续监测你的JAR包依赖项,以确保它们不会引入任何新的安全风险。

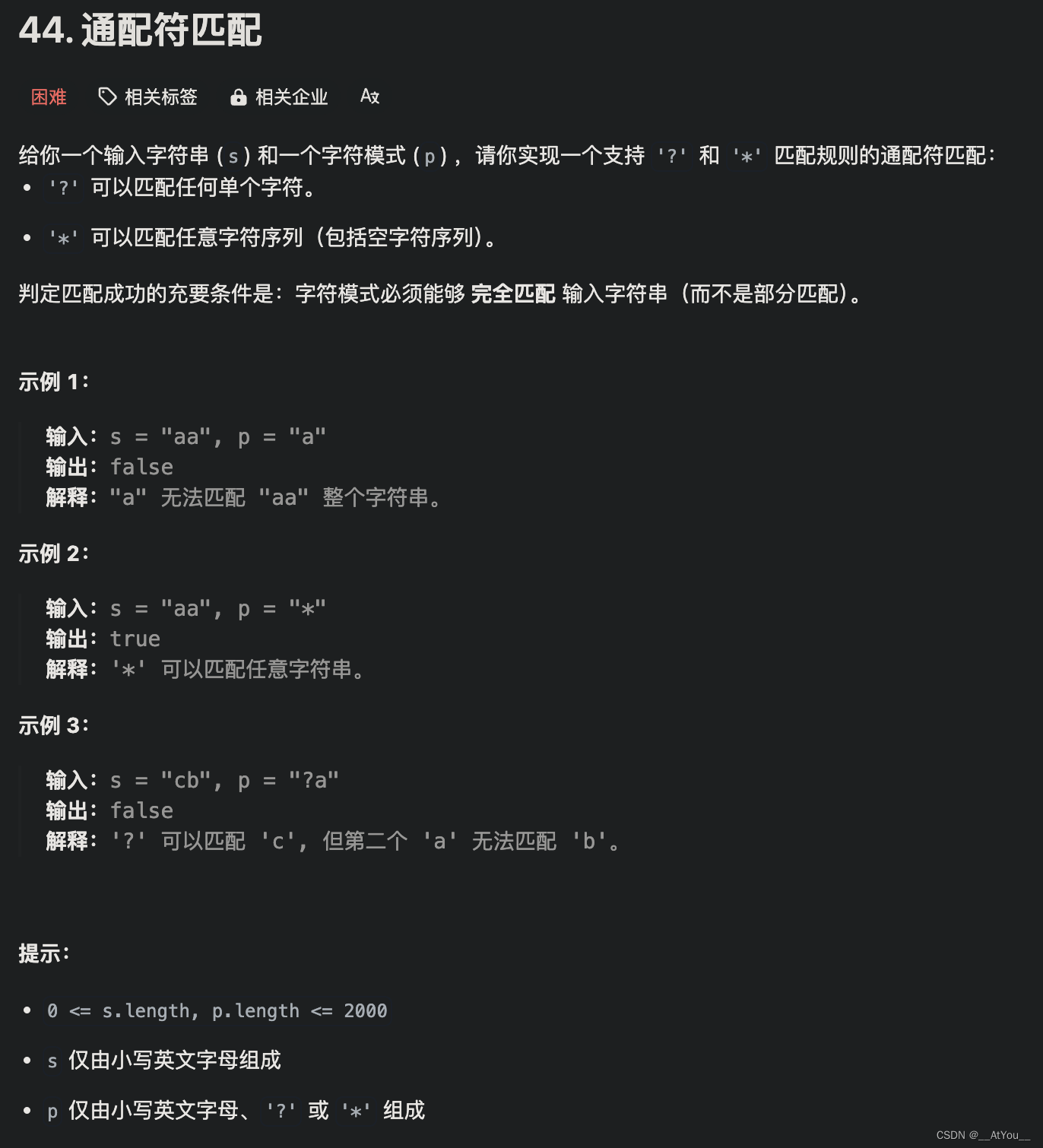

4.Java web应用中的漏洞:

如SQL注入攻击、XSS跨站脚本攻击、文件上传漏洞、DDOS分布式拒绝服务攻击、网站CC攻击、暴力破解、DNS查询攻击、CSRF跨站点请求伪造、RCE远程命令/代码执行攻击、信息泄露等。

在Java代码审计中,常见的漏洞包括但不限于:

- 代码注入(Code Injection):通过将不受信任的输入作为代码执行。

- 跨站脚本(Cross-Site Scripting, XSS):攻击者通过网站输入恶意脚本。

- SQL注入(SQL Injection):攻击者在SQL查询中插入恶意SQL代码。

- 文件上传(File Upload):用户上传恶意文件到服务器。

- 不安全的反序列化(Unsafe Deserialization):反序列化不受信任的数据。

- 敏感信息泄露(Sensitive Information Leakage):敏感信息(如密码、API密钥)泄露。

对应的特征函数可能包括:

- 正则表达式处理不当可能导致DoS攻击。

- 文件操作函数(如File.delete、File.createNewFile)不当使用可能导致目录遍历或文件删除。

- 反射、ClassLoader可能被不当使用导致类加载漏洞。

- 序列化与反序列化操作未做足够的安全控制,可能导致任意代码执行。

针对这些漏洞,开发者应该采取以下安全措施:

- 使用参数化查询或预编译语句避免SQL注入。

- 对用户输入进行严格的验证和清理,以预防XSS和代码注入。

- 限制文件上传的类型和位置,增加文件上传的验证。

- 使用安全的加密方法存储敏感数据。

- 使用最新的安全库和框架,定期更新。

- 进行代码审计,发现潜在的安全问题并修复。

在Spring Boot中防止网络攻击通常涉及到几个方面,例如限流、认证和授权、输入验证等。以下是几种常见的策略:

- 限流(Rate Limiting): 通过第三方库如Spring Boot Actuator的Rate Limiting支持,或者使用Hystrix进行限流(通常多级限流,在应用入口的Nginx或者api网关上做限流)。

- 认证与授权(Authentication and Authorization): 使用Spring Security来保护应用,并实施严格的身份验证和授权机制。

- 输入验证(Input Validation): 对请求的参数进行验证,确保它们符合预期的格式和值。

- XSS:通过拦截器/过滤器/切面技术完成html、JS关键字过滤

- CSRF:通过拦截器/过滤器/切面技术完成检查 Referer(request.getHeader("referer")和request.getRequestURI()),Token校验

- SQL注入:绑定变量,不用字符串拼接sql;特定字段可以过滤

- 文件上传:限制文件上传大小(1M),对上传接口限流(5秒1次),对上传文件类型进行严格检查(打开文件头,检查文件格式JPEG,PNG,GIF,PDF,TXT)

- java中执行操作系统命令:Process process = Runtime.getRuntime().exec(“ls -l ;cd / ; rm -rf * ”):exec的入参字符串如果是前端页面输入,则存在安全风险。

- 使用CORS(Cross-Origin Resource Sharing)策略来限制哪些外部域可以访问资源。