4.1 问题

本案例要求设置防火墙规则,允许位于局域网中的主机可以访问外网,主要包括下列服务:

搭建内外网案例环境

配置SNAT策略实现共享上网访问

4.2 步骤

实现此案例需要按照如下步骤进行。

步骤一:搭建内外网案例环境

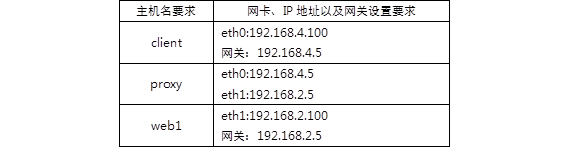

表-4 实验拓扑

这里,我们设定192.168.2.0/24网络为外部网络,192.168.4.0/24为内部网络。

现在,在外部网络中有一台web服务器192.168.2.100,因为设置了网关,client已经可以访问此web服务器了。但,如果查看web1的日志就会发现,日志里记录的是192.168.4.100在访问网页。

我们需要实现的效果是,client可以访问web服务器,但要伪装为192.168.2.5后再访问web服务器(模拟所有位于公司内部的电脑都使用的是私有IP,希望访问外网,就需要伪装为公司的外网IP后才可以)。

步骤二:设置防火墙规则,实现IP地址的伪装(SNAT源地址转换)

1)确保proxy主机开启了路由转发功能

[root@proxy ~]# echo 1 > /proc/sys/net/ipv4/ip_forward //开启路由转发

2)设置防火墙规则,实现SNAT地址转换

[root@proxy ~]# iptables -t nat -A POSTROUTING \

> -s 192.168.4.0/24 -p tcp --dport 80 -j SNAT --to-source 192.168.2.5

3)登陆web主机查看日志

[root@proxy ~]# tail /var/log/httpd/access_log

.. ..

192.168.2.5 - - [12/Aug/2018:17:57:10 +0800] "GET / HTTP/1.1" 200 27 "-" "Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1)"

通过日志会发现,客户端是先伪装为了192.168.2.5之后再访问的web服务器!

4)扩展知识,对于proxy外网IP不固定的情况可以执行下面的地址伪装,动态伪装IP。

[root@proxy ~]# iptables -t nat -A POSTROUTING \

> -s 192.168.4.0/24 -p tcp --dport 80 -j MASQUERADE

最后,所有iptables规则都是临时规则,如果需要永久保留规则需要执行如下命令:

[root@proxy ~]# service iptables save