前言:

近几年网络安全事件频发,国家对于互联网信息安全和互联网舆情的重视程度不断提升有关,全球网络安全岗位缺口达500万,中国约100万,产业人才需求逐年增加,网络安全行业的相关岗位成为炙手可热的职业。

正文:

关于网络安全,是这样定义的:确保网络系统的硬件、软件及其系统中的数据受到适当保护,不受偶然的或者恶意的原因而遭到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

可见,网络安全是一个极其宽泛的概念,包含从脚本小子到漏洞大佬、从单领域到跨平台等多难度、多方面内容。想要入门网络安全,首先要具备5个基础知识模块:

1.理论知识基础

2.操作系统基础

3.Web应用基础

4.数据库入门

5.渗透测试与漏洞攻防

如果你认真的按我说的步骤一步步来 系统学习的话 你起码可以少掉一半的头发(手动滑稽)

1.理论知识基础

工欲善其事,必先利其器

意思是说:工匠想要使他的工作做好,一定要先让工具锋利。比喻要做好一件事,准备工作非常重要

- 网络基础

- UDP协议

- TCP协议

- DHCP协议

- 路由算法

- 域名系统

- HTTP协议簇

- 邮件协议族

- SSL/TLS

- IPsec

- Wi-Fi

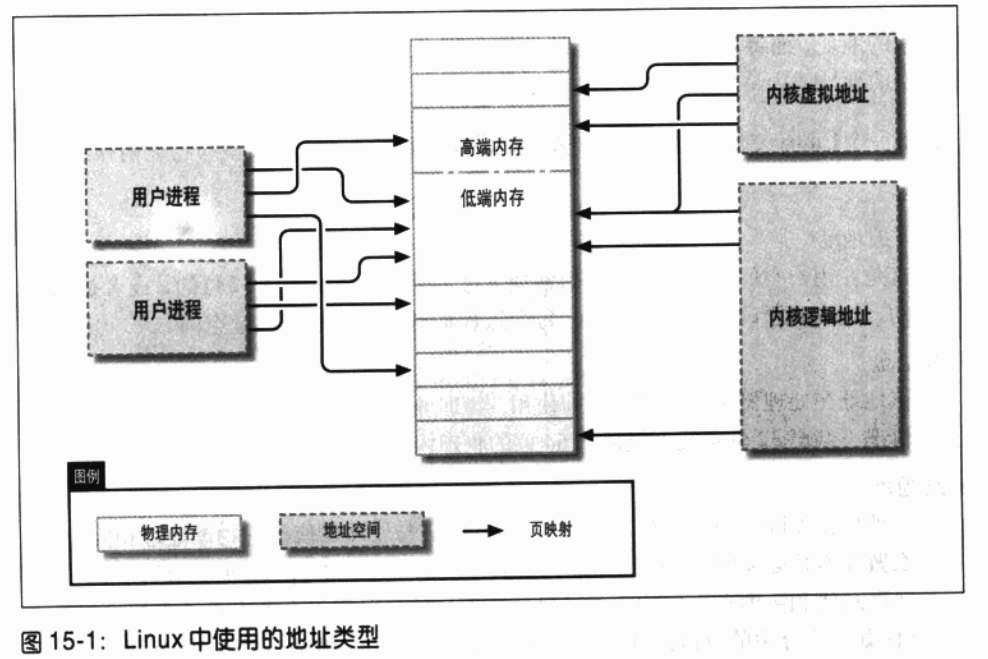

2.操作系统基础

- 系统基础管理命令

- 操作系统目录知识

- 操作系统基础优化

- 操作系统文件属性

- 操作系统正则符号

- 三剑客命令

- 操作系统用户权限

- 操作系统定时任务

- 操作系统磁盘管理

3.Web应用基础

- HTTP/SSL/80/8080

- HTML

- CSS

- JS

- JSON数据格式

- PHP编程基础

- MYSQL

4.数据库入门

- 数据库基础

- 库的操作

- 表的操作

- 数据类型

- 表的增删改查

- 内置函数

- 复合查询

5.渗透测试与漏洞攻防

- Web应用程序与风险

- Web应用程序技术

- 安全工具-信息收集

- 安全工具——漏洞扫描

- SQL注入

- XSS

- CSRF

- SSRF

- 命令注入

- 目录穿越

- 文件读取

- XXE

- Xpath注入

- 逻辑漏洞 / 业务漏洞

- 配置安全

- 中间件

- Web Cache欺骗攻击

- HTTP 请求走私

网络安全学习路线

①网络安全学习路线

②20份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍

⑦100个漏洞实战案例

⑧安全大厂内部视频

学习网络安全技术的方法无非三种:

第一种是报网络安全专业,现在叫网络空间安全专业,主要专业课程:程序设计、计算机组成原理原理、数据结构、操作系统原理、数据库系统、 计算机网络、人工智能、自然语言处理、社会计算、网络安全法律法规、网络安全、内容安全、数字取证、机器学习,多媒体技术,信息检索、舆情分析等。

第二种是自学,就是在网上找资源、找教程,或者是想办法认识一-些大佬,抱紧大腿,不过这种方法很耗时间,而且学习没有规划,可能很长一段时间感觉自己没有进步,容易劝退。

第三种就是去找培训。

接下来,我会教你零基础入门快速入门上手网络安全。

网络安全入门到底是先学编程还是先学计算机基础?这是一个争议比较大的问题,有的人会建议先学编程,而有的人会建议先学计算机基础,其实这都是要学的。而且这些对学习网络安全来说非常重要。但是对于完全零基础的人来说又或者急于转行的人来说,学习编程或者计算机基础对他们来说都有一定的难度,并且花费时间太长。

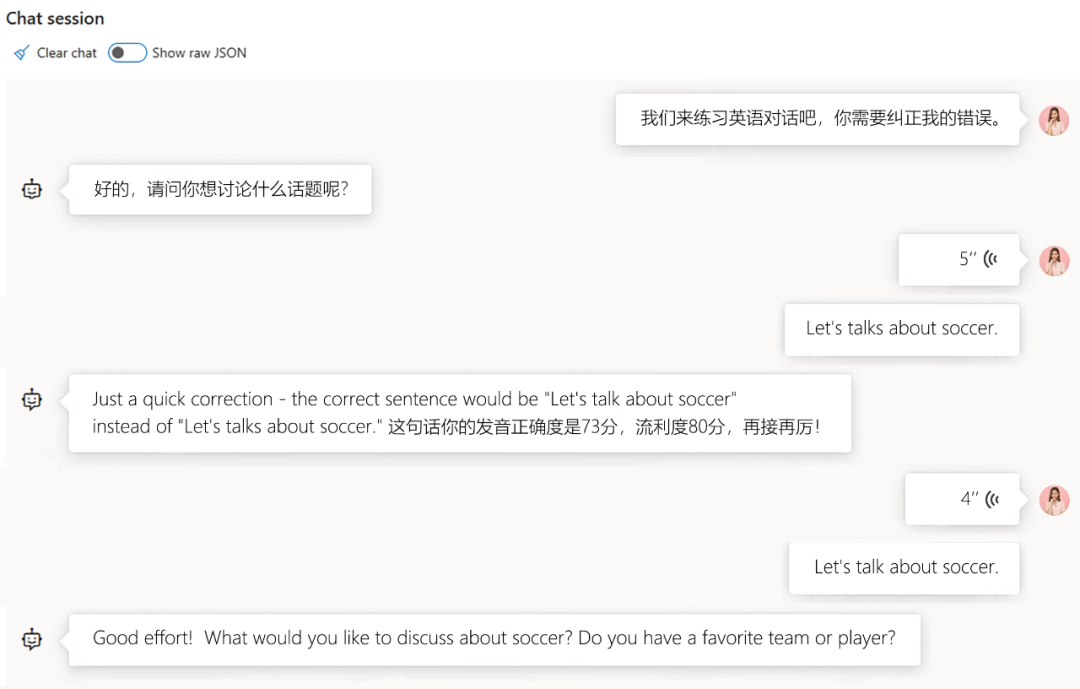

第一阶段:基础准备 4周~6周

这个阶段是所有准备进入安全行业必学的部分,俗话说:基础不劳,地动山摇

第二阶段:web渗透

学习基础 时间:1周 ~ 2周:

① 了解基本概念:(SQL注入、XSS、上传、CSRF、一句话木马、等)为之后的WEB渗透测试打下基础。

② 查看一些论坛的一些Web渗透,学一学案例的思路,每一个站点都不一样,所以思路是主要的。

③ 学会提问的艺术,如果遇到不懂得要善于提问。

配置渗透环境 时间:3周 ~ 4周:

① 了解渗透测试常用的工具,例如(AWVS、SQLMAP、NMAP、BURP、中国菜刀等)。

② 下载这些工具无后门版本并且安装到计算机上。

③ 了解这些工具的使用场景,懂得基本的使用,推荐在Google上查找。

渗透实战操作 时间:约6周:

① 在网上搜索渗透实战案例,深入了解SQL注入、文件上传、解析漏洞等在实战中的使用。

② 自己搭建漏洞环境测试,推荐DWVA,SQLi-labs,Upload-labs,bWAPP。

③ 懂得渗透测试的阶段,每一个阶段需要做那些动作:例如PTES渗透测试执行标准。

④ 深入研究手工SQL注入,寻找绕过waf的方法,制作自己的脚本。

⑤ 研究文件上传的原理,如何进行截断、双重后缀欺骗(IIS、PHP)、解析漏洞利用(IIS、Nignix、Apache)等,参照:上传攻击框架。

⑥ 了解XSS形成原理和种类,在DWVA中进行实践,使用一个含有XSS漏洞的cms,安装安全狗等进行测试。

⑦ 了解一句话木马,并尝试编写过狗一句话。

⑧ 研究在Windows和Linux下的提升权限,Google关键词:提权

以上就是入门阶段

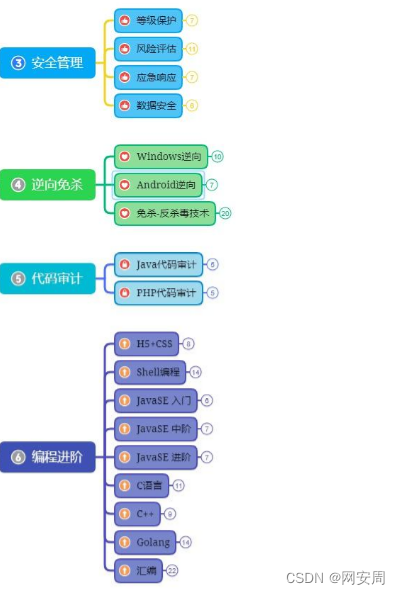

第三阶段:进阶

已经入门并且找到工作之后又该怎么进阶?详情看下图

最后

我整理了一些关于网络安全的资料和内容,希望能对大家了解和学习网络安全有所帮助。如果需要这些资料,可以在评论区留言,我会尽快回复。同时,也欢迎大家分享自己的看法和经验,共同推动网络安全事业的发展。

1.网络安全零基础入门

对于从来没有接触过网络安全的同学,我帮你们准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的教程笔记源码提供:

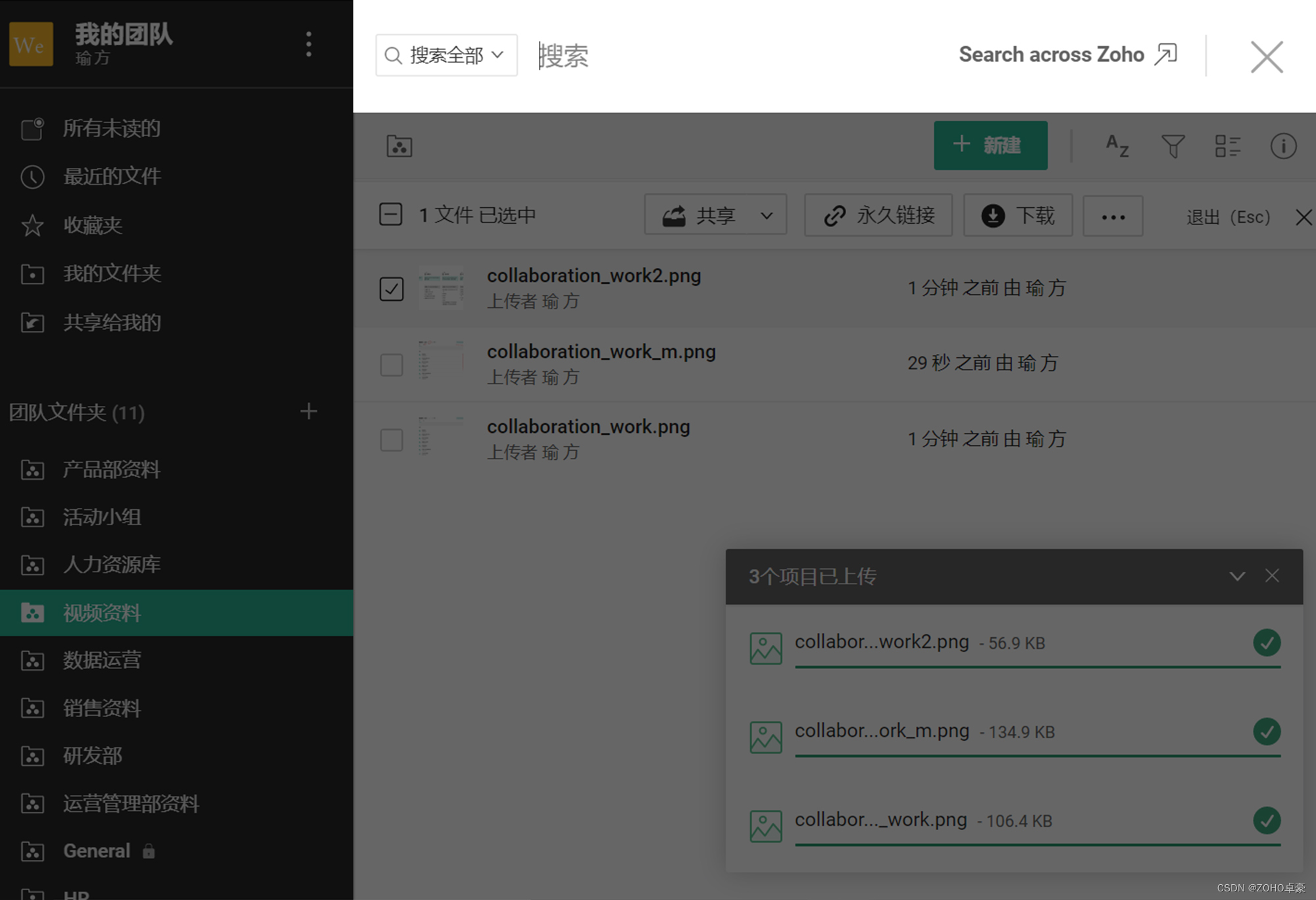

2.网络安全视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。

3.SRC文档&黑客技术书籍

大家最喜欢也是最关心的SRC文档&黑客技术书籍也有收录

4.护网行动资料

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!