本文参与i春秋社区原创文章奖励计划,未经许可禁止转载!

目录

----------------------理论基础篇-------------------

从科幻小说说起:

危险的潘多拉盒子

来说说应用程序编程接口

工欲善其事必先利其器

(*)正确地作死

(*)被劫持的应用程序接口

(***)Hook与QQ密码的战争

(***)DLL注入与Hook

1:被篡改的名单,导入表注入

2 被劫持的OEP

3.不怀好意的插班生,远程注入

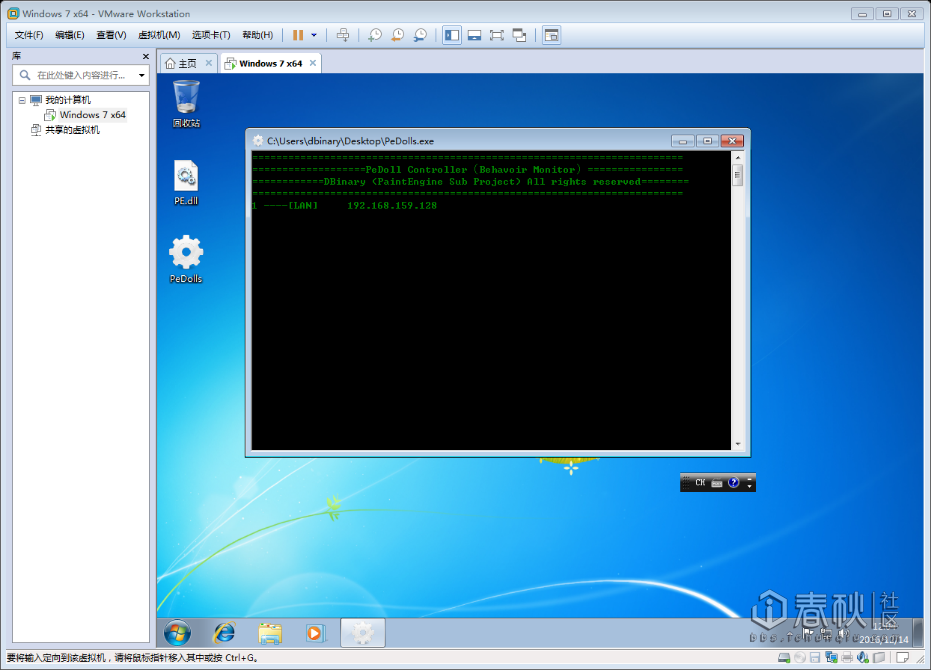

(**)基于inline Hook的行为监视PeDoll

(**)调戏木马病毒前的准备工作

----------------------实战正式篇-------------------

第一章:使用PEDoll调戏cmd调用类型的锁机程序

第二章:使用PEDoll调戏磁盘锁(MBR)锁机程序

第三章:使用PEDoll调戏钓鱼程序

第四章:栈中的明文陷阱&#x