题目场景: http://220.249.52.133:31059 (温馨提示:每次进入URL的端口号都不一样)

1、点击链接进入如下界面

2、翻译

In this little training challenge, you are going to learn about the Robots_exclusion_standard.

The robots.txt file is used by web crawlers to check if they are allowed to crawl and index your website or only parts of it.

Sometimes these files reveal the directory structure instead protecting the content from being crawled.

Enjoy!

在这个小小的训练挑战中,您将了解Robots_exclusion_standard。

txt文件被网络爬虫用来检查他们是否被允许爬行和索引你的网站,或仅仅它的一部分。

有时这些文件会显示目录结构,而不是保护内容不被抓取。

享受吧!

看到上面的信息,会想到君子协议 robots.txt;

3、URL为http://220.249.52.133:31059/robots.txt(在最后直接加上“/robots.txt”)—>回车

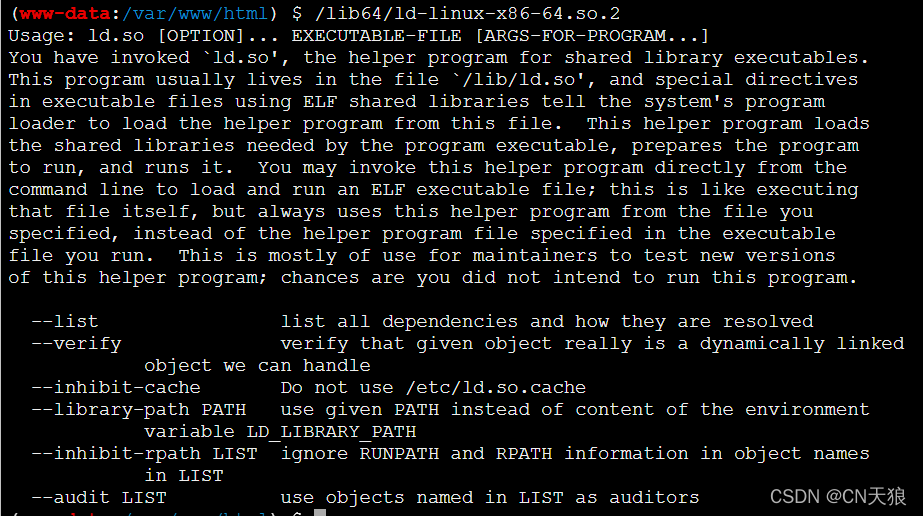

4、这是URL为http://220.249.52.133:31059/fl0g.php—>回车

5、OK

cyberpeace{c598a5a837a799106687598119e51c54}