🍬 博主介绍

👨🎓 博主介绍:大家好,我是 _PowerShell ,很高兴认识大家~

✨主攻领域:【渗透领域】【数据通信】 【通讯安全】 【web安全】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!

文章目录

- 🍬 博主介绍

- 一、环境介绍

- 二、Windows日志

- 1、Windows日志介绍

- 2、系统日志

- 3、应用程序日志

- 4、安全日志

- 三、提取日志

- 1.evtx提取安全日志

- 2.事件查看器提取安全日志

- 四、相关资源

一、环境介绍

在应急响应过程中,提取日志进行日志分析是必须的。

这里简单介绍一下windows日志,以及采用evtx提取安全日志和事件查看器提取安全日志。

二、Windows日志

1、Windows日志介绍

Windows系统日志是记录系统中硬件、软件和系统问题的信息,同时还可以监视系统中发生的事件。用户可以通过它来检查错误发生的原因,或者寻找受到攻击时攻击者留下的痕迹。

Windows主要有以下三类日志记录系统事件:应用程序日志、系统日志和安全日志。

系统日志和应用程序日志存储着故障排除信息,对于系统管理员更为有用。

安全日志记录着事件审计信息,包括用户验证(登录、远程访问等)和特定用户在认证后对系统做了什么,对于调查人员而言,更有帮助。

2、系统日志

Windows系统组件产生的事件,主要包括驱动程序、系统组件、应用程序错误消息等。

日志的默认位置为:

C:\Windows\System32\winevt\Logs\System.evtx

3、应用程序日志

包含由应用程序或系统程序记录的事件,主要记录程序运行方面的事件,例如数据库程序可以在应用程序日志中记录文件错误,程序开发人员可以自行决定监视哪些事件。

如果某个应用程序出现崩溃情况,那么我们可以从程序事件日志中找到相应的记录,也许会有助于你解决问题。

日志的默认位置为:

C:\Windows\System32\winevt\Logs\Application.evtx

4、安全日志

主要记录系统的安全信息,包括成功的登录、退出,不成功的登录,系统文件的创建、删除、更改,需要指明的是安全日志只有系统管理员才可以访问,这也体现了在大型系统中安全的重要性。

日志的默认位置为:

C:\Windows\System32\winevt\Logs\Security.evtx

三、提取日志

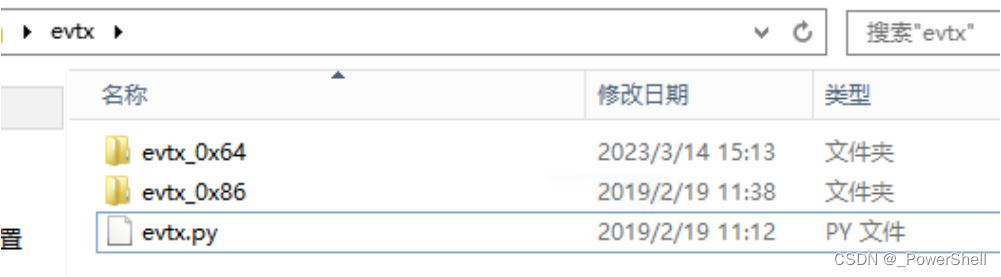

1.evtx提取安全日志

evtx下载链接在文末给出

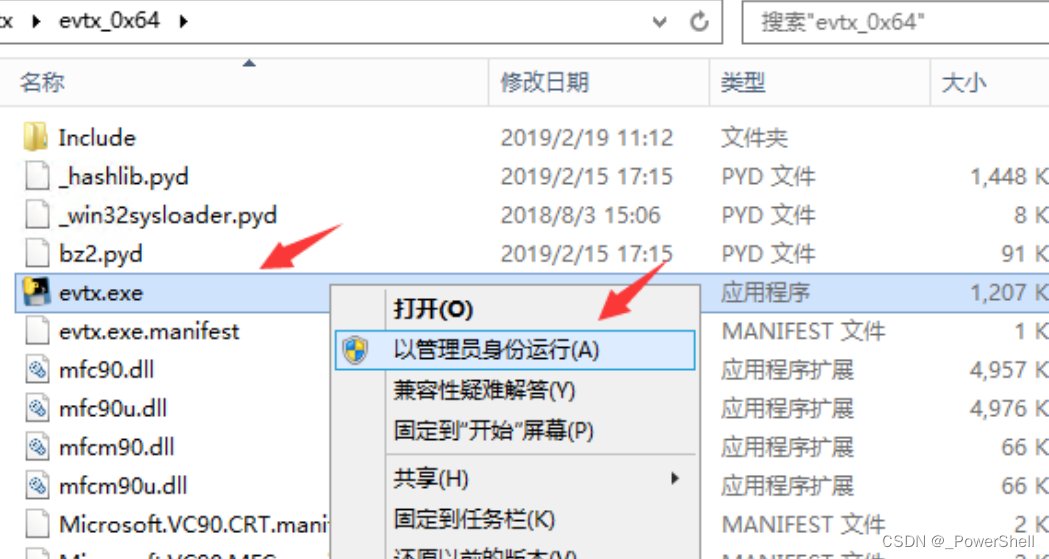

首先使用evtx提取系统的日志,将evtx工具传到windows server 2012服务器上,因为该服务为64位,所以进入到 evtx_0x64 目录

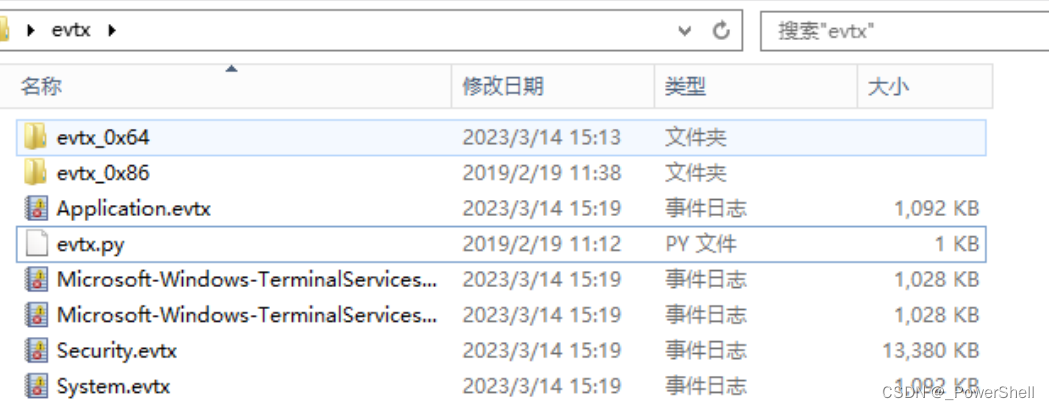

之后以管理员身份运行 evtx.exe 文件

提取出来的日志如下

2.事件查看器提取安全日志

打开事件查看器,打开方式如下:

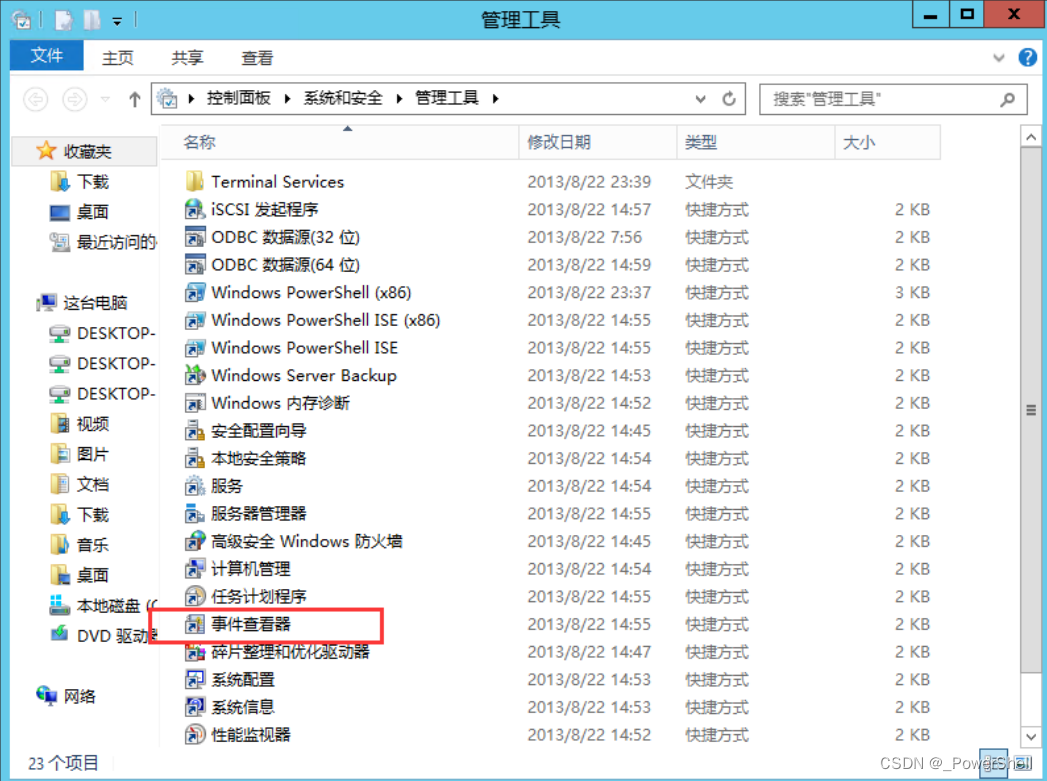

1、控制面板–>系统和安全–>管理工具中打开时间查看器

2、win+R,输入eventvwr.msc,直接进入事件查看器;

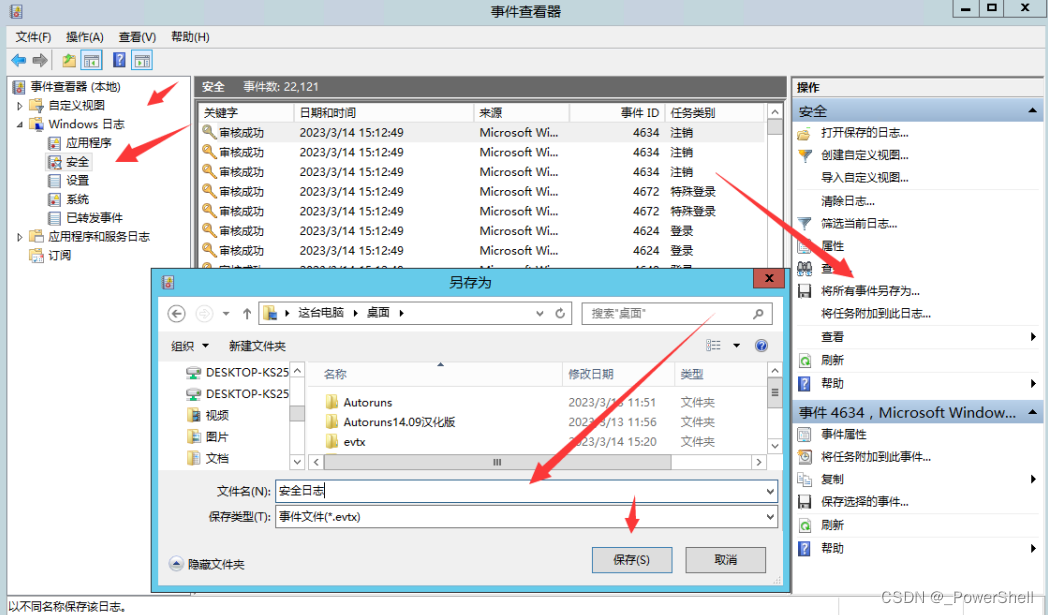

点开 windows日志,点击右边的所有事件另存为

日志就保存出来了

四、相关资源

1、evtx下载链接