目录

一、什么是IDS(intrusion detection system)?

入侵检测概述

二、IDS和防火墙有什么不同?

三、IDS工作原理?

四、IDS的主要检测方法有哪些详细说明?

异常入侵检测(Anomaly Detection) 白名单

误用入侵检测(Misuse Detection) 黑名单

五、IDS的部署方式有哪些?

六、IDS的签名是什么意思?签名过滤器有什么作用?例外签名配置作用是什么?

IDS的签名:

签名过滤器作用:

签名过滤器的动作:

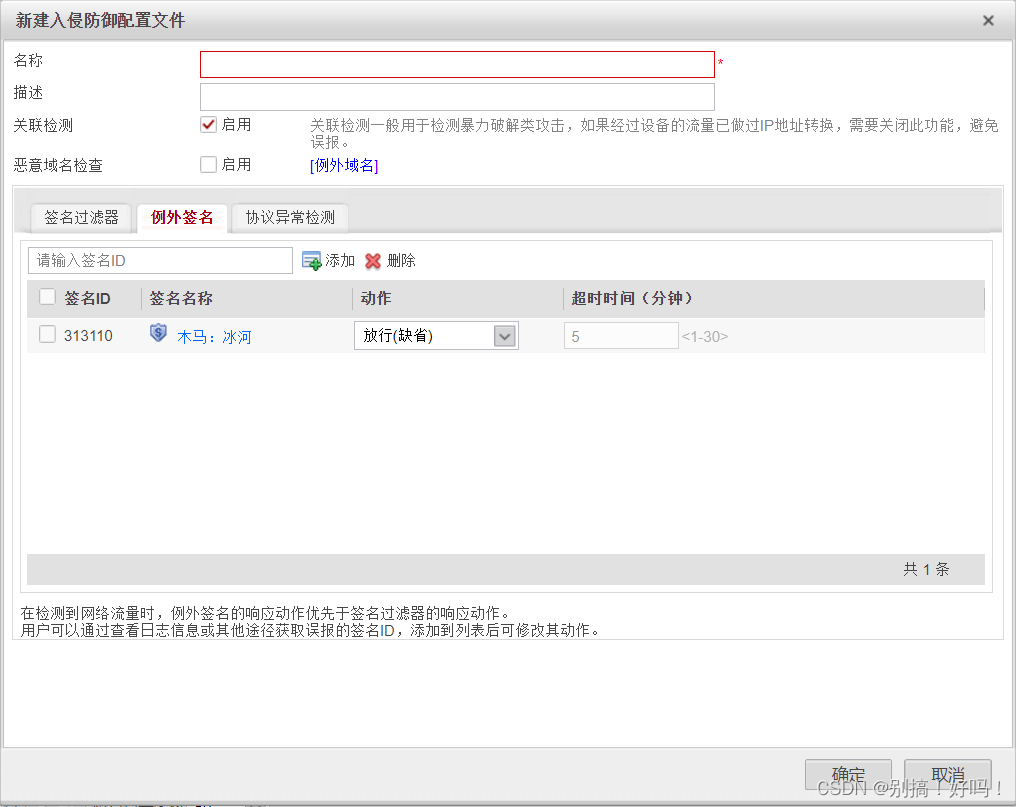

例外签名:

七、相关实验

1.实验拓扑

2. 自定义签名

3.添加例外签名

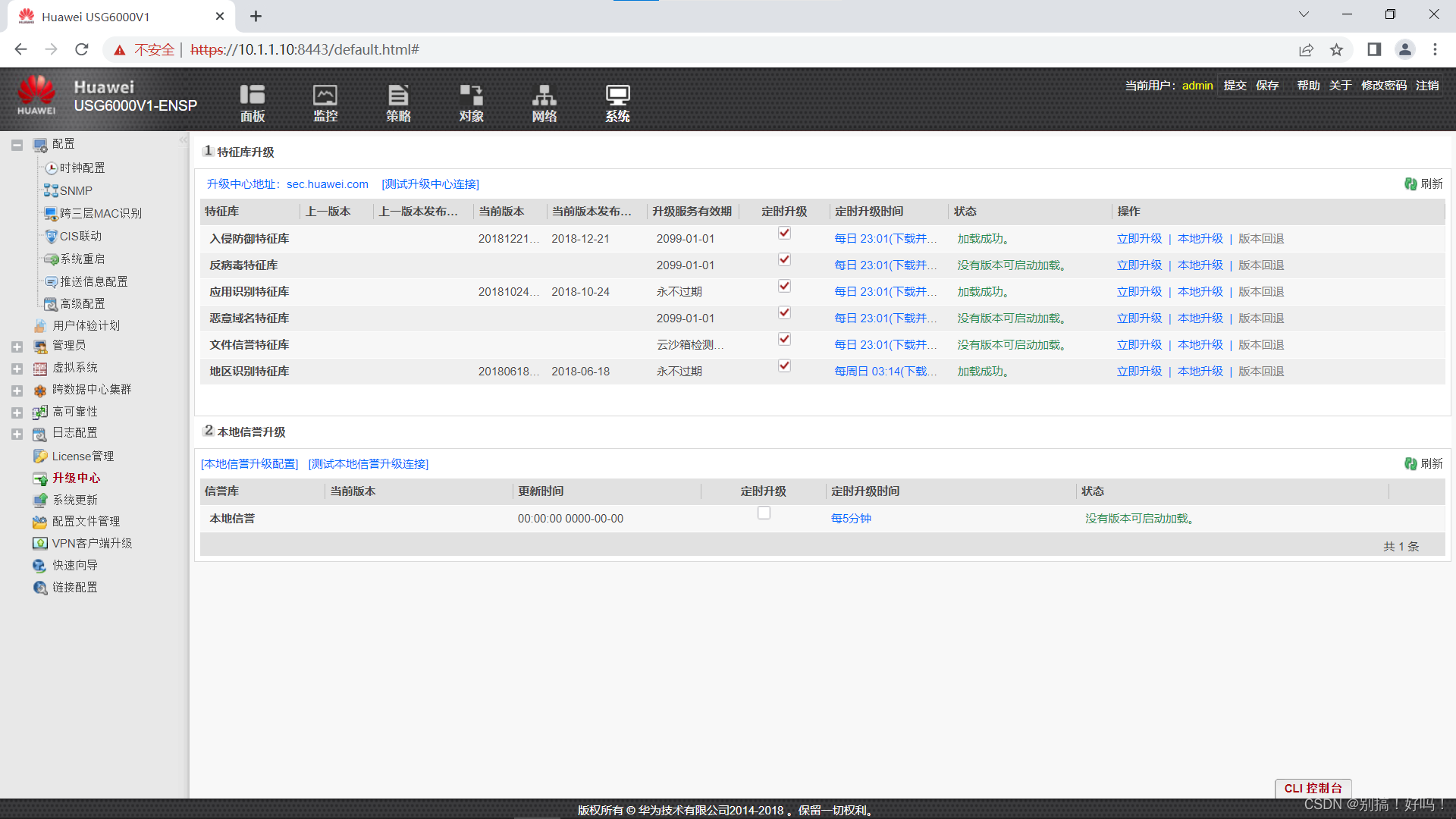

4.特征库升级

5.在策略中配置签名

一、什么是IDS(intrusion detection system)?

IDS(入侵检测系统):长时间的监测

- 识别入侵者

- 识别入侵行为

- 检测和监视已成功的入侵

- 为对抗入侵提供信息与依据,防止事态扩大

作用:对系统的运行状态进行监视,发现各种企图、过程、结果,来保证系统资源的安全(完整性、机密性、可用性)。是一个软件与硬件的组合系统。

异常:当某个时间与一个已知的攻击特征(信号)相匹配时。一个基于异常的IDS会记录一个正常主机的活动大致轮廓,当一个事件在这个轮廓以外发生,就认为是异常,IDS就会告警。

特征:IDS核心是特征库(签名)

入侵检测概述

- 1980年James P. Aderson首先提出入侵检测概念,将入侵尝试或威胁定义为:潜在的,有预谋的,未经授权的访问信息和操作信息,致使系统不可靠或无法使用的企图。

- 1987年,Dorothy Denning提出了入侵检测系统(Intrusion Detection System,IDS)的抽象模型,首次提出了入侵检测可作为一种计算机系统安全防御措施的概念,与传统的加密和访问控制技术相比,IDS是全新的计算机安全措施。

- 1988年,Teresa Lunt等人进一步改进了Denning提出的入侵检测模型,创建了IDES(Intrusion Detection Expert System),该系统用于检测单一主机的入侵尝试,提出了与系统平台无关的实时检测思想。

- 1995年开发的NIDES(Next-Generation Intrusion Detection Expert System)作为IDES完善后的版本可以检测出多个主机上的入侵。

- 1990年,Heberlein等人提出基于网络的入侵检测—网络安全监视器(Network Security Monitor,NSM)。NSM与IDS系统的最大区别在于,它并不检查主机系统的审计记录,而是通过主动地监视局域网上的网络信息流量来追踪可疑的行为。

- 1991年,NADIR(Network Anomaly Detection and Intrusion Reporter)与DIDS(Distribute Intrusion Detection System)提出了通过收集和合并处理来自多个主机的审计信息可以检测出一系列针对主机的协同攻击。

- 1994年,Mark Crosbie和Gene Spafford建议使用自治代理(autonomous agents)以提高IDS的可伸缩性,可维护性,效率和容错性。

- 1996年提出的GrIDS(Graph-based Intrusion Detection System),该系统可以方便地检测大规模自动或协同方式的网络攻击。

二、IDS和防火墙有什么不同?

1.IDS则是主动出击寻找潜在的攻击者,发现入侵行为;防火墙是针对黑客攻击的一种被动的防御,旨在保护。

2.IDS进行实时的检测,发现入侵行为即可做出反应,是对防火墙弱点的修补;防火墙只是防御为主,通过防火墙的数据便不再进行任何操作。

3.IDS则没有这些功能,只是监视和分析用户和系统活动;防火墙可以允许内部的一些主机被外部访问。

三、IDS工作原理?

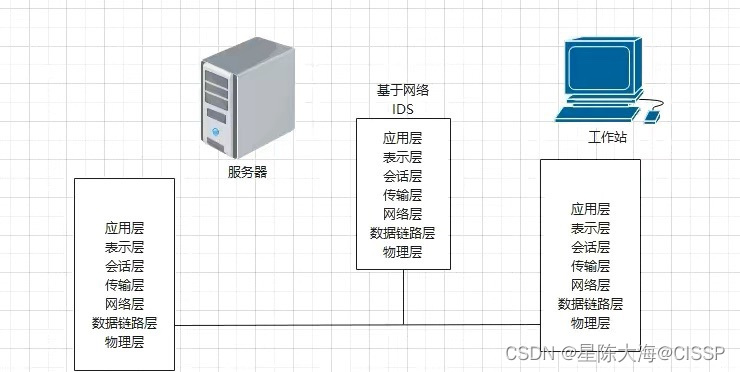

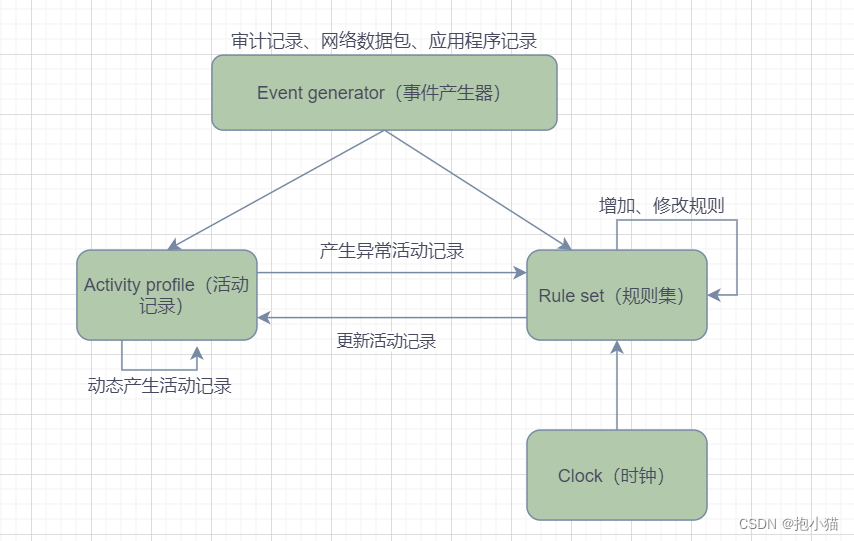

IDS扫描当前网络的活动,监视和记录网络的流量,根据定义好的规则来过滤从主机网卡到网线上的流量,提供实时报警。网络扫描器检测主机上先前设置的漏洞,而 IDS 监视和记录网络流量。如果在同一台主机上运行IDS和扫描器的话,配置合理的IDS会发出许多报警。

四、IDS的主要检测方法有哪些详细说明?

入侵检测的原理,是从一组数据中检测出符合某一特点的数据。

异常入侵检测(Anomaly Detection) 白名单

构筑异常检测原理的入侵检测系统,首先要建立系统或用户的正常行为模式库,不属于该库的行为被视为异常行为。但是,入侵性活动并不总是与异常活动相符合,而是存在下列4种可能性:入侵性非异常;非入侵性且异常;非入侵性非异常;入侵性且异常。

另外,设置异常的门槛值不当,往往会导致IDS许多误报警或者漏检的现象。IDS给安全管理员造成了系统安全假象,漏检对于重要的安全系统来说是相当危险的。

误用入侵检测(Misuse Detection) 黑名单

误用入侵检测依赖于模式库。误用入侵检测能直接检测出模式库中已涵盖的入侵行为或不可接受的行为,而异常入侵检测是发现同正常行为相违背的行为。误用入侵检测的主要假设是具有能够被精确地按某种方式编码的攻击。通过捕获攻击及重新整理,可确认入侵活动是基于同一弱点进行攻击的入侵方法的变种。误用入侵检测主要的局限性是仅仅可检测已知的弱点.对检测未知的入侵可能用处不大。

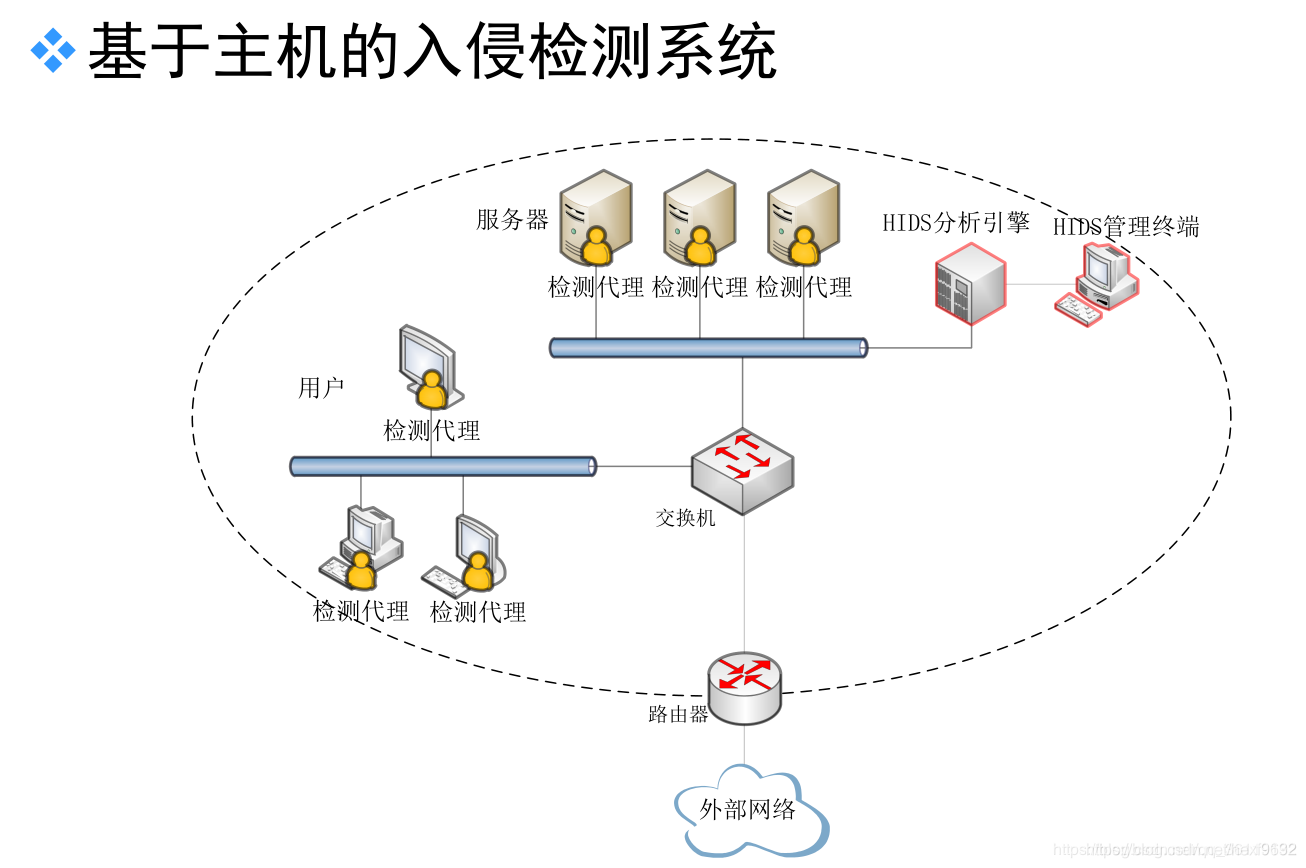

五、IDS的部署方式有哪些?

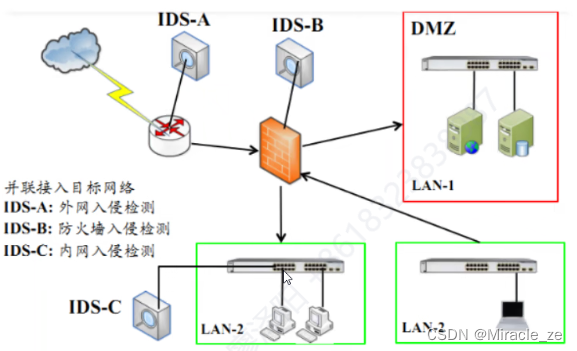

- 共享模式和交换模式:从 HUB 上的任意一个接口,或者在交换机上做端口镜像的端口上收集信息。

- 隐蔽模式:在其他模式的基础上将探测器的探测口 IP 地址去除,使得 IDS 在对外界不可见的情况下正常工作。

- Tap 模式:以双向监听全双工以太网连接中的网络通信信息,能捕捉到网络中的所有流量,能记录完整的状态信息使得与防火墙联动或发送 Reset 包更加容易。

- In-line 模式:直接将 IDS 串接在通信线路中,位于交换机和路由器之间。这种模式可以将威胁通信包丢弃,以实时阻断网络攻击。

- 混合模式:通过监听所有连接到防火墙的网段,全面了解网络状况。

六、IDS的签名是什么意思?签名过滤器有什么作用?例外签名配置作用是什么?

IDS的签名:

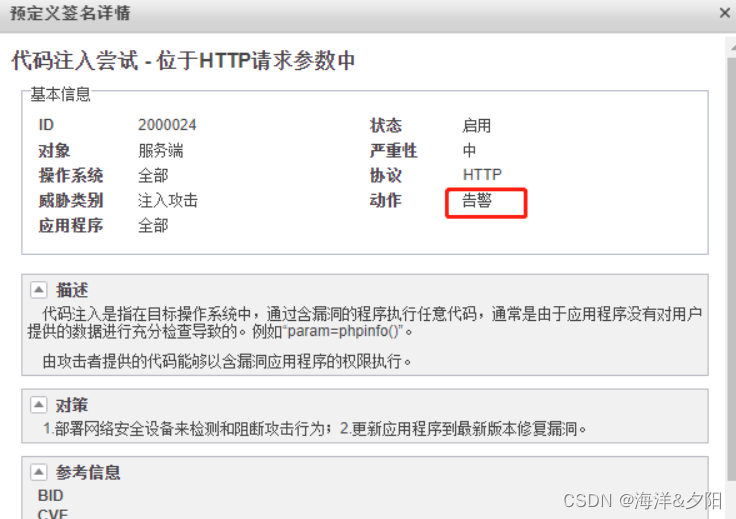

入侵防御签名用来描述网络中存在的攻击行为的特征,通过将数据流和入侵防御签名进行比较来检测和防范攻击。如果某个数据流匹配了某个签名中的特征项时,设备会按照签名的动作来处理数据流。入侵防御签名分为预定义和自定义签名。

签名过滤器作用:

由于设备升级签名库后会存在大量签名,而这些签名没有进行分类,且有些签名所包含的特征本网络中不存在,需要设置签名过滤器对其进行管理,并过滤掉。

签名过滤器的动作:

- 阻断:丢弃命中签名的报文,并记录日志

- 告警:对命中签名的报文放行,但记录日志。

- 采用签名的缺省动作,实际动作以签名的缺省动作为准

例外签名:

作用:由于签名过滤器会批量过滤出签名,且通常为了方便管理会设置为统一的动作。如果管理员需要将某些 签名设置为与过滤器不同的动作时,可将这些签名引入到例外签名中,并单独配置动作。

动作:

- 阻断:丢弃命中签名的报文并记录日志

- 告警:对命中签名的报文放行,但记录日志

- 放行:对命中签名的报文放行,且不记录日志。

七、相关实验

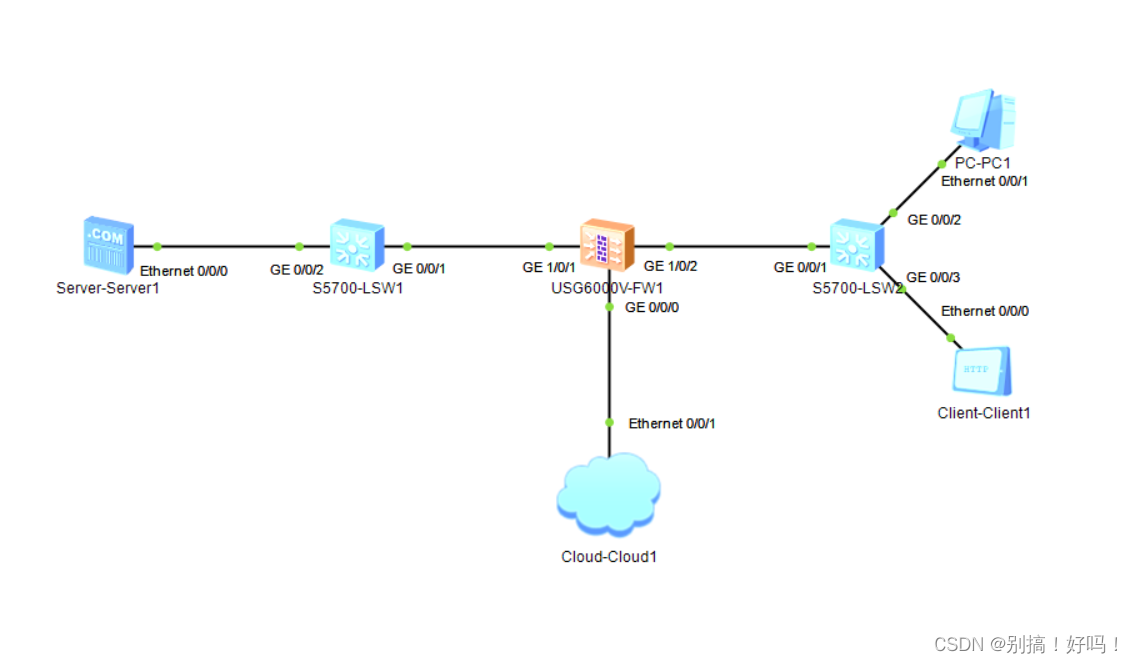

1.实验拓扑

2. 自定义签名

3.添加例外签名

4.特征库升级

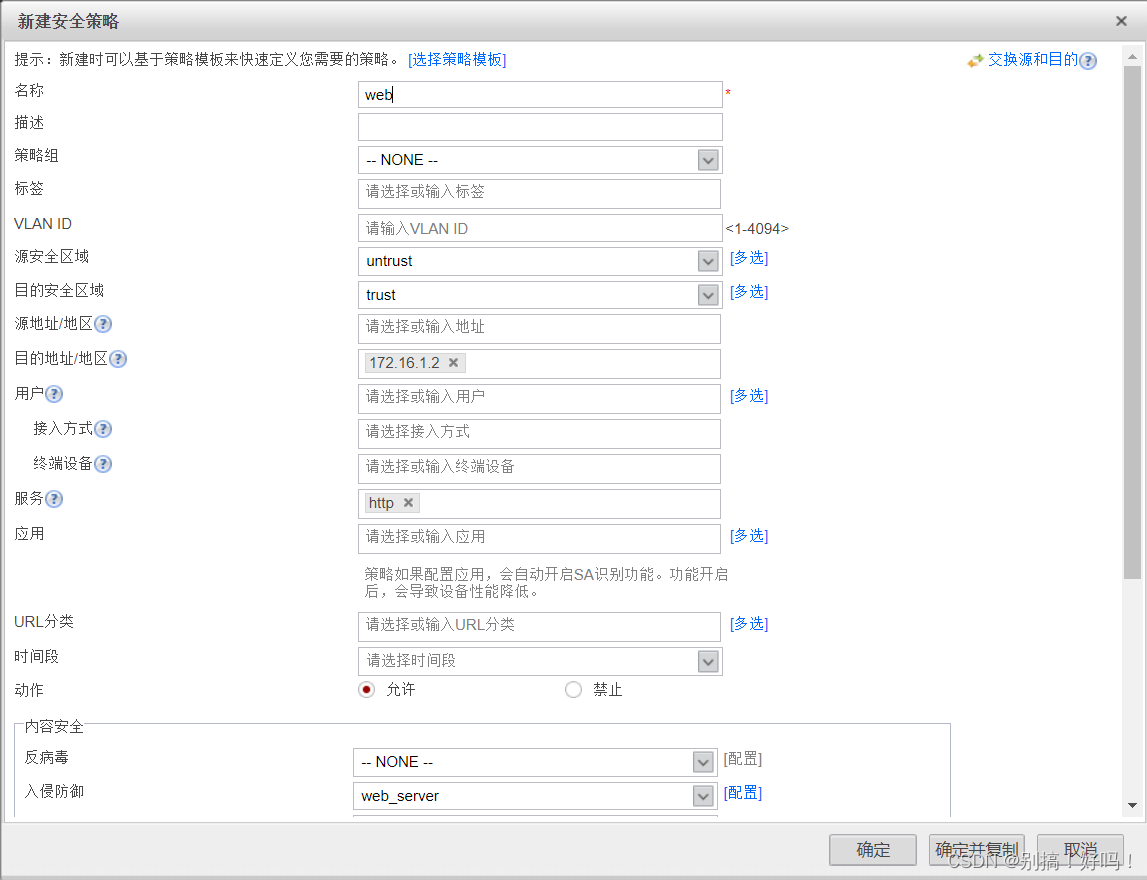

5.在策略中配置签名