用户行为不可预测,网络不可靠,事情总会出错。生产环境下的软件必须一直保持可用状态。

编写可维护的代码有助于你应对不可预见的情况,可维护的代码有内置的保护、诊断和控制。

切记通过安全和有弹性的编码实践进行防御式编程来保护你的系统,安全的代码可以预防许多故障,而弹性的代码可以在故障发生时,进行恢复。

一个可维护的系统具有可配置参数和系统工具。

防御式编程

编写拥有良好防御性代码是一种对那些运行你代码的人(包括自己)富有同情心的表现。

防御性的代码较少发生故障,就算它发生故障,也更有可能恢复。

安全的代码利用编译时的校验来避免运行时的故障,使用不可变的变量、限制范围的访问修饰符和静态类型检查工具来防止bug。在运行时,检验输入的值可以避免出现意外。有弹性的代码使用异常处理中最佳实践来优雅地处理故障。

避免空值

切记在方法的开头进行空值检查,在条件允许的情况下,可以使用NotNull注解和编程语言中类似的特性。在前面校验变量是否为空意味着后面的代码可以安全地假定它是在处理真实的值,这将使你的代码更干净更易读。

空对象模式会使用一个对象来代替空值。这种模式的一个例子:对于某个搜索方法,当它没有任何返回值的时候,会返回一个空列表而不是null。返回空列表可以允许调用者安全地遍历这个返回值,而不需要特别的代码来处理空结果集。

保持变量不可变

不可变量的变量可以防止意外的修改。

使用常量可以使并发编程变得更简单。

当编译器或者运行的环境知道变量不会改变就更有效率。

使用类型提示和静态类型检查器

TS中少用any。

静态类型检查器在代码执行之前会使用类型提示来发现潜在的bug,可以防止在运行时出现bug。

验证输入

永远不要相信你的代码接收的输入。

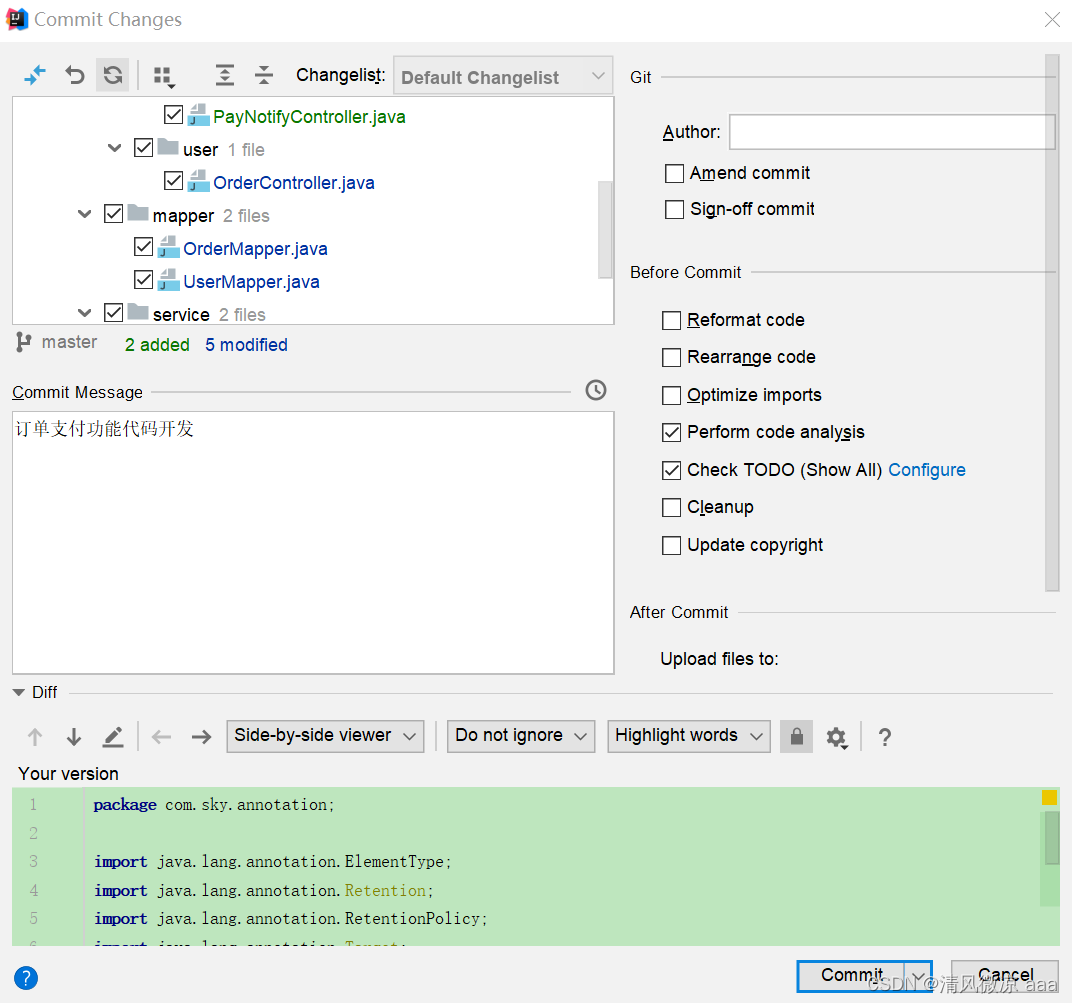

可以借用Attribute,实现参数的校验。

也不要忽视安全问题。

恶意用户试图在输入中注入代码或SQL,或冲爆缓冲区以获得对你应用程序的控制权限

使用成熟的类库和框架来防止攻击。

善用异常

不要使用特殊的返回值来标识错误类型,异常可以比null或-1携带更多信息。

异常要有精确含义

准确的异常使代码更容易使用。

尽可能的使用内置的异常,避免创建通用的异常,使用异常处理来应对故障,而不是控制应用程序的运行逻辑。

当开发人员创建异常时,不用通用。通用的异常很难处理,因为开发人员不知道正在面对什么样的具体问题。

早抛晚捕

“早抛”意味着在最接近错误的地方引发异常,这样开发人员就能迅速地定位代码。

“晚捕”意味着在能处理异常的地方捕获它。

智能重试

重试的谨慎的做法是“退避”,比如等待时间是retrynumber^2。

如果所有的客户端同时进行“退避”。他们会在同一时间重新发起请求,这称为“惊群效应”。

这个时候,可以在退避策略中加入抖动。引入随机性可以分散请求,降低发生“踩踏”的可能性。

不要盲目的重试所有失败的调用,尤其是那些写入数据或可能触发业务流程的调用。

最好是让应用程序在遇到其在设计时没有想到的错误时崩溃,这被称为“快速失败”。不仅要快速失败,还要尽可能的提示用户。

构建幂等系统

处理重试最好的方法是构建幂等系统。

一个幂等的操作是可以被进行多次并且仍然产生相同成果的操作。

及时释放资源

当故障发生后,要确保清理所有资源,释放你不在需要的内存、数据结构、网络套接字和文件句柄。

操作系统对文件句柄和网络套接字有限制,一旦超出限制,所有的文件和网络都不能再打开。

网络套接字泄露,是指在使用后没有关闭他们。网络套接字的泄露会使无用的连接一直存在,从而填满连接池。