目录

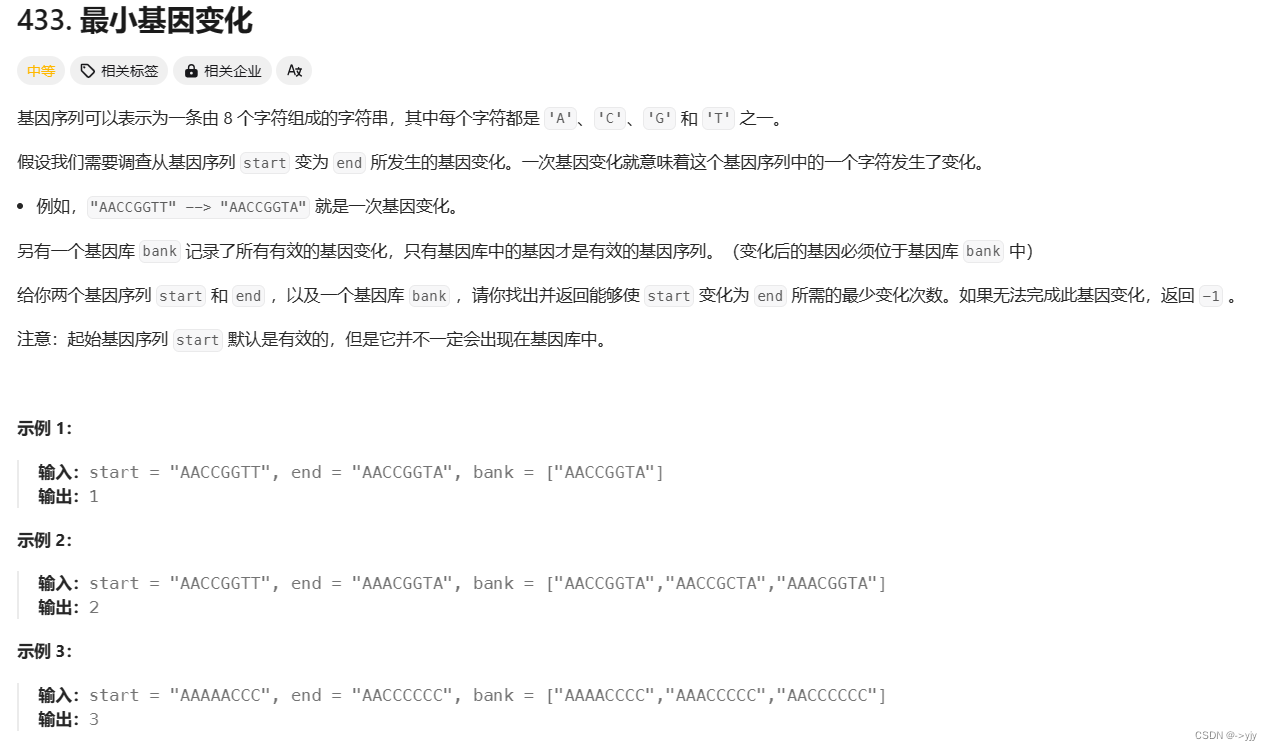

一、实验拓扑

二、实验要求

三、实验思路

四、实验步骤

1、配置IP

2、配置RIP协议和OSPF协议

3、在R2上做双向路由引入

(1)进入到rip协议的1进程中引入ospf

(2)进入到ospf协议的1进程中引入rip

4、在R2上使用acl和进入到rip协议的进程中调用路由策略的方法,使R4上的业务网段不能到达RIP协议内部

(1)在R2上过滤R4上的业务网段;

(2)在R2上写路由策略

5、R4上使用prefix-list(地址前缀列表)和filter-policy(过滤策略),使R1上的业务网段不能到达R4

(1)在R4上使用地址前缀列表(prefix-list)对R1上的业务网段写过滤策略

(2)在R4上的进方向使用filter-policy调用策略过滤接收路由

6、R2进入到rip进程协议下,写静默接口

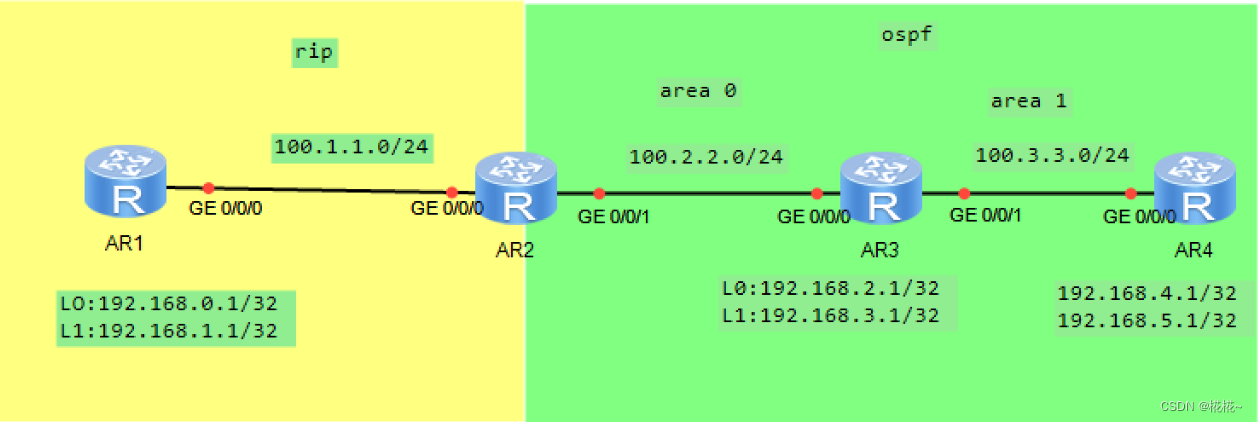

一、实验拓扑

二、实验要求

1、按照图示配置 IP 地址,R1,R3,R4 上使用 loopback 口模拟业务网段;

2、R1和R2运行RIPv2,R3 和R4运行 oSPF,各自协议内部互通;

3、在 RIP 和 oSPF 间配置双向路由引入,要求除 R4 上的业务网段以外,其他业务网段路由都引入到对方协议内部;

4、使用路由过滤,使 R4 无法学习到 R1的业务网段路由,要求使用 prefix-list 进行匹配;

5、0SPF 区域中不能出现 RIP 协议报文

三、实验思路

1、配置IP

2、配置RIP协议和OSPF协议

3、在R2上做双向路由引入

(1)进入到rip协议的1进程中引入ospf

(2)进入到ospf协议的1进程中引入rip

4、在R2上使用acl和进入到rip协议的进程中调用路由策略的方法,使R4上的业务网段不能到达RIP协议内部

(1)在R2上过滤R4上的业务网段;

(2)在R2上写路由策略

5、R4上使用prefix-list(地址前缀列表)和filter-policy(过滤策略),使R1上的业务网段不能到达R4

(1)在R4上使用地址前缀列表(prefix-list)对R1上的业务网段写过滤策略

(2)在R4上的进方向使用filter-policy调用策略过滤接收路由

6、R2进入到rip进程协议下,写静默接口

原因:R2的g0/0/0接口配置的是rip协议,rip协议进行主类宣告(宣告的100.0.0.0),所以R2同时将g0/0/1宣告进rip协议中了,所以可以使用静默接口的过滤方法将R2的g0/0/1接口

隔离掉。

四、实验步骤

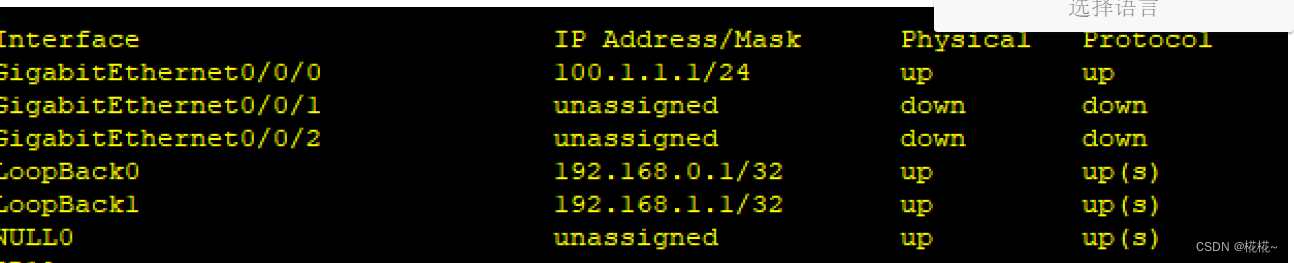

1、配置IP

[R1]int g0/0/0 [R1-GigabitEthernet0/0/0]ip add 100.1.1.1 24 [R1-GigabitEthernet0/0/0]int l0 [R1-LoopBack0]ip add 192.168.0.1 32 [R1-LoopBack0]int l1 [R1-LoopBack1]ip add 192.168.1.1 32 [R1-LoopBack1]quit #查看[R1]dis ip int b

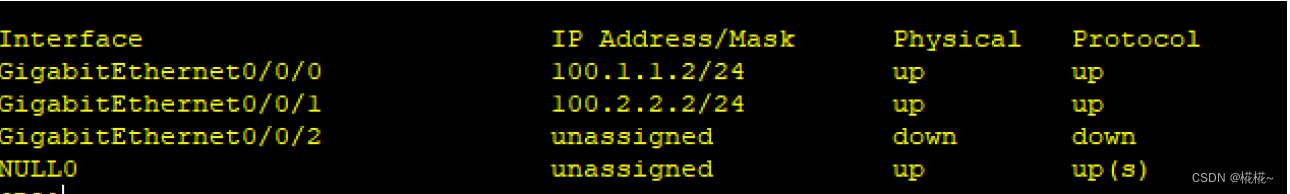

[R2]int g0/0/0 [R2-GigabitEthernet0/0/0]ip add 100.1.1.2 24 [R2-GigabitEthernet0/0/0]int g0/0/1 [R2-GigabitEthernet0/0/1]ip add 100.2.2.2 24 [R2-GigabitEthernet0/0/1]quit #查看 [R2]dis ip int b

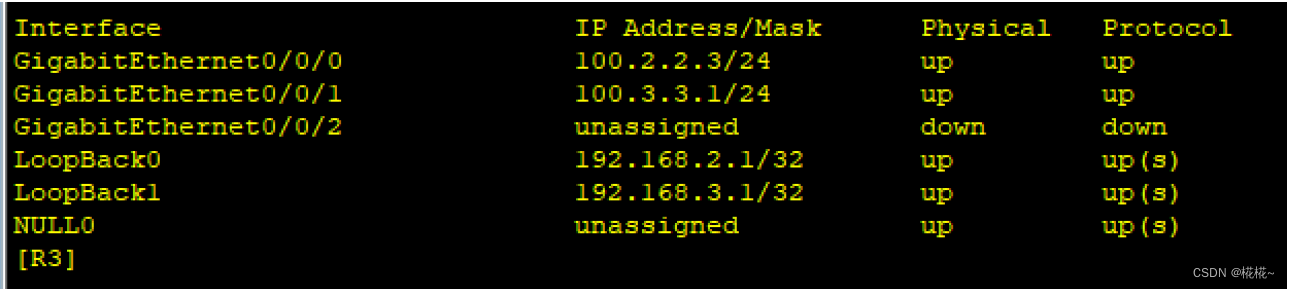

[R3]int g0/0/0 [R3-GigabitEthernet0/0/0]ip add 100.2.2.3 24 [R3-GigabitEthernet0/0/0]int g0/0/1 [R3-GigabitEthernet0/0/1]ip add 100.3.3.3 24 [R3-GigabitEthernet0/0/1]int l0 [R3-LoopBack0]ip add 192.168.2.1 32 [R3-LoopBack0]int l1 [R3-LoopBack1]ip add 192.168.3.1 32 [R3-LoopBack1]quit #查看 [R3]dis ip int b

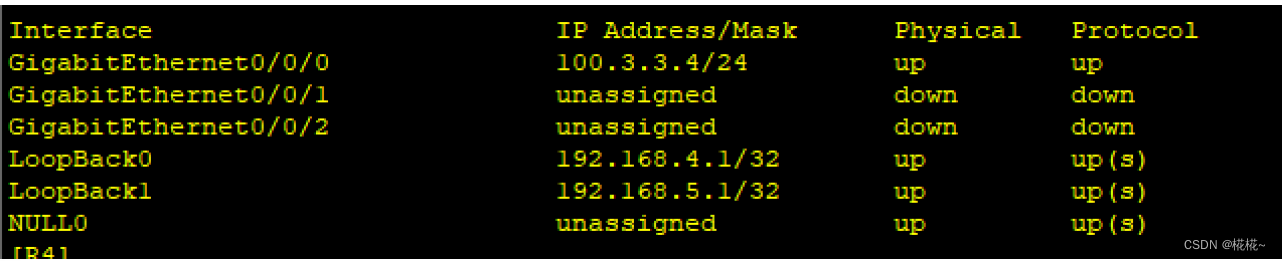

[R4]int g0/0/0 [R4-GigabitEthernet0/0/0]ip add 100.3.3.4 24 [R4-GigabitEthernet0/0/0]int l0 [R4-LoopBack0]ip add 192.168.4.1 32 [R4-LoopBack0]int l1 [R4-LoopBack1]ip add 192.168.5.1 32 [R4-LoopBack1]quit #查看 [R4]dis ip int b

2、配置RIP协议和OSPF协议

[R1]rip 1 [R1-rip-1]v 2 [R1-rip-1]net 192.168.0.0 [R1-rip-1]net 100.0.0.0

[R2]rip 1 [R2-rip-1]v 2 [R2-rip-1]net 100.0.0.0 [R2-rip-1]quit [R2]ospf 1 router-id 2.2.2.2 [R2-ospf-1]area 0 [R2-ospf-1-area-0.0.0.0]net 100.2.2.0 0.0.0.255

[R3]ospf 1 router-id 3.3.3.3 [R3-ospf-1]area 0 [R3-ospf-1-area-0.0.0.0]net 100.2.2.0 0.0.0.255 [R3-ospf-1-area-0.0.0.0]net 192.168.2.1 0.0.0.0 [R3-ospf-1-area-0.0.0.0]net 192.168.3.1 0.0.0.0 [R3-ospf-1-area-0.0.0.0]quit [R3-ospf-1]area 1 [R3-ospf-1-area-0.0.0.1]net 100.3.3.0 0.0.0.255

[R4]ospf 1 router-id 4.4.4.4 [R4-ospf-1]area 1 [R4-ospf-1-area-0.0.0.1]net 100.3.3.0 0.0.0.255 [R4-ospf-1-area-0.0.0.1]net 192.168.4.1 0.0.0.0 [R4-ospf-1-area-0.0.0.1]net 192.168.5.1 0.0.0.0

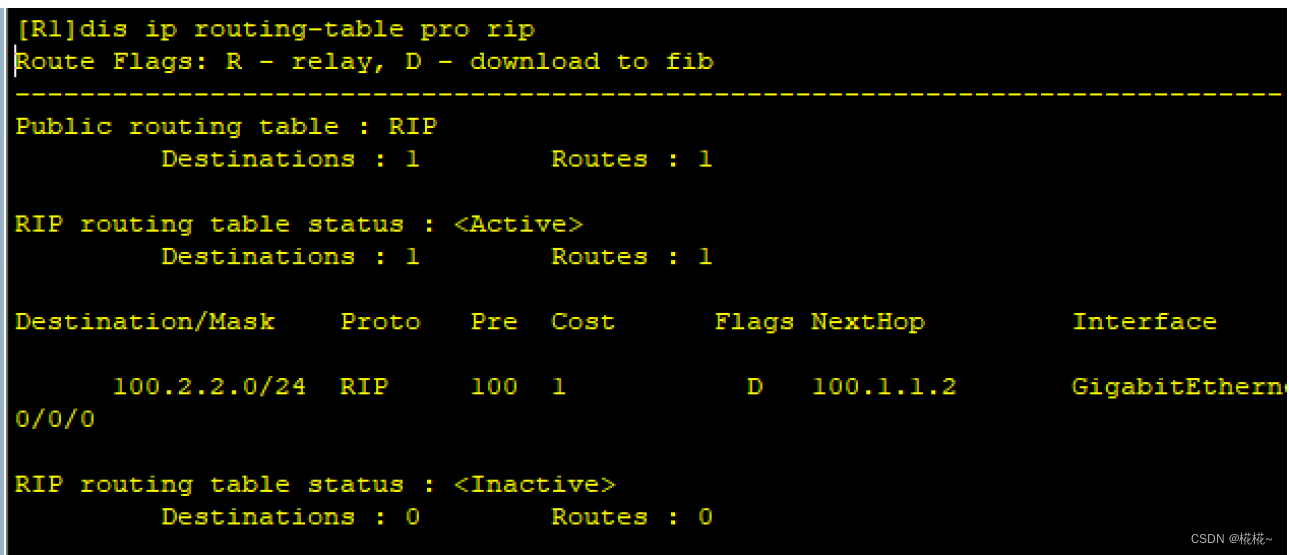

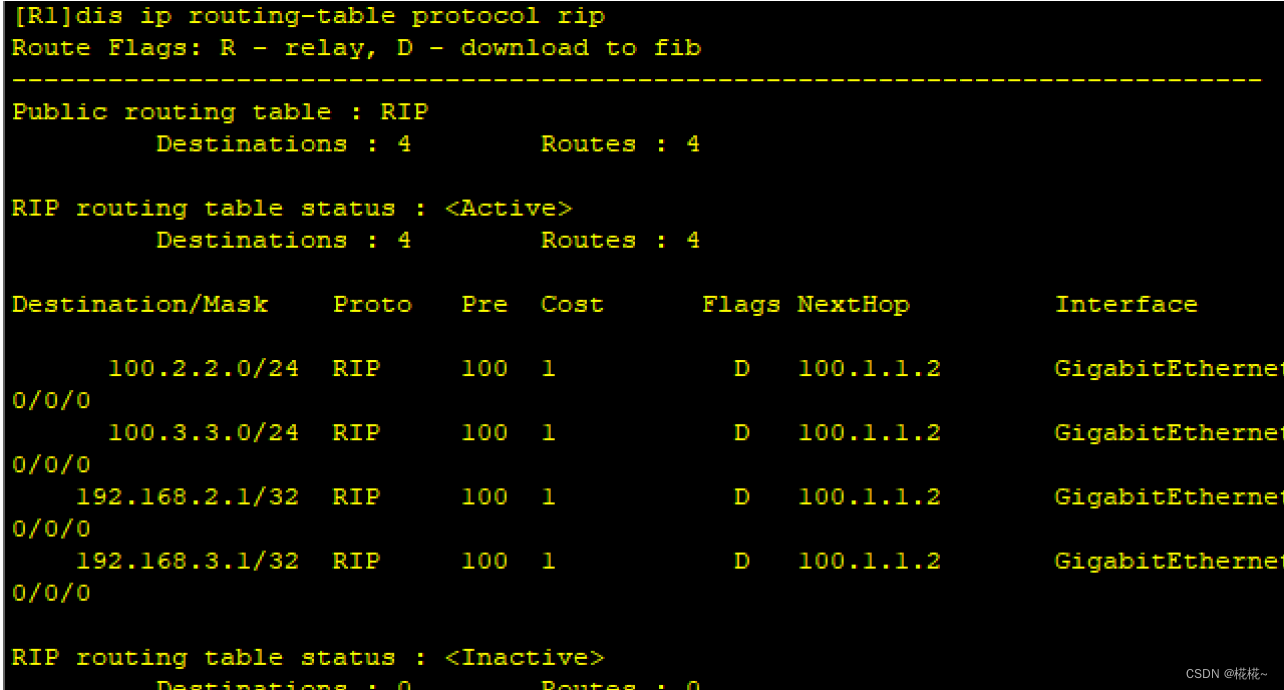

查看R1的RIP路由表

[R1]dis ip routing-table pro rip

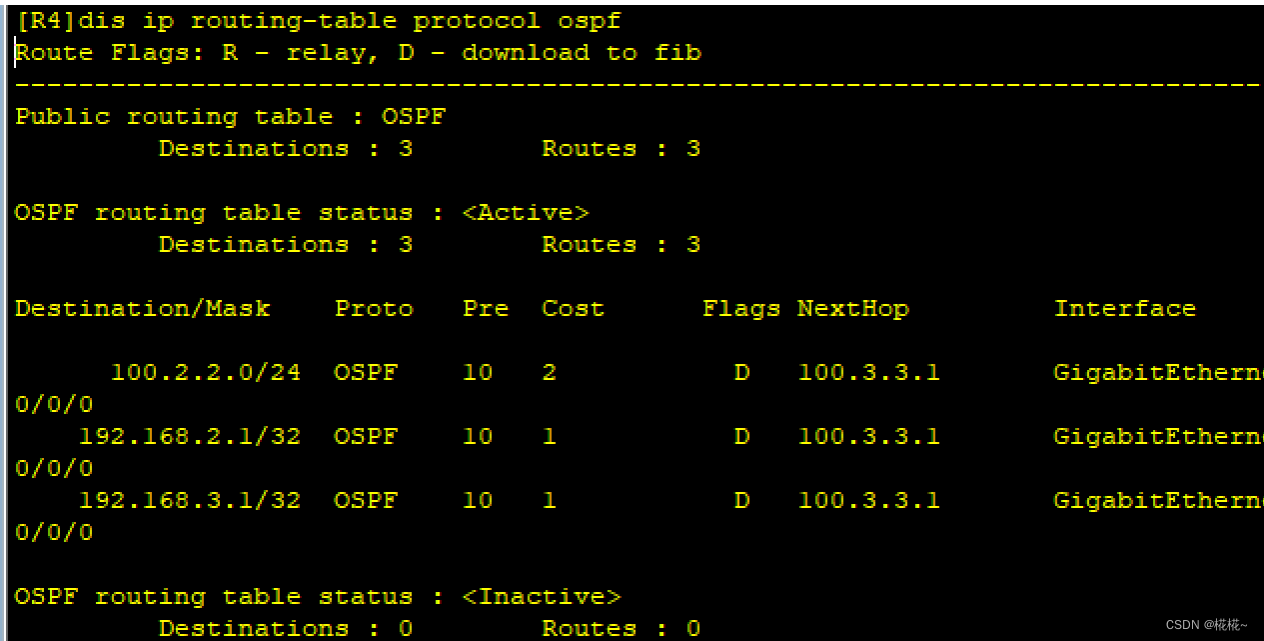

查看R4的ospf路由表

[R4]dis ip routing-table protocol ospf

3、在R2上做双向路由引入

(1)进入到rip协议的1进程中引入ospf

[R2]rip 1 [R2-rip-1]import [R2-rip-1]import-route ospf

(2)进入到ospf协议的1进程中引入rip

[R2]ospf 1 [R2-ospf-1]import [R2-ospf-1]import-route rip

4、在R2上使用acl和进入到rip协议的进程中调用路由策略的方法,使R4上的业务网段不能到达RIP协议内部

(1)在R2上过滤R4上的业务网段;

#抓取流量 [R2]acl 2000 [R2-acl-basic-2000]rule deny source 192.168.4.0 0.0.1.255 # acl默认拒绝,所以对于其他网段的流量需要放行 [R2-acl-basic-2000]rule permit source 0.0.0.0 255.255.255.255

(2)在R2上写路由策略

#写一条名叫aa,node为10,执行允许动作的路由策略 [R2]route-policy aa permit node 10 #写匹配的规则——匹配到acl 2000 [R2-route-policy]if-match acl 2000 #进入到rip协议进程中,调用路由策略aa进行过滤 [R2]rip 1 [R2-rip-1]import-route ospf route-policy aa

在R1上查看路由表,观察R1是否拒绝R4的业务网段,且不影响其他网段信息

5、R4上使用prefix-list(地址前缀列表)和filter-policy(过滤策略),使R1上的业务网段不能到达R4

(1)在R4上使用地址前缀列表(prefix-list)对R1上的业务网段写过滤策略

#写一条名叫aa,索引号是10,执行拒绝动作的路由策略 [R4]ip ip-prefix aa index 10 deny 192.168.0.0 23 # ip-prefix 默认没有被匹配上的,都被丢弃,所以需要写一条允许其他路由通过的策略 [R4]ip ip-prefix aa index 20 permit 0.0.0.0 0 less-equal 32

(2)在R4上的进方向使用filter-policy调用策略过滤接收路由

#进入到ospf进程协议视图下 [R4]ospf 1 [R4-ospf-1]filter-policy ip-prefix aa import

在R4上查看一下路由表,看R1上的业务网段是否被过滤掉

6、R2进入到rip进程协议下,写静默接口

原因:R2的g0/0/0接口配置的是rip协议,rip协议进行主类宣告(宣告的100.0.0.0),所以R2同时将g0/0/1宣告进rip协议中了,所以可以使用静默接口的过滤方法将R2的g0/0/1接口

隔离掉。

[R2-rip-1]silent-interface GigabitEthernet 0/0/1