关于VLANPWN

VLANPWN是一款针对VLAN的安全研究和渗透测试工具,该工具可以帮助广大研究人员通过对VLAN执行渗透测试,来研究和分析目标VLAN的安全状况。该工具专为红队研究人员和安全学习爱好者设计,旨在训练网络工程师提升网络的安全性能,请不要将其用于恶意目的。

工具核心脚本

DoubleTagging.py:该脚本旨在执行一次VLAN Hopping攻击(跳跃攻击),该脚本将注入一个包含两个802.1Q标签的帧,并发送测试目的的ICMAP请求。

DTPHijacking.py:该脚本用于执行一次DTP交换机欺骗/劫持攻击,该脚本将发送一个恶意的DTP帧,此时会将测试人员的设备变成主干信道。接下来,我们就可以尝试绕过VLAN网络的分段,并查看VLAN网络中的所有流量数据了。

工具下载

由于该工具基于Python开发,因此我们首先需要在本地设备上安装并配置好Python环境。接下来,使用下列命令将该项目源码克隆至本地:

git clone https://github.com/in9uz/VLANPWN.git工具帮助

DoubleTagging.py使用帮助

-

python3 DoubleTagging.py --help -

-

-

-

.s s. .s .s5SSSs. .s s. .s5SSSs. .s s. s. .s s. -

-

SS. SS. SS. SS. SS. SS. -

-

sS S%S sS sS S%S sSs. S%S sS S%S sS S%S S%S sSs. S%S -

-

SS S%S SS SS S%S SS`S. S%S SS S%S SS S%S S%S SS`S. S%S -

-

SS S%S SS SSSs. S%S SS `S.S%S SS .sS::' SS S%S S%S SS `S.S%S -

-

SS S%S SS SS S%S SS `sS%S SS SS S%S S%S SS `sS%S -

-

SS `:; SS SS `:; SS `:; SS SS `:; `:; SS `:; -

-

SS ;,. SS ;,. SS ;,. SS ;,. SS SS ;,. ;,. SS ;,. -

-

`:;;:' `:;;;;;:' :; ;:' :; ;:' `: `:;;:'`::' :; ;:' -

-

-

-

VLAN Double Tagging inject tool. Jump into another VLAN! -

-

-

-

Author: Magama Bazarov, <in9uz@protonmail.com> -

-

-

-

usage: DoubleTagging.py [-h] --interface INTERFACE --nativevlan NATIVEVLAN --targetvlan TARGETVLAN --victim VICTIM --attacker ATTACKER -

-

-

-

options: -

-

-h, --help 显示帮助信息和退出 -

-

--interface INTERFACE -

-

指定你的网络接口 -

-

--nativevlan NATIVEVLAN -

-

指定本地VLAN ID -

-

--targetvlan TARGETVLAN -

-

指定待测试的目标VLAN ID -

-

--victim VICTIM 指定目标IP -

-

--attacker ATTACKER 指定攻击者IP

![]()

DTPHijacking.py使用帮助

-

python3 DTPHijacking.py --help -

-

-

-

.s s. .s .s5SSSs. .s s. .s5SSSs. .s s. s. .s s. -

-

SS. SS. SS. SS. SS. SS. -

-

sS S%S sS sS S%S sSs. S%S sS S%S sS S%S S%S sSs. S%S -

-

SS S%S SS SS S%S SS`S. S%S SS S%S SS S%S S%S SS`S. S%S -

-

SS S%S SS SSSs. S%S SS `S.S%S SS .sS::' SS S%S S%S SS `S.S%S -

-

SS S%S SS SS S%S SS `sS%S SS SS S%S S%S SS `sS%S -

-

SS `:; SS SS `:; SS `:; SS SS `:; `:; SS `:; -

-

SS ;,. SS ;,. SS ;,. SS ;,. SS SS ;,. ;,. SS ;,. -

-

`:;;:' `:;;;;;:' :; ;:' :; ;:' `: `:;;:'`::' :; ;:' -

-

-

-

DTP Switch Hijacking tool. Become a trunk! -

-

-

-

Author: Magama Bazarov, <in9uz@protonmail.com> -

-

-

-

usage: DTPHijacking.py [-h] --interface INTERFACE -

-

-

-

options: -

-

-h, --help 显示帮助信息和退出 -

-

--interface INTERFACE -

-

指定你的网络接口

![]()

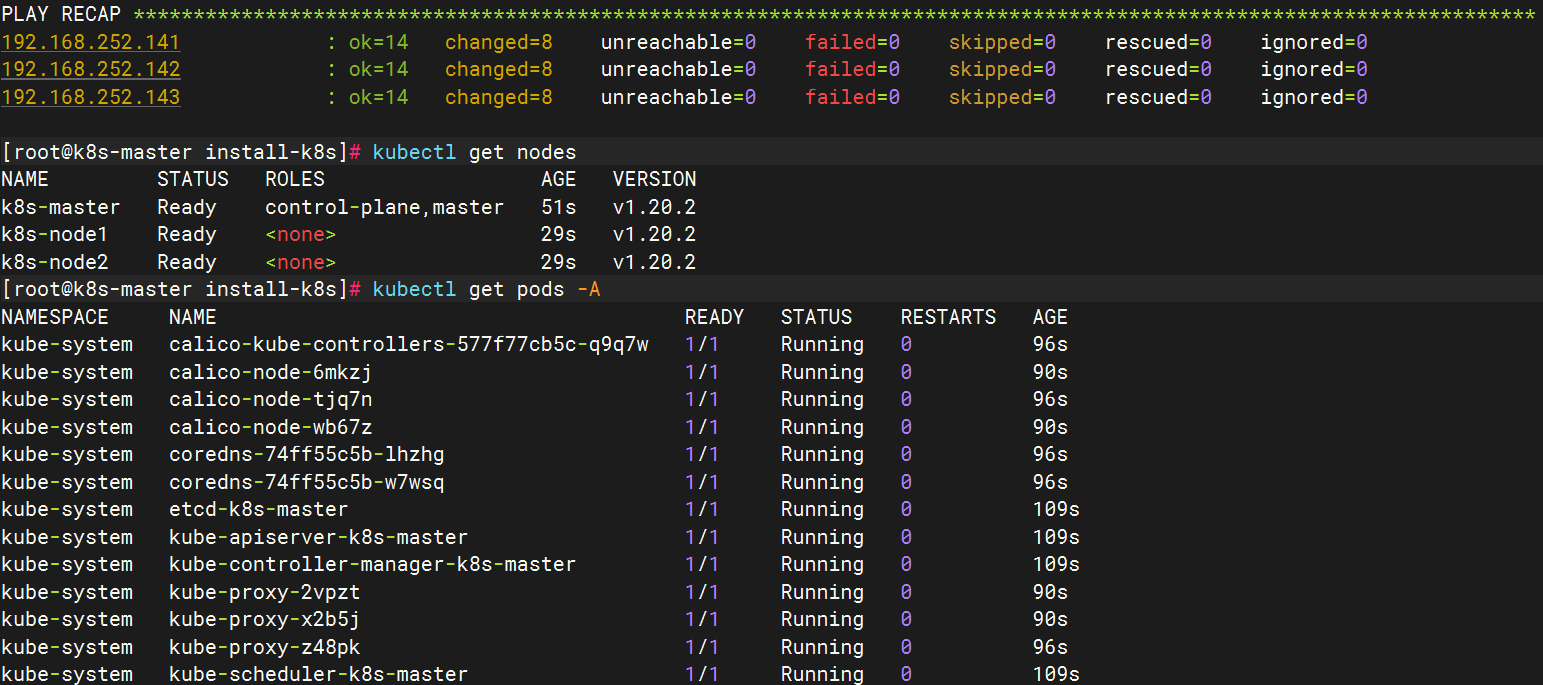

工具使用样例

样例一:DoubleTagging.py

python3 DoubleTagging.py --interface eth0 --nativevlan 1 --targetvlan 20 --victim 10.10.20.24 --attacker 10.10.10.54样例二:DTPHijacking.py

python3 DTPHijacking.py --interface eth0网络安全学习路线 (2024最新整理)

如图片过大被平台压缩导致看不清的话,评论区点赞和评论区留言扣1或者关注我我后台会主动发给你!

第一阶段:安全基础

网络安全行业与法规

Linux操作系统

计算机网络

HTML PHP Mysql Python基础到实战掌握

第二阶段:信息收集

IP信息收集

域名信息收集

服务器信息收集

Web网站信息收集

Google hacking

Fofa网络安全测绘

第三阶段:Web安全

SQL注入漏洞

XSS

CSRF漏洞

文件上传漏洞

文件包含漏洞

SSRF漏洞

XXE漏洞

远程代码执行漏洞

密码暴力破解与防御

中间件解析漏洞

反序列化漏洞

第四阶段:渗透工具

MSF

Cobalt strike

Burp suite

Nessus Appscea AWVS

Goby XRay

Sqlmap

Nmap

Kali

第五阶段:实战挖洞

漏洞挖掘技巧

Src

Cnvd

众测项目

热门CVE漏洞复现

靶场实战

学习资料的推荐

学习框架已经整理完毕,现在就差资料资源了,我这里整理了所有知识点对应的资料资源文档,大家不想一个一个去找的话,可以参考一下这些资料!

1.视频教程

2.SRC技术文档&PDF书籍

3.大厂面试题

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。