| 分类 | 文章编号 |

|---|---|

| 最佳论文 | 1-3 |

| 加密方案 | 4-9 |

| 后量子密码 | 10-12 |

| 消息鉴权编码 | 13-15 |

| 密码分析 | 16-22 |

| 对称密钥密码 | 23-25 |

| 侧信道分析 | 26-29 |

| 公钥密码 | 30-37 |

| 格密码 | 38-42 |

| 量子算法 | 43-46 |

| 多方计算 | 47-58 |

| 同形映射密码 | 59-64 |

| 鉴权密钥交换 | 65-68 |

| 区块链和消息轨迹 | 69-70 |

| 可更新加密 | 71-74 |

| 零知识 | 75-80 |

| 属性加密 | 81-85 |

ASIACRYPT 2020

ops/2024/9/23 9:30:06/

相关文章

【Java 数据结构】排序

排序 排序排序是什么排序相关概念稳定性比较排序非比较排序内部排序外部排序 常见比较排序冒泡排序基本思想代码实现 选择排序基本思想代码实现 插入排序基本思想代码实现 希尔排序基本思想代码实现 堆排序基本思想代码实现 快速排序基本思想代码实现优化其他实现寻找基准非递归…

40_操作系统安全机制、linux安全加固、windows安全加固、Linux基线扫描下载、主机安全检查工具windows版本下载

1.操作系统安全机制 1.1标识与鉴别

Windows:SIDLinux: UID、GID

1.1.1 SID

查看当前用户名及SID 查看所有用户名及SID

C:\Users\TEACHER>wmic useraccount get name,sid

Name SID

Administrator S-1-5-21-80530027-1782036084-1563535153-500

Defa…

【多线程基础】Java线程的六种状态

Hi~!这里是奋斗的明志,很荣幸您能阅读我的文章,诚请评论指点,欢迎欢迎 ~~ 🌱🌱个人主页:奋斗的明志 🌱🌱所属专栏:Java多线程 📚本系列文章为个人…

框架——MyBatis查询(单表查询,多表联查)

目录

1.单表查询 2.多表查询

想查询student并且查询student所选择的专业major

①通过id查一个

②不传入值直接查所有的学生列表 ③嵌套查询

想查询专业major并且查询该专业被哪些学生student选择

①通过id查一个 ②不传入值直接查所有的专业列表 ③嵌套查询

3. 设置自动…

R 语言学习教程,从入门到精通,R Excel 文件使用(18)

1、R Excel 文件

Excel 格式的文件主要是 xls 或 xlsx,这两种文件可以在 R 语言中导入 xlsx 库来实现直接的读取。 R 语言读写 Excel 文件需要安装扩展包,我们可以在 R 到控制台输入以下命令来安装:

install.packages("xlsx", re…

java设计模式--创建型设计模式

创建型模式可分为:单例模式、抽象工厂模式、原型模式、建造者模式、工厂模式

单例模式

单例模式

就是采取一定的方法保证在整个软件系统中,对某个类只能存在一个对象实例,并且该类只提供一个获取其对象的方法(静态方法…

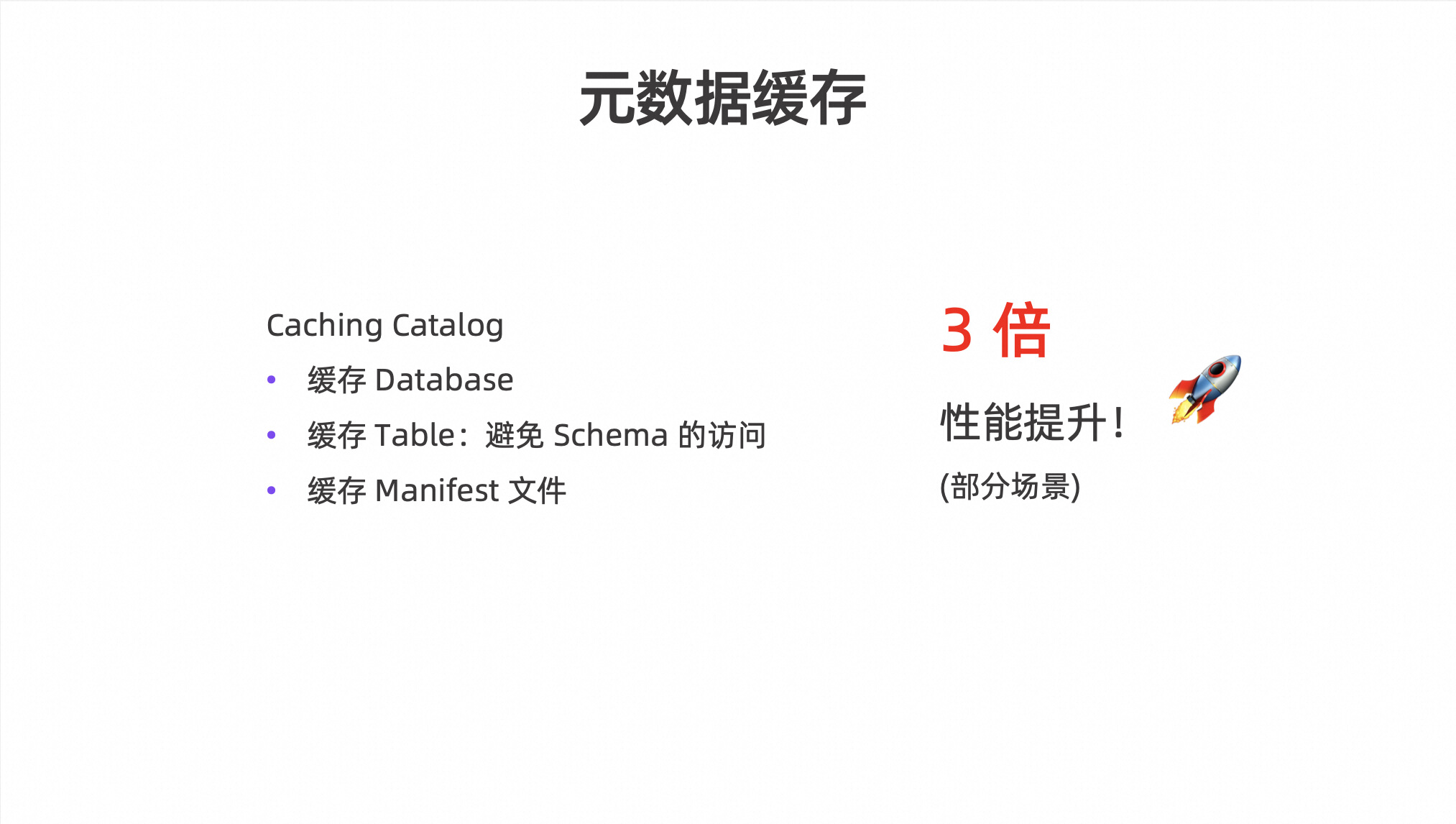

Apache Paimon V0.9最新进展

摘要:本文整理自 Paimon PMC Chair 李劲松老师在 8 月 3 日 Streaming Lakehouse Meetup Online(Paimon x StarRocks,共话实时湖仓架构)上的分享。主要分享 Apache Paimon V0.9 的最新进展以及遇到的一些挑战。 一、Paimon&#x…

AI学习记录 - 怎么理解 torch 的 nn.Conv2d

有用就点个赞

怎么理解 nn.Conv2d 参数

conv_layer nn.Conv2d(in_channels1, out_channels 10 // 2, kernel_size3, stride2, padding0, biasFalse)

in_channels

in_channels 可以设置成1,2,3,4等等都可以,一般来说做图像识别…