"伴随5G明年即将正式商转,物联网(IoT)时代特有的“万物皆联网”景况也近在咫尺,届时x连网对象数量将呈现猛爆增长。物联网技术的前期采用者,除了加速物联网基础建设与创新技术应用导入之外,也面临更广泛的安全管理风险与更严峻的信息安全挑战。"

根据研调机构IDC最新的“全球物联网决策者调查报告(Global IoT Decision Maker Survey)”显示,有高达85%的受访者表示已经投资或正计划要投资物联网,但仍处于努力解决技术和基础建设的准备阶段。2019年的投资重点是简化流程、提高生产力、降低成本及完善产品质量,其中在政府部门、制造业和医疗保健等产业中,“提高安全性”是评估项目成功与否最关键的指标。对企业来说,整体投资成本大、安全隐忧与解决技术落差是2019年面临的三大挑战。(5G迈向商用化挑战多,这五大关卡最难闯)

物联网时代特有的安全情境:万物皆可黑

一早进公司,信息人员发现邮件服务器无端发送出数以万计的垃圾邮件,信息人员试图找出原因,殊不知漏洞居然是员工休息室里的那一台“智能咖啡机”。无独有偶,物联网装置出现的漏洞让海外黑客得以控制企业网络路由器,用来发动大规模的阻断服务攻击(DDoS),以上的情况在现实中已经发生,企业中新增的联网装置成为大型网络攻击的代罪羔羊。

“万物皆联网” 也意谓着:连咖啡机都可能遭黑客攻击。

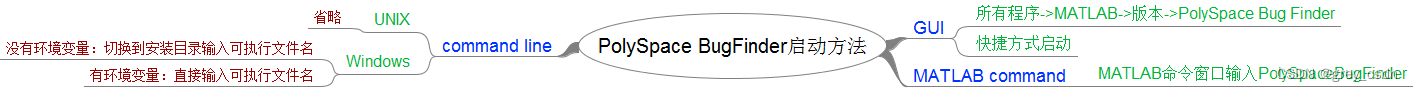

也就是说,物联网涵盖的所有软硬件,包括芯片、内存、传输接口(UART、I2C、SPI)、硬件装置、通讯协议(Wi-Fi、BLE、MQTT、LORA、Zigbee、蓝牙),及应用程序、云端平台和各个内外部网络等等,单一设备与各个网络的串联关系异常复杂,需要深入研究设备与通讯节点间的安全威胁与管理方案,这也是现阶段物联网发展的最大挑战,从企业本身、合作厂商、供应链体系到汽车物联网、智能家居、智能医疗、智能交通到智慧城市等大大小小的网络,企业正面临物联网的重重安全关卡。

关卡一:智慧城市必须建立在安全的物联网基础上

到2020年,预估将有超过200亿个物联网连接设备,物联网技术将连接和控制我们的日常生活。然而,可信赖的物联网环境并非不可能实现,物联网的运作就是要求所有的网络连接行为皆具备同等级的安全标准。以装置识别为例,应用程序如何识别这是一个允许连接的装置?在连接过程中设置安全密码等基本预防措施,就能阻止大多数简单的路由器和其他物联网攻击,透过密码认证这些必要的检验程序,就可以降低可能发生的安全威胁。(阿里巴巴首轮投资人谭秉忠重出江湖:下一个时代大机会是智慧城市)

关卡二:车联网安全明显被忽略

Gartner预测,2020年全球企业用及车用物联网市场的端点数量将成长至58亿件。然而,大部分的风险投资和布署重点都集中在家庭、工作场所和城市生活的物联网上,车联网安全显然被忽视了。随着自驾车的出现,车联网与物联网平台彼此串联、使用用程序或网络服务的机会大增,将带来一系列安全问题,自驾车或是交通信号被黑客入侵的情节,将不只出现在好莱坞电影里。

车联网将带来许多便利,但也有车辆被黑入的隐忧。

关卡三:智能家居的居家安全需求带来新商机

以智能家居为对象的居家安全需求浮现,形成一种结合家庭智能管理、防灾、保全系统的新形态服务,智能家居安全将涵盖远程黑客威胁以及物理性的犯罪入侵,这对安全服务供货商来说,是将业务扩展到智能家居的契机。当连网设备越来越多,智能电器、婴儿监视器、室内监视器等设备的增加,可望让硬件防火墙在一般家庭中更为普遍,用来防范黑客攻击、病毒入侵、勒索软件与网络钓鱼诈骗。(AI智能音箱的发展,难道只能让消费者说「Yes」或「No」?)

关卡四:5G环境下,物联网可能更不安全

随着未来几年的5G建设,预计将大幅扩展物联网连接设备的深度和广度,同时也将扩大安全威胁形势。由于5G从建设初期就有许多的安全问题尚待解决,在我们正式投入5G建设之前,安全产业有充分的机会加强应对5G和AIoT结合为企业带来的全新挑战。

关卡五:智能科技与个人资料保护有如双头马车

由于物联网的运作就是透过设备收集、分析与交换,并确实存取用户的个人数据。从物联网、AI等智能科技的发展以来,取得声音、脸部影像数据与网络使用行为纪录等数据的过程中,Google、Amazon等科技龙头们「采线」侵犯消费者隐私的新闻层出不穷(靠标记语音训练AI,你对Alexa说的话有人正在收听!),科技应用与消费者隐私权的角力与争议逐渐浮现,世界各国如何界定个人资料保护的法规,是否朝着欧盟一般数据保护法(GDPR)严格方向制定有待观察,也牵动着智能科技接下来的发展方向与进度。

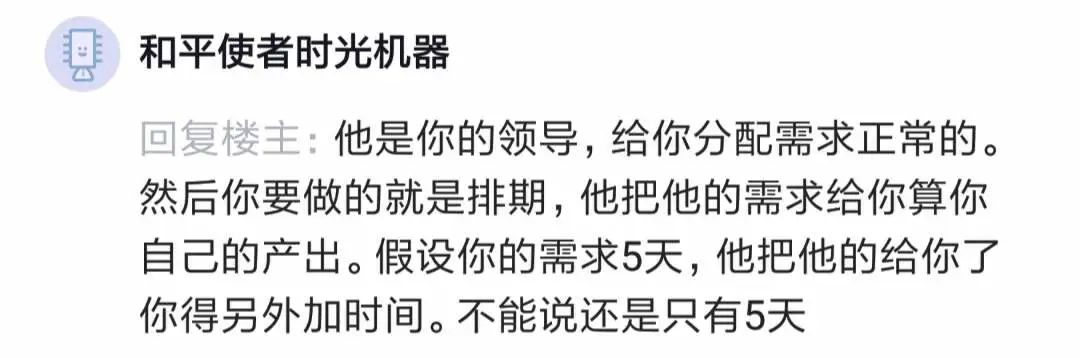

关卡六:企业需要更广泛的物联网安全解决方案

物联网包山包海的无疆界特性,企业需要更广泛的安全解决方案。随着智能装置的普及,像是智能手表、智能滑板车等等,每一个使用者需要建立更强的安全意识,认知到装置被入侵与操纵的可能性,每一个物联网装置与云端设备的软硬件更新与修补程序管理就更加重要,供货商必须为客户提供更完整的安全支持,以进一步提高安全性。从感测技术、无线通信、云端运算到数据分析环环相扣,物联网的安全管理涵盖应用层、网络层、感知层,如何降低与管理安全风险,这将是所有物联网装置、应用程序与服务的制造商、供货商与开发者们现阶段的首要任务。