1. 前言

堡垒主机是网络安全的重要组成部分,但在部署后仍可能存在一些主机可以绕过堡垒主机直接访问之前的3389端口。本文将介绍如何利用网络流量监测分析方法解决这个问题,提供一种有效的解决方案,加强对网络的访问控制和安全监测。

2. 网络流量监测分析平台简介

在部署堡垒主机后,仍然存在某些主机可以绕过堡垒主机直接访问之前的3389端口。为了解决这个问题,我们可以使用NetInsid的网络流量监测分析平台(以下简称网络流量监测分析平台),通过分析网络数据包来发现未经授权的访问。

网络流量监测分析平台是一种通过监视和分析网络数据包来了解网络活动的技术系统。它可以帮助我们捕获并分析网络中进出的数据包,从而发现是否存在未经堡垒主机的3389端口访问。

2.1. 平台架构

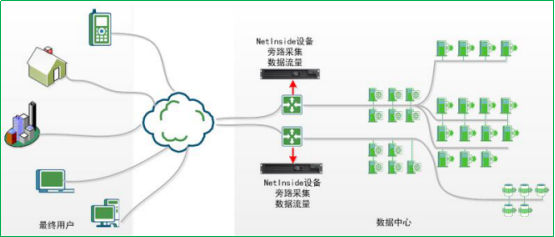

网络流量监测分析平台由一台硬件设备组成,系统内含操作系统及程序,系统集中数据采集、计算、分析和存储于一体,用户只需要通过浏览器即可访问系统,查看和展示自己关注的内容。

设备服务器部署在网络的各重要业务服务器功能区,通过交换机端口镜像采集的关键区域的网络通讯数据,分析并存储。服务器加载各个功能模块对采集得到的网络通讯数据做深入分析,取得需要的各种网络流量指标、应用性能指标和产生相关警报。

用户通过浏览器对服务器采集的数据和分析结果进行集中的管理,实现集中的告警分析、报表汇总、配置管理等重要功能,同时提供数据的挖掘分析功能,方便用户进行查看、检索、数据挖掘等应用。

2.2. 数据采集和存储方式

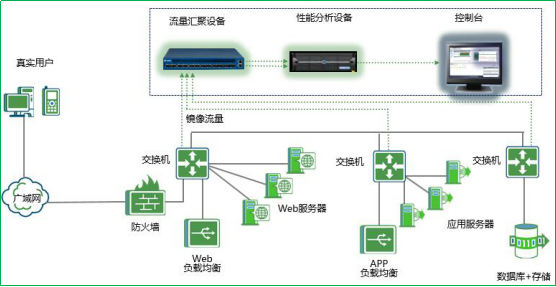

通常情况下,设备部署在靠近监控的线路旁,监控方法是通过从交换机把流量镜像,然后把镜像的流量导入到设备里分析。整个安装与配置过程在一个小时内能完成,其间对网络是零影响,并且服务器或客户端不需安装任何代理程序(如SNMP代理)。

为实现全面的链路和应用监控,常见的数据采集方式有2种:

多层应用架构环境

用户环境由多个设备组成的多层架构应用环境中,数据源来自多台网络设备,需要汇聚数据,然后接入到性能分析设备。

单一应用架构环境

当应用架构较为集中时,数据源可从少量设备镜像获得,只需在对应设备进行镜像设置,然后将镜像流量接入性能分析设备。

网络流量监测分析平台支持多种原始数据存储方式,针对不同的应用,可选择是全包存储,还是截取包头一部分存储。

同时,所有的分析数据以动态聚合的方式,长期保存在设备中。

3. 3389端口查询方案设计

3.1. 方案设计

从重要线路、设备端口或各业务系统群镜像出来的流量经过流量汇聚设备后,可完成汇聚、过滤及等功能,经过流量汇聚设备处理后的流量再进入采集系统,采集系统对流量进行存储和处理,并将处理后的数据存储在设备中,进行应用梳理、实时监控、故障诊断及报表等功能。

3.2. 部署网络流量监测工具

部署网络流量监测分析平台,设置相关配置信息,确保平台能够捕获并分析网络数据包。网络流量监测分析平台利用采集和分析网络数据包来实现对重要链路、关键设备和核心服务的监控。数据采集可通过交换机把数据镜像(SPAN)给流量管理设备。除此之外,如果来源交换机较多,则需要先采用流量汇聚设备进行流量汇聚处理,再把汇聚处理过的数据接入设备。

3.3. 过滤和分析

使用网络流量监测分析平台制定与3389端口相关指标的监测大屏。根据需要,可以过IP地址、连接数、协议类型等来缩小范围。

主要显示内容为:连接端口的主机列表、端口吞吐量、数据包占比top10的IP、数据传输时间IP排序、连接时长IP排序、平均往返时间、交互数量IP排序。

3.4. 检测未经堡垒主机的访问

通过分析捕获到的数据包,页面直观展示出使用3389端口的连接。对于未经授权的访问,您可能会注意到来自未在已知名单中的主机的连接尝试。

除以上显示内容外,大屏其他显示内容为辅助端口查询功能,这里仅做部分介绍。

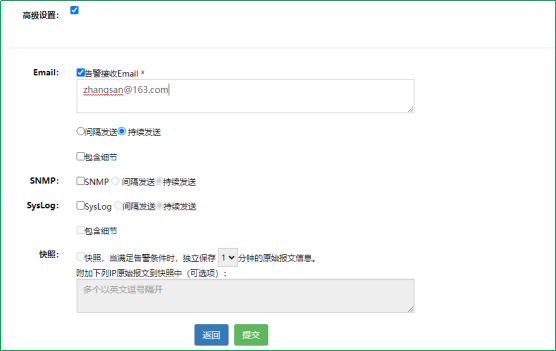

3.5. 设置警报和响应机制

配置网络流量监测分析平台警报规则,以便在发现未经堡垒主机的3389端口访问时及时收到通知。这样可以快速采取措施进行调查和响应。

针对3389 TCP的监控设置,对于的应用名称名称为:MS-WBT-SRV-TCP。

针对3389 UDP的监控设置,对于的应用名称名称为:MS-WBT-SRV-UDP。

同时可以设置邮件告警,发现有3389端口数据包则给指定邮件发送消息。

4. 方案汇总

通过综合使用网络流量监测分析平台,我们可以及时发现网络中存在未经堡垒主机的3389端口访问。这种方法提供了实时的网络活动视图,使我们能够快速识别并采取行动来防止未经授权的访问。

网络流量监测分析平台需要适当的配置和技术知识。建议与网络流量监测分析平台厂商合作,以确保正确使用和配置网络流量监测分析平台,并根据特定环境的需求进行定制。

5. 方案价值

通过利用网络流量监测分析平台,我们可以有效地解决堡垒主机部署后存在未经授权访问的3389端口问题。分析平台提供了一种可靠的解决方案,帮助加强对网络的访问控制和安全监测能力。同时,建议与网络流量监测分析平台厂家合作,以确保正确使用和配置网络流量监测分析平台,并根据特定环境的需求进行定制,进一步提升网络安全性。