在安装linux之前,我们需要安装一台虚拟机,将linux运行在虚拟机上。

VMware下载地址:下载 VMware Workstation Pro | CN

Linux镜像下载地址:centos-7-isos-x86_64安装包下载_开源镜像站-阿里云

推荐版本:CentOS-7.0-x86_64-DVD-2009.iso 标准安装版

———————————————————————————————————————————

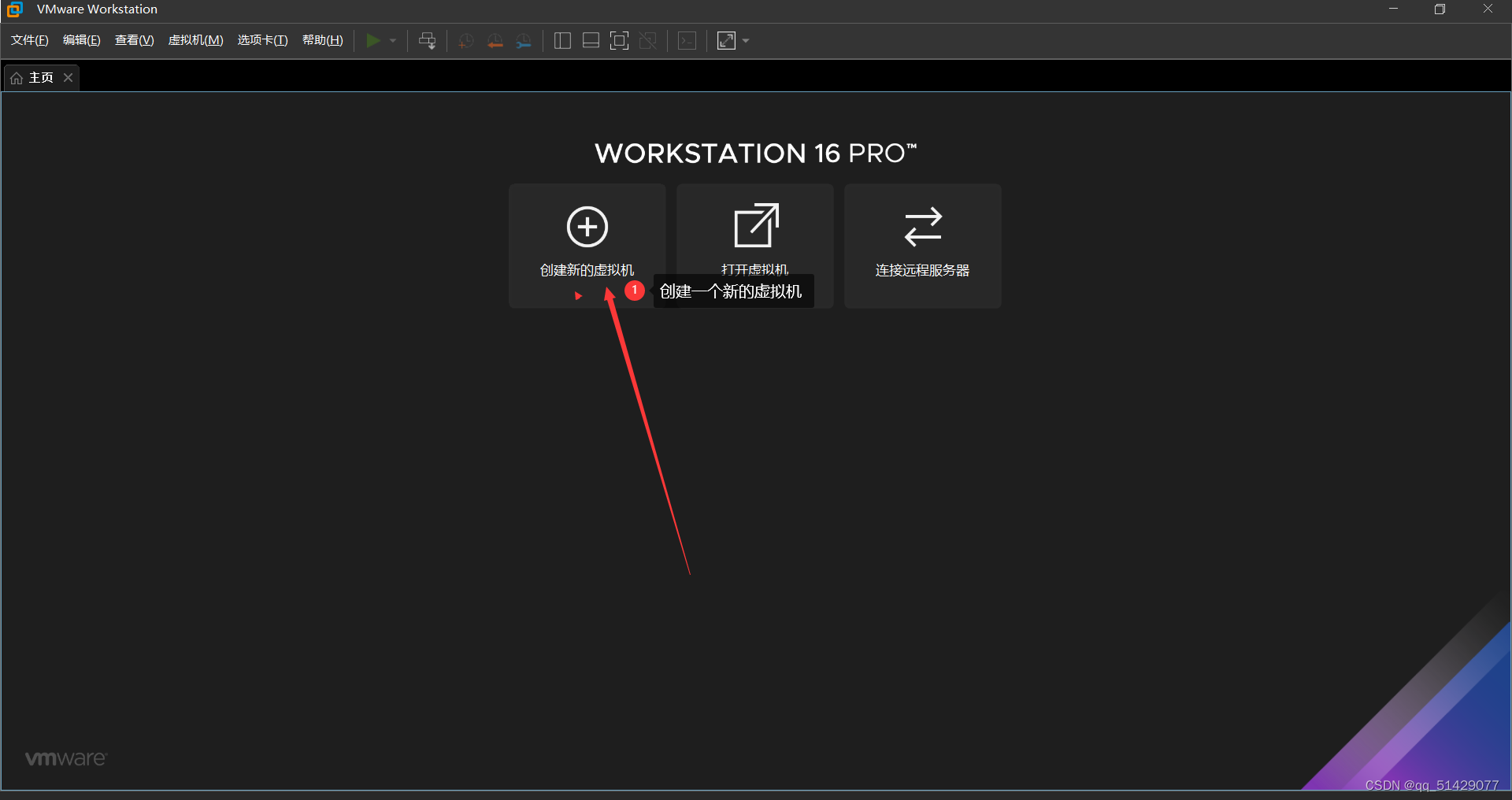

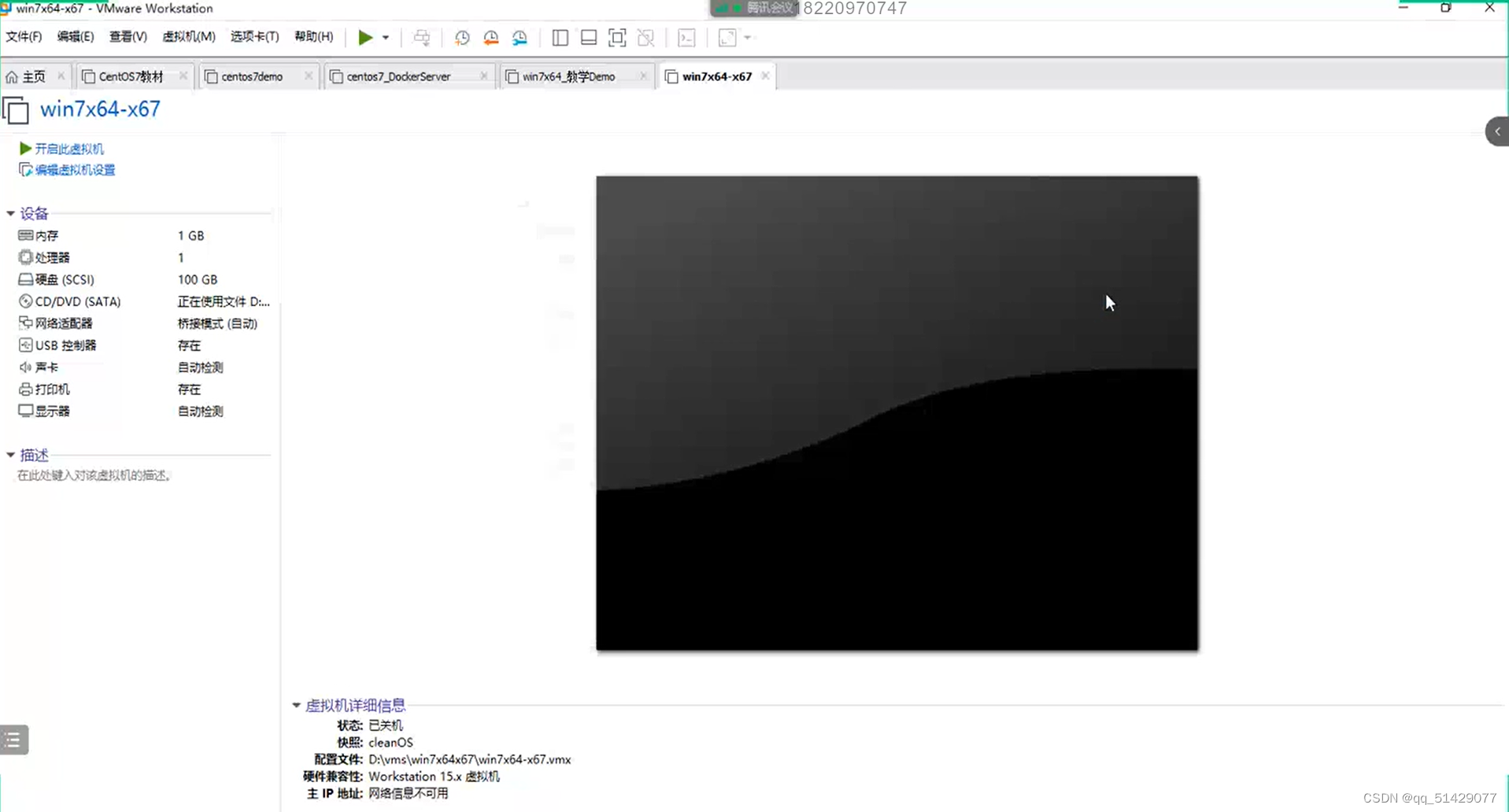

1.创建虚拟机,模拟计算机硬件环境

1.1打开VMware,选择创建新的虚拟机

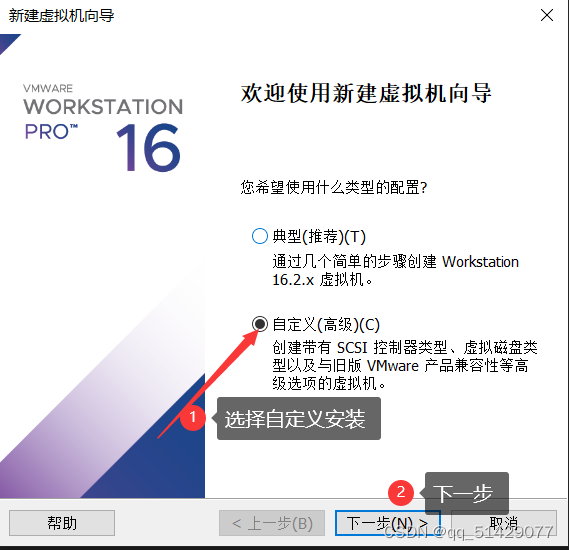

1.2在配置虚拟机这一栏,选择自定义安装

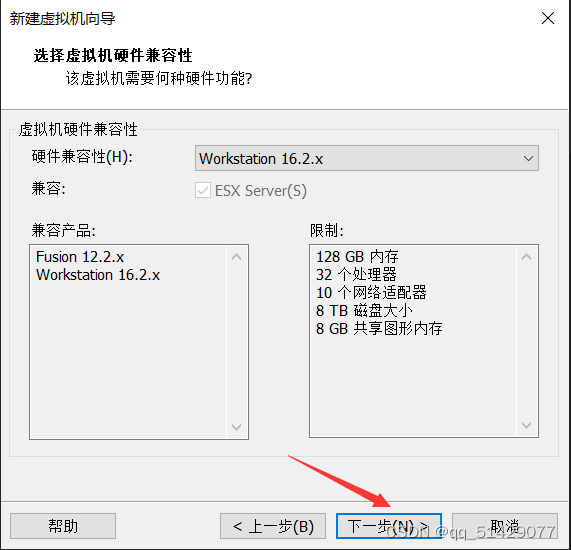

1.3硬件兼容性中,如图选择Workstation 16.2.x即可

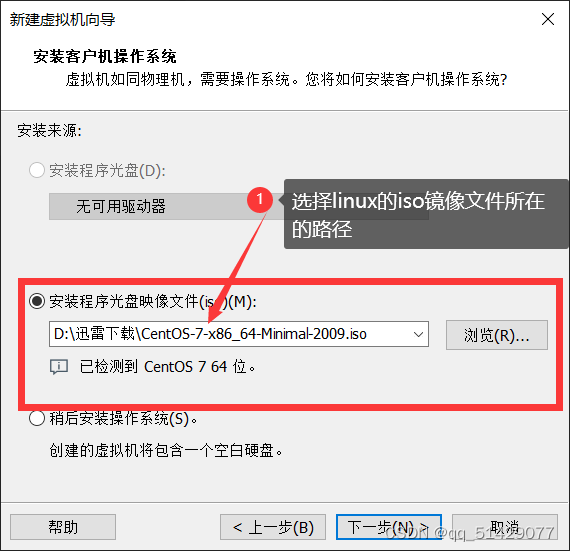

1.4安装来源中,选择安装光盘映像文件,路径选择,linux镜像所在的路径,后面安装的过程中会自动从路径拉取镜像文件(.iso)

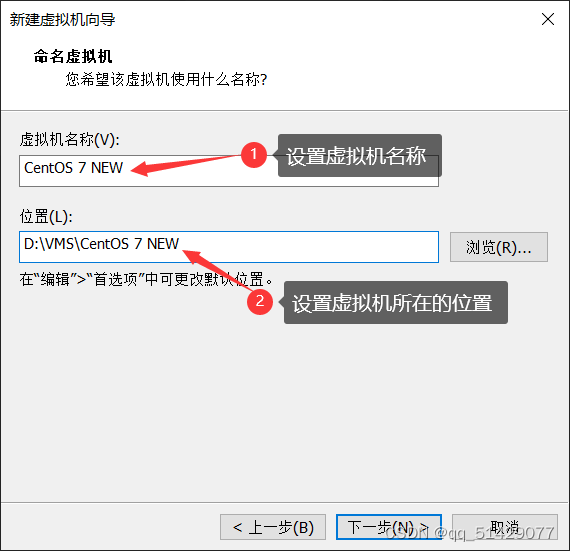

1.5给虚拟机设置名称&选择虚拟机安装的位置,路径可自由选择

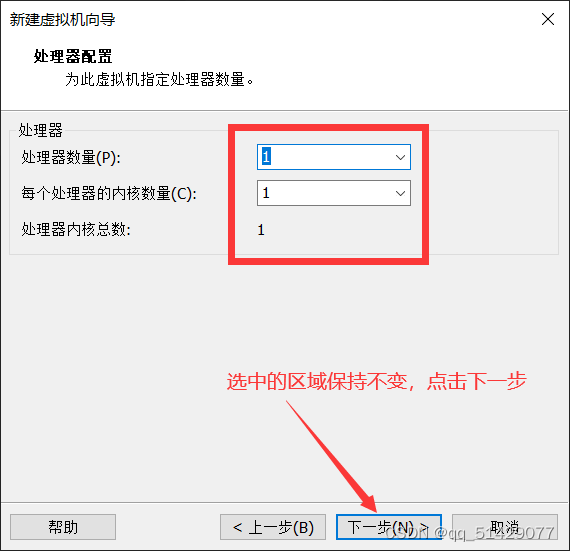

1.6设置虚拟机的处理器数量,建议如下图这样配置

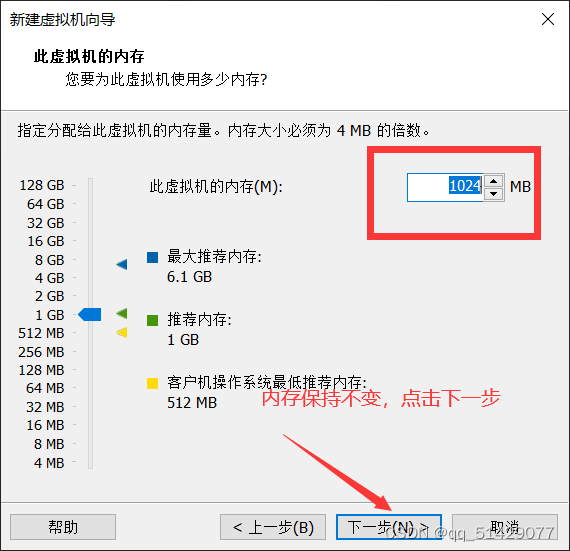

1.7配置虚拟机的内存,可以根据实际情况进行调整,注意内存大小必须为4MB的倍数

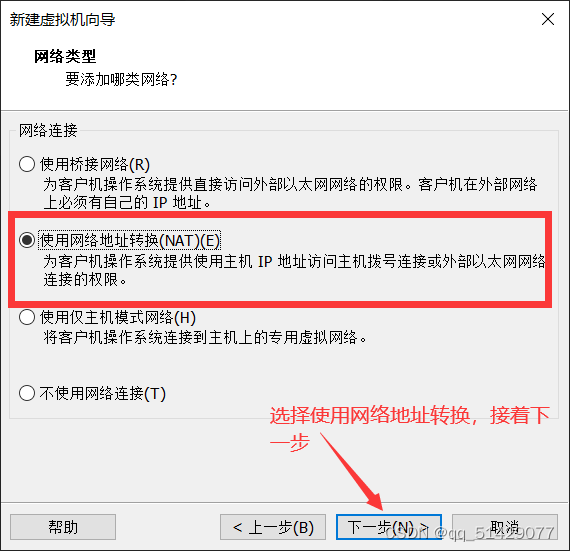

1.8配置网络类型,选择NAT

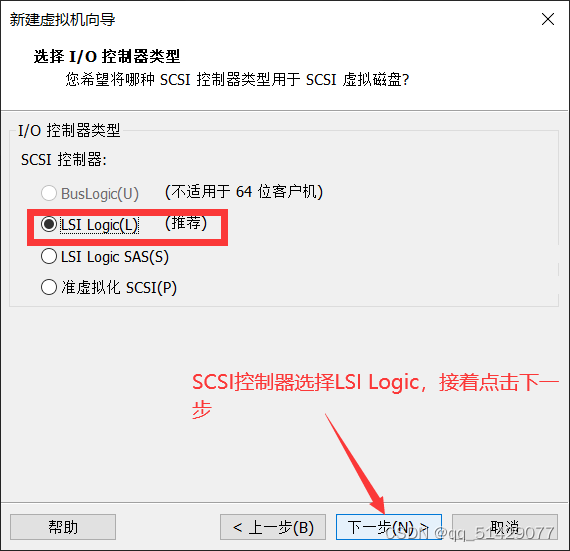

1.9I/O控制器选择推荐的LSI Logic

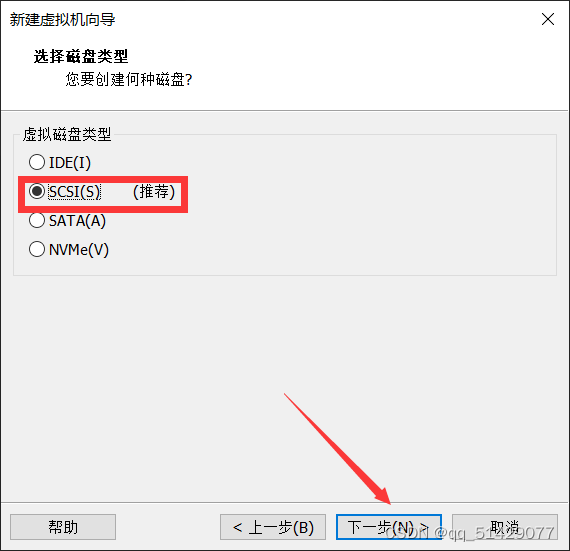

1.10磁盘类型选择SCSI

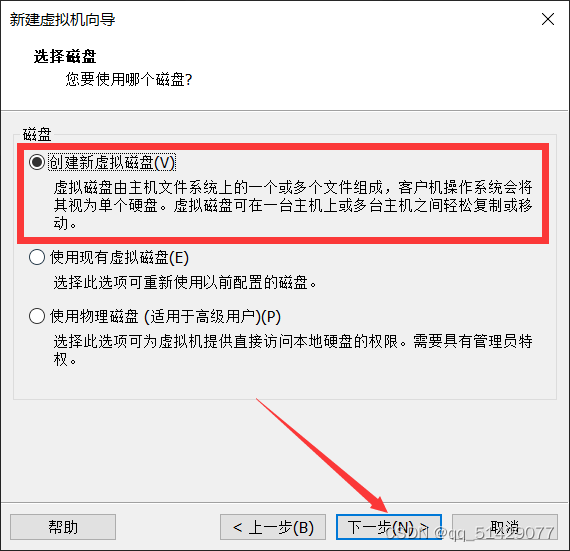

1.11第一次创建虚拟机,建议选择创建新虚拟磁盘

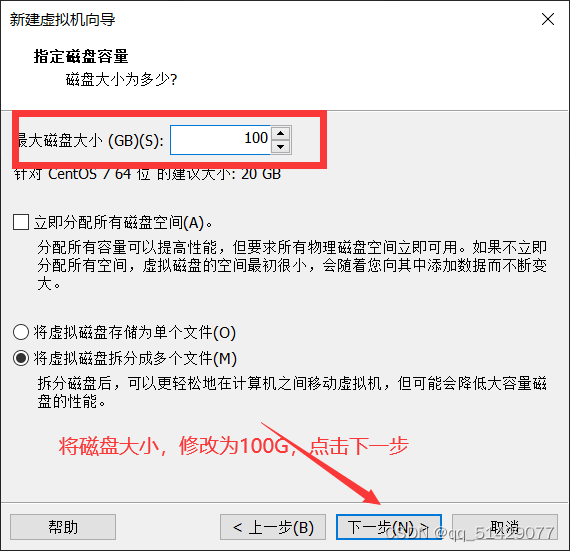

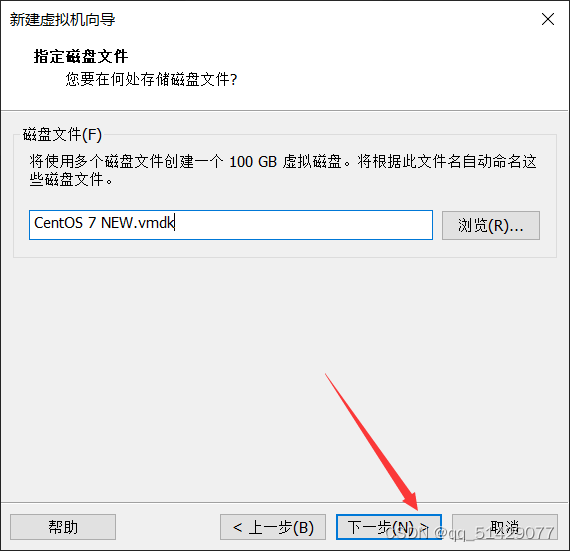

1.12磁盘容量,根据实际情况分配磁盘大小

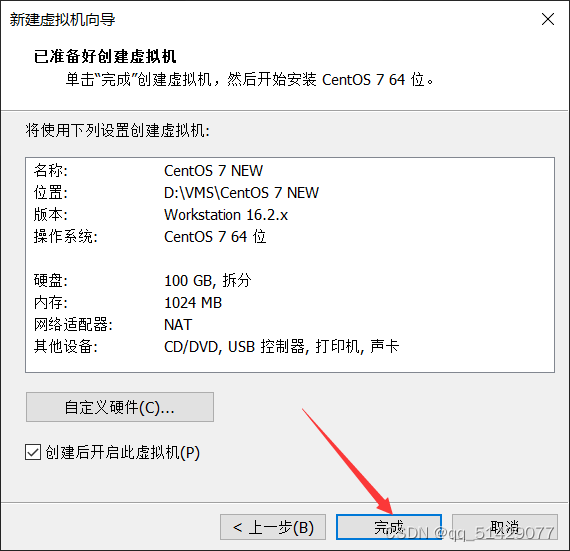

1.13至此虚拟机配置完成

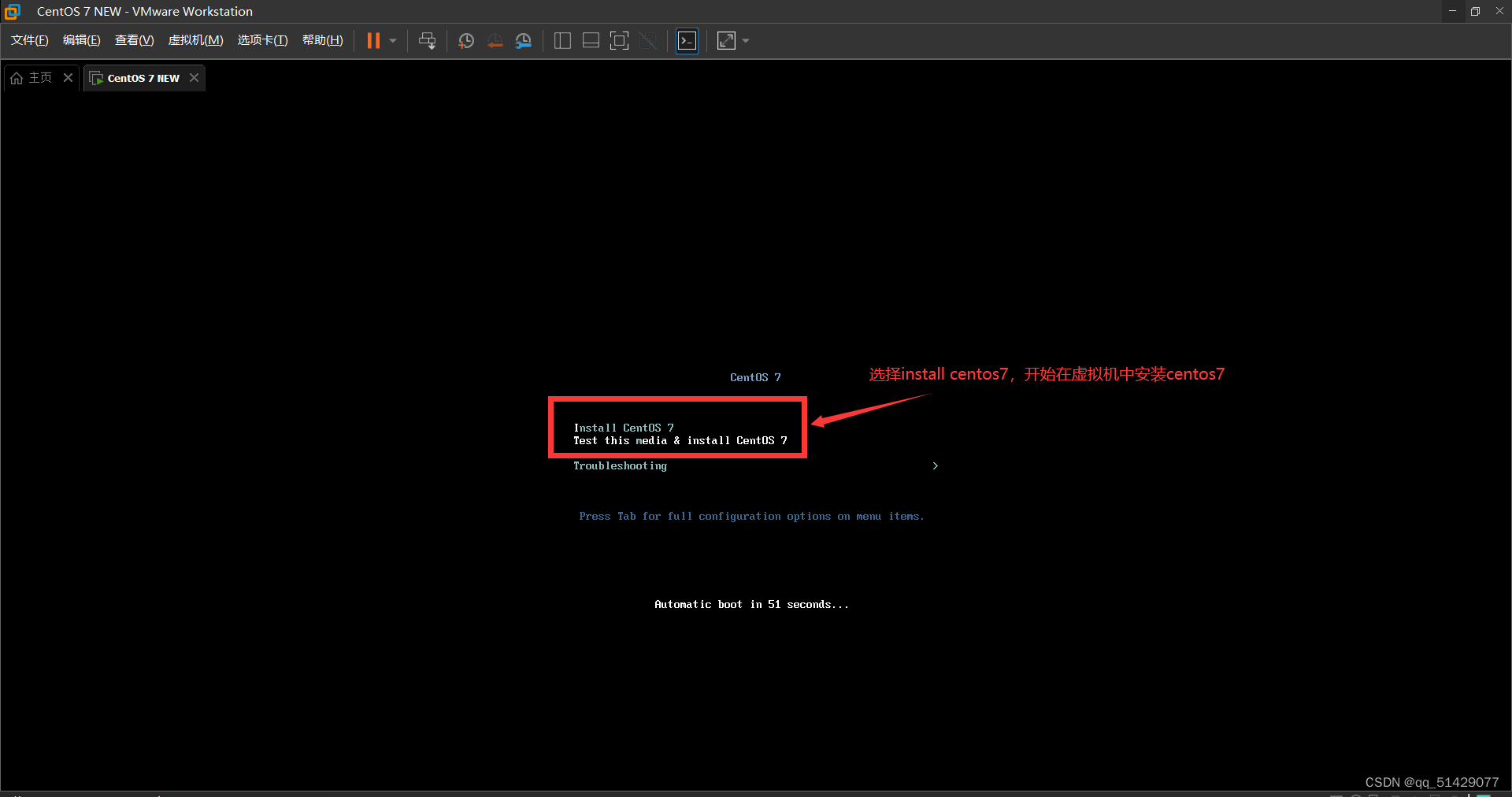

2.虚拟机配置完成,接下来安装linux,以centos7做示例

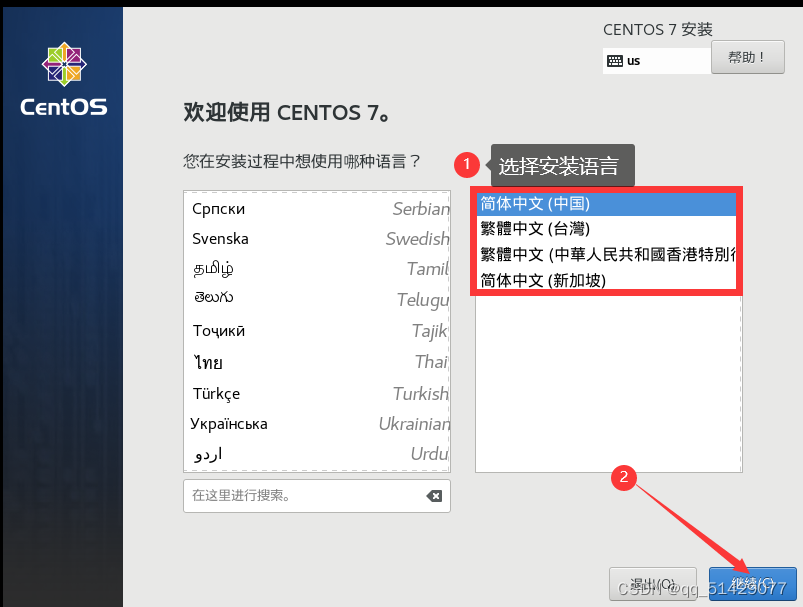

2.1选择安装语言

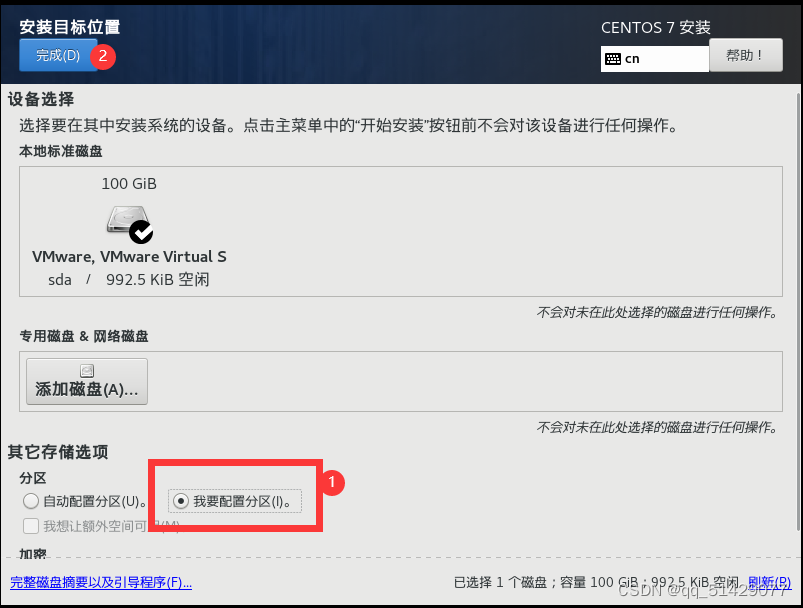

2.2在安装位置中,选择我要配置分区,进入分区页面

2.3在分区页面中,选择标准分区格式

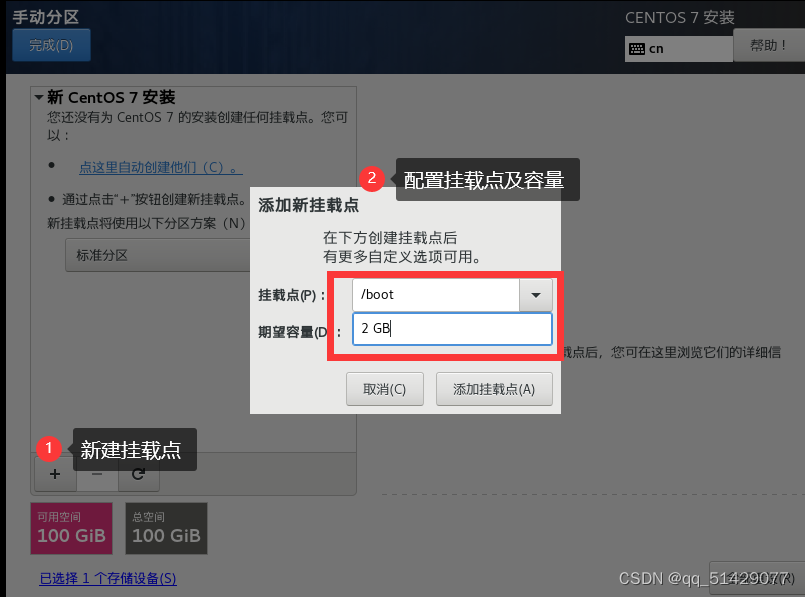

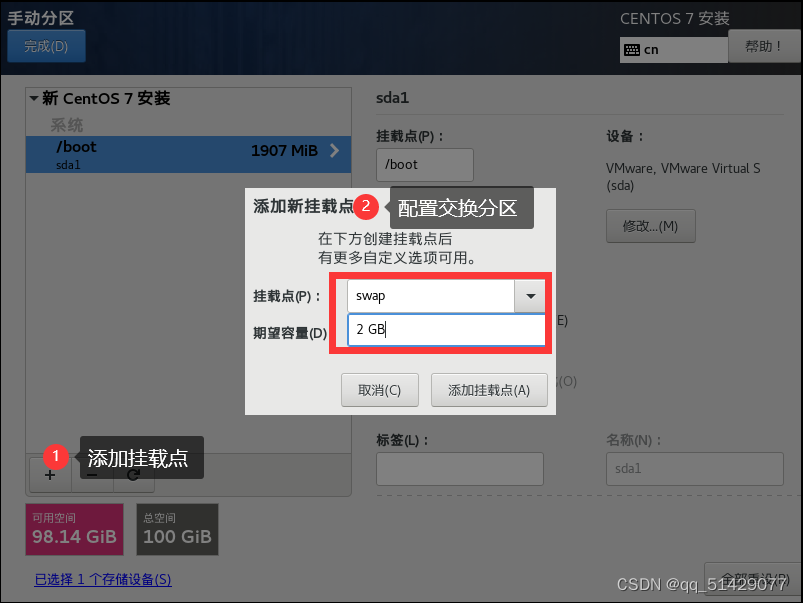

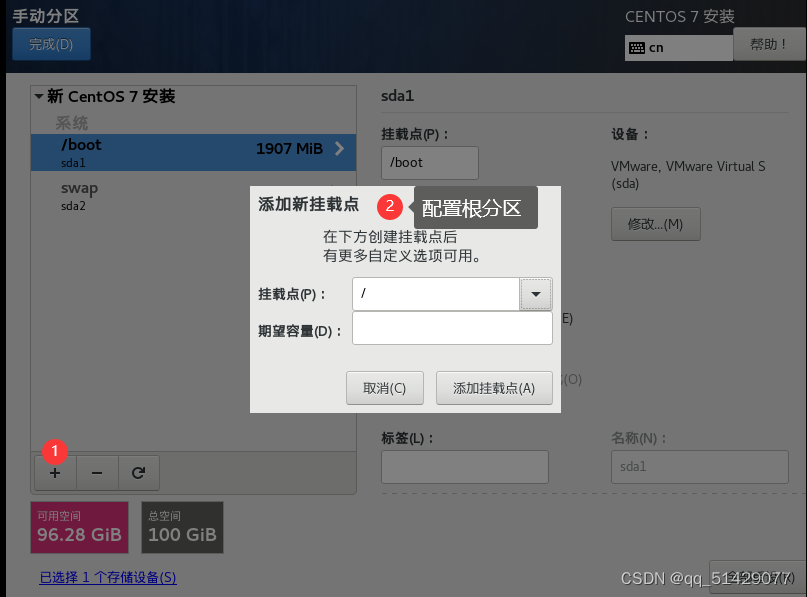

2.4执行分区操作,分/boot(启动分区),swap(交换分区),/(根分区)这几个区

/boot:

swap:

/:

至此,分区配置完成

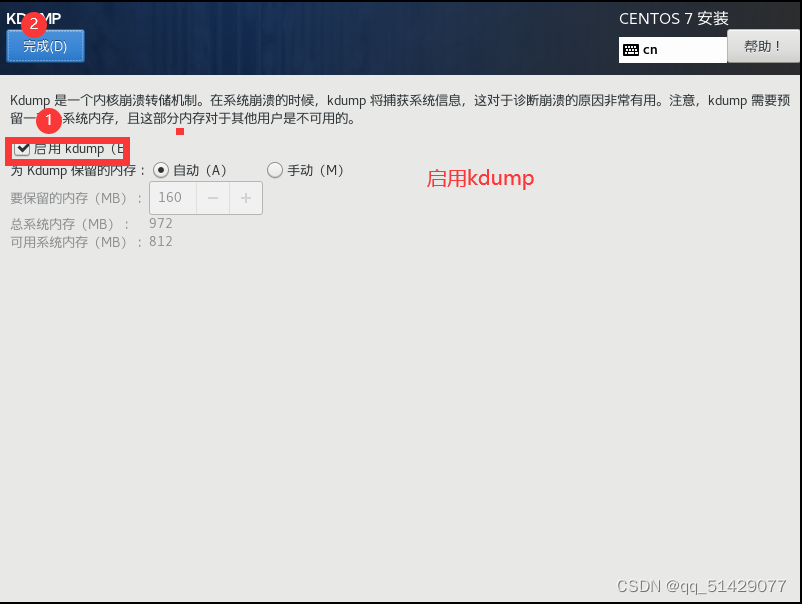

2.5配置kdump

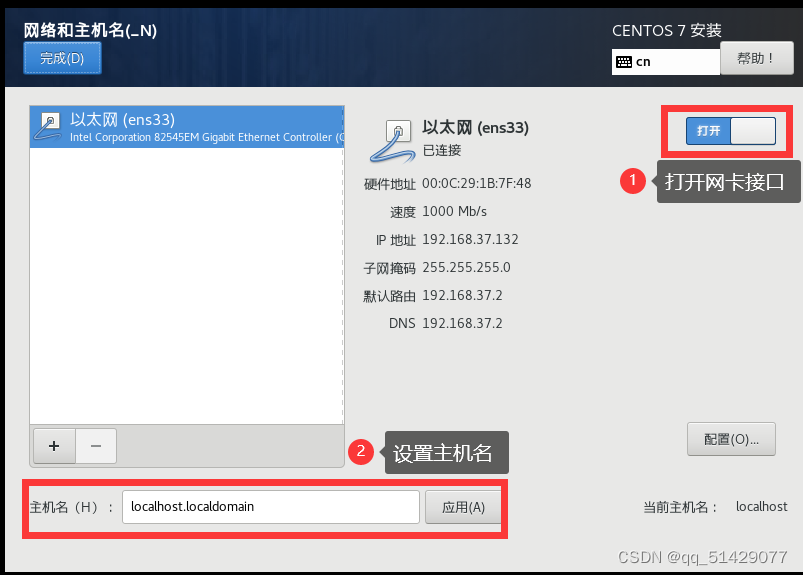

2.6配置网络和主机名

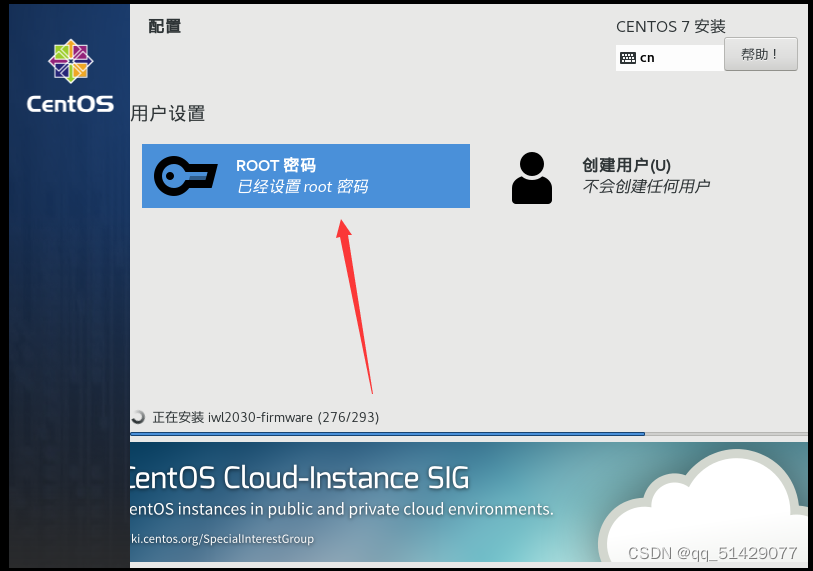

2.7开始安装

在安装过程中,根据提示,设置root密码

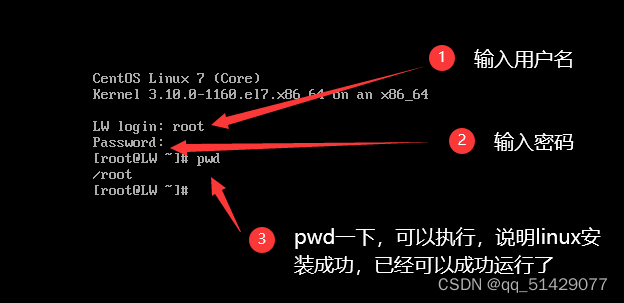

2.8验证