实验环境:

2003系统靶机 ip:192.168.10.128

2007黑客攻击机

灰鸽子软件

要说的话

1.灰鸽子木马是很古老的木马,早已经列入检测的范围内,即使关闭了杀软、防火墙,生成的exe病毒还是会被干掉。所以所有的步骤,最好都以虚拟机作为实验环境。

2.为什么不要随便点击下载链接,因为下载内容里边很可能会携带一些木马病毒程序,一但下载,很可能会自动运行、并且受害者电脑毫无变化,但是攻击者可能已经获得受害者电脑的所有权限,可能在背后默默的监视着受害者。十分可怕!

3.还可以使用IPC$空链接来传送木马文件,但前提是要有受害者电脑的账号密码

实验过程

证明两台机可以相互连通

win7攻击机ping通03虚拟机

虚拟机03能ping通win07攻击机

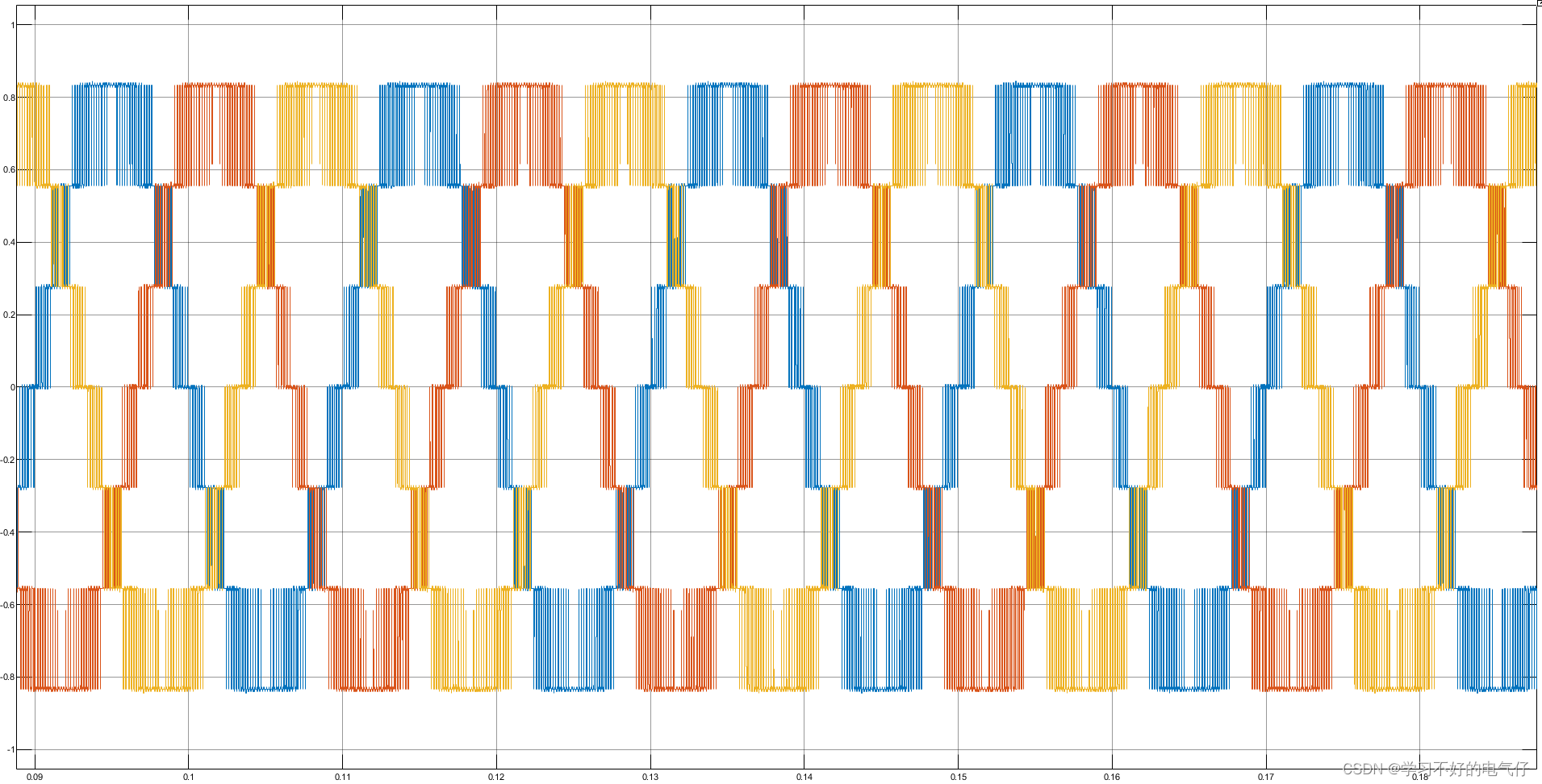

07虚拟机开始制作灰鸽子木马

设置攻击机接收IP地址

安装选项还可以设置一些图标、安装后的提示。当然还有一些高级选项、代理设置的服务,可以根据个人要求来设置

生成木马的路径,个人爱好设置即可

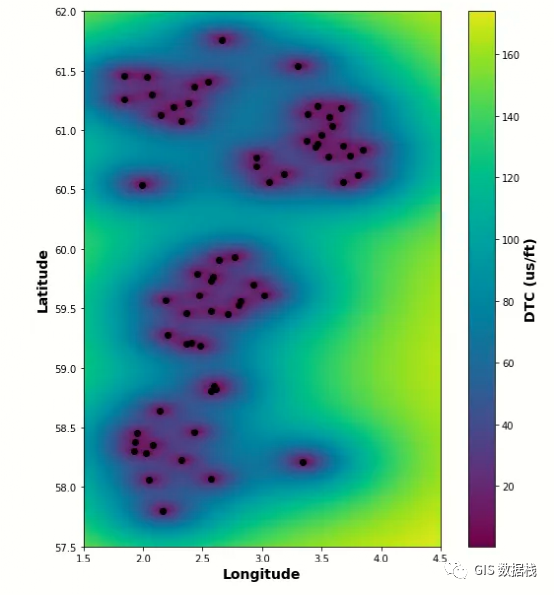

利用xampp,搭建一个轻型web服务器,并把该木马改名为muma,放到htdocs目录下

此时木马链接为192.168.10.150/muma.exe 其实如果攻击者把muma重命名为其他名字,就可以很好的诱骗用户下载

受害者点击链接下载

当然了,如果电脑安装了杀软或者防火墙,还是会检测到的,例如我在本机上访问虚拟机07的木马程序,就会有提示有风险

受害者下载好之后,点击安装,即可无提示的安装到后台

捕获03屏幕,还能操控他

更牛逼的是还可以给受害者发送语音,还能监控受害者

攻击端创建一个文本,并写上文本内容

打开03虚拟机