1 将容器比喻为样板间

容器是一种特殊的进程

容器依赖与Linux操作系统内核的几项技术:namespace、cgroup、chroot

namespace 与编程语言里的 namespace 有点类似,它可以创建出独立的文件系统、主机名、进程号、网络等资源空间,相当于给进程盖了一间小板房,这样就实现了系统全局资源和进程局部资源的隔离。对进程进行隔离,使其不能干扰其他进程。

cgroup 的全称是 Linux Control Group,用来实现对进程的 CPU、内存等资源的优先级和配额限制,相当于给进程的小板房加了一个天花板。限制了进程使用的资源。

chroot 可以更改进程的根目录,也就是限制访问文件系统,相当于给进程的小板房铺上了地砖。

综合运用这三种技术,就可以将进程封装为容器。

普通的进程 + namespace(一重枷锁,能看到什么进程) +

cgroup(二重枷锁,能用多少资源,内存/磁盘。cpu等) +

chroot(三重枷锁,能看到什么文件)= 特殊的进程 = 容器

2 关于 namespace、cgroup、chroot

Namespace

Namespace 是 Linux 内核的一项功能,该功能对内核资源进行隔离,使得容器中的进程都可以在单独的命名空间中运行,并且只可以访问当前容器命名空间的资源。Namespace 可以隔离进程 ID、主机名、用户 ID、文件名、网络访问和进程间通信等相关资源。

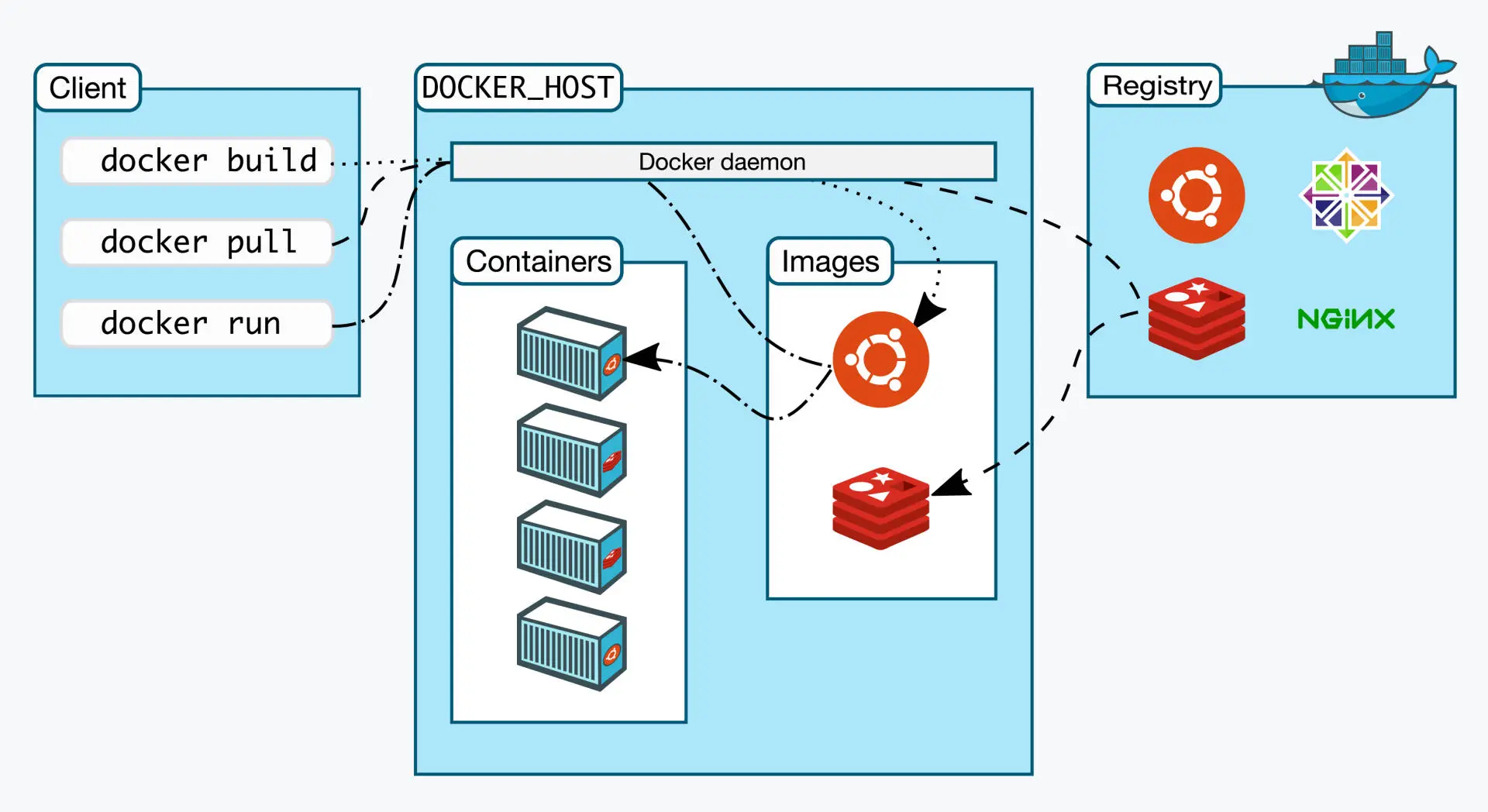

Docker 主要用到以下五种命名空间。

pid namespace:用于隔离进程 ID。

net namespace:隔离网络接口,在虚拟的 net namespace 内用户可以拥有自己独立的 IP、路由、端口等。

mnt namespace:文件系统挂载点隔离。

ipc namespace:信号量,消息队列和共享内存的隔离。

uts namespace:主机名和域名的隔离。

Cgroups

Cgroups 是一种 Linux 内核功能,可以限制和隔离进程的资源使用情况(CPU、内存、磁盘 I/O、网络等)。在容器的实现中,Cgroups 通常用来限制容器的 CPU 和内存等资源的使用。

chroot

chroot 是在 Unix 和 Linux 系统的一个操作,针对正在运作的软件行程和它的子进程,改变它外显的根目录。一个运行在这个环境下,经由 chroot 设置根目录的程序,它不能够对这个指定根目录之外的文件进行访问动作,不能读取,也不能更改它的内容。

首先创建一个目录rootfs

mkdir rootfs

然后在rootfs目录下新建三个文件

cd rootfs

touch a b c

此时执行一条命令:chroot /home/centos/rootfs /bin/sh

这条命令意思是启动一个 sh 进程,并且把 /home/centos/rootfs 作为 sh 进程的根目录

此时执行命令:/bin/ls /

就可以显示a b c三个文件,说明当前进程的根目录已经变成了主机上的 /home/centos/rootfs 目录。这样就实现了当前进程与主机的隔离

联合文件系统

联合文件系统,又叫 UnionFS,是一种通过创建文件层进程操作的文件系统,因此,联合文件系统非常轻快。Docker 使用联合文件系统为容器提供构建层,使得容器可以实现写时复制以及镜像的分层构建和存储。常用的联合文件系统有 AUFS、Overlay 和 Devicemapper 等。

参考:

被隔离的进程:一起来看看容器的本质