因为Windows程序是如此易于崩溃,所以不能排除恶意用户利用此弱点获取非授权信息

的可能。例如:利用IE5.0以上的畸形注释漏洞就可以使浏览包含恶意代码的iexplore.exe

和查看包含恶意代码的邮件程序崩溃。(关于IE的畸形注释漏洞请参见拙作《包含畸形注释

的HTML文件可使IE 5.0以上版本崩溃》)

测试:

--->在administrator帐号下操作:

如果目前的默认调试器不是 Dr.

Watson,请在命令提示符后键入命令:drwtsn32 -i

将 Dr. Watson 设为默认调试器。

先启动一个需要使用密码的程序,这里我们选择Foxmail。

用任务管理器察看Foxmail的PID,假设是“886”。在命令提示符后键入命令:

drwtsn32 -p 886

--->在guest帐号下操作:

在\Documents and Settings\All

Users\Documents\DrWatson\目录下键入命令:

type user.dmp|find "youEmailPasswd"

就会发现你的邮件密码在user.dmp中,而且完全可以被guest用户读取。

解决方案:

微软尚未对此做出反应。

在可用的补丁出来之前,采取以下任一措施皆可解决此问题,

1、键入不带参数的drwtsn32,更改故障转储文件到一个特权路径,如:

\Documents and Settings\Administrator\DrWatson\

或取消“建立故障转储文件”选项。

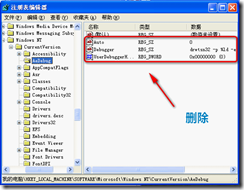

2、删除注册表项

[HKEY_LOCAL_MACHINE\Software\Microsoft\Windows

NT\CurrentVersion\AeDebug]

下的相关键值。

3、使用其它调试工具。并在注册表中正确设置。

附录:drwtsn32 参数

drwtsn32 [-i] [-g] [-p pid] [-e event] [-?]

-i 将 DrWtsn32 当作默认应用程序错误调试程序

-g 被忽略,但作为 WINDBG 和 NTSD 的兼容而被提供

-p

pid 要调试的进程 id

-e event 表示进程附加完成的事件

-? 这个屏幕

转载于:https://www.cnblogs.com/hehao/p/3275221.html