业务能力是组织执行核心功能所需的能力、材料和专业知识的表达或发声。企业架构师使用业务能力来说明业务的总体需求,以便更好地制定满足这些业务需求的 IT 解决方案。

目录

介绍

业务能力建模

您可以通过业务能力映射实现什么?

并购管理

IT风险管理

创新管理

业务能力优势

通过 4 个步骤创建您自己的业务能力模型

结论

介绍

在数字时代,技术的作用从支持业务战略的流程转变为战略执行本身的关键工厂。信息技术帮助客户在第二天收到他们在网上订购的衬衫,帮助他们在通勤途中在 iPad 上阅读报纸,并且这些服务的发票可以顺利处理。因此,如何弥合 IT 战略和执行之间的差距的挑战变得更加紧迫。

这种差距通常是由使用多种语言的组织造成的。他们谈到使命、战略、目标、流程和项目。首席执行官谈到“将移动优先作为优先事项”,营销“增加千禧一代的钱包份额”和“负载平衡 Linux 服务器集群”的 IT。哪一种是正确的语言?业务能力有可能成为这种通用语言。

业务能力建模

你需要知道的

业务能力建模是一种表示组织的业务锚模型的技术,该模型独立于组织的结构、流程、人员或领域。

作为企业架构师的工具,业务能力模型可以讨论战略投资或撤资。业务能力可以作为发现 IT 冗余的结构化元素。

麦肯锡估计发现 IT 冗余可节省 15 - 20%。

业务能力映射使公司能够清楚地看到企业为实现其目标所做的工作。业务能力建模是 IT 领导者的基本视图。业务需求应该塑造您的 IT 架构。随着公司的变化、创新和为数字化转型做准备,流程、需求和目标也会发生变化。在经历了复杂而众多的变化之后,配套技术也应该重新审视。

您可以通过业务能力映射实现什么?

封装企业现在正在做什么以及需要做什么来应对当前和未来的挑战。

定义企业“做什么”,而不是“如何”做

为讨论和计划提供一个共同的基础

从战略到执行的清晰链接

让定义战略的适当利益相关者参与进来

进行有组织的并购

准确定义业务中的角色

管理合并、评估风险并为创新努力做好准备。

并购管理

由于业务能力根据其活动构建公司,因此能力图是建立高度战略性并购的关键工具。即使两家公司的组织结构和流程彼此非常不同,能力图也为双方提供了以有益方式构建合并的基础。

能力图将应用程序分配给用户组和业务能力。这种对应用程序的总体视图以及 SaaS 发现及其业务价值使得评估 IT 支持在两个维度(功能性和可用性)方面的冗余和差距成为可能。

想象一下最近收购了当地保险公司的跨国保险公司。在并购过程中,两个团队都会坐下来评估他们的支持申请。团队必须决定哪些应用程序可以在未来使用,哪些应该被淘汰。熟悉他们的潜在应用程序,并受其先前组织结构的影响,团队如何客观地选择最适合新公司前进的应用程序?

与其迷失在不确定性中,“这个应用程序以前为我们工作,所以它应该继续工作”,团队可以坐下来用业务能力图来构建整个合并后的集成。

业务能力模型有助于讨论战略投资或撤资领域。业务能力可以作为发现 IT 冗余的结构化元素。麦肯锡估计发现 IT 冗余可节省 15 - 20%。

LeanIX Customer Helvetia 在与瑞士再保险的合并中能够减少冗余并实现大量节省。在其半年报告中,Helvetia 将 IT 列为这些节省的重要贡献者。建立透明度是实现这一目标的关键第一步。如今,已建立的 LeanIX 清单已成为战略 IT 管理决策所依据的单一事实来源。

IT风险管理

通过将业务能力链接到应用程序,并将这些应用程序链接到技术组件,CIO 可以浏览业务能力图并执行快速的战略风险评估。有了正确的信息,首席信息官可以发表如下声明:“我们不能接受服务器集群报废的风险,因为它为我们的在线预订系统提供了基础设施,这对我们直接销售给顾客。

由于其财务影响,直接向客户销售具有最高的战略优先级。”清楚地了解哪些技术组件依赖于其他技术组件是一个强有力的观点,尤其是在高安全漏洞期间。

创新管理

业务能力对于构建有关如何转变业务和 IT 的想法也有很大帮助。在这个数字时代,公司需要调查和思考创新的新方法,能力逐个能力。SaaS 提供商可能会被列入名单,考虑转换和更新其能力的方法。

再看一眼“管理定价”功能,并确定更新方法。过去,公司可能遵循简单的标准定价模型表。现在,SaaS 公司可以根据更新的数据进行定价。

业务能力优势

业务能力视图带来了许多好处。

将执行与战略联系起来,将哪些能力支持战略支柱,将资金与核心能力保持一致,并分配、衡量和监控关键绩效指标。

专注于核心能力可为您的公司带来竞争优势,使您能够标准化上下文能力并将商品能力外包。

拥有 360 度的企业视图可以让您对业务动机、能力、流程、数据和资源有一个连贯而全面的视图,并让您能够理解相互关联、重叠和协同作用。

业务能力建立了一种通用语言,为业务和 IT 提供了可操作的框架。

从业务能力的概述来看,IT 和业务领导者能够在没有业务和技术术语的情况下跨组织交流应该完成的任务。

业务能力允许更明确的架构定义,因为能力有助于提供更好的业务定义,从而产生有效和高效的技术解决方案。一旦组织起来,IT 资产就可以被多次利用和重复使用,从而节省成本并减少不必要的软硬件采购。

业务能力有助于打破 IT 和业务方面的孤岛。从以能力为中心的组织设计运营可加快上市时间。

麦肯锡报告称,业务能力可以帮助发现冗余——节省的潜力通常在 15% 到 20% 之间。能力驱动的思维帮助组织更好地理解和降低技术风险,节省超过 59 万美元——这是单个 IT 事件的成本。

本质上,业务能力应该位于业务架构的顶层。业务能力具有三个主要特征。

它们是规划组织最稳定的参考,

它们使战略更加切实,

如果定义得当,它们可以帮助克服组织孤岛

业务能力描述了企业为响应已定义的战略而做什么和需要做什么。它们有助于缩小战略与执行之间的差距。

如果一个业务能力说“招聘优秀的员工”,它涉及到各种各样的人——HR团队,流程——吸引、筛选、面试、录用,以及所需的技术——在线评估中心、数字人事档案等,成为一个能力。该组织。

业务能力构成了伟大 IT 战略的关键部分,因为它们指明了通往胜利的道路,并指出了 IT 和业务在此过程中的必要步骤。

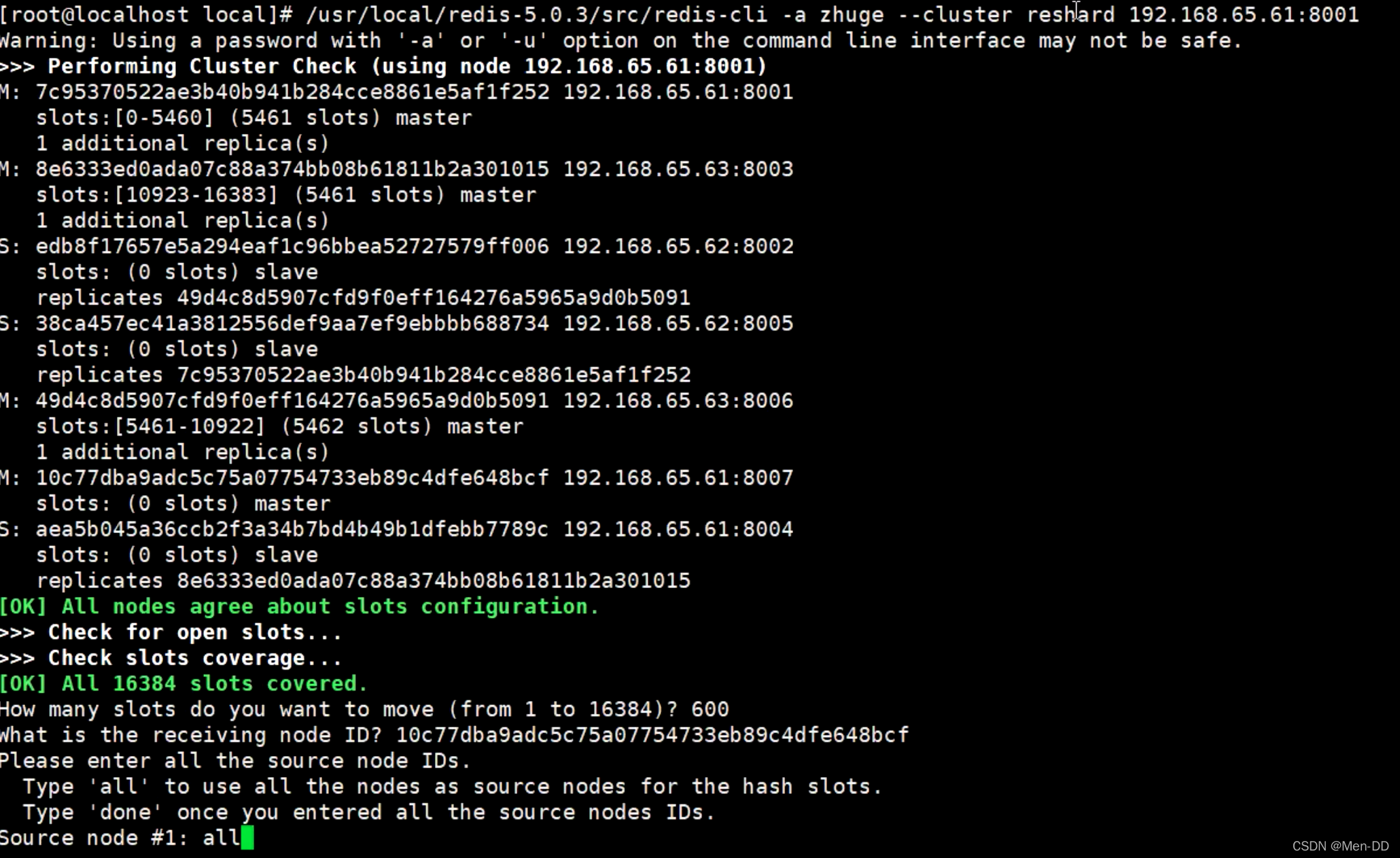

通过 4 个步骤创建您自己的业务能力模型

1 - 了解需求

“了解贵公司的发展方向以及 IT 可以如何提供帮助。”

如果 IT 部门不知道业务的发展方向,就不可能做出支持性决策。因此,审查公司的战略和目标文件是一个好的开始,或者更好地让定义战略的人参与进来,比如战略或公司发展部门。

2 – 定义您的业务能力

“业务能力语法:如有疑问,请寻求广度而不是深度。”

想想您的企业需要运营的主要能力。在第一级(1 级)应该只有几个关键的。对前 100 个 LeanIX 工作空间的分析表明,公司通常在最高级别使用大约 7 到 10 个功能。您可以通过自上而下(公司想要实现什么目标)和自下而上(组织、流程和人员到位)思考来构建它们

3 - 评估你的能力

“就客户价值和财务影响而言,并非所有业务能力都是平等的。”

并非所有能力都同等重要。根据定义的标准评估能力,作为以后分析和计划的基础。

4 - 将功能链接到应用程序

“业务能力和应用程序之间的联系在业务和 IT 之间架起了一座桥梁。”

在最后但同样重要的一步中,将您的功能链接到您的应用程序。与 IT 组件不同,应用程序始终可以链接到特定的业务目的。业务用户与他们合作以创造价值。因此,应用程序是业务架构和技术架构之间的完美过渡。

获得完整概览的一个好方法是将业务能力描述为包含分配的应用程序的嵌套框。

The 4 steps to creating a Business Capability model

综上所述

业务能力有可能成为业务和 IT 之间的通用语言。正确定义的业务能力可以帮助节省资金、降低风险并促进增长。最佳实践表明,具有精益理念的公司的业务能力模型具有大约 10 个顶级能力和两个深度级别。

生成的模型可用于支持分析,以使 IT 投资与战略保持一致、绘制技术风险图并整合 IT 应用程序。

| 本文 :https://architect.pub/leanix-business-capabilities | ||

| 讨论:知识星球【首席架构师圈】或者加微信小号【ca_cto】或者加QQ群【792862318】 | ||

| 公众号 | 【jiagoushipro】 【超级架构师】 精彩图文详解架构方法论,架构实践,技术原理,技术趋势。 我们在等你,赶快扫描关注吧。 |  |

| 微信小号 | 【ca_cea】 50000人社区,讨论:企业架构,云计算,大数据,数据科学,物联网,人工智能,安全,全栈开发,DevOps,数字化. |

|

| QQ群 | 【285069459】深度交流企业架构,业务架构,应用架构,数据架构,技术架构,集成架构,安全架构。以及大数据,云计算,物联网,人工智能等各种新兴技术。 加QQ群,有珍贵的报告和干货资料分享。 |

|

| 视频号 | 【超级架构师】 1分钟快速了解架构相关的基本概念,模型,方法,经验。 每天1分钟,架构心中熟。 |

|

| 知识星球 | 【首席架构师圈】向大咖提问,近距离接触,或者获得私密资料分享。 |

|

| 喜马拉雅 | 【超级架构师】路上或者车上了解最新黑科技资讯,架构心得。 | 【智能时刻,架构君和你聊黑科技】 |

| 知识星球 | 认识更多朋友,职场和技术闲聊。 | 知识星球【职场和技术】 |

| 领英 | Harry | https://www.linkedin.com/in/architect-harry/ |

| 领英群组 | 领英架构群组 | https://www.linkedin.com/groups/14209750/ |

| 微博 | 【超级架构师】 | 智能时刻 |

| 哔哩哔哩 | 【超级架构师】 |

|

| 抖音 | 【cea_cio】超级架构师 |

|

| 快手 | 【cea_cio_cto】超级架构师 |

|

| 小红书 | 【cea_csa_cto】超级架构师 |

|

| 网站 | CIO(首席信息官) | https://cio.ceo |

| 网站 | CIO,CTO和CDO | https://cioctocdo.com |

| 网站 | 架构师实战分享 | https://architect.pub |

| 网站 | 程序员云开发分享 | https://pgmr.cloud |

| 网站 | 首席架构师社区 | https://jiagoushi.pro |

| 网站 | 应用开发和开发平台 | https://apaas.dev |

| 网站 | 开发信息网 | https://xinxi.dev |

| 网站 | 超级架构师 | https://jiagou.dev |

| 网站 | 企业技术培训 | https://peixun.dev |

| 网站 | 程序员宝典 | https://pgmr.pub |

| 网站 | 开发者闲谈 | https://blog.developer.chat |

| 网站 | CPO宝典 | https://cpo.work |

| 网站 | 首席安全官 | https://cso.pub |

| 网站 | CIO酷 | https://cio.cool |

| 网站 | CDO信息 | https://cdo.fyi |

| 网站 | CXO信息 | https://cxo.pub |

谢谢大家关注,转发,点赞和点在看。