目录

1.什么是IDS?

2.IDS和防火墙有什么不同?3.IDS的工作原理?

4.IDS的主要检测方法有哪些?请详细说明

5.IDS的部署方式有哪些?

6.IDS的签名是什么意思?签名过滤器有什么用?例外签名的配置作用是什么?

7.IPS配置实验

1.什么是IDS?

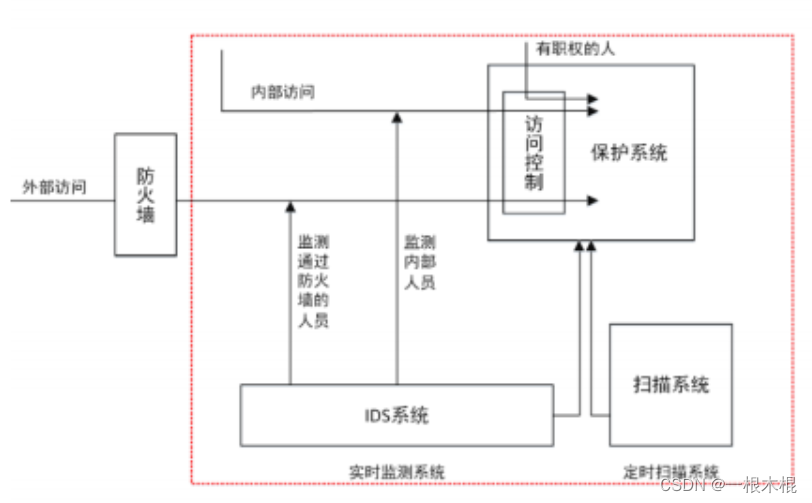

IDS ---- 入侵检测系统。IDS 主要检测系统内部,运行在被监控的主机上,对主机的网络行为、系统日志、进程和内存等指标进行监控。IPS 是检测在系统的防火墙和外网之间,针对流向内部的流量进行分析。监视网络或网络设备的网络资料传输行为的计算机网络安全设备,能够即时的中断、调整或隔离一些不正常或是具有伤害性的网络资料传输行为。

做一个形象的比喻:假如防火墙是一幢大楼的门锁,那么 IDS 就是这幢大楼里的监视系统。一旦小偷爬窗进入大楼,或内部人员有越界行为,实时监视系统会发现情况并发出警告

2.IDS和防火墙有什么不同?

-

防火墙是针对黑客攻击的一种被动的防御,旨在保护,IDS 则是主动出击寻找潜在的攻击者发现入侵行为;

-

防火墙是在本地网络和外部网络也就是互联网之间的一道防御屏障,IDS 是对攻击作出反击的技术;

-

防火墙只是防御为主,通过防火墙的数据便不再进行任何操作,IDS 则进行实时的检测,发现入侵行为即可做出反应,是对防火墙弱点的修补;

-

防火墙可以允许内部的一些主机被外部访问,IDS 则没有这些功能,只是监视和分析用户和系统活动。

3.IDS的工作原理?

防火墙主要是针对流量进行管控的一种防御设备,在安全策略,会话表等的情况下决定可以通过防火墙的流量 ;而入侵检测系统不仅针对已经通过防火墙的流量进行监控和检测,也会对防火墙内部的流量进行监控和检测。IDS提升了内部区域的安全性,是对防火墙的一个有力补充。

IDS作用:

- 识别入侵者

- 识别入侵行为

- 检测和监视已成功的入侵

- 为对抗入侵提供信息和依据,防止事态扩大

4.IDS的主要检测方法有哪些?请详细说明

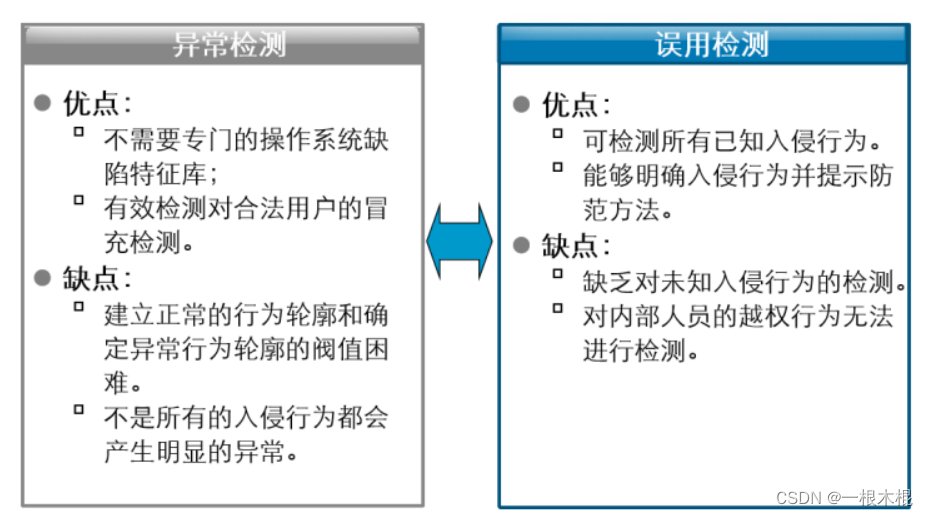

-

异常检测:当某个事件与一个 已知的攻击特征(信号)相匹配时。一个基于异常的IDS会记录一个正常主机的活动大致轮廓,当一个事件在这个轮廓以外发生,就认为是异常,IDS就会告警。

-

特征检测:IDS核心是特征库(签名)。签名用来描述网络入侵行为的特征,通过比较报文特征和签名来检测入侵行为。

异常检测模型**(Anomaly Detection)

首先总结正常操作应该具有的特征(用户轮廓),当用户活动与正常行为有重大偏离时即被认为是入侵。

误用检测模型**(Misuse Detection)收集非正常操作的行为特征,建立相关的特征库,当检测的用户或系统行为与库中的记录相匹配时,系统就认为这种行为是入侵,误用检测模型也称为特征检测(Signature-based detection)。

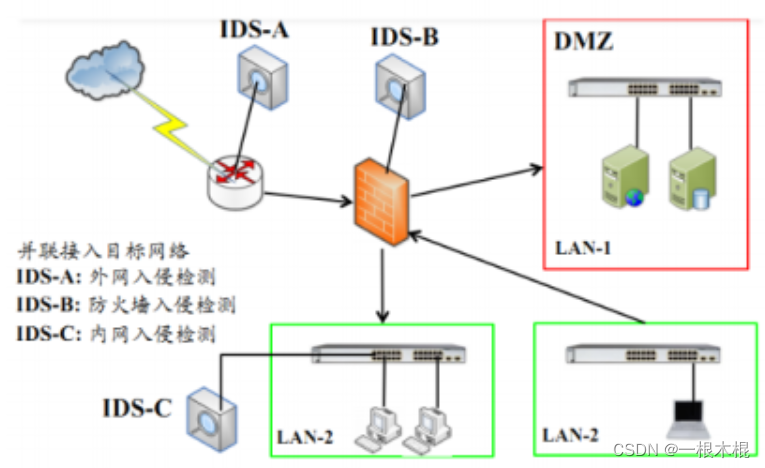

5.IDS的部署方式有哪些?

旁挂:需要在部署旁挂设备上使用端口镜像的功能,把需要采集的端口流量镜像到IDS旁挂口。也可以使用集线器、分光器实现流量复制。

集线器最主要的功能就是当一个接口有流量通过,就回对剩余接口进行洪泛;分光器的主要作用就是在物理方面将光再复制一份。

6.IDS的签名是什么意思?签名过滤器有什么用?例外签名的配置作用是什么?

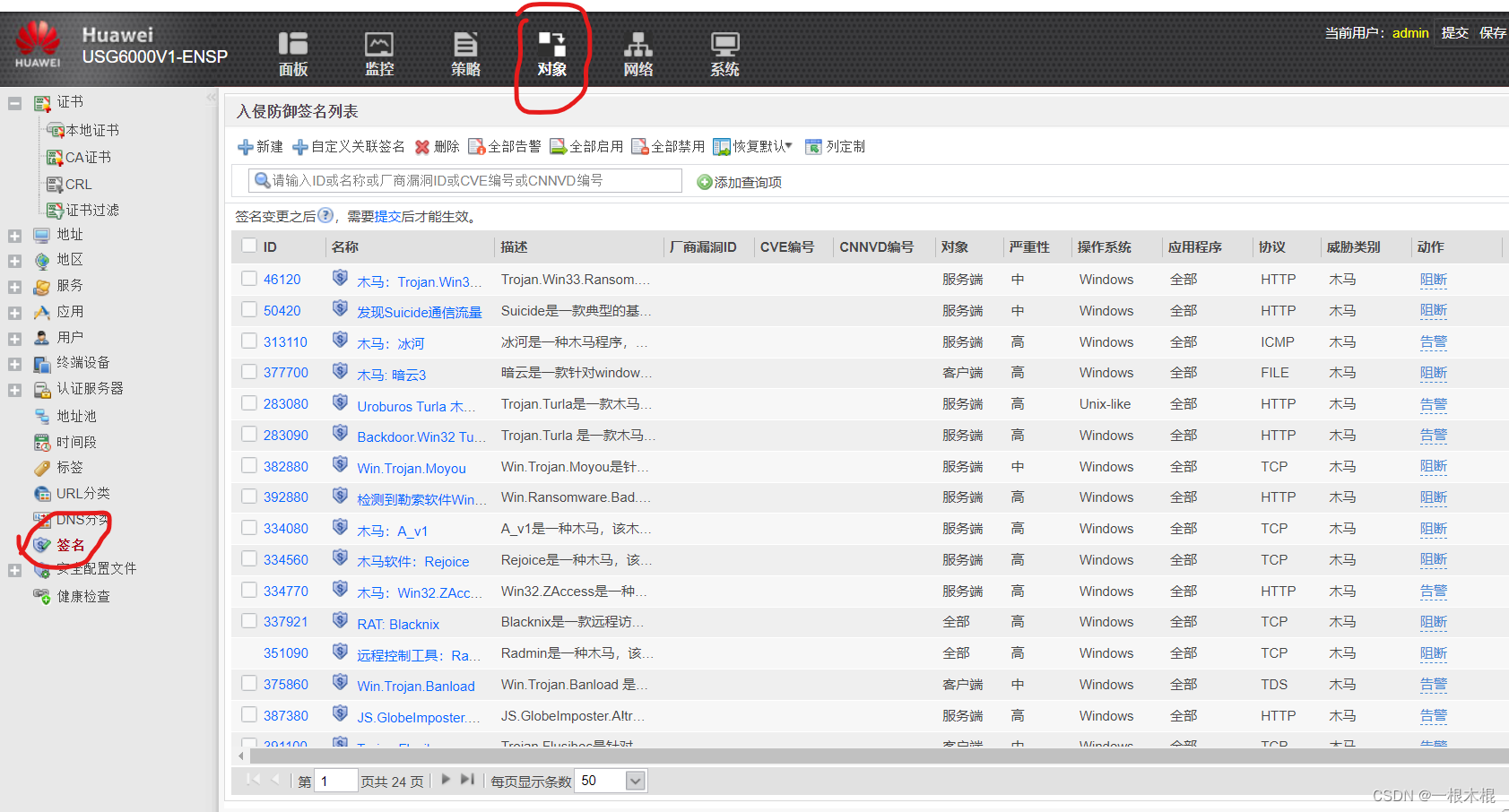

IDS中签名就是某种入侵行为所具备的特征,IDS特征检测就是使用特征库与数据特征进行比对,判断是否为入侵行为。

签名过滤器的场景:IPS特征库中包含了针对各种攻击行为的海量签名信息,但是在实际网络环境中,业务类型可能比较简单,不需要使用所有的签名,大量无用的签名也容易影响对常用签名的调测。此时我们可以使用签名过滤器将常用的签名过滤出来。

签名过滤器是若干签名的集合,我们根据特定的条件如严重性、协议、威胁类型等,将IPS特征库中适用于当前业务的签名筛选到签名过滤器中,后续就可以重点关注这些签名的防御效果。通常情况下,对于筛选出来的这些签名,在签名过滤器中会沿用签名本身的缺省动作。特殊情况下,我们也可以在签名过滤器中为这些签名统一设置新的动作,操作非常便捷。

签名过滤器的动作分为:

-

阻断:丢弃命中签名的报文,并记录日志。

-

告警:对命中签名的报文放行,但记录日志。

-

采用签名的缺省动作,实际动作以签名的缺省动作为准。

签名过滤器的动作优先级高于签名缺省动作,当签名过滤器动作不采用缺省动作时以签名过滤器中的动作为准。

例外签名

由于签名过滤器会批量过滤出签名,且通常为了方便管理会设置为统一的动作。如果管理员需要将某些签名设置为与过滤器不同的动作时,可将这些签名引入到例外签名中,并单独配置动作。

例外签名的动作分为:

-

阻断:丢弃命中签名的报文并记录日志。

-

告警:对命中签名的报文放行,但记录日志。

-

放行:对命中签名的报文放行,且不记录日志。添加黑名单:是指丢弃命中签名的报文,阻断报文所在的数据流,记录日志,并可将报文的源地址或目的地址添加至黑名单。

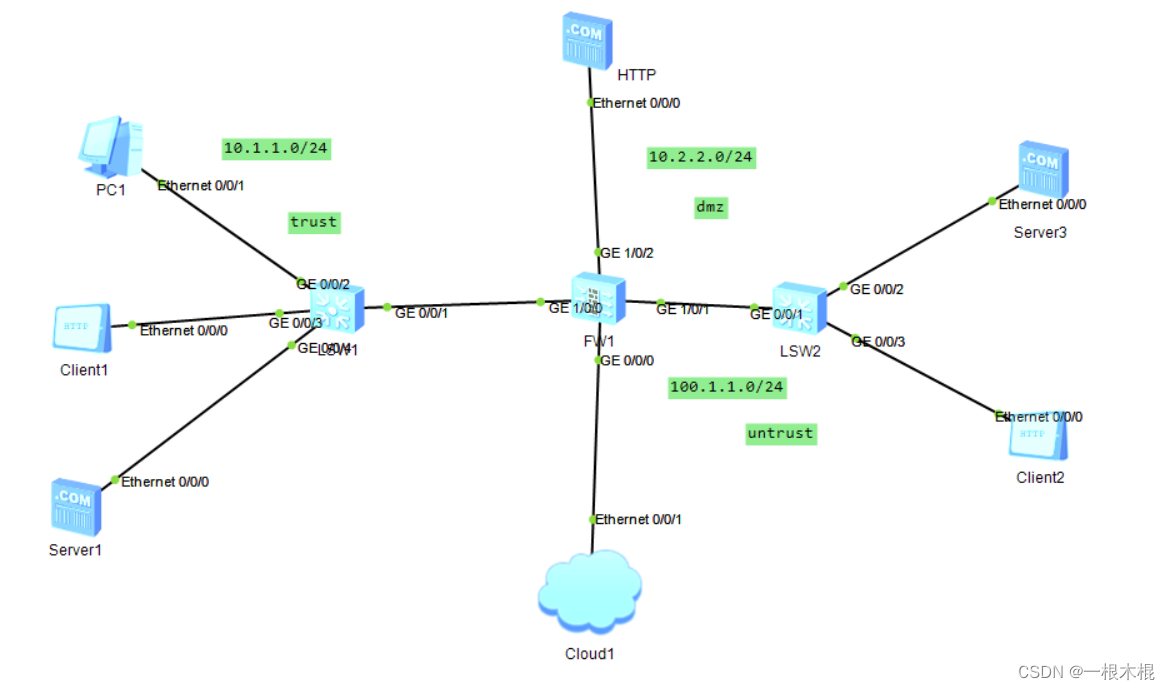

7.IPS配置实验

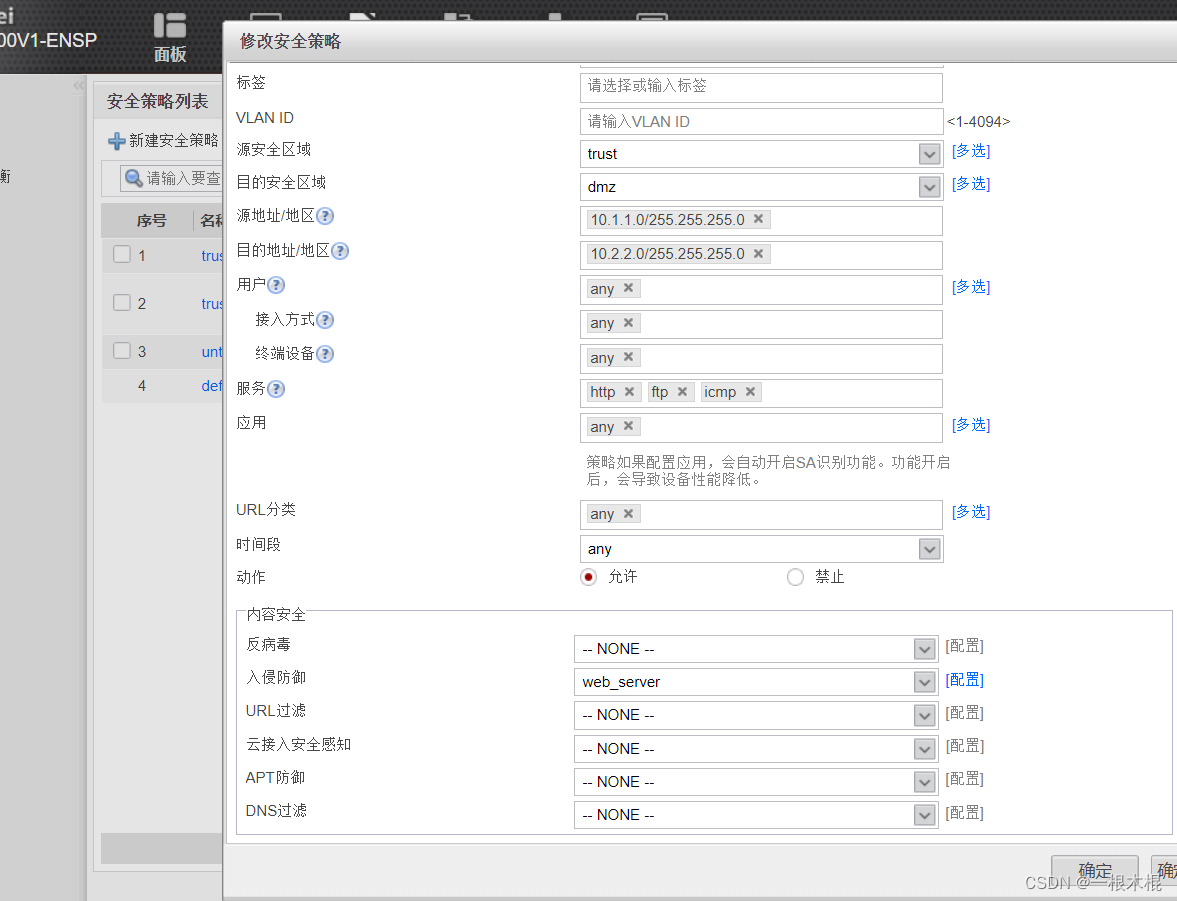

防火墙针对不同协议的入侵检测,已经内置了相应的入侵配置文件;我们可以选择新建,针对新协议的入侵检测,也可以选择修改已有的配置文件,来达到所需的入侵检测的需求。

在配置安全策略时,可以针对内容安全进行选择相应的配置文件。

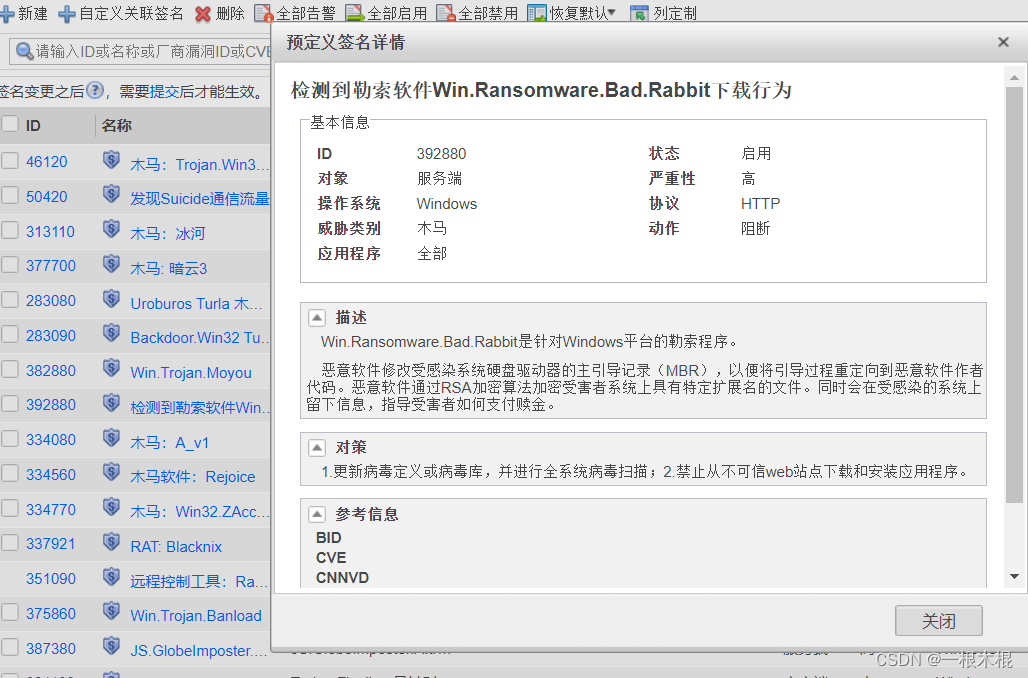

查看IPS特征库

查看具体签名信息