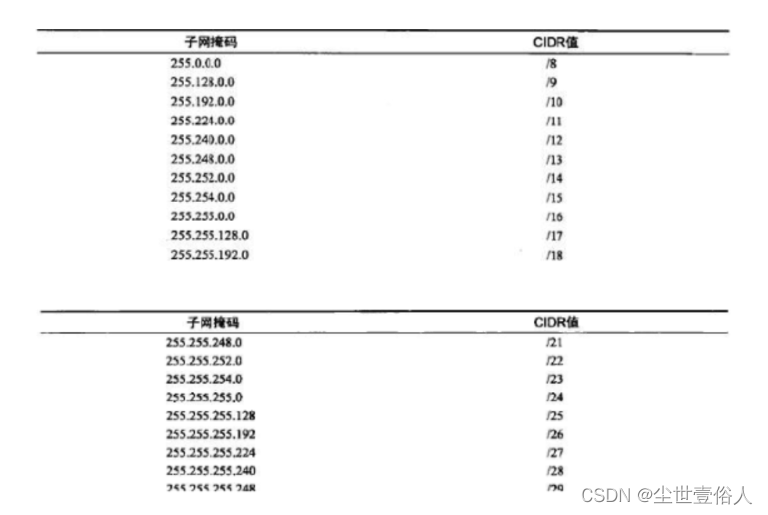

CIDR的格式是IP网段/网络ID,斜杠左面的是网络IP段,斜杠右面是网络ID。如果网络用的是IPV4,它最大有效值是32,它的作用本质上是用来表示网络策略所用的子网掩码二进制里的1有多少个,也就是网络ID的位数。

传统的IPV4-tcp协议用网络ID来划分的话,分为A、B、C三类,总共是四组二进制,但用十进制展示的数字来表示。

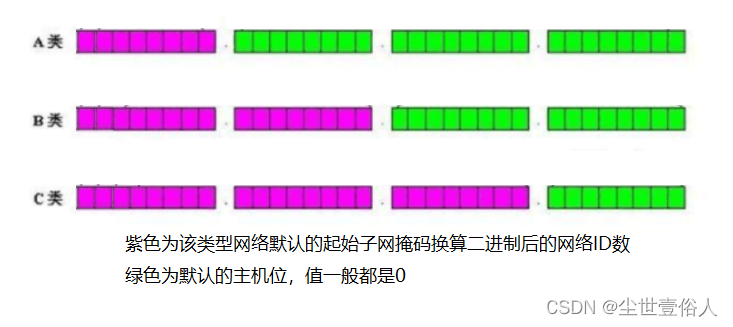

A类网络的默认起始掩码是255.0.0.0,B类默认起始是255.255.0.0,C类默认起始是255.255.255.0。翻译成二进制来看,也就是表示,整个传统网络IPV4策略中,从a到c类的子网掩码的范围默认是11111111.00000000.00000000.00000000到11111111.11111111.11111111.11111111。

而网络ID就是指你所处网段所用掩码翻译成二进制后,如果是一个有效的子网掩码,则它有几个1。因此网络ID值的大小决定了网络策略所处的网络类型,因为总共有四组二进制,而当ID值的大小是8的倍数时,也就代表了不同网络策略类型的分界线,不同网络在使用的灵活度上也不同,A类网络每个网段所能容纳的IP最多,最大为16581375个IP,并使用第一组二进制数为网络位,其他三组二进制为主机位,所以它所能配置的网络也就越灵活,B类每个网段最大65025个IP,有两组网络位和两组主机位,同理C类最次每个网段只能容纳255个IP,有三组网络位和一组主机位,所以一般公司里面为了能够配出灵活的网络使用的都是A类地址。

有很多人看到这里,很可能会以为子网掩码,可以从四个1开始一直往后枚举到四个255,趁早打住这个想法,因为并不是所有的子网掩码都是有效的子网掩码,一个有效的子网掩码,它的二进制一定是一串1开头,并以一串0结尾,如果中间出现混杂则此掩码无效。同时A类网络的子网掩码其实比较特别,默认从255.0.0.0开始,不能再小,不然tcp协议会报非法提示

在实际使用中,网络位的最小网络ID为8,最大为32,也就是说在这个区间内分布了三类子网掩码的网络ID范围,例如下面这些

根据子网掩码范围的划分规则,可以知道8-15只适用于A类IP,16-32适用于A和B两类IP,24-30适用于A、B、C三类IP,31和32一般不使用。公司中一般用的都是A类IP网络,因为IP的灵活度很高。

到这里我想,大部分人可能已经蒙了,因为按照上面说的,A类网络的子网掩码应该是从255.0.0.0开始到255.255.0.0结束,其他的也是同样的道理,但是为什么这里所有的网络ID中都可以适用于A类。

这里我需要给大家解释一下,我上面所说A、B、C三类子网掩码范围的时候,提到了它们能够容纳不同的IP数,就拿A类来说,最大能够容纳1600万个IP,那么这1600万个IP怎么排列?其实就是靠ipv4地址的四位最大255的十进制数字之间的相互枚举。

同时大家要知道一个铁律!!!!!!子网掩码一定是和IP地址同时出现,并且相互之间相辅相成,缺一不可,才构成了我们的互联网tcp协议。

而我上面根据子网掩码范围的划分规则,可以知道8-15.......这一段话中所提到的IP类别是人为划分的,而不是系统层划分的,说白了就是一个逻辑概念,你可以不遵守,系统层面也不会报非法,就拿我们最常见的192.168.X.X这种IP来讲,你完全可以和A类的子网掩码放在一起,当做A类网络中网络位为192,主机位为168.X.X的一个ip策略。

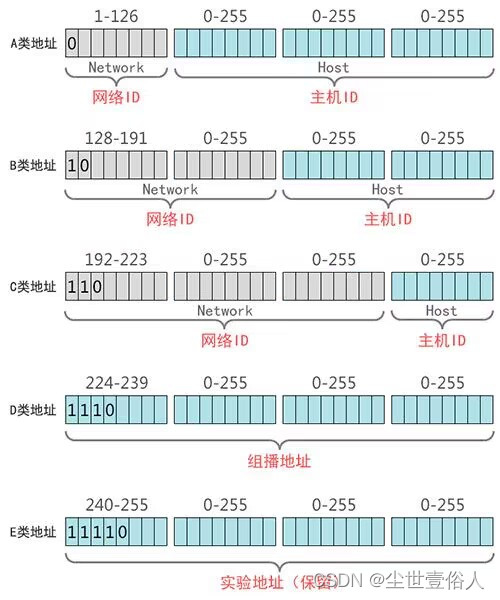

但是为什么我们使用192.168.X.X这种IP的时候常常都配置的是255.255.255.0这样的C类子网掩码呢?这就要说道业内有一个公约,将所有的IP地址划在使用上分为了A到E五类IP由于不同的使用场景。

A类IP:1.0.0.0 到 126.255.255.255,配合A类子网掩码255.0.0.0,第一个数字做网络位,后三个做主机位,其中0和127作为特殊地址,主要用于大型网络。

B类IP:128.0.0.0 到 191.255.255.255,配合B类子网掩码255.255.0.0,前两个是网络位,后两个做主机位,主要用于中等规模网络。

C类IP:192.0.0.0 到 223.255.255.255,配合C类子网掩码255.255.255.0,前三是网络位,最后一个做主机位,主要用于小型网络。

D类IP:224.0.0.0 到 239.255.255.255,无子网掩码,主要用于多点广播(Multicast)的地址,并不指向特定的网络。

E类IP:240.0.0.0 到 255.255.255.255,作为保留地址,主要用于Internet试验和开发,255.255.255.255作为广播地址

所以整个网络类别相关的划分有两个,和别人聊起来相关话题的时候,一定要明白别人说的是子网掩码的类别,还是IP地址的类别,不然就很尴尬了。

那这个时候就又有人问,如果按照公约执行,那么IP地址是不是就显得很少?其实你完全可以不用关心这个问题,因为那不还有网关吗?IP地址相当于门牌号,网关就相当于楼,你每栋楼之间可以都有一个叫192.168.X.X的门牌号。