前言

web 渗透这个东西学起来如果没有头绪和路线的话,是非常烧脑的。

理清 web 渗透学习思路,把自己的学习方案和需要学习的点全部整理,你会发现突然渗透思路就有点眉目了。

程序员之间流行一个词,叫 35 岁危机,,意思就是说 35 岁是个坎,容易被淘汰。

那么安全行业有这个坎吗?我觉得没有,因为安全和之前岗位不一样,年龄大的他经验更丰富,反而比较吃香,尤其很多大厂招聘要求都是 5-10 年,这没有 30、40 岁能有 10 年经验?

网络安全好混,但不容易混得好。其实任何行业都是这样,想混得好,必须不断学习提升。

那么提高自身渗透水平需要着重于哪些方面学习?下面会有一个详细的叙述!

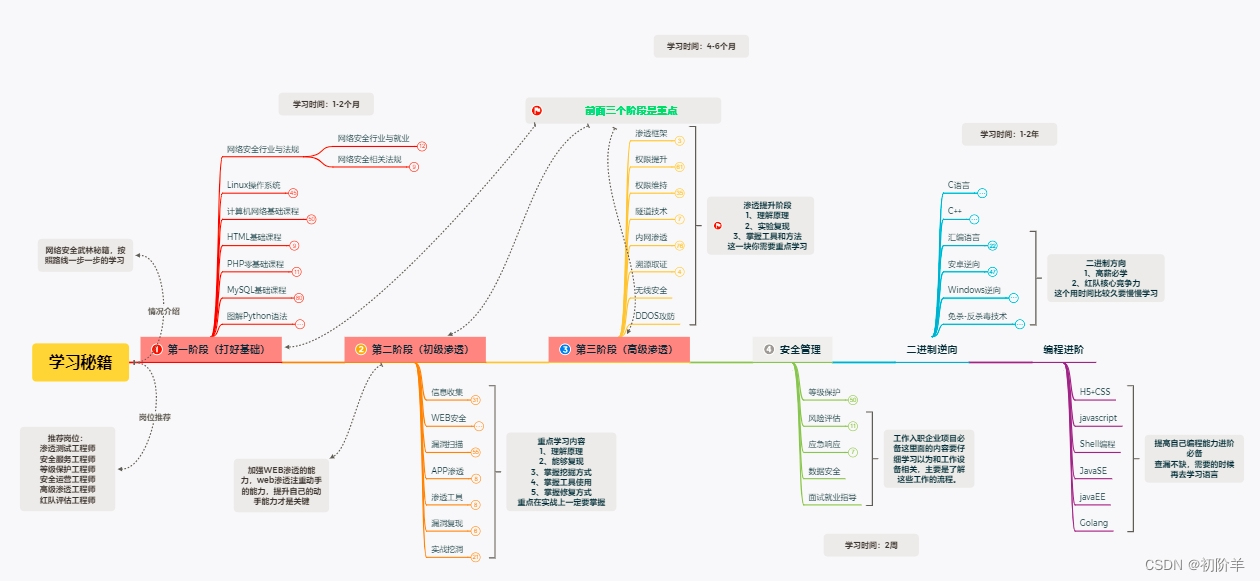

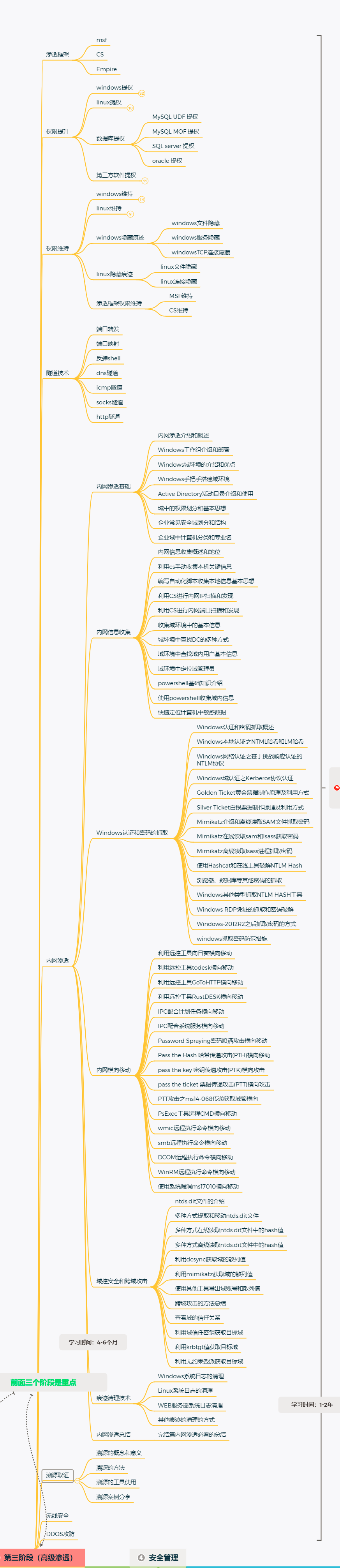

思维导图

以上是从 0 到 1 的路线思维导图,这里渗透提升阶段属于第二阶段往后,第一阶段的学习在前面文章中已经阐叙过,就不再过多追叙。

Web 漏洞利用能力

Web 漏洞利用能力即利用 Web 系统或程序的安全漏洞实施网络攻击的能力。由于 Web 系统是绝大多数机构业务系统或对外服务系统的构建形式,所以 Web 漏洞利用也是最常见、最基础的网络攻击形式之一。

在实战攻防演练中,蓝队常用的 Web 漏洞形式有命令执行、代码执行、解析漏洞、XSS、弱口令、文件上传、SQL 注人、逻辑漏洞、信息泄露、配置错误、反序列化、权限绕过等。

大概包含这些

【一一帮助安全学习,所有资源获取处一一】

①网络安全学习路线

②20 份渗透测试电子书

③安全攻防 357 页笔记

④50 份安全攻防面试指南

⑤安全红队渗透工具包

⑥网络安全必备书籍

⑦100 个漏洞实战案例

⑧安全大厂内部视频资源

⑨历年 CTF 夺旗赛题解析

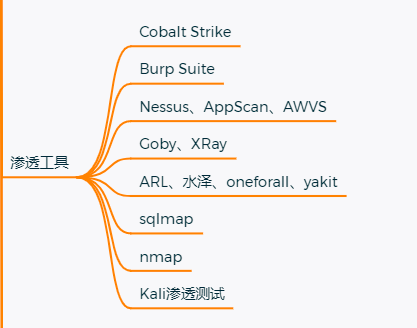

基础安全工具利用能力

主要包括 Burp Suite、sqlmap、AppScan、Awvs、Nmap、Wireshark、MSF、 Cobalt Strike 等基础安全工具的利用能力。熟练的工具利用能力是高效开展渗透工作的保障。

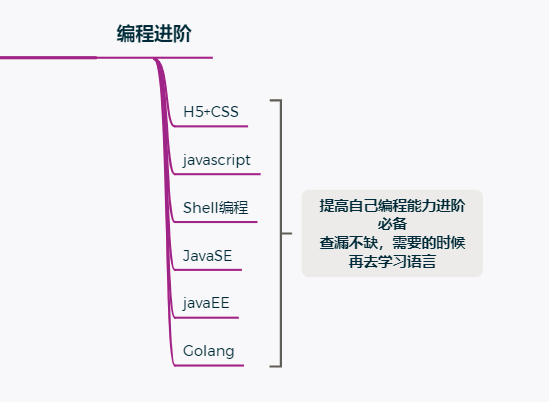

再就是进阶能力主要包括 Web 漏洞挖掘、Web 开发与编程、编写 PoC 或 EXP 等利用、社工钓鱼四类。

(1)Web 漏洞挖掘

Web 漏洞挖掘能力主要是对 Web 系统或软件进行漏洞挖掘的能力。在蓝队挖掘的 Web 应用漏洞中,比较常见的漏洞形式有命令执行、代码执行、解析漏洞、XSS、弱口令、文件上传、SQL 注人、逻辑漏洞、信息泄露、配置错误、反序列化、权限绕过等。

(2) Web 开发与编程

掌握一门或几门编程语言,是蓝队人员深人挖掘 Web 应用漏洞、分析 Web 站点及业务系统运行机制的重要基础能力。在实战攻防演练中,蓝队最常遇到、需要掌握的编程语言有 Java、PHP、Python、C/C++、Go 等。

(3)编写 PoC 或 EXP 等利用

PoC 是 Proof of Concept 的缩写,即概念验证,特指为了验证漏洞存在而编写的代码。有时也被用作 Oday、Exploit(漏洞利用)的别名。

EXP 是 Exploit 的缩写,即漏洞利用代码。一般来说,有漏洞不一定有

EXP,而有 EXP,就肯定有漏洞。

PoC 和 EXP 的概念仅有细微的差别,前者用于验证,后者则是直接利用,自主编写 PoC 或 EXP,要比直接使用第三方编写的漏洞利用工具或成熟的漏洞利用代码困难得多。但对于很多没有已知利用代码的漏洞或 Oday 漏洞,自主编写 PoC 或 EXP 就显得非常重要了。

此外,针对不同的目标或在不同的系统环境中,编写 PoC 或 EXP 的难度也不同。针对 web 应用和智能硬件 /oT 设备等,编写 PoC 或 EXP 相对容易,属于进阶能力;而针对操作系统或安全设备编写 PoC 或 EXP 则更加困难,属于高阶能力。

(4)社工钓鱼

社工钓鱼,既是实战攻防演练中经常使用的作战手法,也是黑产团伙或黑客组织最常使用的攻击方式。在很多情况下,攻击人要比攻击系统容易得多。社工钓鱼的方法和手段多种多样。

在实战攻防演练中,最为常用,也是最为实用的技能主要有四种:开源情报搜集、社工库搜集、鱼叉邮件和社交钓鱼。其中,前两个属于情报搜集能力,而后两个则属于攻防互动能力。

-

1)开源情报搜集。

开源情报搜集能力是指在公开的互联网信息平台上合法搜集目标机构的关键情报信息的能力。例如,新闻媒体、技术社区、企业官网、客户资源平台等公开信息分享平台都是开源情报搜集的重要渠道。

蓝队可以通过开源情报搜集,获取诸如企业员工内部邮箱、联系方式、企业架构、供应链名录、产品代码等关键情报信息。这些信息都可以为进一步的攻击提供支撑。

开源情报搜集是蓝队首要的情报搜集方式,其关键在于要从海量网络信息中找到并筛选出有价值的情报信息组合。

通常情况下,单一渠道公开的机构信息大多没有什么敏感性和保密性,价值有限,但如果将不同渠道的多源信息组合起来,就能够形成非常有价值的情报信息。

当然,不排除某些机构会不慎将内部敏感信息泄露在互联网平台上。蓝队在互联网平台上直接找到机构内部开发代码,找到账号密码本的情况也并不少见。

-

2)社工库搜集。

社工库搜集能力是指针对特定目标机构社工库信息的搜集能力。

所谓社工库,通常是指含有大量用户敏感信息的数据库或数据包。用户敏感信息包括但不限于账号、密码、姓名、身份证号、电话号码、人脸信息、指纹信息、行为信息等。

由于这些信息非常有助于攻击方针对特定目标设计有针对性的社会工程学陷阱,因此将这些信息集合起来的数据包或数据库就被称为社会工程学库,简称社工库。

社工库是地下黑产或暗网上交易的重要标的物。不过,在实战攻防演练中蓝队所使用的社工库资源必须兼顾合法性问题,这就比黑产团伙建立社工库的难度要大得多。

-

3)鱼叉邮件。

鱼叉邮件能力是指通过制作和投递鱼叉邮件,实现对机构内部特定人员有效欺骗的一种社工能力。

鱼叉邮件是针对特定组织机构内部特定人员的定向邮件欺诈行为,目的是窃取机密数据或系统权限。鱼叉邮件有多种形式,可以将木马程序作为邮件的附件发送给特定的攻击目标,也可以构造特殊的、有针对性的邮件内容诱使目标人回复或点击钓鱼网站。

鱼叉邮件主要针对的是安全意识或安全能力不足的机构内部员工。不过,某些设计精妙的鱼叉邮件,即便是有经验的安全人员也难以识别。

-

4)社交钓鱼。

社交钓鱼一般建立在使人决断产生认知偏差的基础上,也是网络诈骗活动的主要方法,但在以往的实战攻防演练中还很少使用。

随着防守方能力的不断提升,直接进行技术突破的难度越来越大,针对鱼叉邮件也有了很多比较有效的监测方法,于是近两年社交钓鱼方法的使用越来越多了。

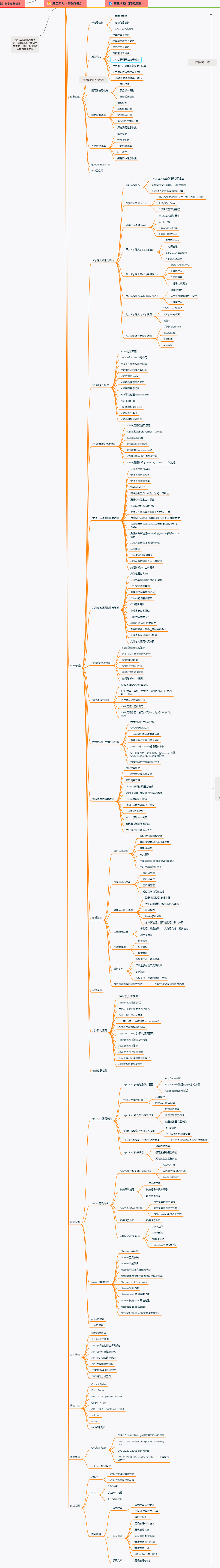

高级渗透技术

再就是高阶能力。

高阶能力主要包括系统层漏洞利用与防护、系统层漏洞挖掘、身份隐藏、内网渗透、掌握 CPU 指令集、高级安全工具、编写 PoC 或 EXP 等高级利用以吸团队协作八大类。

-

渗透框架

-

权限提升

-

权限维持

-

隧道技术

-

内网渗透

-

溯源取证

-

无线安全

-

DDOS 攻防

掌握以上技术就能达到独立挖漏洞渗透能力