研判分析客观–(25分)

Linux.rar/Windwos.rar解压密码:hH0fS2oL1lO7eV0fA2qF

1、Windows服务器镜像

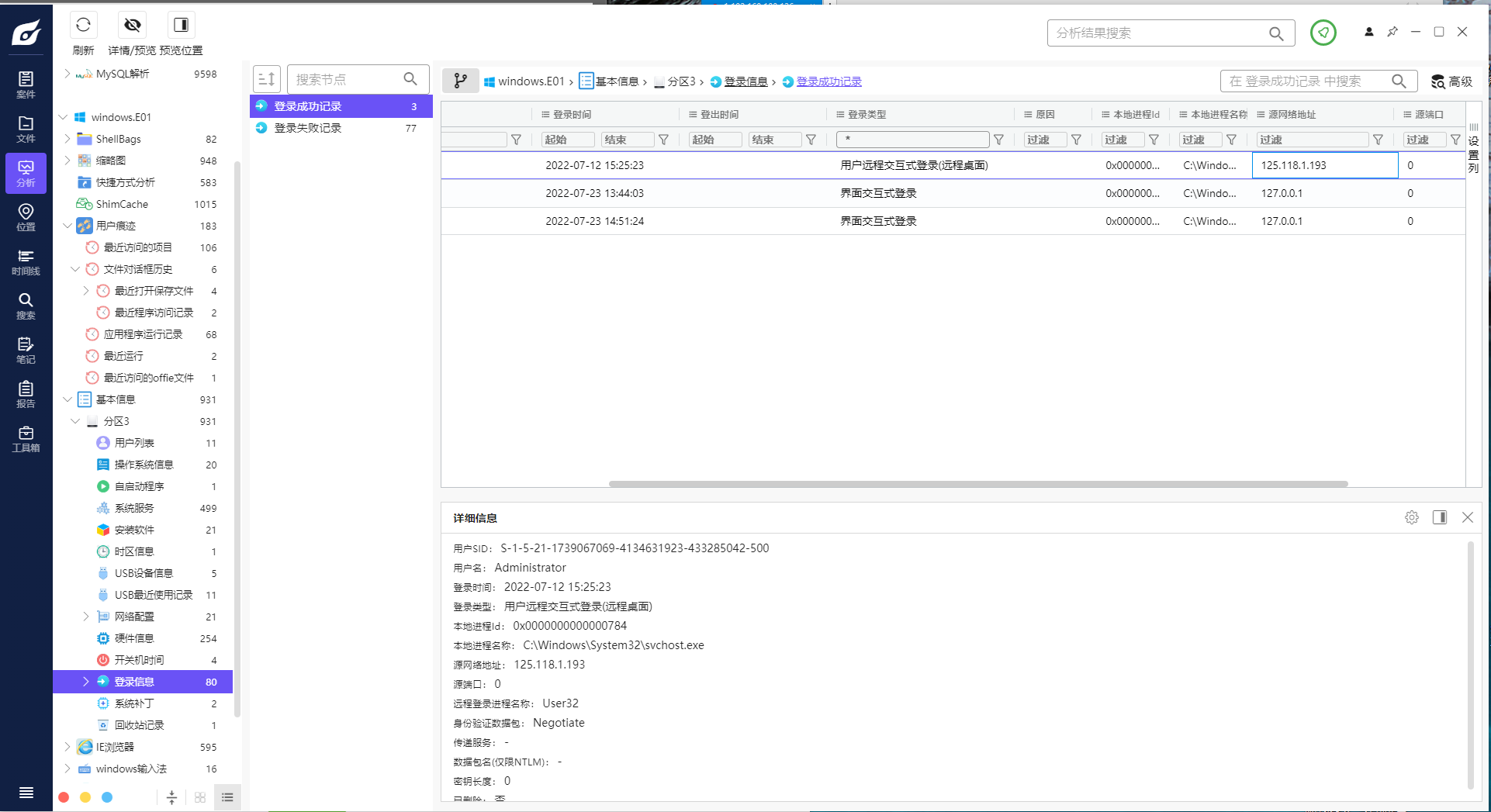

1. 首次远程登录到Windows服务器中的客户端IP地址为?(标准格式:192.168.1.1)

125.118.1.193

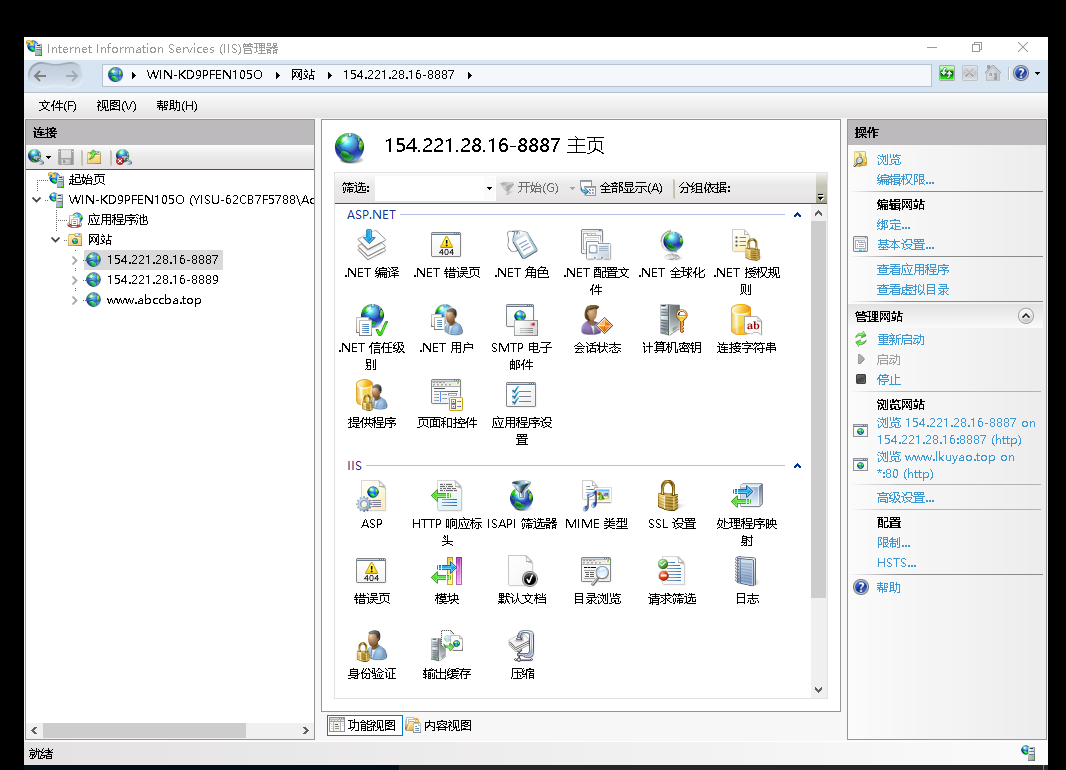

2. 嫌疑人在Windows服务器上搭建的网站数量为?(标准格式:123)

3

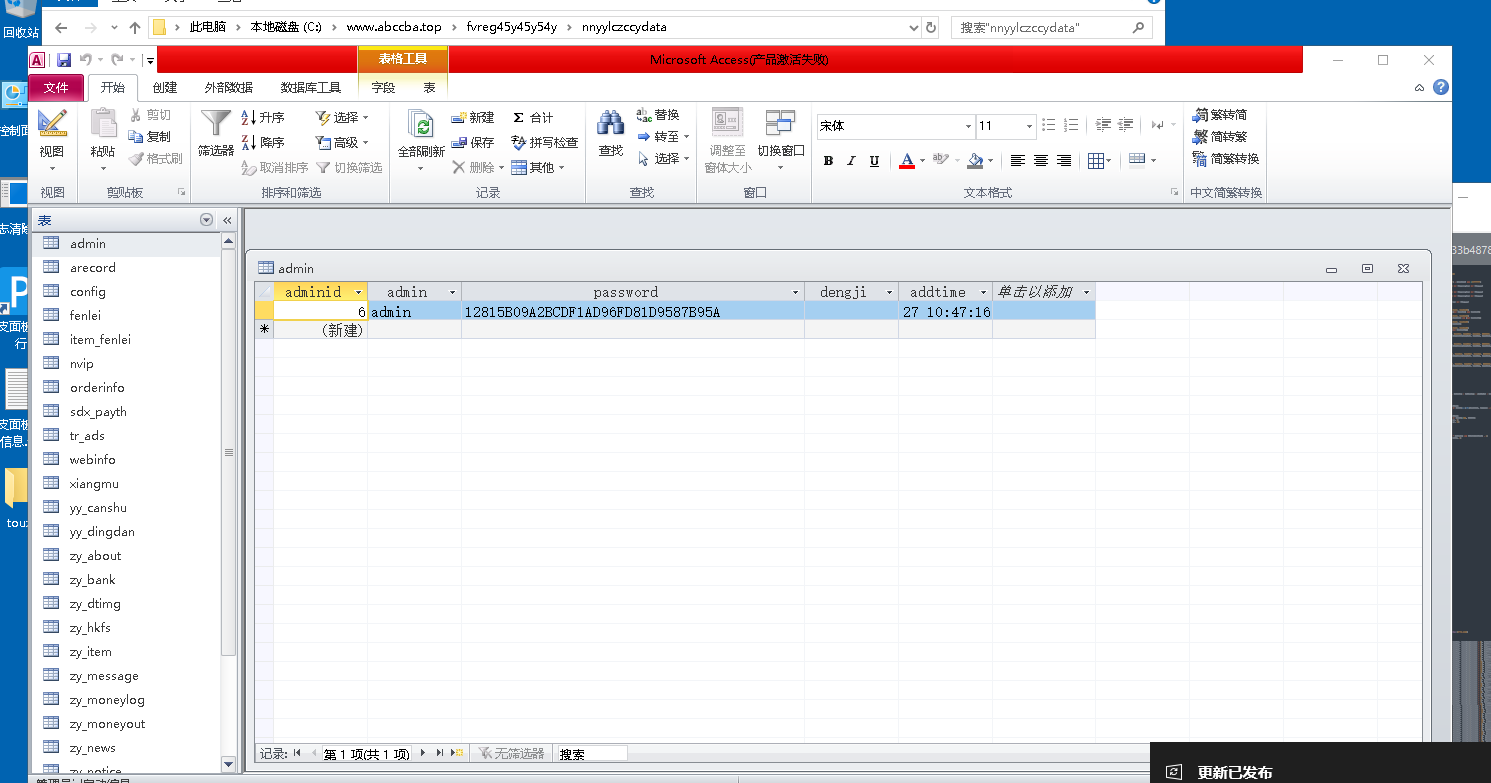

3. 分析涉案网站(www.abcbca.top)使用的数据库密码为?(标准格式:1234567)

2509775

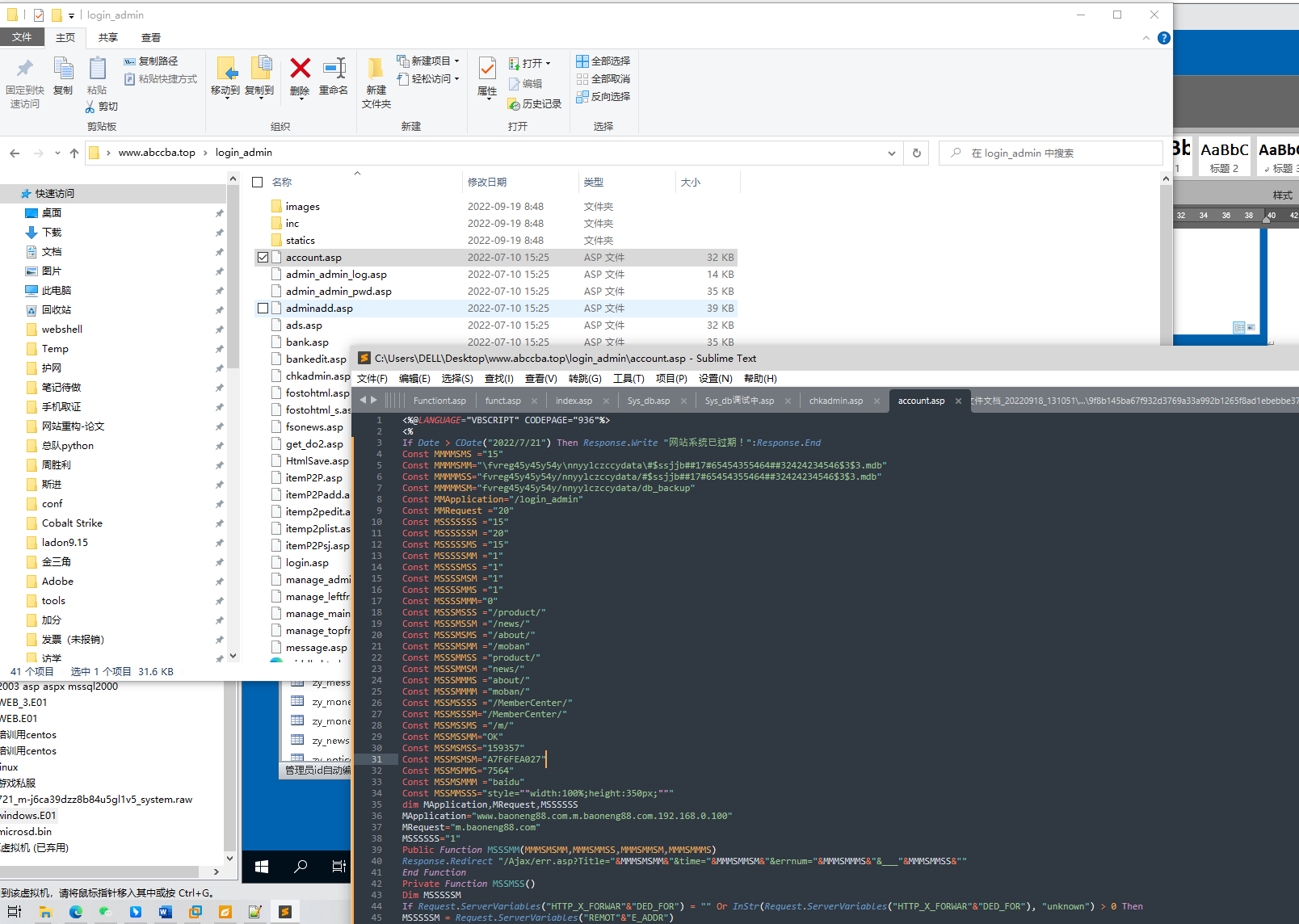

查看一些配置文件

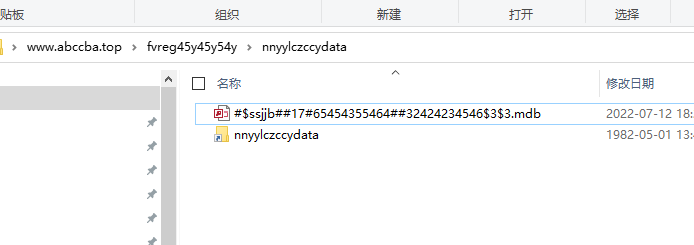

在 \fvreg45y45y54y\nnyylczccydata文件夹找到数据库文件#$ssjjb##17#65454355464##32424234546$3$3.mdb

直接爆破其密码得数据库密码为2509775

这里的各种配置文件太难看了,爆破密码

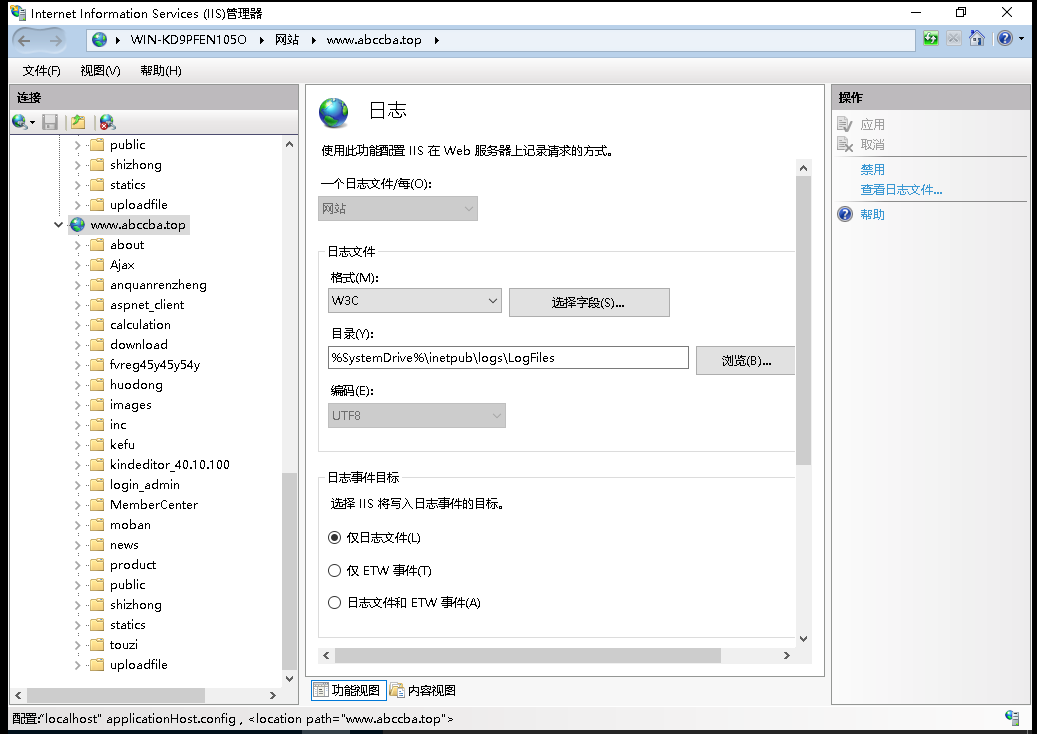

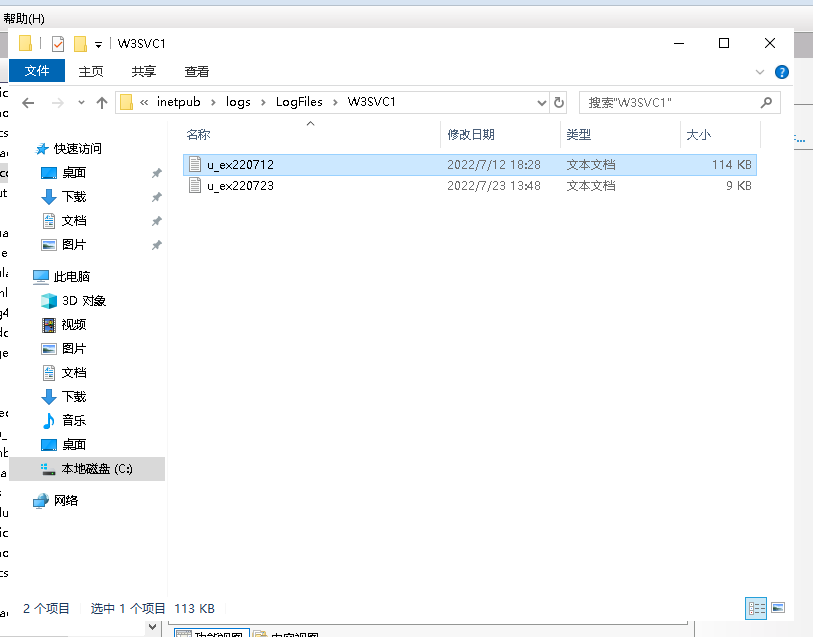

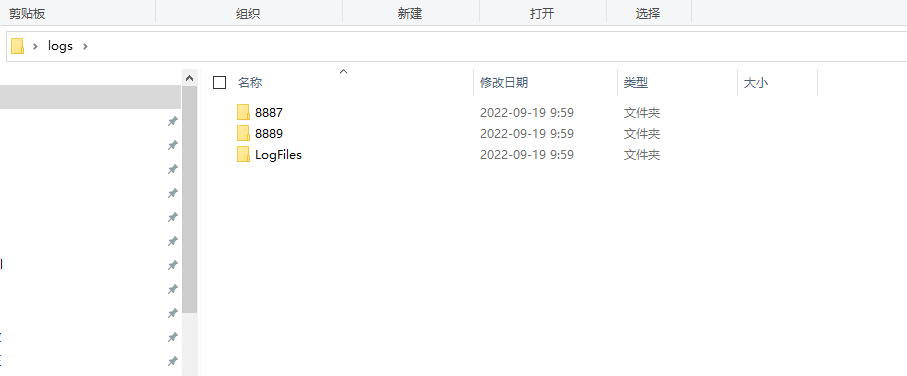

4. Windows服务器涉案网站(www.abcbca.top)的日志保存路径为?(标准格式:D:\abc\abc)

C:\inetpub\logs\LogFiles

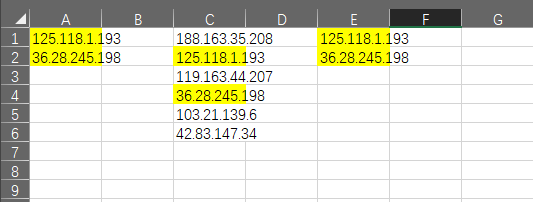

5. 分析Windows服务器上搭建的每个网站访问日志,统计相同访问IP的数量为?(标准格式:123456)

2

导出日志,提取IP,去重,碰撞,共得2个IP

6. 登录Windows服务器上涉案网站(www.abcbca.top)后台,分析目前状态处于“锁定”的用户数量为?(标准格式:123456)

2

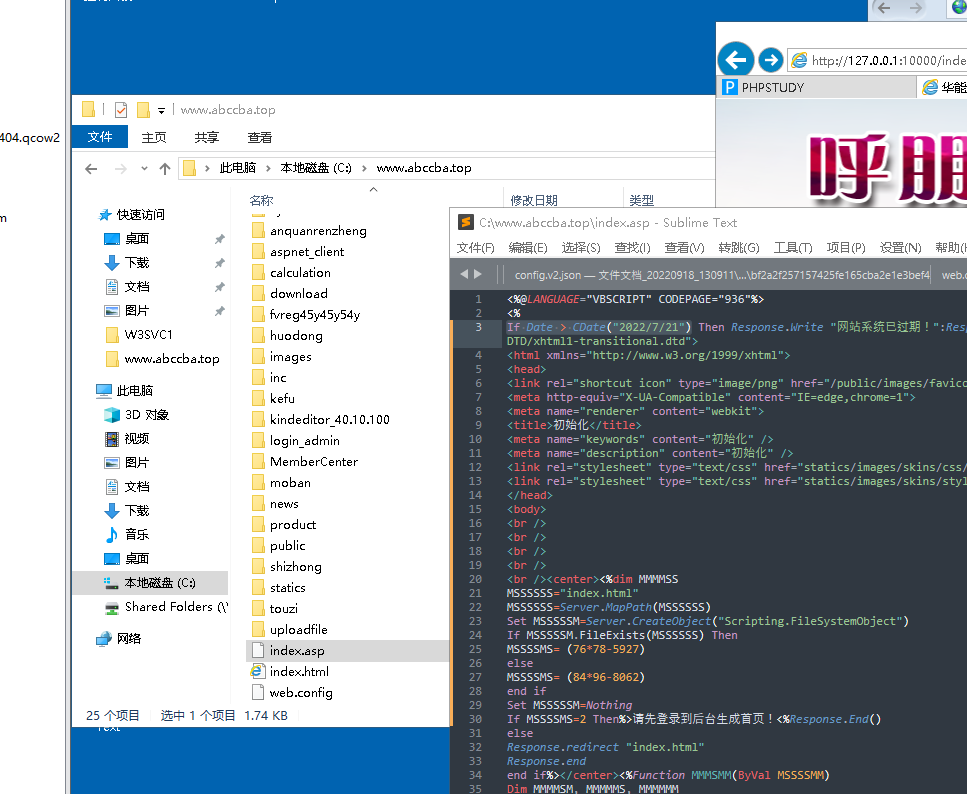

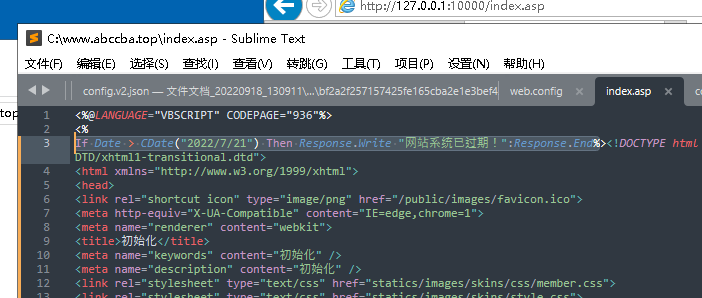

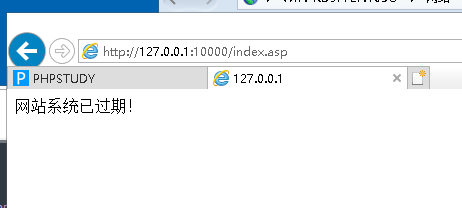

正常起网站进入网站,如果现在时间大于2022/7/21就会返回网站系统已过期

将所有文件夹下的这一行命令删除

刷新就可以正常访问网站了

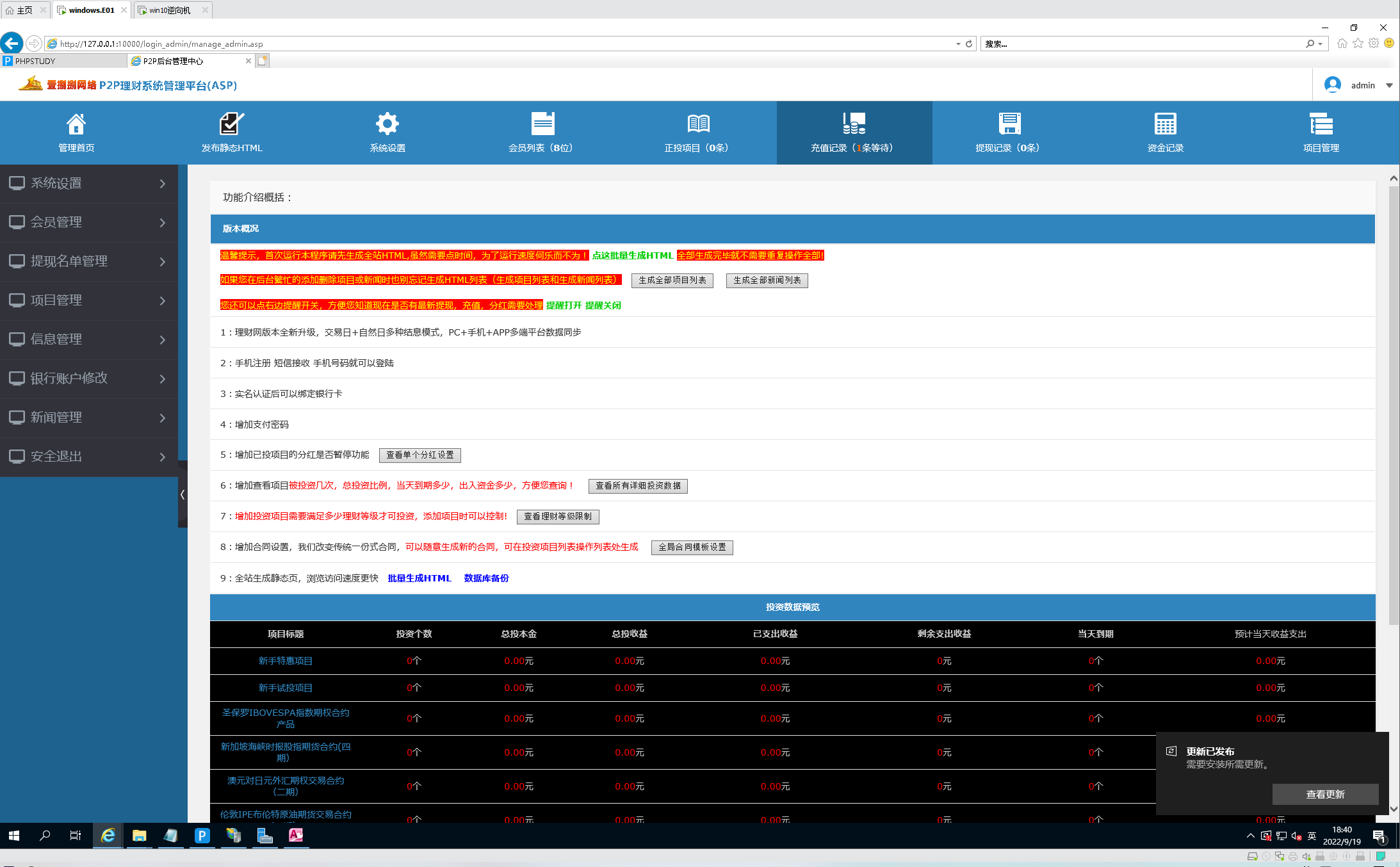

进入后台

http://127.0.0.1:10000/login_admin/login.asp

查询数据库中的后台登陆密码

admin00qqq

成成功进入后台

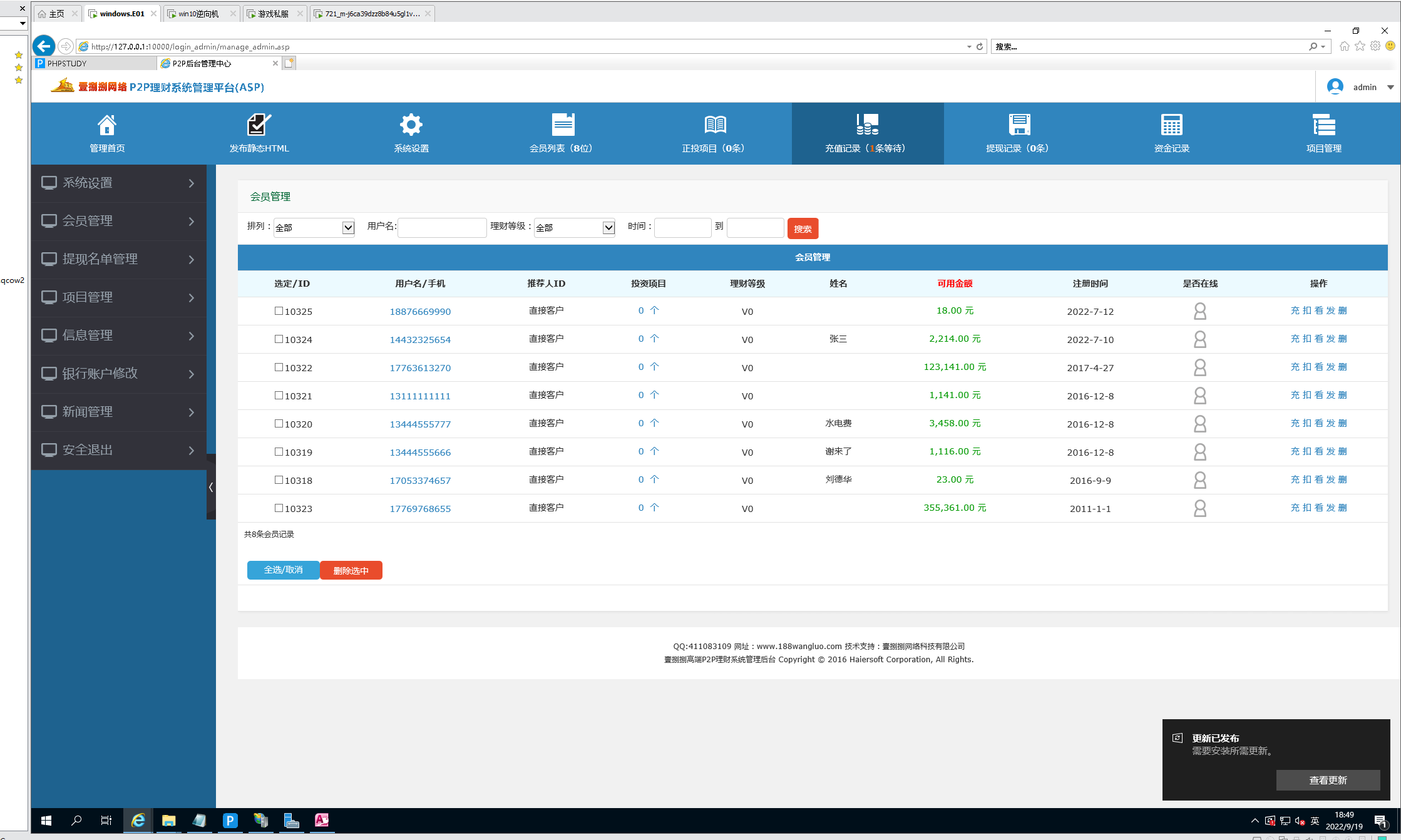

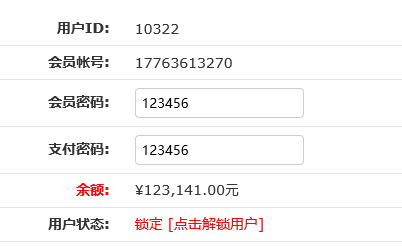

点击会员列表可以看到有8条会员记录。点击看可以看到会员状态,共发现2位金额比较大的用户被锁定。

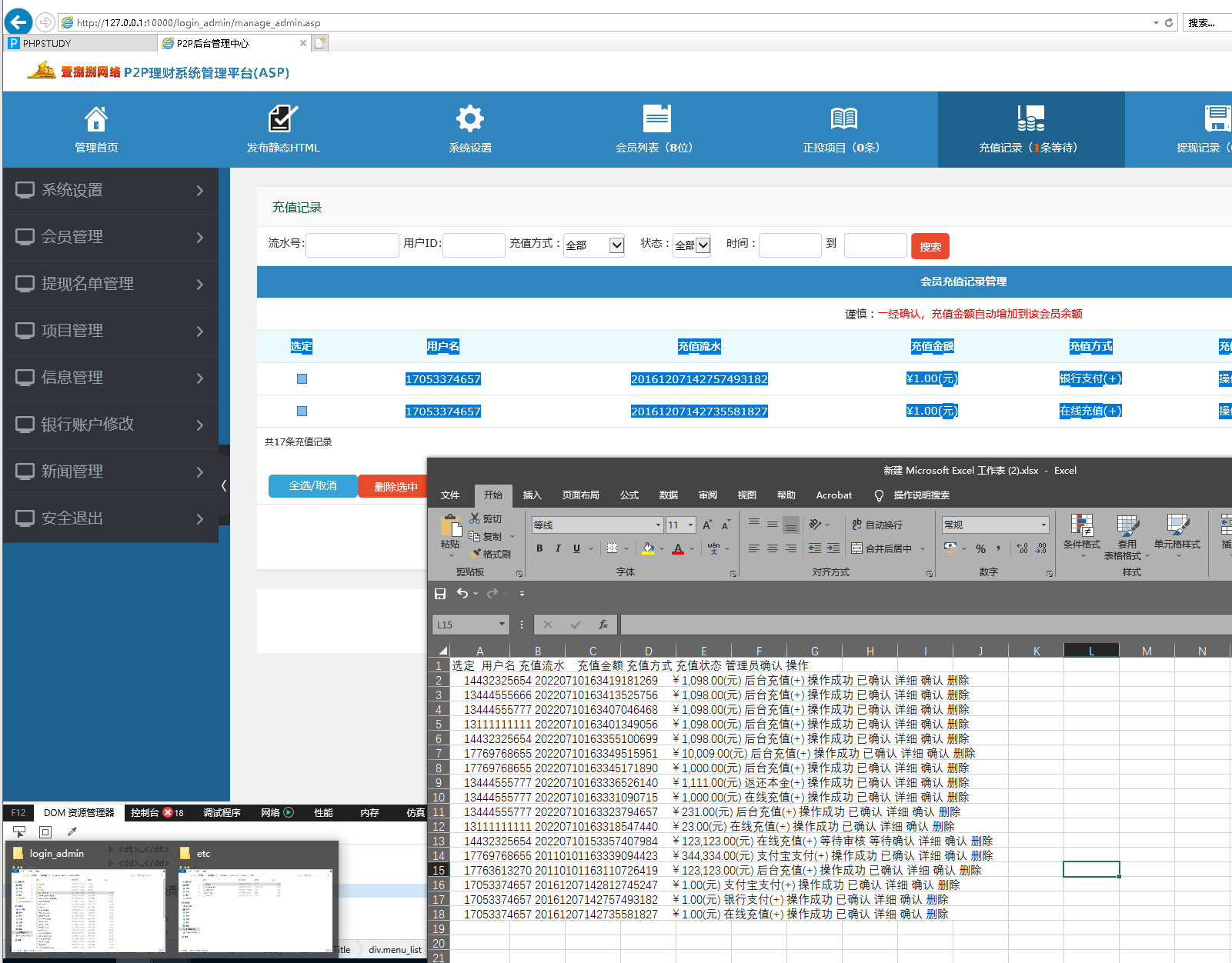

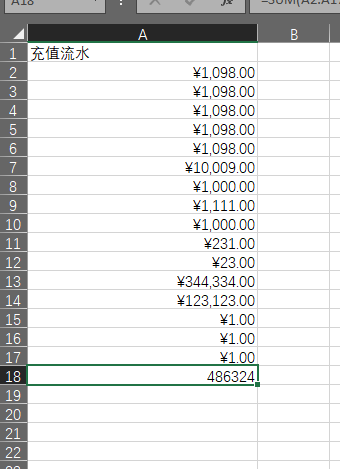

7. 登录Windows服务器上涉案网站(www.abcbca.top)后台,点击“会员管理”-“会员充值记录”栏,统计充值状态为“操作成功”的充值总金额为多少元?(标准格式:123456)

486324

导出充值记录,统计共得¥486,324.00审核通过的资金。

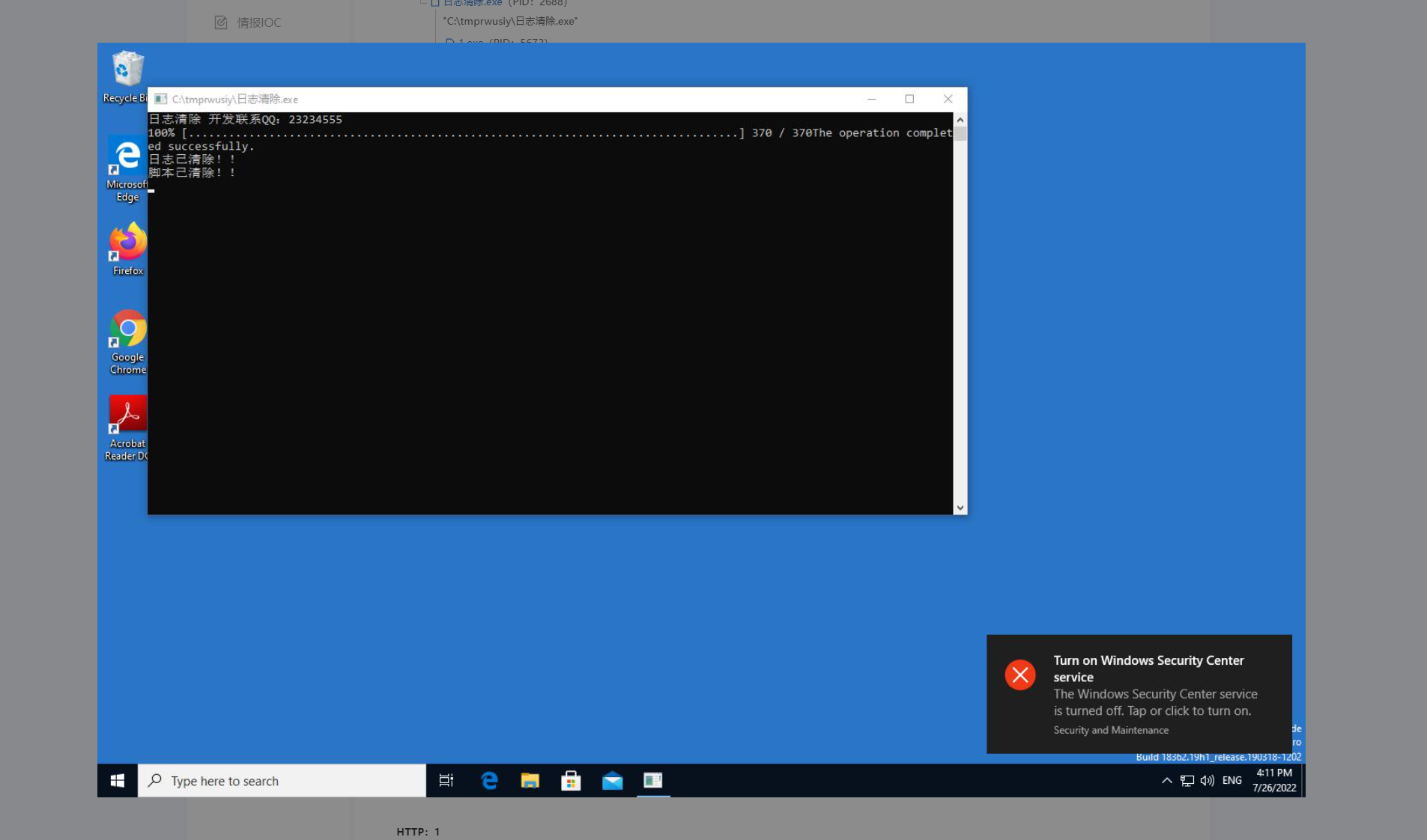

8. 分析Windows服务器上的日志清除程序,其开发者留下的QQ号为?(标准格式:123456)

23234555

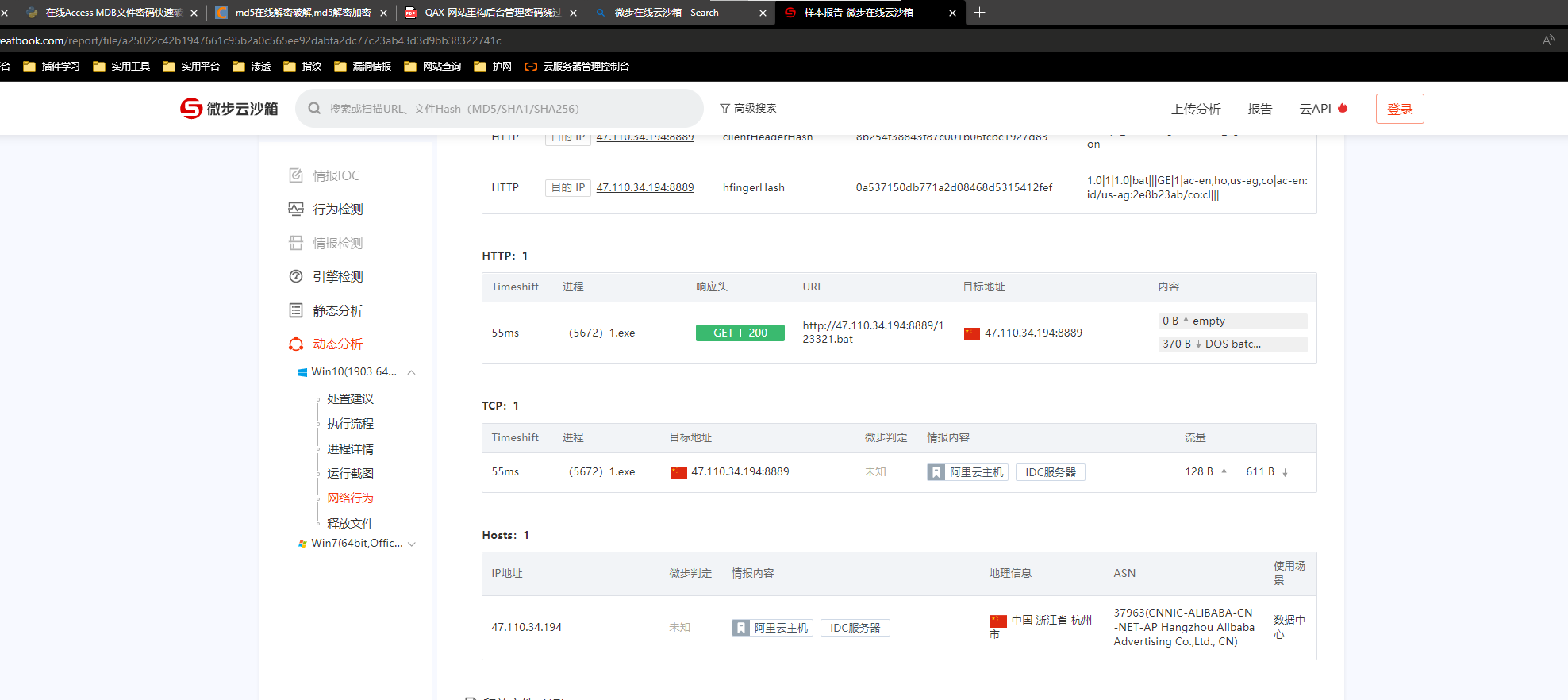

9. 分析Windows服务器上的日志清除程序,与其交互的服务器地址为?(标准格式:192.168.1.1)

47.110.34.194

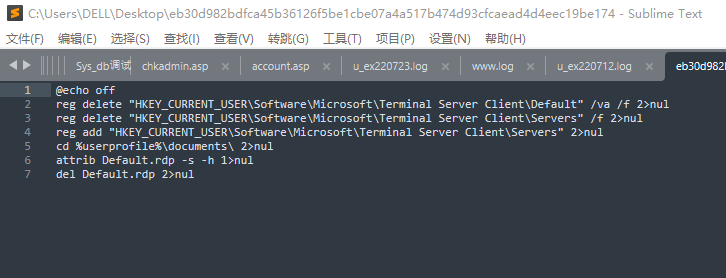

10. Windows服务器上的日志清除程序会清除以下哪些选项内容?(多选题)

A:windows服务器上远程桌面记录

B:windows 服务器IIS服务搭建的网站日志

C:windows服务器被远程登陆记录

D:用户最近打开文档痕迹

2、Linux服务器镜像

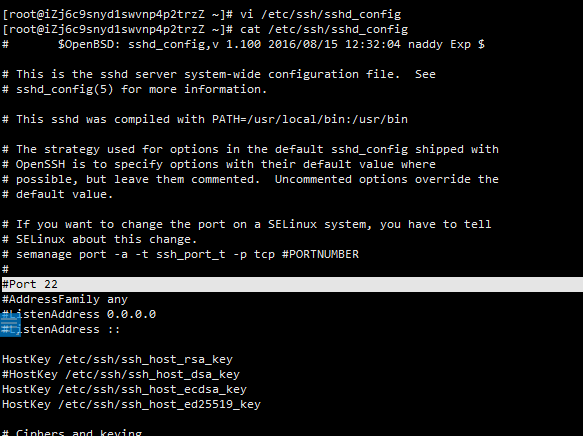

11. Linux服务器的SSH服务端口号为?(标准格式:123456)

22

12. 通过SSH服务第一次远程登陆到Linux服务器上的客户端IP地址为?(标准格式:192.168.1.1)

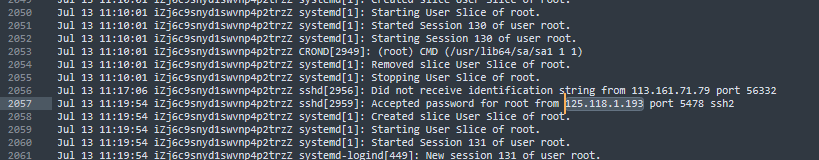

125.118.1.193

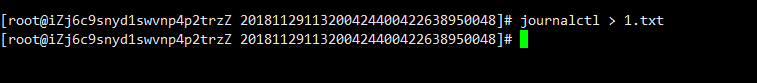

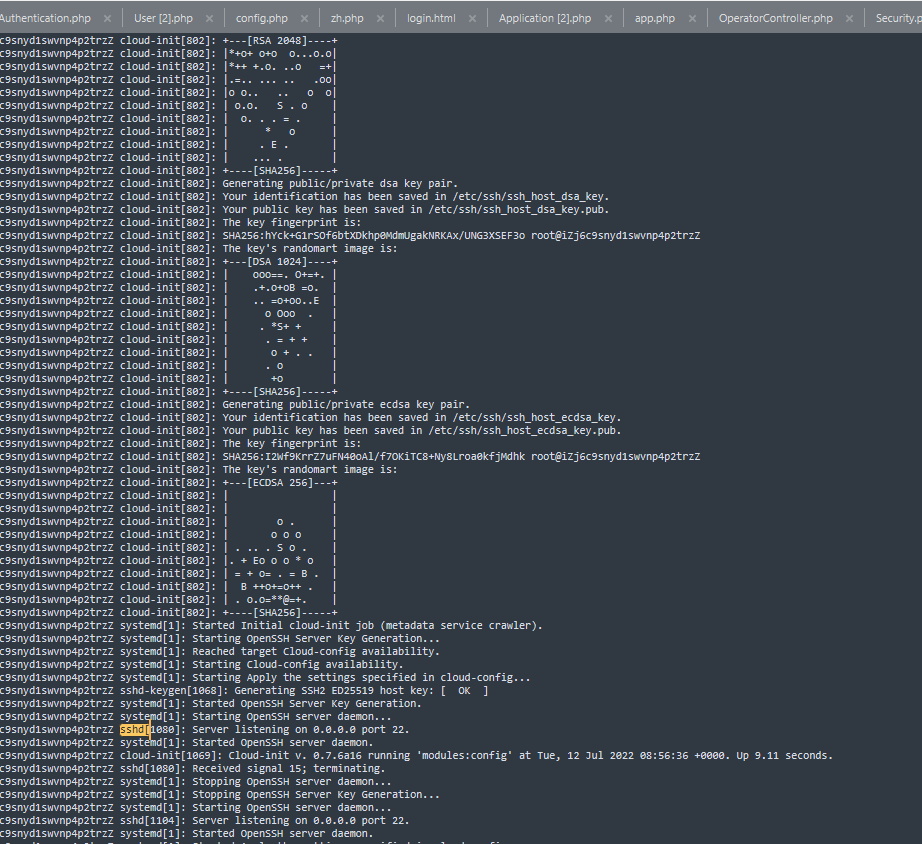

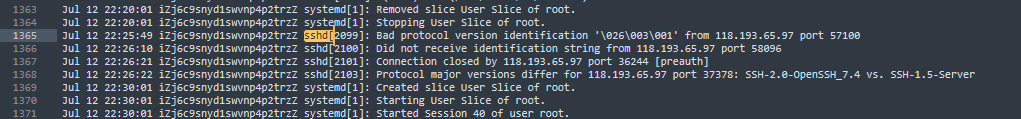

虽然嫌疑人有自动删除登录日志的脚本,但是仍存在一个内核及用户级进程的日志信息记录器,system.journal

直接cat无法查看,我们使用其配套的查看工具导出日志为txt

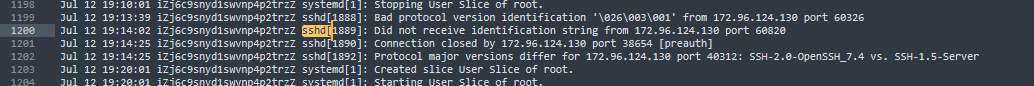

对日志进行综合分析,对sshd[关键字进行检索发现自开启sshd服务后有很多尝试登录都没有成功

没有成功

没有成功

没有成功

直到这一条

确定首次通过ssh登录的IP为125.118.1.193

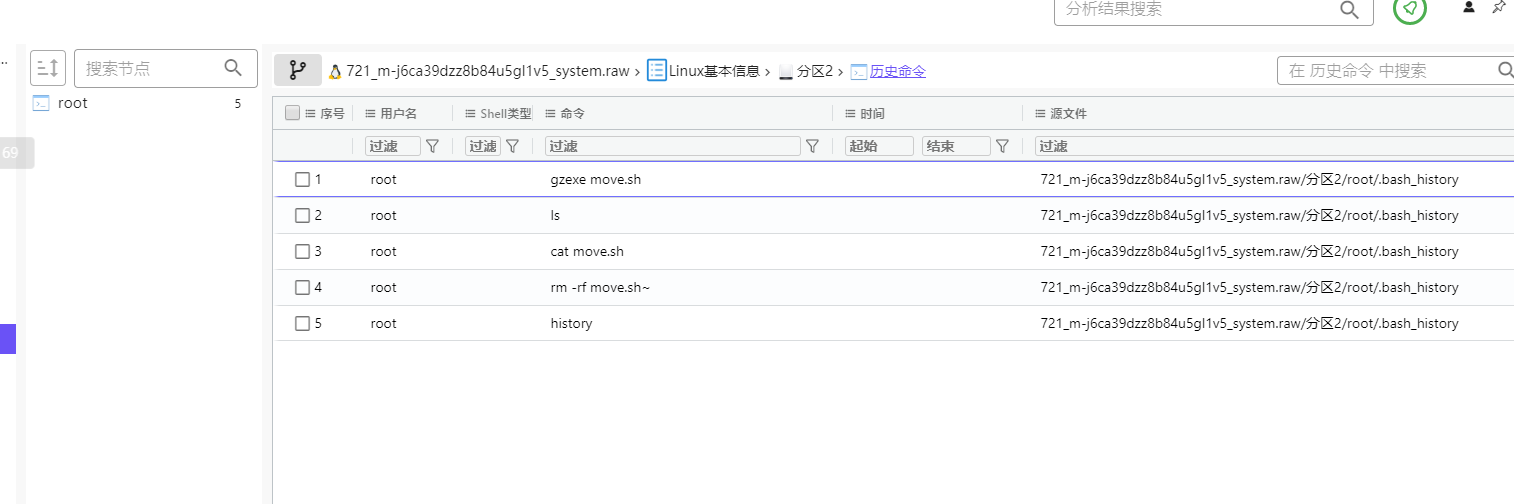

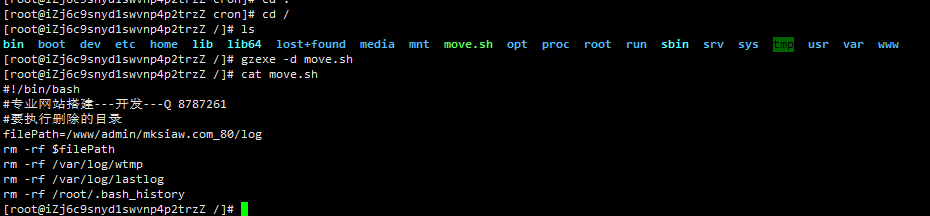

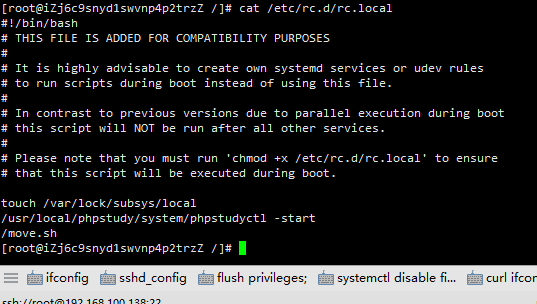

13. Linux服务器开机启动项中的脚本会自动清除以下哪些选项内容?(多选题)

A:Linux服务器上root用户历史命令

B:Linux 服务器搭建的网站日志

C:Linux服务器部分被远程连接痕迹

D:Linux服务器数据库日志

14. Linux服务器开机启动项中的脚本中记录的QQ号为?(标准格式:123456)

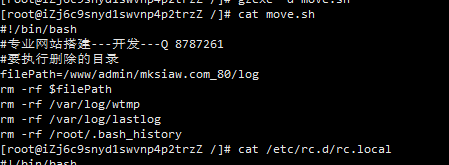

#专业网站搭建—开发—Q 8787261

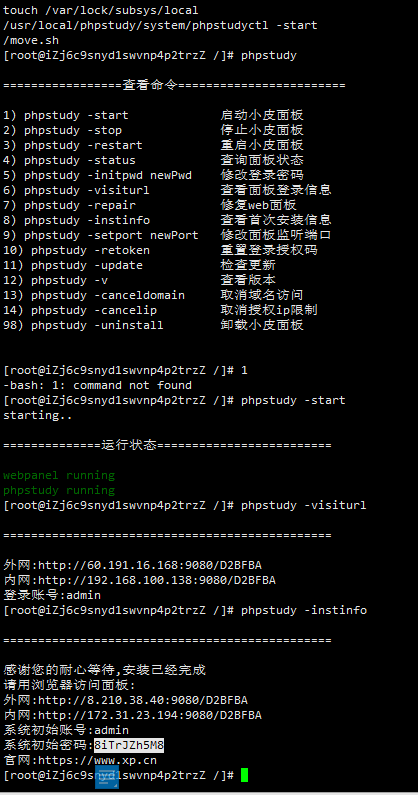

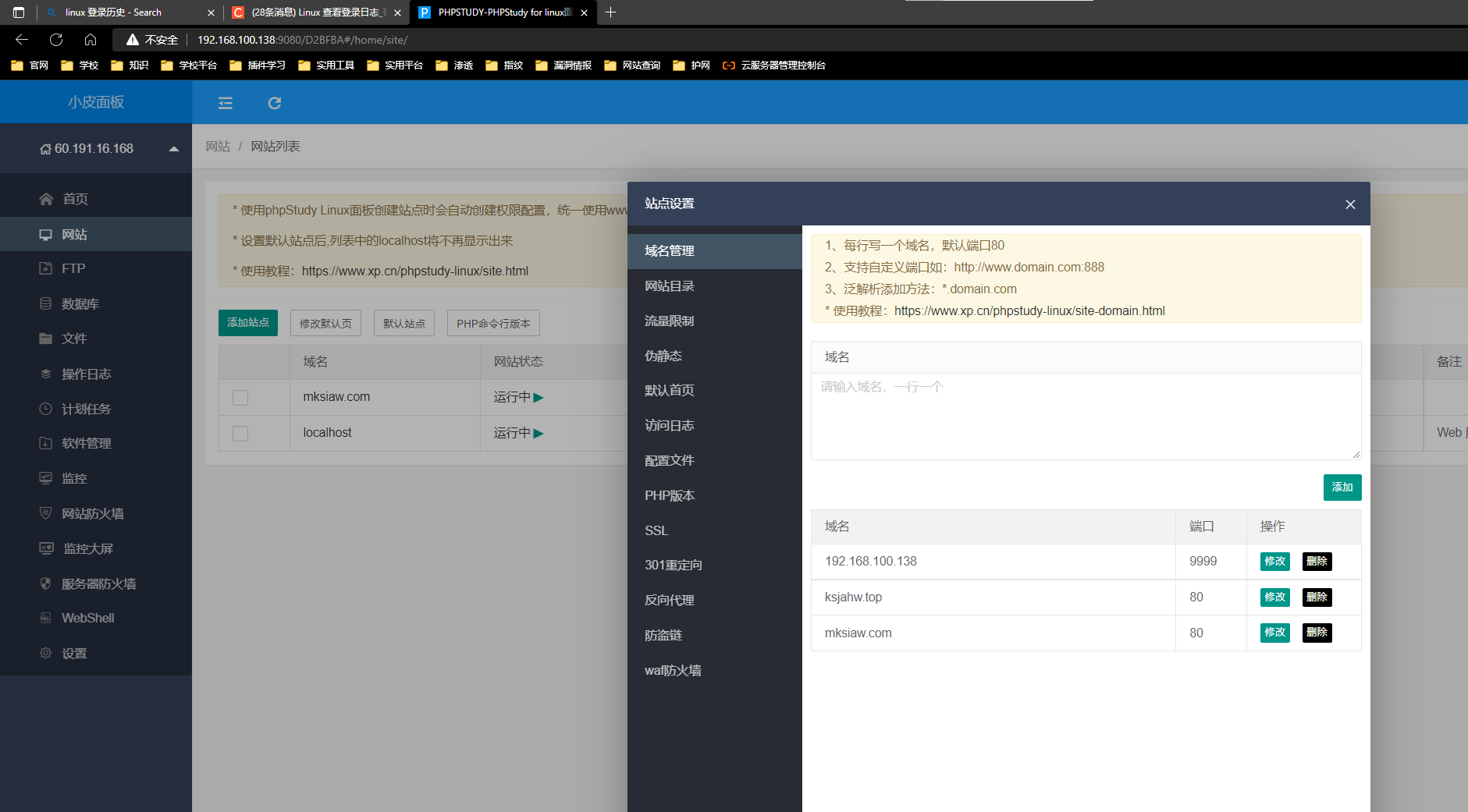

15. Linux服务器中小皮面板的登录授权码为?(标准格式:A23B56)

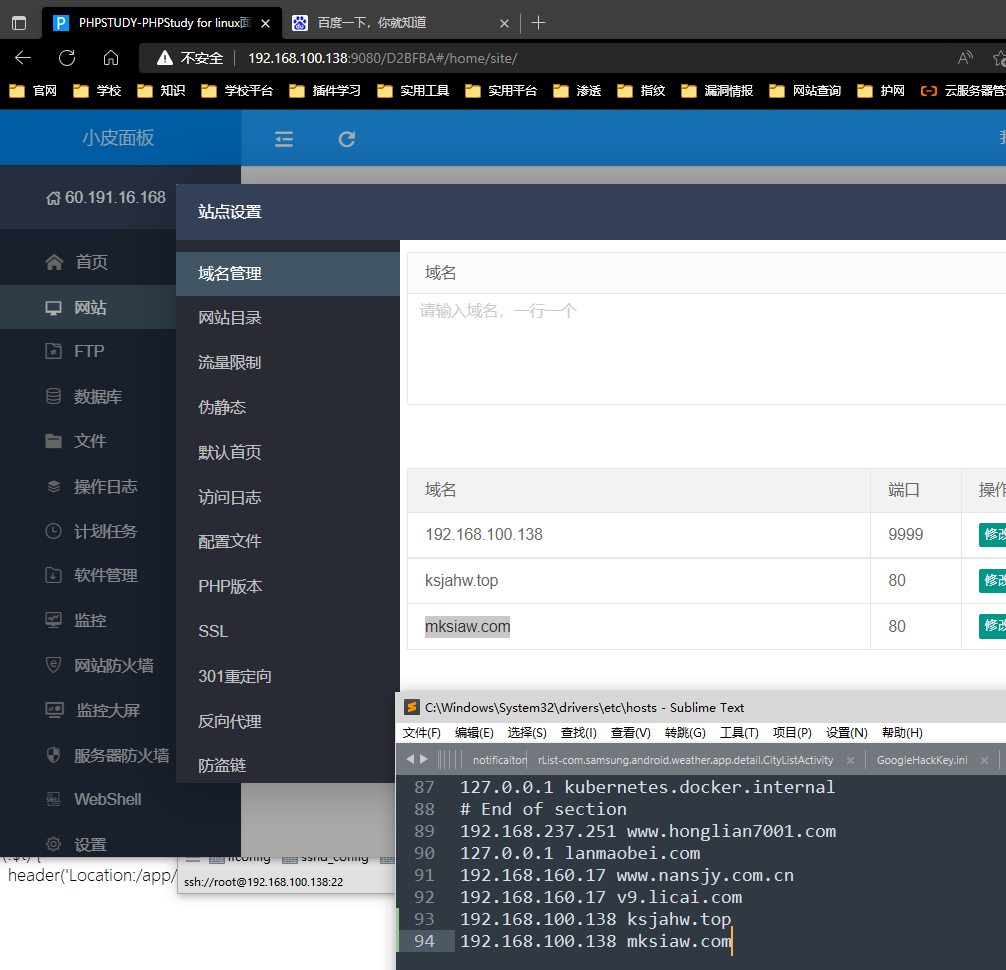

D2BFBA

系统初始密码:8iTrJZh5M8

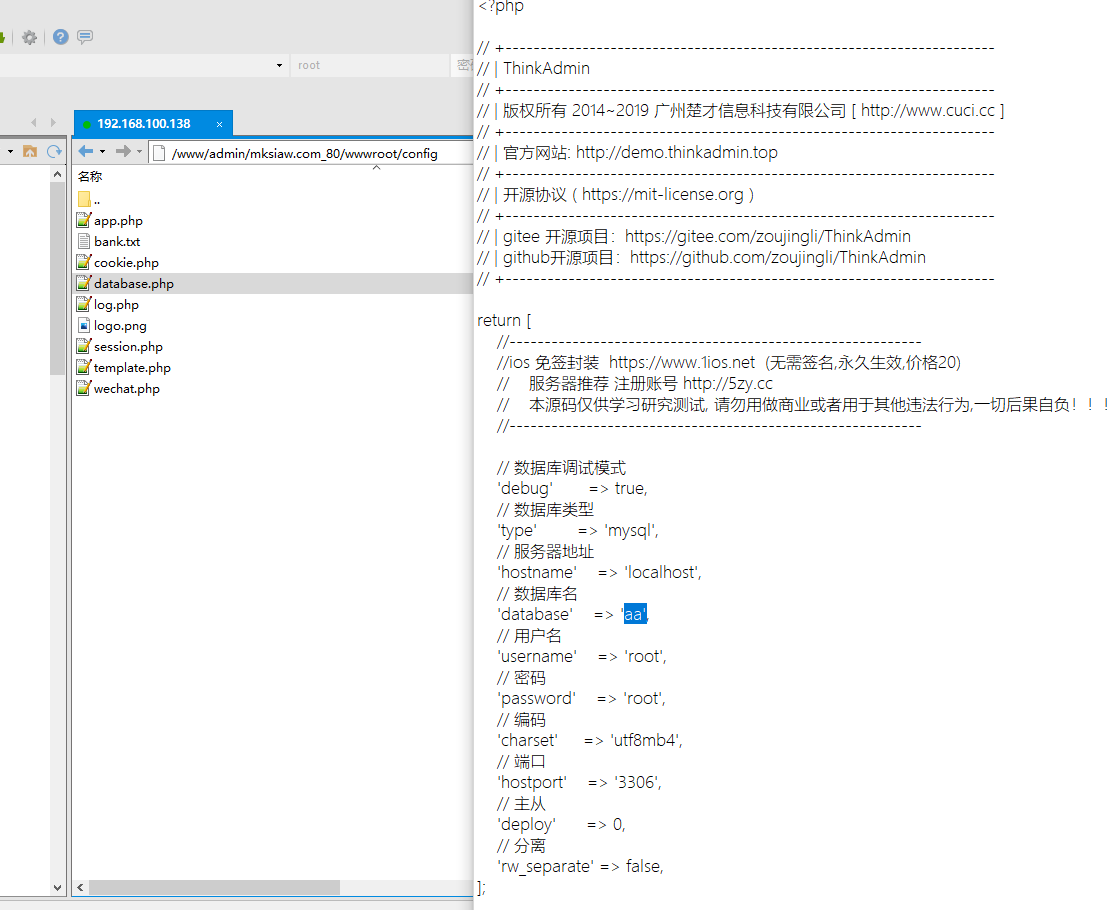

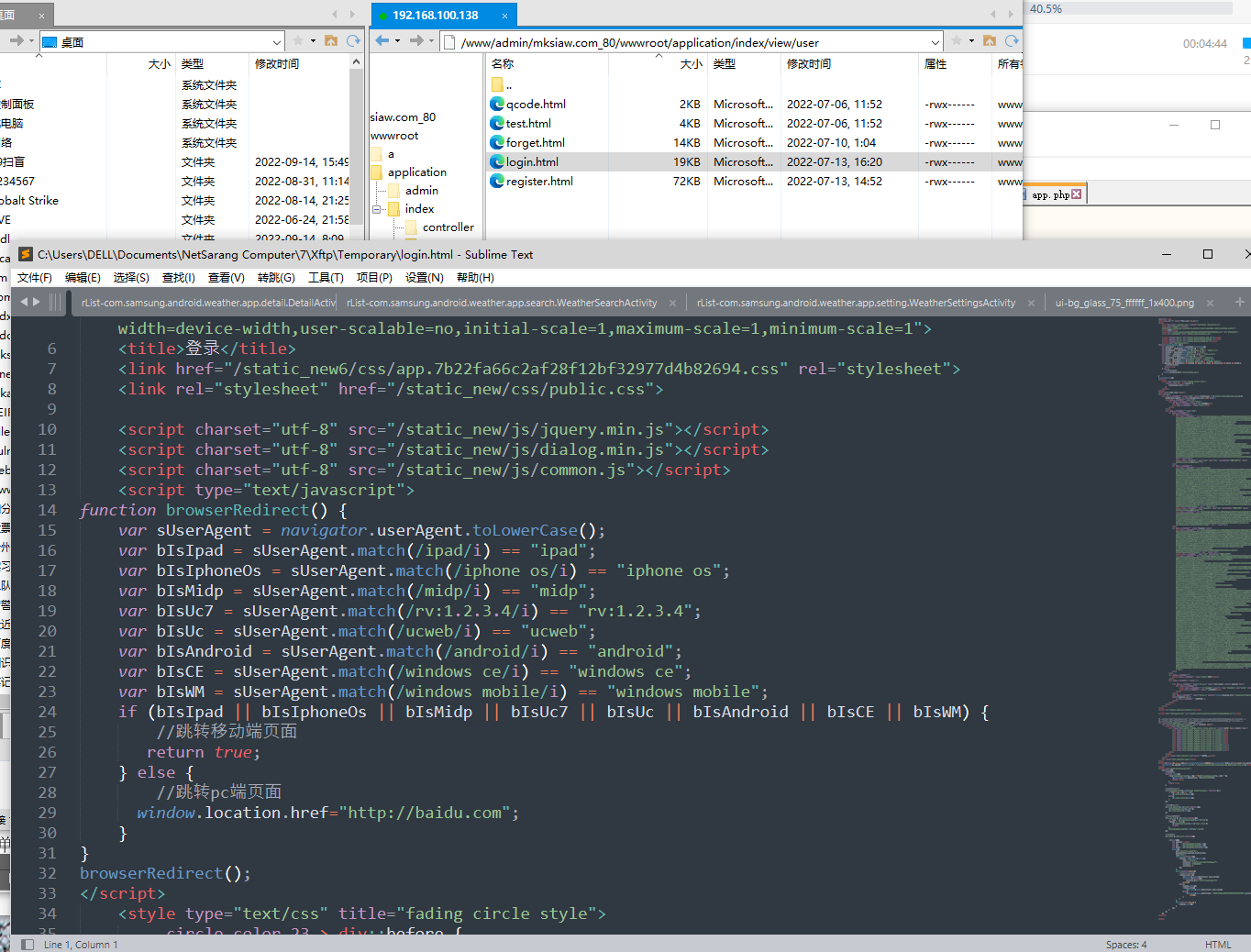

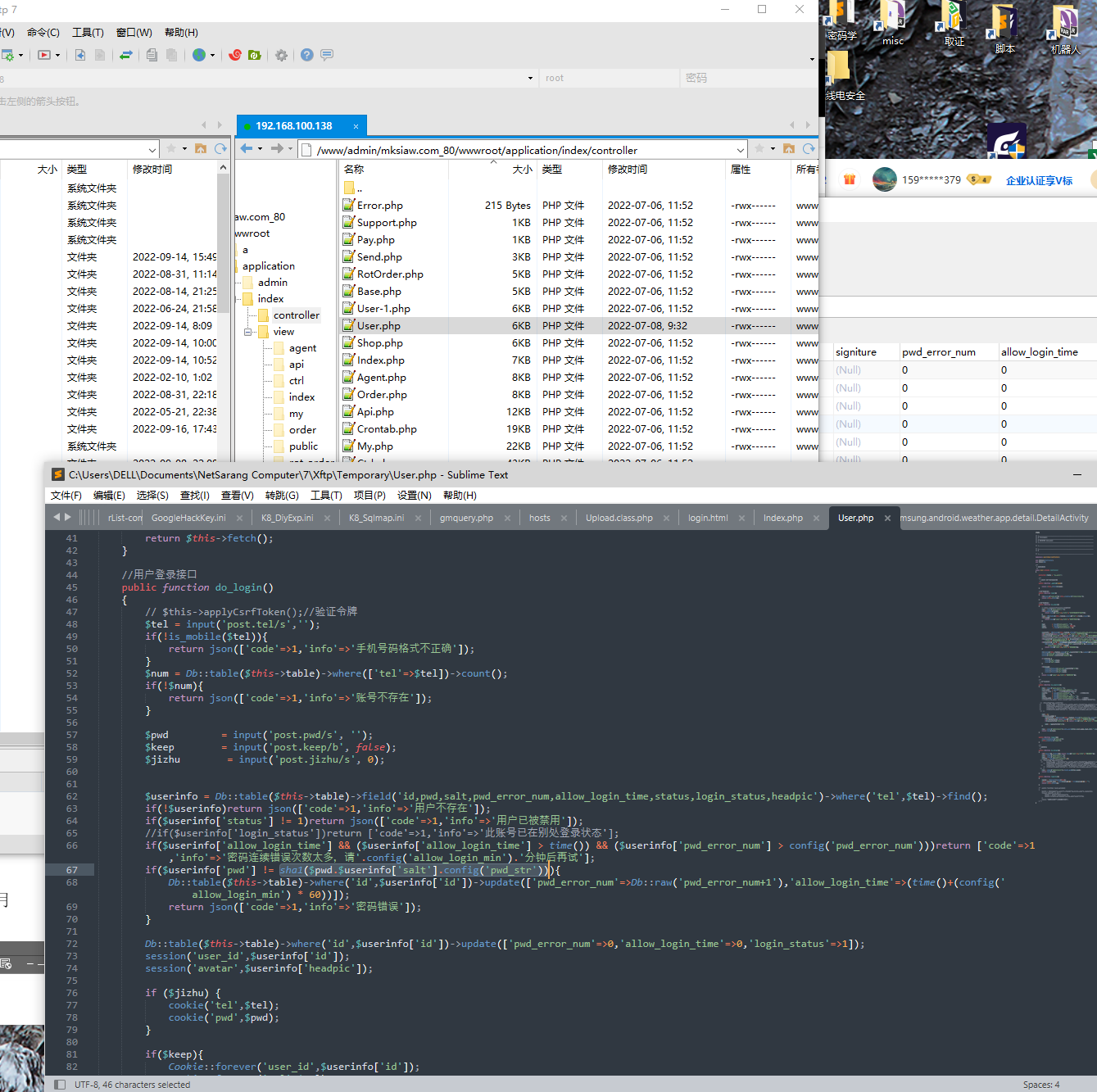

16. Linux服务器涉案网站(mksiaw.com)源码的存放目录绝对路径为?(格式:/root/abcd)

[/www/admin/mksiaw.com_80/wwwroot](javascript:😉

17. Linux服务器涉案网站(mksiaw.com)使用的数据库版本号为?(格式:1.1.01)

8.0.16

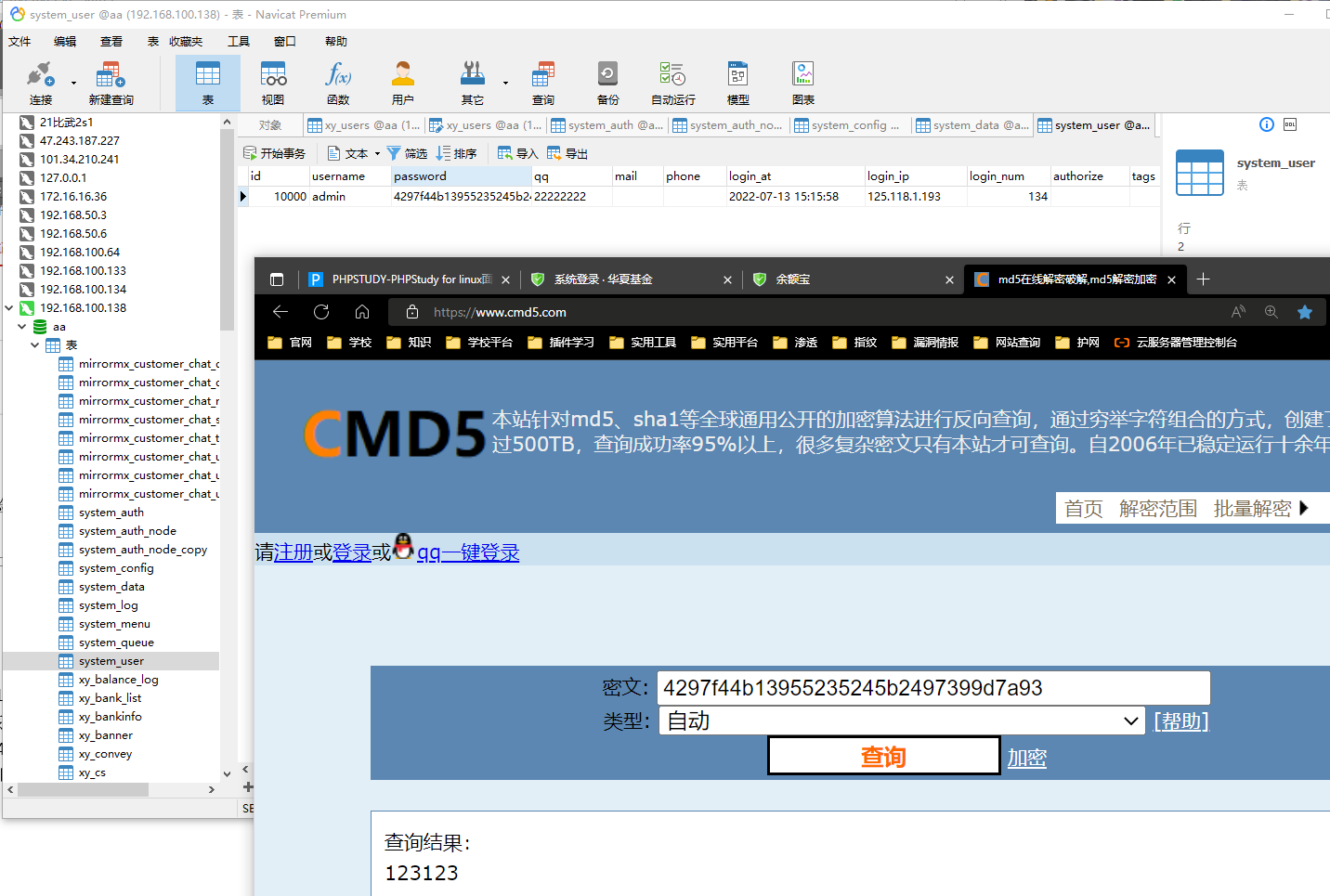

18. 分析Linux服务器涉案网站(mksiaw.com)前台账号的密码加密方式,使用该加密方式并结合受害人张奇在数据库中的信息,对密码 “ws12”进行加密,得到的结果为?(标准格式:10470c3b4b1fed12c3baac014be15fac67c6e815)

d3866d11bad57ec42fbee88cc78b3d40f7022175

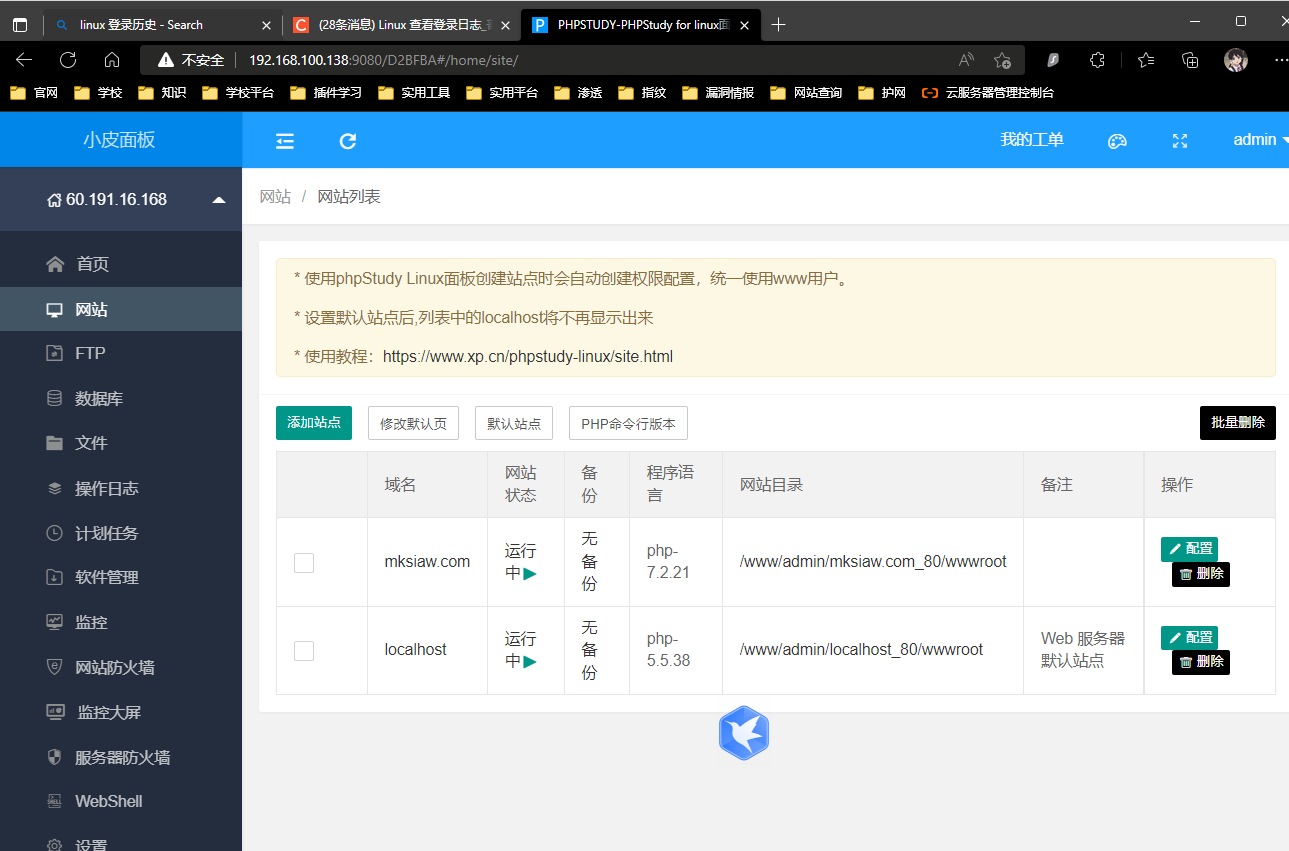

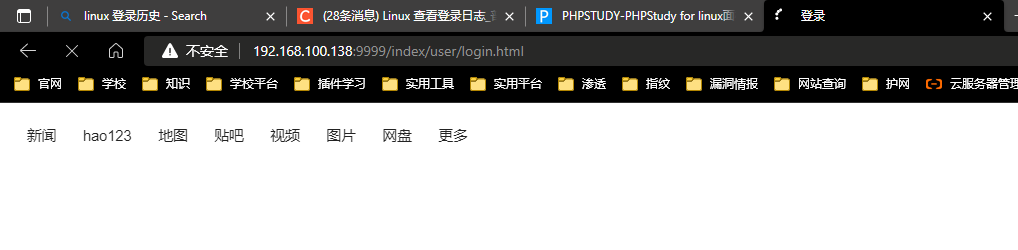

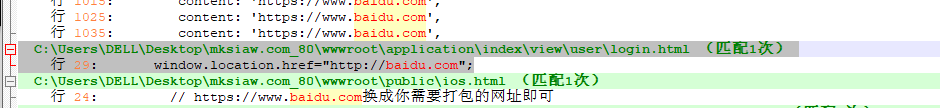

配置了IP,尝试用IP访问网站,打开后会自动跳转到百度,

配置了IP,尝试用IP访问网站,打开后会自动跳转到百度,

添加IP映射,尝试使用域名访问,仍然跳转百度

尝试访问后台,后台/admin可以正常访问

应该是主页入口关闭了,

通过搜索www.baidu.com发现这个登录逻辑,如果不是手机访问,则访问主页时会自动跳转到百度,我们尝试使用浏览器的手机视图调试进行访问

访问成功

查看登录时密码加密算法

d3866d11bad57ec42fbee88cc78b3d40f7022175

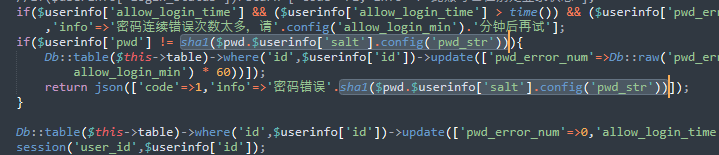

19. 通过受害人张奇账号登录涉案网站(mksiaw.com),查看其余额宝存取记录,在7月13日存入金额为多少元?(格式:100.00000)

5500.00000

20. Linux服务器涉案网站(mksiaw.com)后台管理界面存在IP白名单校验,分析白名单IP为?(格式:192.168.1.1)

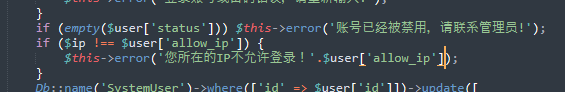

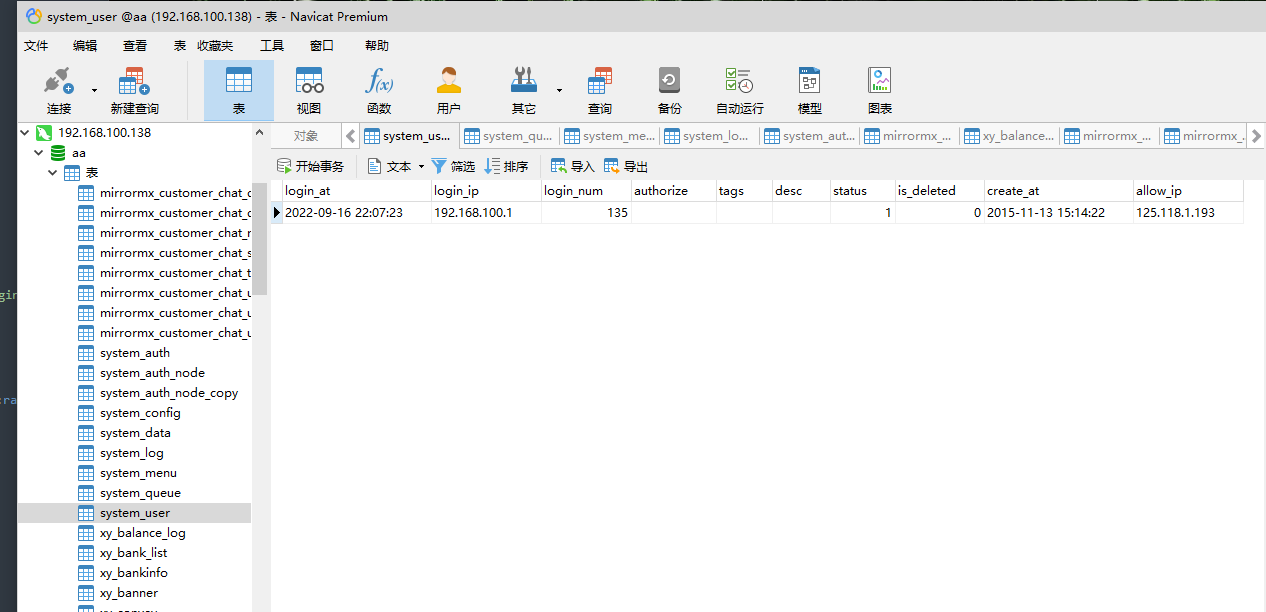

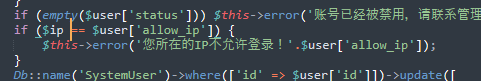

125.118.1.193

或者直接在数据库中查看白名单IP

21. 登录Linux服务器涉案网站(mksiaw.com)后台,分析受害人张奇的上级用户账号为?(标准格式:18268811111)

王兆佳 13370992280

将这里的IP判断原来的!不等于判断改成即可绕过IP检验

22. 登录Linux服务器涉案网站(mksiaw.com)后台,点击“会员管理”-“会员列表”栏,统计共有会员22. 多少人?(标准格式:123)

148

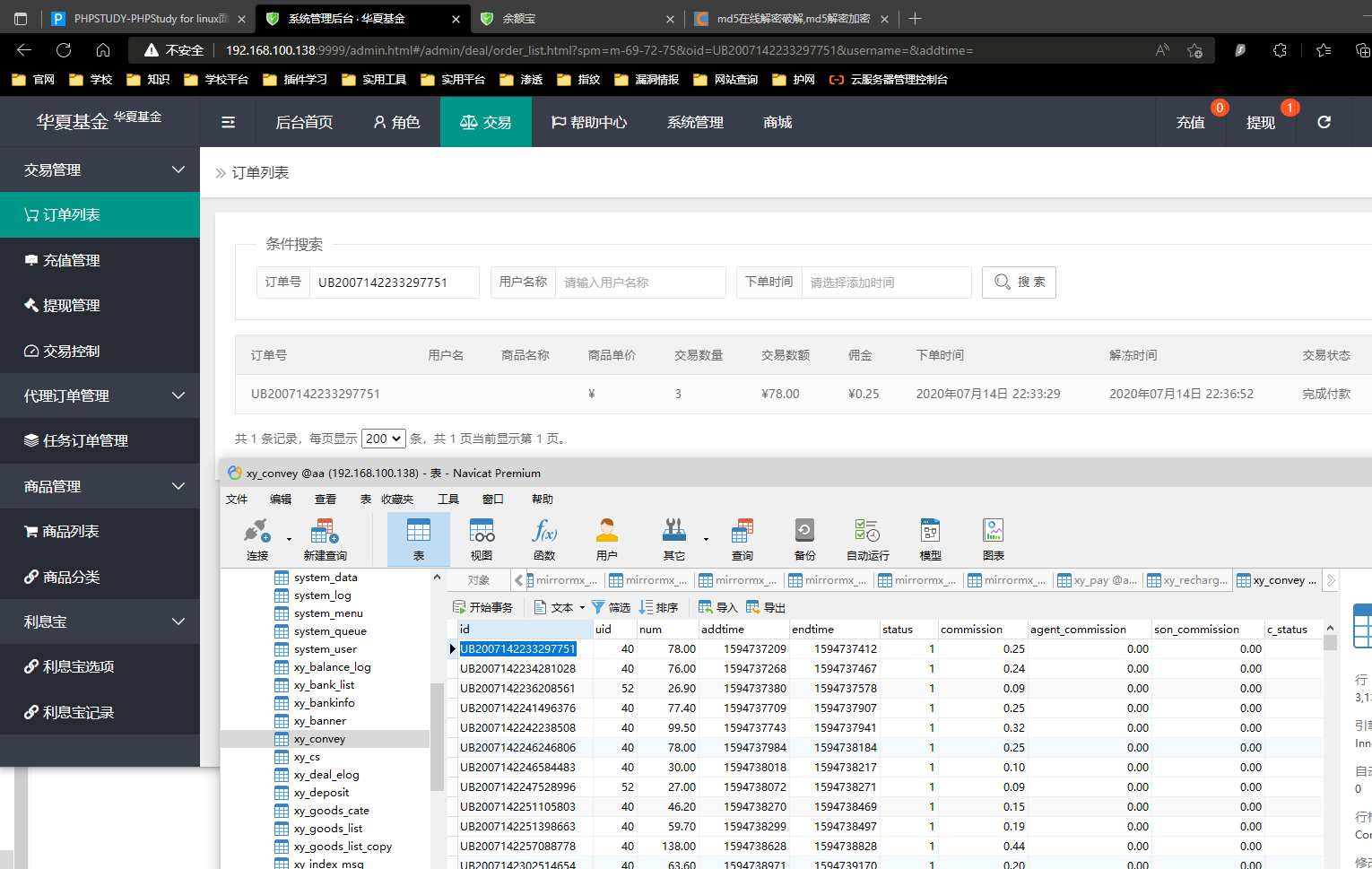

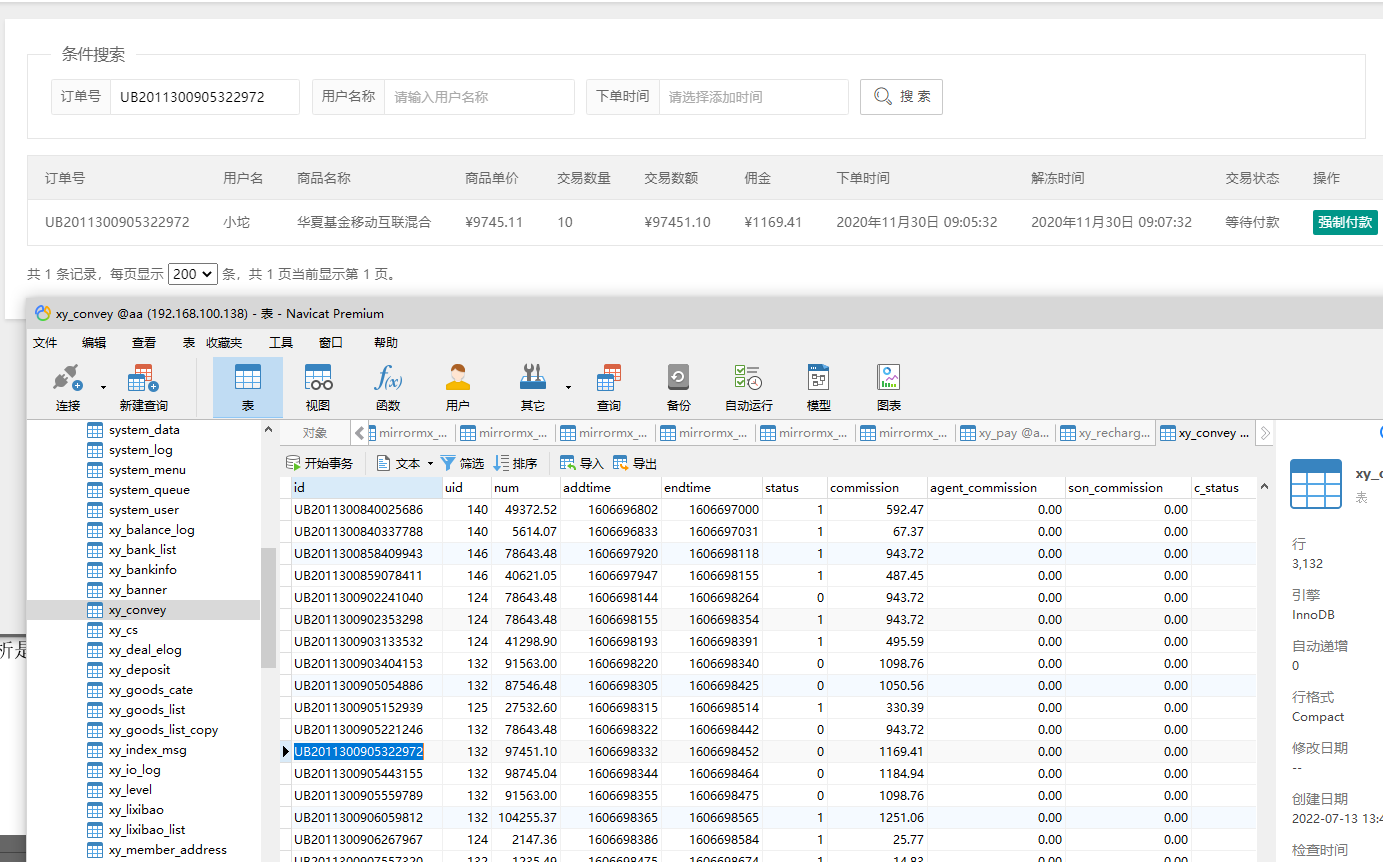

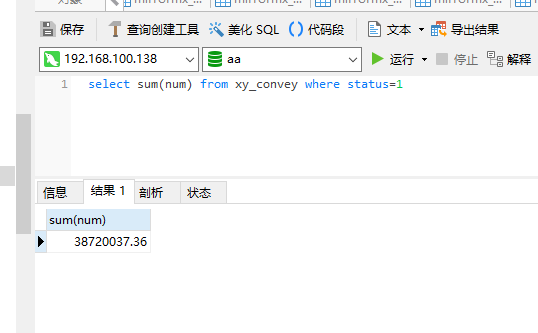

23. 登录Linux服务器涉案网站(mksiaw.com)后台,点击“交易管理”-“订单列表”栏,统计交易状态为“完成付款”的总交易数额为多少元?(标准格式:123.12)

38720037.36

查看前后端的逻辑联系

num为交易数额,status=1时是交易完成

编写sql语句,在数据库中加值

select sum(num) from xy_convey where status=1

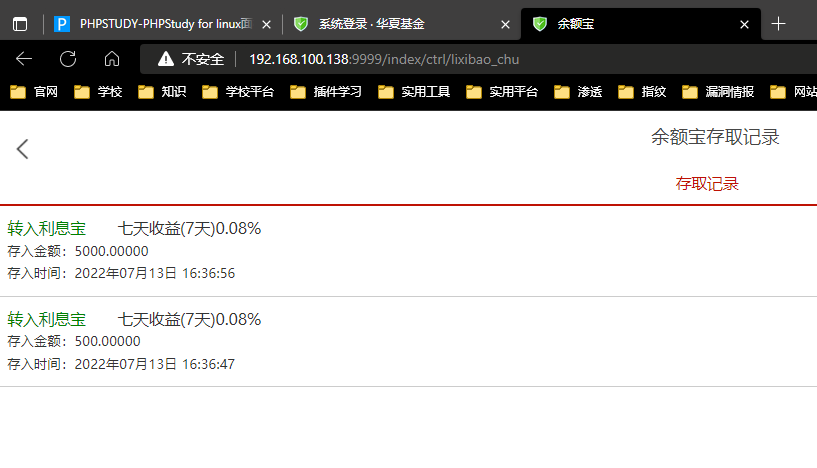

24. 分析Linux服务器的客服网站后台管理员的密码加密方式,使用该加密方式对密码 “ws12”进行加密,得到的结果为?(标准格式:10470c3b4b1fed12c3baac014be15fac67c6e815)

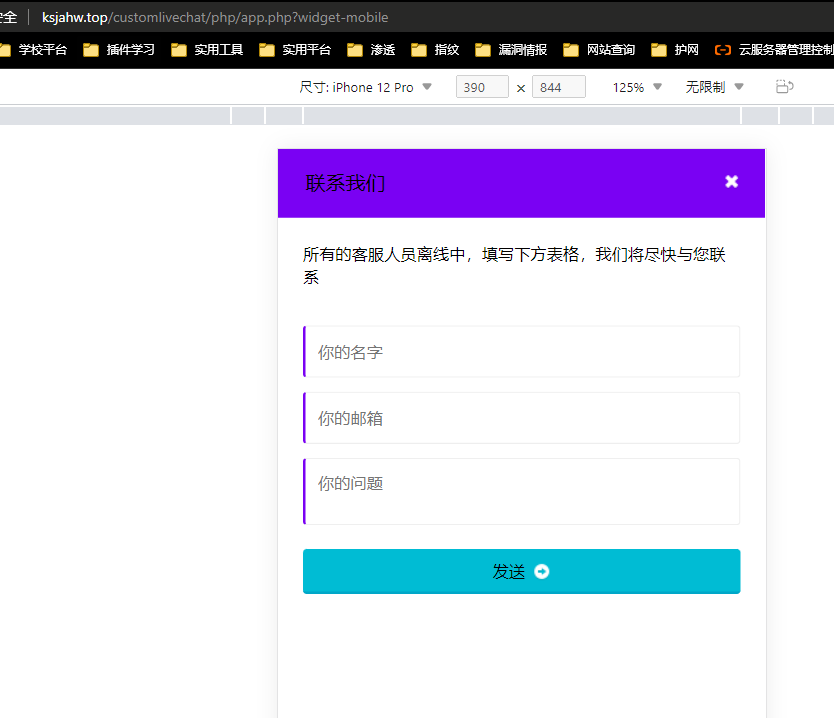

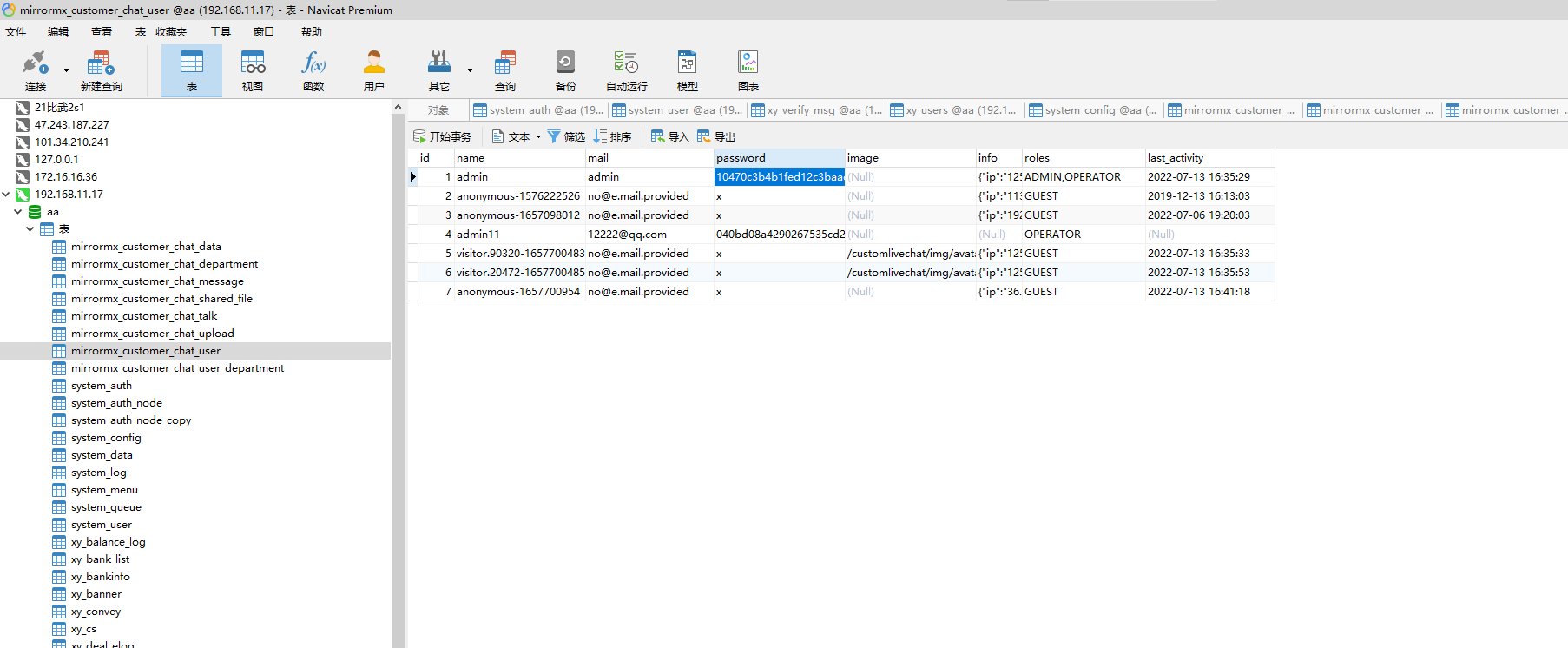

18f7c0d0e792ebe9d9d1d54311402f834fc70b97

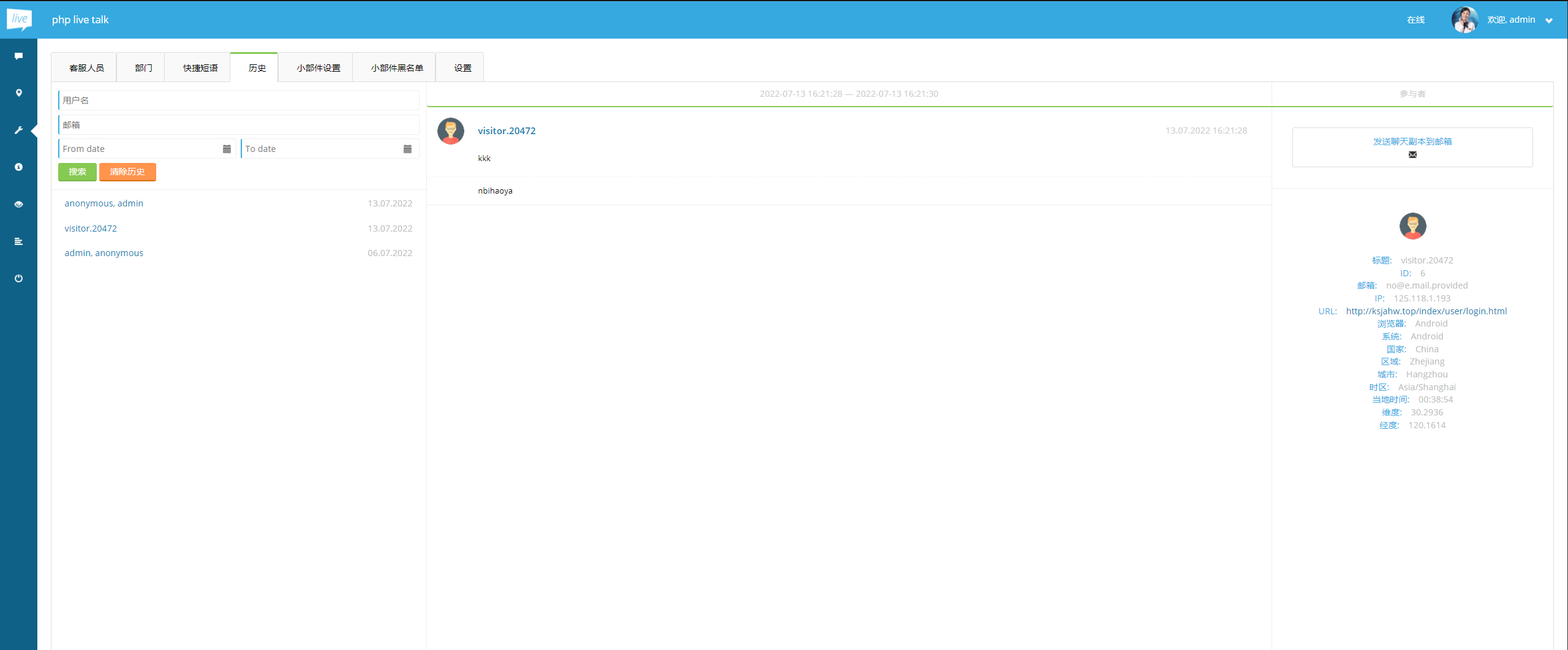

在用户登陆界面右下角有个客服的入口

由url我们可以得知这是一个customlivechat的客服,在数据库中找到对应数据,

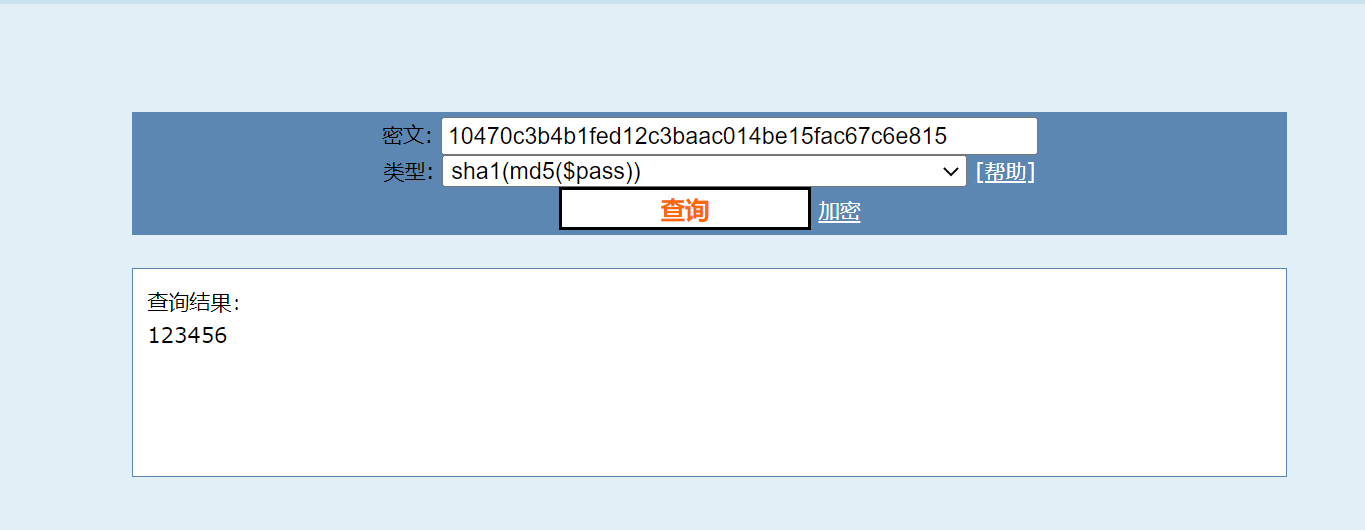

可以直接对数据库中的加密密文进行在线破解,得到密码和加密方式

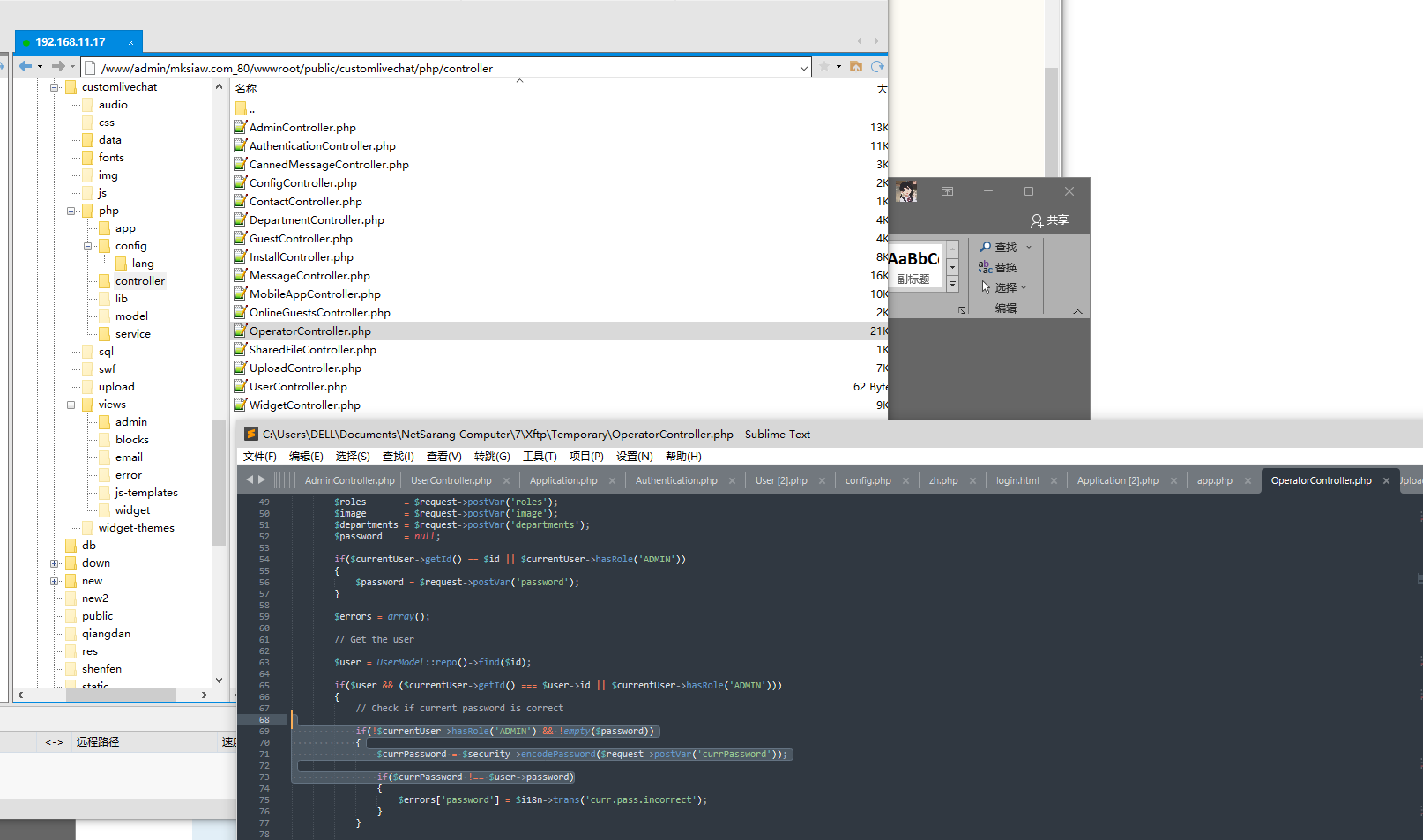

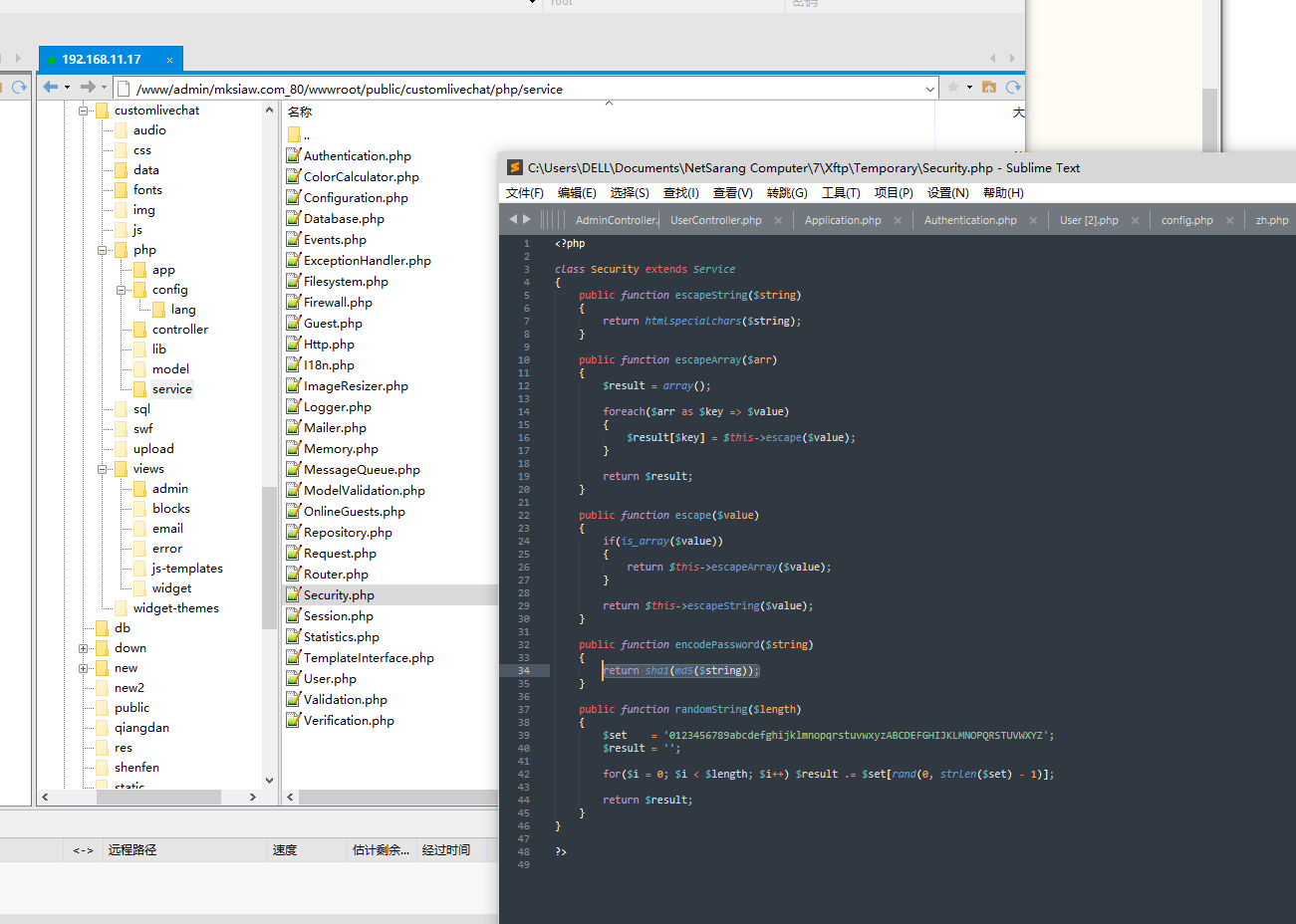

或者找到登录的控制文件查看其加密方式,方法如下:通过对客服系统文件的探索,找到其登录控制逻辑的关键语句

这里调用了一个encodePassword函数,是加密密码的

可以看到对管理员登录的密码加密方式确实为sha1(md5($string))

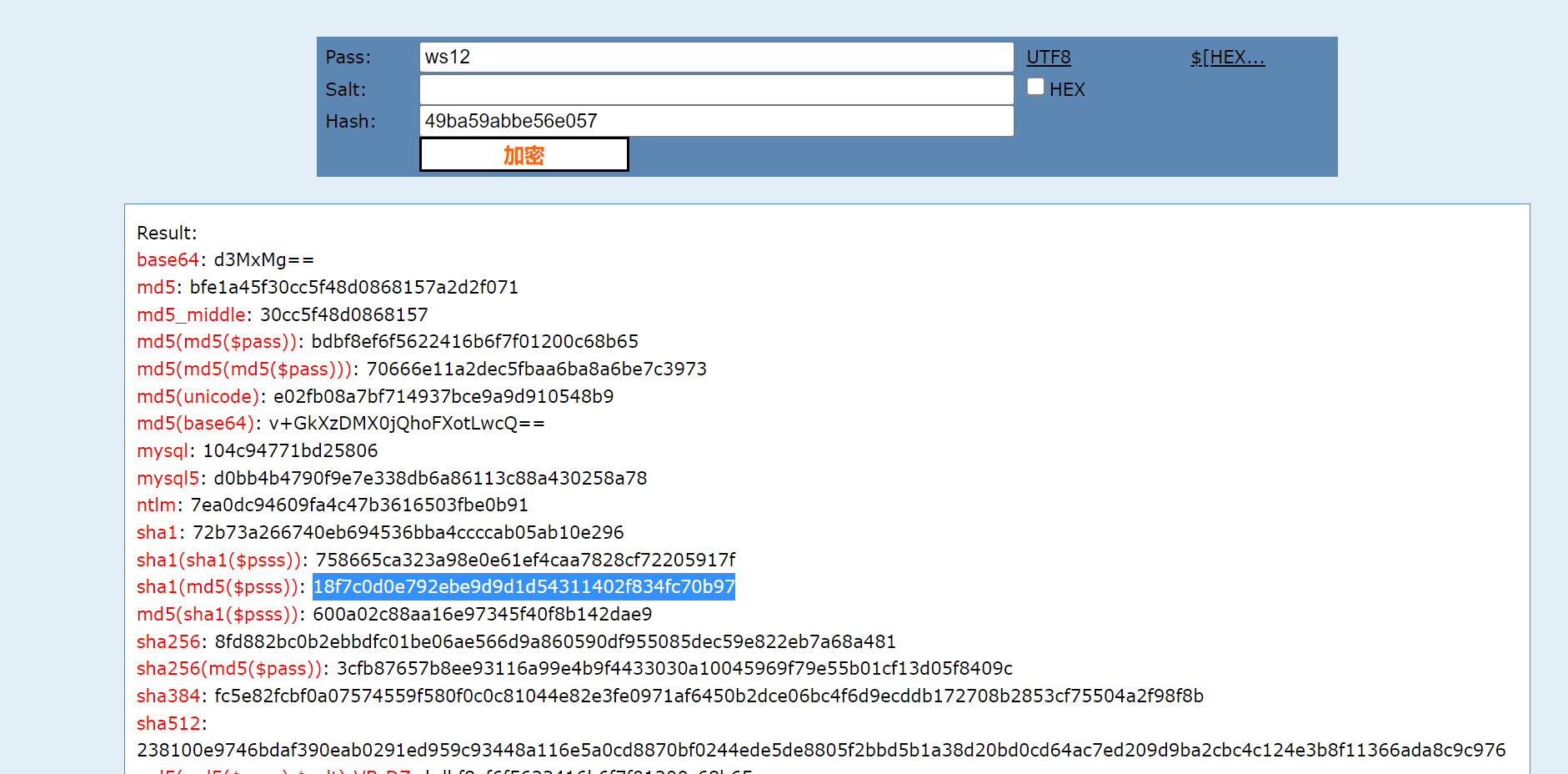

我们对要求的字符串ws12进行加密

得到加密后的字符串为18f7c0d0e792ebe9d9d1d54311402f834fc70b97

25. 分析Linux服务器客服网站后台管理系统,分析是否存在来自浙江杭州的游客?(标准格式:是或否)

是

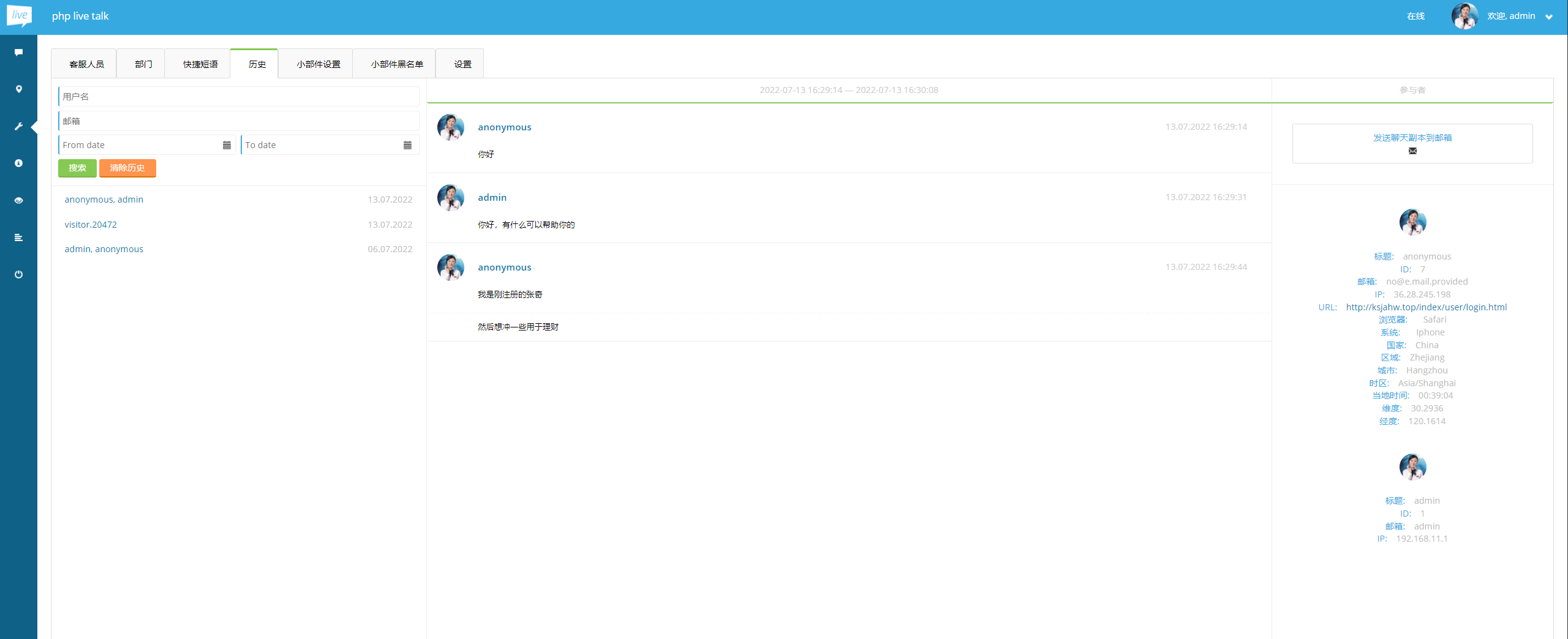

登录客服后台后,对历史聊天进行分析,存在的这几个记录都是来自杭州的,特别是涉案的张奇。

这个张奇想要冲一些用于理财。

这类服务器题目中规中矩,没有很偏很怪的,要做服务器取证和网站重构要对服务器有整体的理解和把握。

目前对于传统做题而言,题目所问的一定是你能在检材中找到推断出的答案,使用一个方向找不到不如搜索一下,换一个方向继续侦查。比较新型的题目可能会有“云取证”涉及,在检材中提取到如账号、密钥、链接等,对云端数据进行搜索后再找到答案。

个人对于能够联网做的题对各种密码倾向于在线解密爆破能节省很多时间,对于在线解密无法解出的一般在报错处输出加密后的密文,替换数据库中的加密字符串。在很多对题目没有思路的时候,审计代码逻辑加上拼接数据输出调试是非常有效的方法。

我也是初入取证的小萌新,大家对于这些题目的解法有问题,或者感觉有更好的解法欢迎找我交流,一起提高一起进步。

Grignard

2022.9.20