CVE-2023-32233 NetFilter权限提升

Netfilter是Linux 内核中的网络数据包处理框架(iptables)通过各种规则和过滤器,基于数据包的来源、目标地址、协议类型、端口号等信息,控制网络流量和数据包的转发和处理具体,详情请见Linux Netfilter介绍

漏洞描述

由研究人员 Patryk Sondej (波兰)和 Piotr Krysiuk(爱尔兰)发现,Linux 内核的 Netfilter 子系统在处理批量请求更新nf_tables 配置信息时,由于处理匿名集的逻辑存在缺陷,存在释放重利用(UAF)漏洞。关于UAF漏洞详情见堆栈上的舞蹈之释放重引用(UAF) 漏洞原理实验分析

漏洞影响

- 官方通报时间:2023-05-08

- 评级:高危

- 影响版本:v5.1-rc1 <= Linux Kernel <= 6.3.1

- 不受影响版本:Linux kernel > 6.3.1 Linux kernel < 5.1-rc1

环境安装

环境下载地址,做好的镜像(免安装,带编译好的exp,推荐,登录密码123456)

https://pan.baidu.com/s/1yQUrToQTiaDXcsHYVeKeSQ?pwd=8888

漏洞复现

EXP下载地址:https://github.com/Liuk3r/CVE-2023-32233

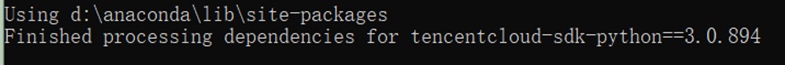

执行以下的命令安装编译环境

sudo apt install gcc libmnl-dev libnftnl-dev

编译文件:

gcc -Wall -o exploit exploit.c -lmnl -lnftnl

接下来我们进行漏洞复现

虚拟机启动,进入根目录

cd ~

ls

执行已经编译好的EXP文件进行提权

./exp

可以看到我们已经提升到了root权限

修复方案

那对于CVE-2023-32233 NetFilter权限提升漏洞,我们有哪些修复方案呢?

- 可以将内核升级到6.3.2及以上

- 临时解决措施:禁用用户命名空间,RHEL 8用户可参考:

https://www.stigviewer.com/stig/red_hat_enterprise_linux_8/2021-12-03/finding/V-230548 - 将内核模块 nf_tables列入黑名单来防止加载受影响的代码,参考:

https://access.redhat.com/solutions/41278