目录

漏洞环境

漏洞概要

函数学习

call_user_func函数

mplode函数

漏洞分析

漏洞修复

攻击总结

漏洞环境

漏洞存在于 Builder 类的 parseData 方法中。由于程序没有对数据进行很好的过滤,将数据拼接进 SQL 语句,导致 SQL注入漏洞 的产生。

漏洞影响版本: 5.0.13<=ThinkPHP<=5.0.15 、 5.1.0<=ThinkPHP<=5.1.5 。

composer create-project --prefer-dist topthink/think=5.0.15 tpdemo# Windows的环境下通过composer下载情况不是很好,最好还Linux环境下下载

漏洞概要

本次漏洞存在于 Builder 类的 parseData 方法中。由于程序没有对数据进行很好的过滤,将数据拼接进 SQL 语句,导致 SQL注入漏洞 的产生。漏洞影响版本: 5.0.13<=ThinkPHP<=5.0.15 、 5.1.0<=ThinkPHP<=5.1.5 。

将 composer.json 文件的 require 字段设置成如下:

"require": {"php": ">=5.4.0","topthink/framework": "5.0.15"}

然后执行 composer update ,并将 application/index/controller/Index.php 文件代码设置如下:

<?phpnamespace app\index\controller;class Index{public function index(){$username = request()->get('username/a');db('users')->insert(['username' => $username]);return 'Update success';}}

如果遇到无法下载,很有可能是被composer.lock锁住,导致无法更新。建议删除后尝试更新。

如果仍然不行,可以去github官方下载think相应版本 + framework 相应版本(5.0.15或者其他符合要求的版本)。将framework解压并且重命名为thinkphp,移动到think-5.0.15文件下。

连接数据库

进入接口文件

注意thinkphp的入口文件存放在public文件下的index.php

在 application/database.php 文件中配置数据库相关信息,并开启 application/config.php 中的 app_debug 和 app_trace 。在网站开启debug的情况下,也是可以从过报错信息获取到网站的物理漏洞。但是基本上99%都会关闭是。

创建数据库信息如下:

create database tpdemo;use tpdemo;create table users(id int primary key auto_increment,username varchar(50) not null);

函数学习

call_user_func函数

call_user_func 是 PHP 中的一个函数,用于调用回调函数。回调函数是一个在特定时间点被调用的函数,它可以是一个匿名函数(闭包)、一个数组(包含对象和方法)、一个字符串(函数名)等。

语法

mixed call_user_func ( callable $callback [, mixed $parameter [, mixed $... ]] )

| 参数 | 说明 |

|---|---|

| callback | 要调用的回调函数 |

| parameter | 要传递给回调函数的参数。可以传递多个参数。 |

实例

//url=http://127.0.0.1/tp5015/think-5.0.15/public/web.php?123=phpinfo()//url=http://127.0.0.1/tp5015/think-5.0.15/public/web.php?456=phpinfo()//web.php<?phpassert($_GET[123]);call_user_func('assert',$_GET['456']);?>

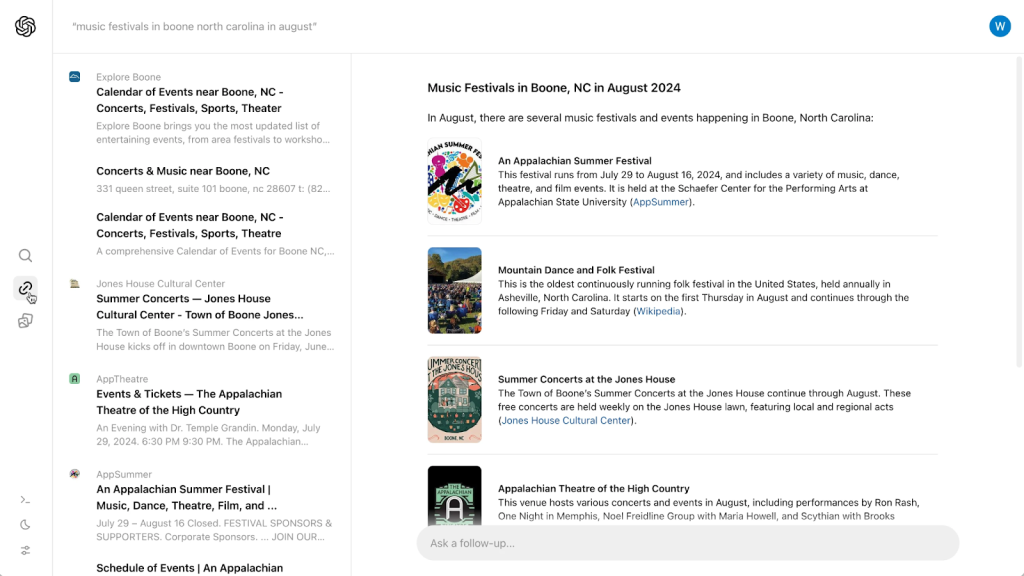

访问链接,即可触发 SQL注入漏洞 。(没开启 app_debug 是无法看到 SQL 报错信息的)

?username[0]=inc&username[1]=updatexml(1,concat(0x7e,user(),0x7e),1)&username[2]=1

mplode函数

implode — 用字符串连接数组元素,用一个 separator 字符串连接数组元素。

语法implode([string] $separator, [array] $array): [string]替代写法(不支持命名参数):implode([array] $array): [string]遗留写法(从 PHP 7.4.0 起废弃,从 PHP 8.0.0 中移除):implode([array] $array, [string]: [string]

| 参数 | 说明 |

|---|---|

| separator | 可选。默认为空字符串。 |

| array | 要使用字符串连接的数组。 |

返回值

返回一个包含所有数组元素并且顺序相同的字符串, 每个元素之间有 separator 分隔。

漏洞分析

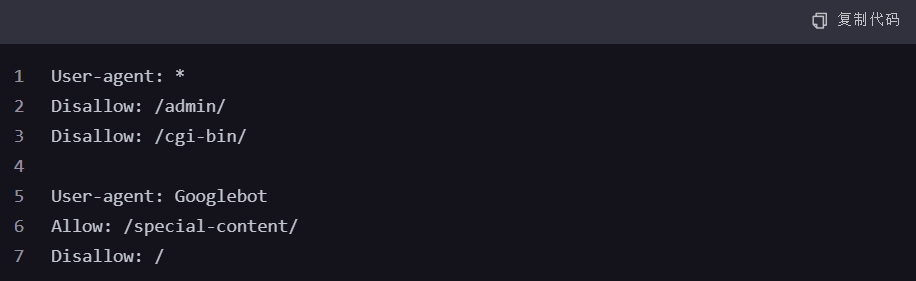

首先在官方发布的 5.0.16 版本更新说明中,发现其中提到该版本包含了一个安全更新,我们可以查阅其 commit 记录,发现其修改的 Builder.php 文件代码比较可疑。大致可以猜到是对数据库的处理,对数据库的增减操作,通过将请求只拼接在一起。通过断点追代码查看分析漏洞。

对传递的username地方进行断点调试,下一步会直接跳转到数据库的连接函数。不用在意,继续走,

首先, payload 数据经过 ThinkPHP 内置方法的过滤后(不影响我们的 payload ),直接进入了 $this->builder 的 insert 方法,这里的 $this->builder 为 \think\db\builder\Mysql 类。查看data内容是以数组形式储存传递内容。之后传递到parseExpress,但是最终SQL语句是在builder中执行的,所以直接跳过,不再追踪parseExpress。继续走,走到builder的insert方法中。

查看传入builder的insert方法的参数内容。

继续查看参数的内容。

过每次迭代将数组或对象中的一个元素赋值给指定的变量,直到遍历完所有元素为止。

-

$data:这是要遍历的数组或对象。 -

$key:这是当前元素的键(在数组中)或属性名(在对象中)。 -

$val:这是当前元素的值

而 Mysql 类继承于 Builder 类,即上面的 $this->builder->insert() 最终调用的是 Builder 类的 insert 方法。在 insert 方法中,我们看到其调用 parseData 方法来分析并处理数据,而 parseData 方法直接将来自用户的数据 $val 进行了拼接返回。我们的恶意数据存储在 $val[1] 中,虽经过了 parseKey 方法处理,当丝毫不受影响,因为该方法只是用来解析处理数据的,并不是清洗数据。准备开始写入内容,首先进行条件匹配。是否为插入内容。从代码中看得到是需要三个内容,第一个用来匹配条件。剩下两个进行拼接。如果一开始不写三个内容,在进行拼接的时候会报错。val[1]="updatexml(1,concat(0x7e,user(),0x7e),1)",进行字符串拼接。

经过函数处理之后返回内容为

拿出key和value

拼接SQL语句,进行两个函数拼接处理。动态生成SQL插入或替换语句,适用于需要根据不同条件生成不同SQL语句的场景,如数据导入、数据更新等,并且通过implode函数进行字符串的拼接。

上面,我们看到直接将用户数据进行拼接。然后再回到 Builder 类的 insert 方法,直接通过替换字符串的方式,将 $data 填充到 SQL 语句中,进而执行,造成 SQL注入漏洞 。

SQL语句构建:

-

str_replace函数用于将模板中的占位符替换为实际的值。 -

占位符包括

%INSERT%、%TABLE%、%FIELD%、%DATA%和%COMMENT%。 -

根据布尔值

$replace,%INSERT%会被替换为REPLACE或INSERT。 -

%TABLE%会被替换为解析后的表名。 -

%FIELD%会被替换为逗号分隔的字段名字符串。 -

%DATA%会被替换为逗号分隔的字段值字符串。 -

%COMMENT%会被替换为解析后的注释。

最终执行我们定义好的SQL语句,从而爆出内容。

至此,我们已将整个漏洞分析完了。实际上,上面的 switch 结构中,3种情况返回的数据都有可能造成 SQL 注入漏洞,但是在观察 ThinkPHP 官方的修复代码中,发现其只对 inc 和 dec 进行了修复,而对于 exp 的情况并未处理,这是为什么呢?

实际上, exp 的情况早在传入 insert 方法前就被 ThinkPHP 内置过滤方法给处理了,如果数据中存在 exp ,则会被替换成 exp空格 ,这也是为什么 ThinkPHP 官方没有对 exp 的情况进行处理的原因了。具体内置过滤方法的代码如下:

漏洞修复

攻击总结

最后,再通过一张攻击流程图来回顾整个攻击过程。