等保2.0的技术要求重点

等保2.0,即网络安全等级保护2.0制度,是中国网络安全领域的基本国策和基本制度。它要求网络运营商按照网络安全等级保护制度的要求,履行相关的安全保护义务。等保2.0的实施得到了《中华人民共和国网络安全法》等法律法规的支持,要求相关行业和单位必须按照等级保护制度进行网络安全保护。

等保2.0的技术类安全通用要求包括以下几个方面:

-

安全物理环境控制点:涉及物理位置的选择、物理访问控制、防盗窃和防破坏、防雷击、防火、防水和防潮、防静电、温湿度控制、电力供应、电磁防护等。

-

安全区域边界控制点:涉及边界防护、访问控制、入侵防范、恶意代码防范和垃圾邮件防范、安全审计、可信验证等。

-

安全计算环境控制点:包括身份鉴别、访问控制、安全审计、入侵防范、恶意代码防范、可信验证、数据完整性、数据保密性、数据备份恢复、剩余信息保护、个人信息保护等。

-

安全管理中心控制点:涉及系统管理、系统审计、安全管理、集中管控等。

等保2.0还强调了对新型网络攻击防护、运维审计、安全管理中心、独立安全区域、邮件安全防护、运行状态监控、安全审计时间要求、集中日记审计、可信运算要求、安全事件识别分析、个人信息防护等方面的要求。

此外,等保2.0还将云计算平台、大数据、物联网、移动互联和工业控制信息系统等新兴技术领域纳入了保护范畴,并对这些领域提出了具体的安全扩展要求。

等保2.0对网络安全防护措施提出了哪些新要求?

等保2.0的新要求

等保2.0是中国网络安全等级保护制度的最新版本,它对网络安全防护措施提出了一系列新要求,以适应新形势下网络安全面临的挑战。以下是等保2.0的一些主要新要求:

-

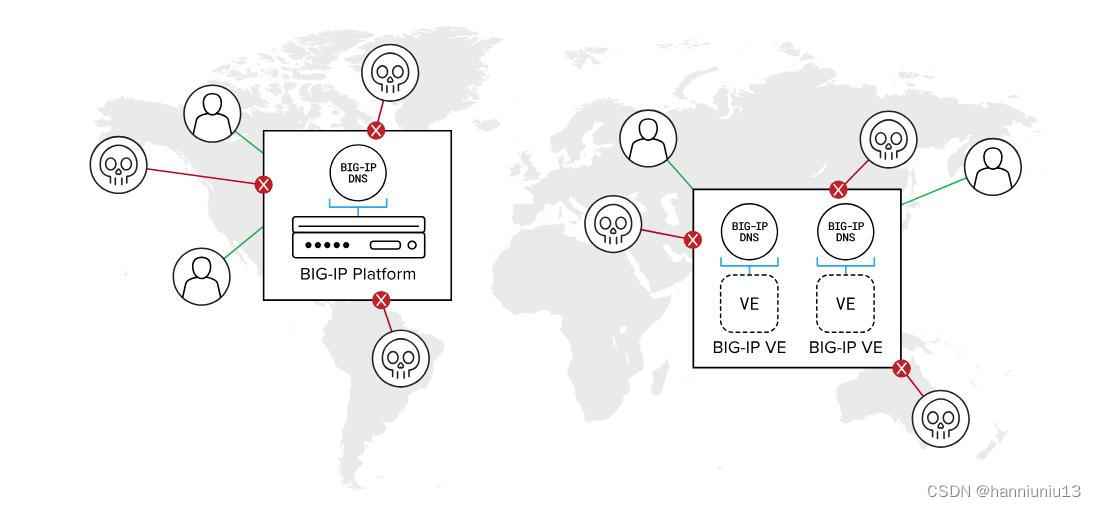

对象范围的扩展:等保2.0不再局限于传统的网络和信息系统,而是包括了云计算平台、移动互联应用、物联网设备、工业控制系统等新兴技术领域。

-

强化可信计算技术:等保2.0强化了可信计算技术的应用,构建了以可信计算为基础的等级保护核心技术体系。

-

通用要求与扩展要求的区分:等保2.0将要求分为“安全通用要求”和针对不同应用场景的“安全扩展要求”,这种区分使得等级保护2.0更加灵活,能够根据不同的技术特点和安全需求,制定更为针对性的安全措施。

-

测评标准的调整:等保2.0对测评标准进行了调整,提高了测评的严格性和细致性。例如,测评分数的及格线提高,对测评活动的管理也更加规范和严格。

-

安全管理中心的建立:等保2.0强调了安全管理在网络安全中的重要性,要求建立安全管理中心,实现对安全事件的统一监控和管理。

-

个人信息保护的加强:在等保2.0中,个人信息保护成为一个重要议题。它要求相关组织和企业必须采取有效措施保护用户个人信息的安全。

-

新型网络攻击的防护:等保2.0特别强调了对新型网络攻击的防护,要求建立更为有效的安全防护措施,以应对日益复杂的网络安全威胁。

这些新要求旨在加强网络安全保障工作,提升网络安全保护能力,并适应新技术和新应用带来的挑战。

在实施等保2.0时,企业需要关注哪些关键控制点?

等保2.0关键控制点概述

等保2.0,即网络安全等级保护2.0制度,是中国网络安全领域的一项重要标准。企业在实施等保2.0时,需要关注以下关键控制点:

-

安全物理环境:包括物理位置的选择、物理访问控制、防盗窃和防破坏、防雷击、防火、防水和防潮、防静电、温湿度控制、电力供应和电磁防护等。

-

安全区域边界:控制点包括边界防护、访问控制、入侵防范、恶意代码防范、安全审计和可信验证等。

-

安全计算环境:涉及身份鉴别、访问控制、安全审计、入侵防范、恶意代码防范、可信验证、数据完整性、数据保密性、数据备份与恢复、剩余信息保护和个人信息保护等。

-

安全管理中心:包括系统管理、审计管理、安全管理和集中管控等。

-

安全管理制度:包括安全策略、管理制度、制定和发布以及评审和修订等。

-

安全管理机构:涉及岗位设置、人员配备、授权和审批、沟通和合作以及审核和检查等。

-

安全管理人员:包括人员录用、人员离岗、安全意识教育和培训以及外部人员访问管理等。

-

安全建设管理:涉及定级和备案、安全方案设计、安全产品采购和使用、自行软件开发、外包软件开发、工程实施、测试验收、系统交付、等级测评和服务供应商管理等。

-

安全运维管理:包括环境管理、资产管理、介质管理、设备维护管理、漏洞和风险管理、网络和系统安全管理、恶意代码防范管理、配置管理、密码管理、变更管理、备份与恢复管理、安全事件处置、应急预案管理和外包运维管理等。

注意事项

企业在实施等保2.0时,应确保所有控制点得到有效落实,并定期进行安全测评,以确保网络安全防护效果,及时发现并整改安全隐患。同时,应加强人员培训和管理,提高员工的安全意识和技能水平,建立健全的安全管理制度和应急预案。

如何评估一个系统是否符合等保2.0标准?

等保2.0标准概述

等保2.0标准,全称为《信息安全技术 信息系统安全等级保护基本要求》,是中国国家标准GB/T 22239-2019的简称,用于指导信息系统的安全保护工作。该标准分为七个等级,从一级到七级,等级越高,安全要求越严格。等保2.0标准涵盖了技术要求、管理要求和工程建设要求等方面,旨在确保信息系统的保密性、完整性、可用性和可控性。

评估步骤

- 确定等级:首先,需要根据系统的重要性和对国家安全、社会稳定的影响程度,确定系统的安全保护等级。

- 制定测评计划:根据等保2.0标准的要求,制定具体的测评计划,包括测试目标、评估方法、测试工具和技术、测试时间和资源安排等。

- 进行安全评估:根据测评计划,进行系统的安全评估,包括对系统的安全功能、身份认证、访问控制、数据保护、安全审计、系统完整性等方面进行评估。

- 生成评估报告:根据测评结果,生成详细的评估报告,报告应包括系统的安全风险和薄弱点分析,并提供相应的建议和改进措施。

注意事项

- 在进行等保2.0测评时,应使用到228项的测评项目清单。

- 测评过程中应关注网络安全、数据安全、应用安全等多个方面。

- 测评结果应提交给相关主管部门进行审核,确保信息系统满足相应的安全保护等级要求。

通过上述步骤,可以对信息系统进行全面的等保2.0测评,确保信息系统的安全性达到相应的等级要求。