近日,在2023数字身份安全技术大会上,持安科技联合创始人孙维伯应主办方的特别邀请,发表了主题为“零信任在攻防演练下的最佳实践”的演讲。

孙维伯在2023数字身份安全技术大会上发表演讲

以下为本次演讲实录:

我是持安科技的联合创始人孙维伯,本次为大家带来的是零信任在攻防演练下的最佳实践,本次分享将围绕这三个方面:

1. 安全需求转变

2. 战技分析和防守挑战

3. 零信任防护场景和价值

安全需求的转变

近年来,网络安全需求已经发生本质行的改变。

从前企业安全建设主要以合规为主,但是近些年,安全法律法规在完善,大型攻防演练在普及,企业数据泄露、勒索事件发生也在逐年增加。

如今企业的安全建设不仅需要满足安全合规需求,还要保障企业的网络安全建设禁得住实战的考验。

那么,目前的网络安全态势下,哪些是传统的安全手段无法解决的问题?

· 隔离失效:在面临钓鱼攻击、近源攻击时,边界隔离手段容易被攻击者突破。

· 特征未包含:未知的0day漏洞层出不穷,传统的黑名单防护模式无法基于特征做有效防护。

· 漏洞修复难:修复周期长,需要一定时间,期间企业时刻有被攻击的风险。

· IP不可追溯:传统安全手段IP无法定位到具体的人员身份,不可有效溯源。

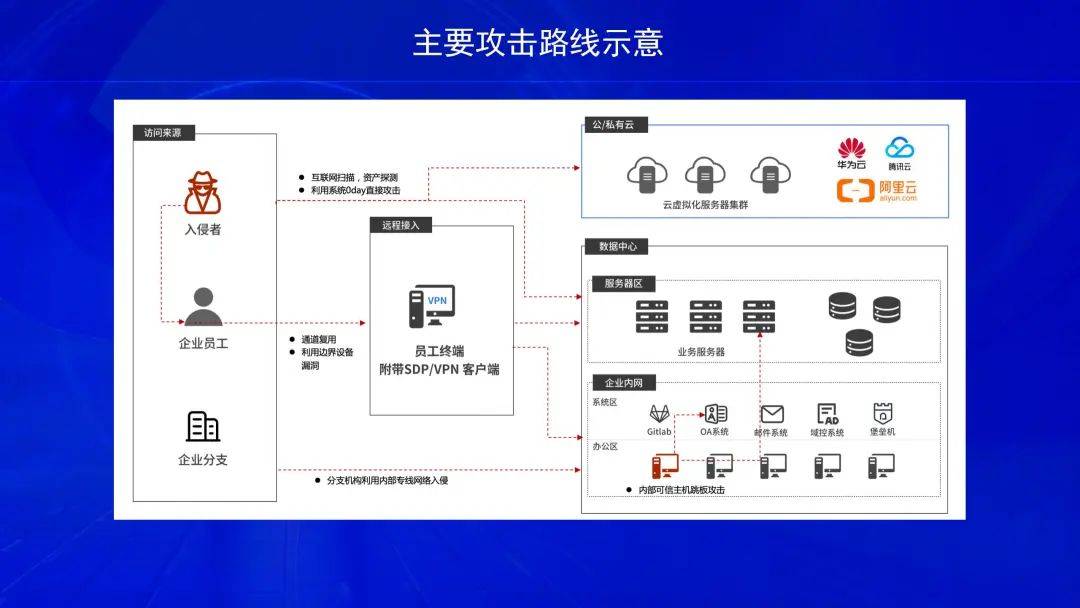

图中展示了在大型攻防演练中,容易导致出局的攻击路径,例如边界漏洞被打穿、钓鱼攻击等。下面我们对一些常见的突破场景做分析。

战技分析和防守挑战

根据近几年的攻防演练分析,主要存在以下三大主要的攻击场景:

1)外网应用漏洞突破

大型攻防演练期间,防火墙、VPN设备、扫描器等边网络联通性的设施成了攻击者主要攻击入侵的对象。这些设备中如果存在漏洞,被攻击者利用后可以在防守方毫无知觉的情况下,直接进入企业内网。

另外,近两年来,移动办公设备也成为了漏洞突破的重灾区,比如企业为了工作方便,将企业工作台和企业微信、飞书等打通,手机可一键审批。但是此时,OA、CRM等系统中一旦存在漏洞非常容易被黑客利用。

这类安全问题往往会导致业务停滞,会给安全部门和业务部门的沟通带来很大的问题。

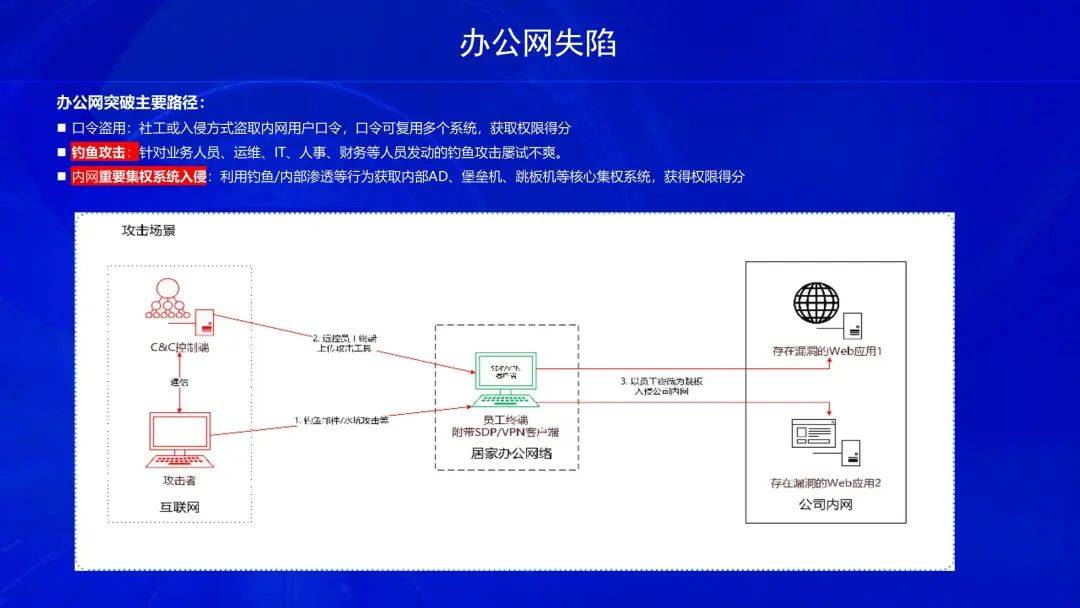

2)办公内网失陷

办公网失陷的两个大家比较熟知的重要路径是口令失陷和钓鱼攻击,但是今天我主要想提一下SDP场景下攻击路径。

SDP是零信任理念的一个落地场景,起到的是四层网络接入和连接的作用。而在攻击者发起攻击时,假如受攻击用户的客户端,已经通过SDP或VPN连接到办公内网,客户端被钓鱼之后,会直接构建一个网络隧道打到内网,此时SDP无法感知与拦截。甚至使用SDP后,会使攻击者以更隐蔽、更快地速度在内网横向移动。

3)弱口令攻击

弱口令这么多年来一直是困扰防守方的难题之一,其中一个原因是老旧系统无法与IAM或IDAAS系统对接;另一个原因是,企业认为的已经设置的强口令,其实在暗网已经被泄露了。

尤其是公司里面管理层,容易成为攻击者抓取数据的主要目标,很难有效防护。

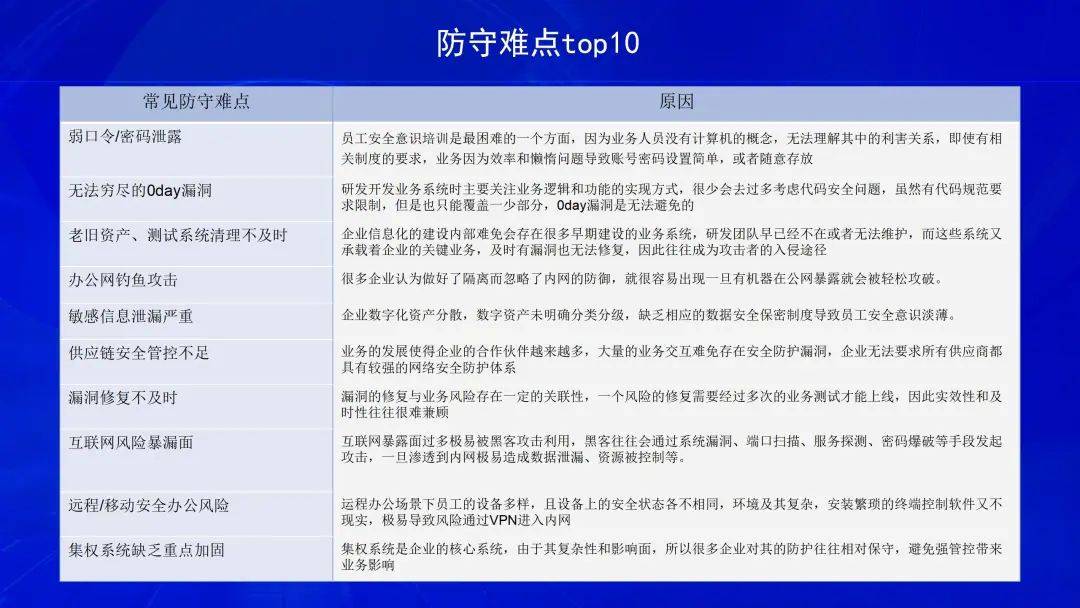

防守痛点top10

近年来,长居每年防守难点弱口令、0day或1day、钓鱼攻击等等。

我们知道安全往往无法做到100%防护,那么我们在进行安全的防护工作时,就要考虑一个问题:

如果攻击者已经进入了企业内网,员工的终端已经被攻击者控制了,企业安全部门该怎么办?

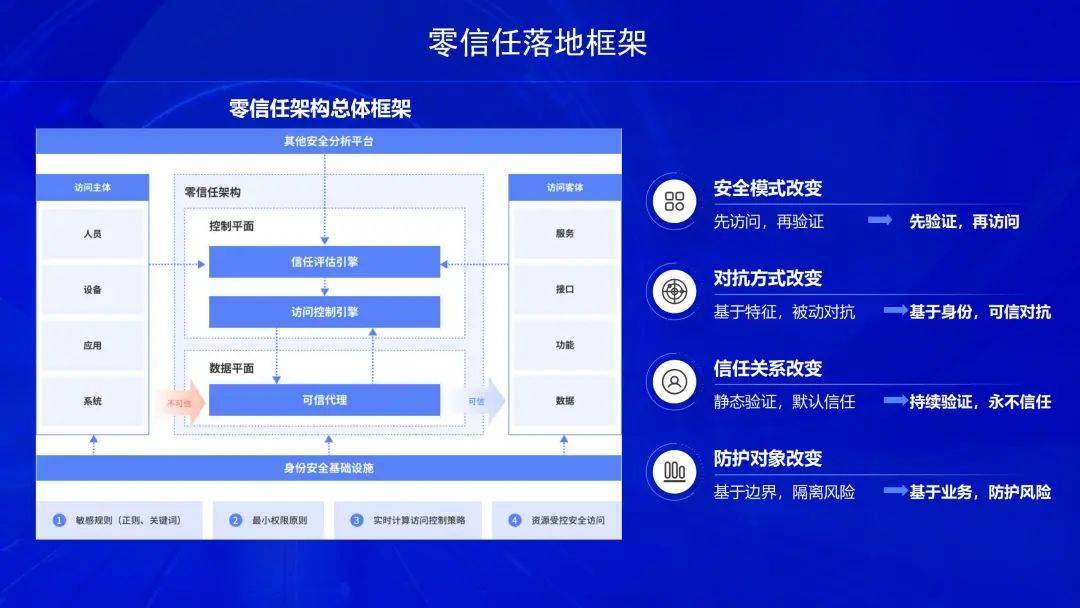

零信任防护场景和价值

零信任是一种理念,我们基于这个理念建立起一个一体化的办公安全平台,可有效抵御未知人员发起的攻击,保障企业大型攻防演练期间不丢分。

暴露面收敛-零信任应用网关

应用网关部署在企业的应用系统之前,无论是在内部还是外部,员工在访问业务系统之前都必须通过零信任的认证。

零信任认证将根据访问者的业务身份、访问系统是否在权限范围内以及是否存在危险行为等因素,对其访问行为进行实时验证和授权。即使攻击者伪装成可信人员,并通过了身份认证,如果他试图进行不合规的恶意行为,零信任机制也能够动态地检测并阻止他。

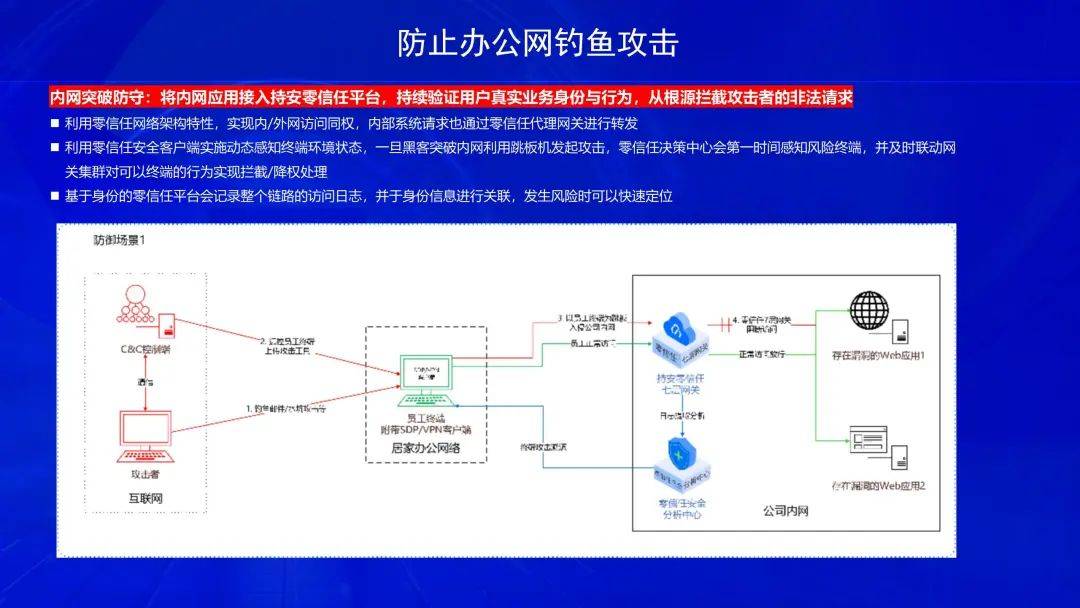

防止办公网钓鱼攻击

钓鱼攻击的一个比较常见的控制思路是,攻击者先控制一台终端,然后基于终端建立一个隧道,通过云上的控制机来控制终端,再继续链接内网。

持安科技以最佳实践方式落地的零信任,将身份认证和网络访问实时动态验证过程深入应用层,零信任网关会判断访问者的身份是否有关键设备证书,并验证证书是否与当前设备匹配,而非仅仅通过设备进行代理网络授权接入。

在这种情况下,攻击者只能获取到办公网一台设备终端的网络接入权限,而无法获得该设备的业务身份权限。即使攻击者使用该设备发起代理网络隧道连接,也无法发起对业务系统的访问请求和攻击。这是我们零信任最佳实践与普通的SDP、VPN替代解决方案之间本质区别。

弱口令攻击防护

在弱口令防护时,持安科技自建了身份源,此外持安也和身份安全公司合作打通,第三方身份安全公司可做初次认证,持安负责挑战认证。例如访问者需要访问高敏数据时,持安会对其身份、行为、设备、上下文数据等做综合认证,只有经验证可信后,访问才可连接。

老旧系统防护

对于某些老旧系统而言,它们无法与内部身份中心进行连接,并且企业也缺乏关于使用这些老旧业务系统的用户的清晰认知。

在接入零信任平台后,当用户访问老旧业务系统时,必须先通过零信任认证,才能够获得访问权限,利用零信任分析平台,将员工的身份与老旧系统用户的真实身份进行关联和分析,建立完整的身份识别通道。在不对老旧系统业务进行改造的情况下,加强口令的安全性和防护能力。此外,安全人员也能够通过零信任平台的接入,加强对老旧系统使用情况的了解。

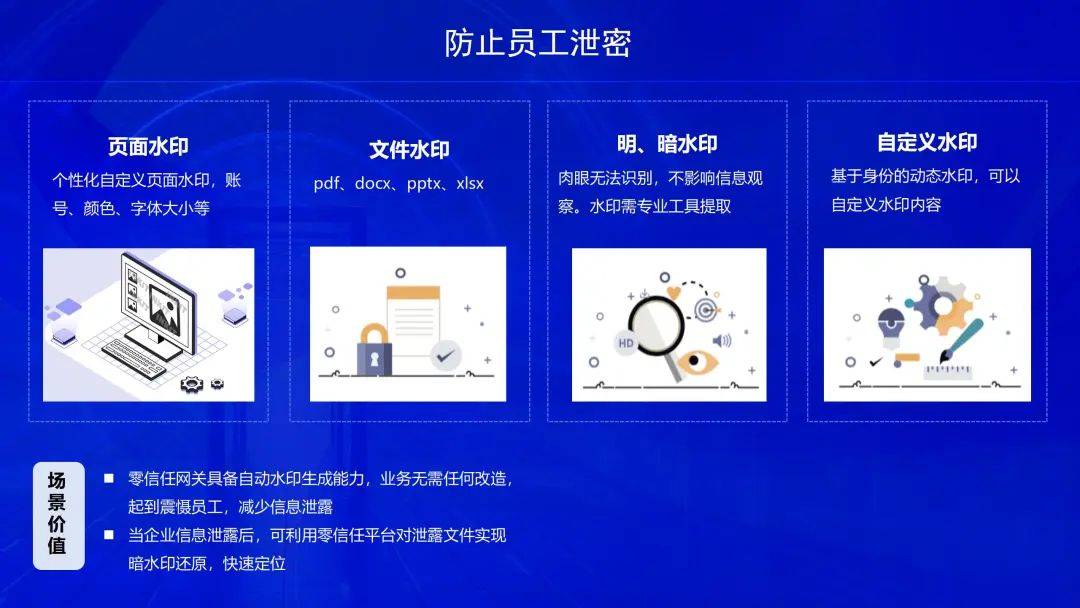

防止员工泄密

很多企业需要准确地分析和识别员工的行为。过去企业常常从终端角度入手,但是员工会抵触,覆盖范围有限。

持安实现了无端水印和无端的文件追踪技术,并且对文件内容进行追踪,以及文件特定特征的追踪技术,一旦企业发生文件数据泄露事件,结合持安科技终端的能力,站在上帝视角审视数据的分布、使用、流转情况,

零信任解决方案将用户的真实身份与其访问的应用数据和文件进行关联,会为用户访问的页面、转发或下载的文件内容添加水印,并设置敏感文件的身份标签进行跟踪。一旦发现用户通过网关访问的文件泄露,我们只需在网关上查询相关泄露文件,便可查清是哪些用户在什么时间访问了哪个文件。

此外,零信任解决方案还可以记录和学习员工的日常访问行为,并将其与文件访问频率和数据相关联。一旦发现有用户的行为与平时差别巨大,例如突然集中大量下载文件,我们将加强认证或阻断该次访问。

![[计算机网络]--五种IO模型和select](https://img-blog.csdnimg.cn/direct/9c5200a6465b49a7a53f66f56710f8ab.png)