文章目录

- 1、安全基础技术

- 1.1 密码相关

- 1.1.1对称加密

- 1.1.2非对称加密

- 1.1.3信息摘要

- 1.1.4数字签名

- 1.1.5数字信封

- 1.2 PKI公钥体系

- 2、信息系统安全

- 2.1 保障层次

- 2.2 网络安全

- 2.2.1WIFI

- 2.2.2 网络威胁与攻击

- 2.2.3 安全保护等级

- 2.3计算机病毒与木马

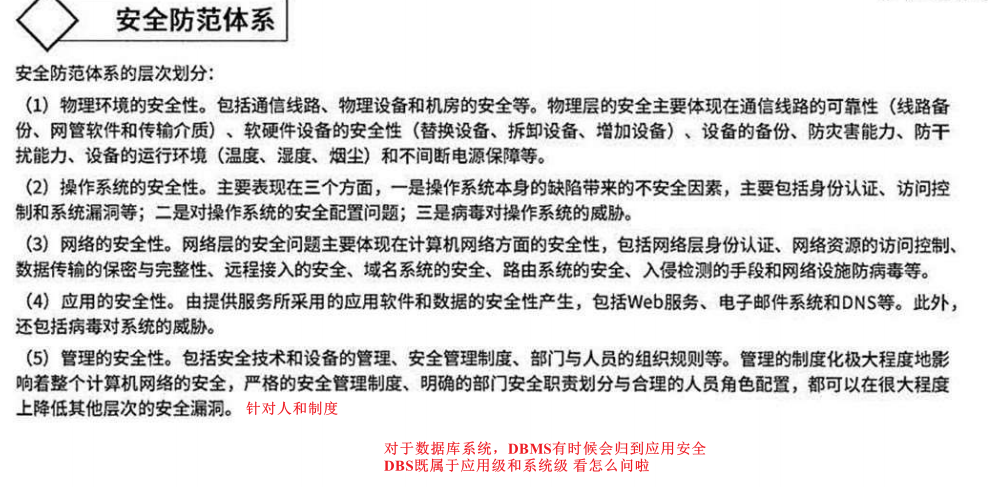

- 2.4安全防范体系

【写在前面】

记录了一系列【系统分析师】文章,点击下面的链接,可以跳转

【系统分析师-系列文章目录 】

内容来源:希赛

视频:B站

20240420待修

1、安全基础技术

如果了解过 区块链 相关技术,1、安全基础技术 此小结理解起来,很简单。

1.1 密码相关

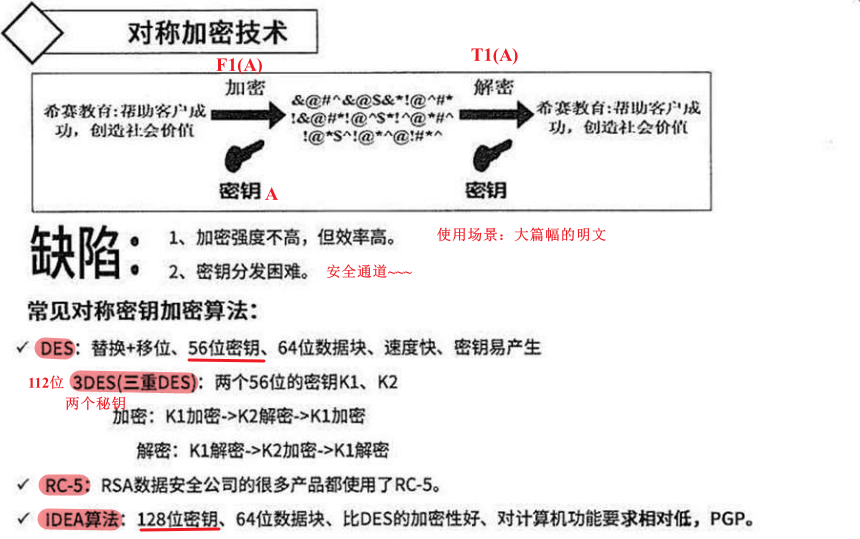

1.1.1对称加密

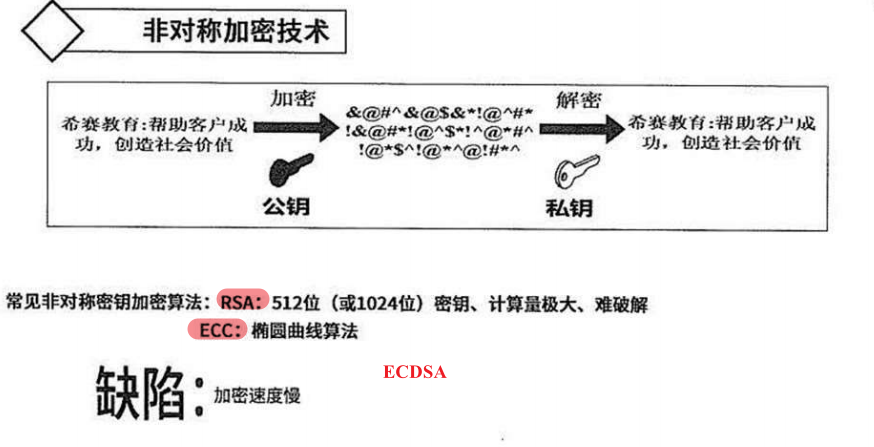

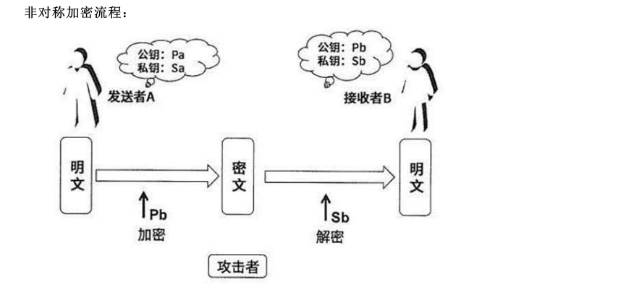

1.1.2非对称加密

应用:用非对称加密 密码 ---数字信封

1.1.3信息摘要

单向散列函数 - 哈希函数 hash

MD5 128位

SHA 160位SHA-1 160位

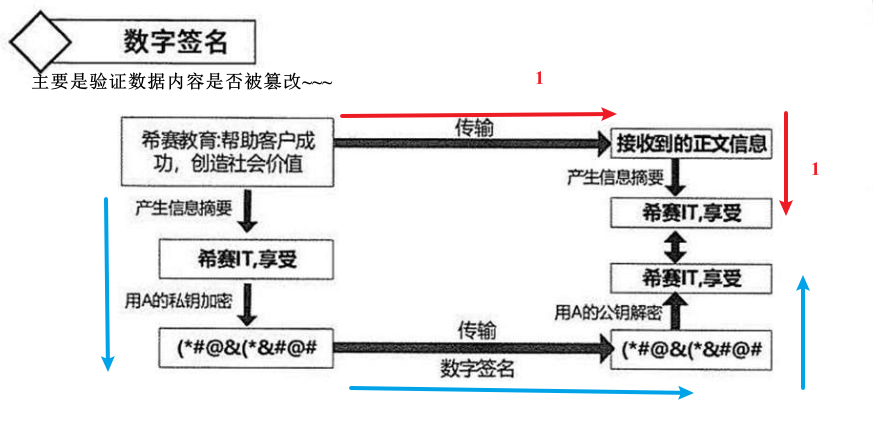

1.1.4数字签名

防抵赖

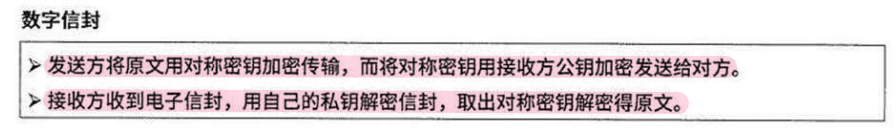

1.1.5数字信封

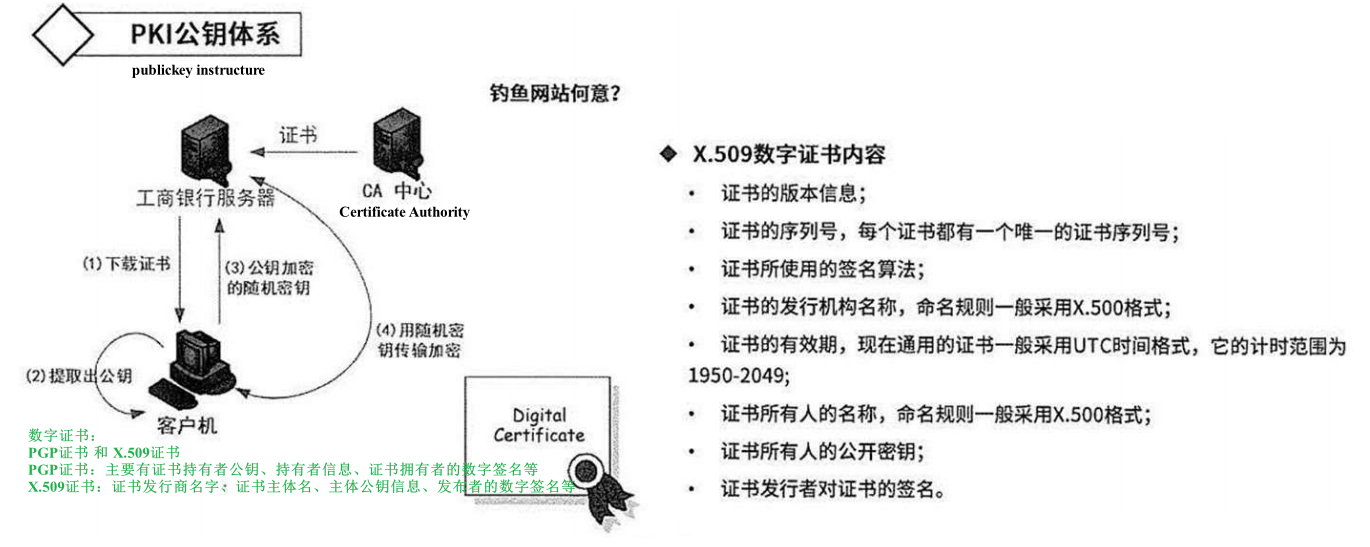

1.2 PKI公钥体系

2、信息系统安全

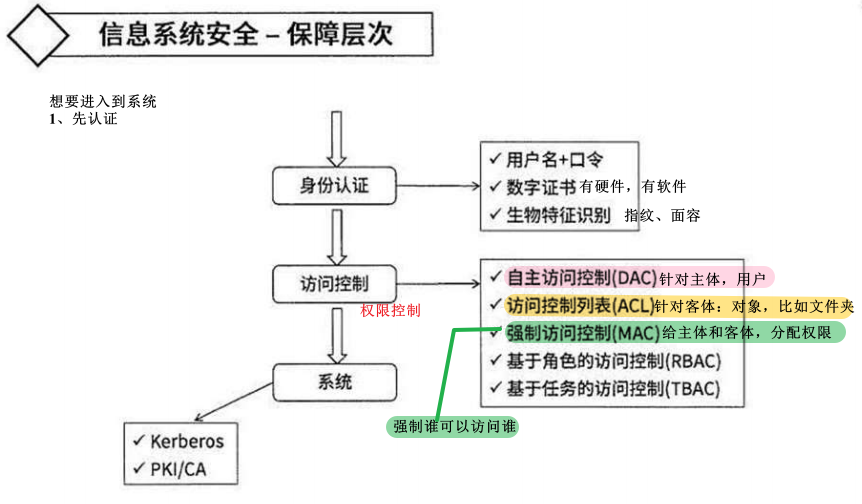

2.1 保障层次

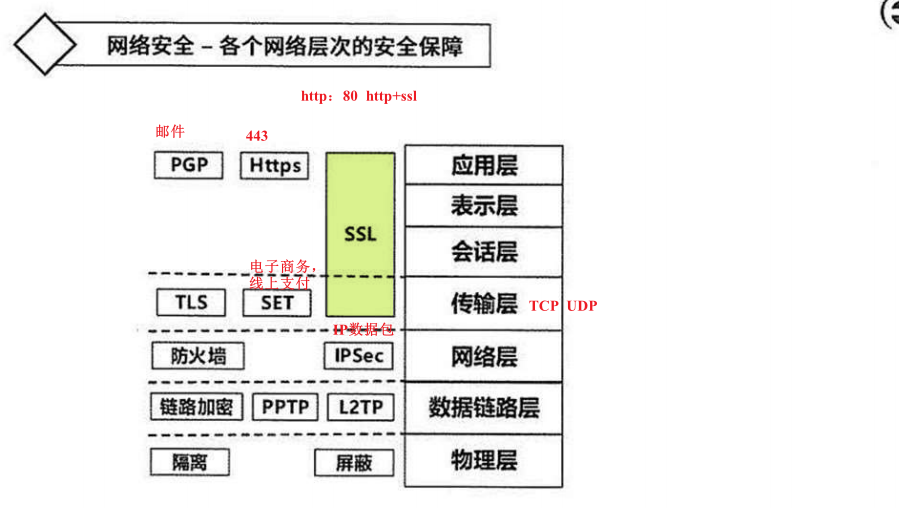

IOS七层的安全保证

2.2 网络安全

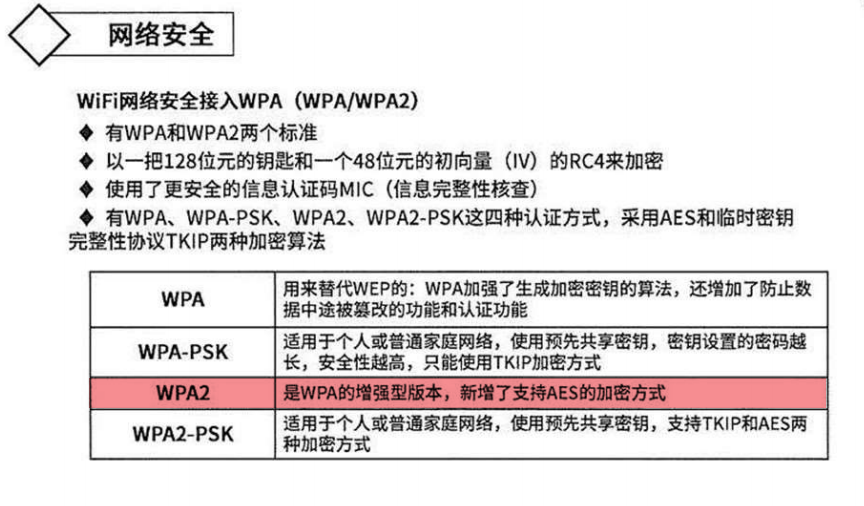

2.2.1WIFI

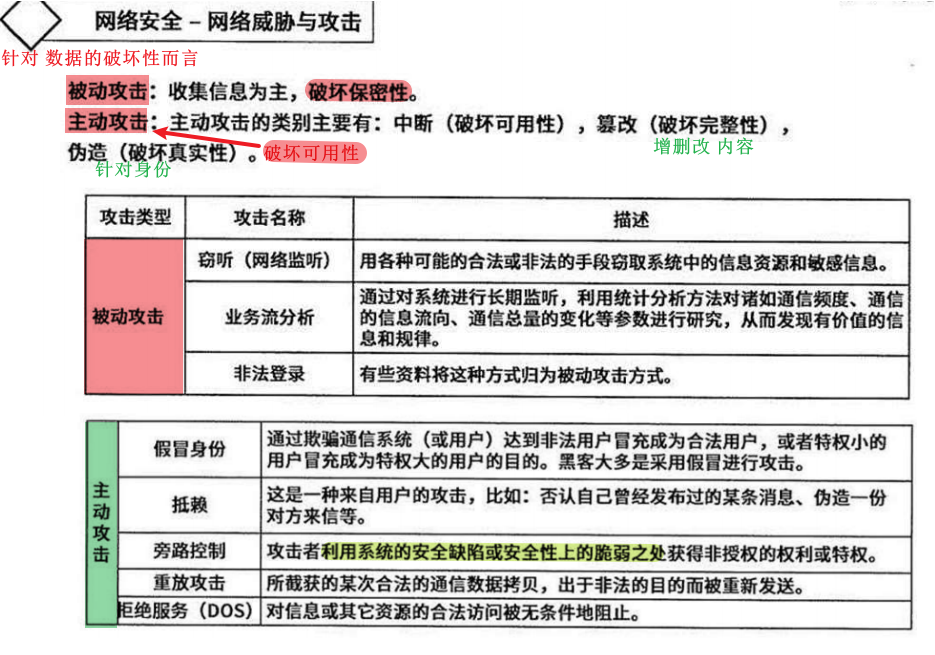

2.2.2 网络威胁与攻击

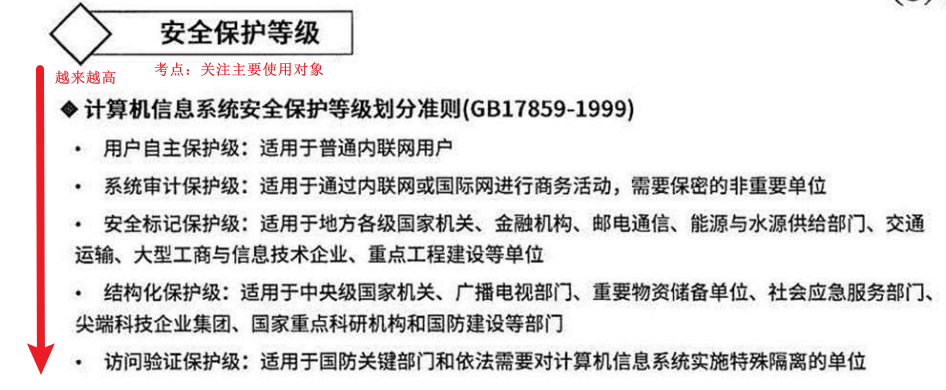

2.2.3 安全保护等级

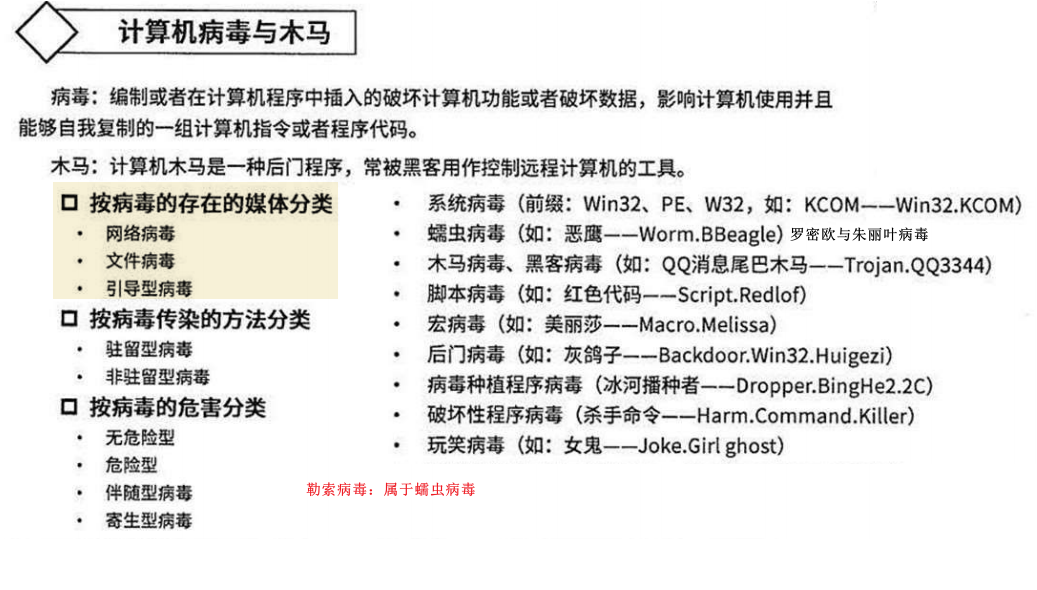

2.3计算机病毒与木马

2.4安全防范体系