导言:

近年来,随着信息技术的飞速发展,网络安全问题日益凸显。其中,勒索病毒作为一种严重的网络威胁,对个人和企业数据造成了巨大的威胁。本文将重点介绍.rmallox勒索病毒的特点、传播途径以及应对策略,旨在帮助读者更好地了解和防范此类病毒。如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(sjhf91)进行免费咨询获取数据恢复的相关帮助。

.rmallox勒索病毒逃避检测手段

.rmallox勒索病毒逃避检测手段是病毒制造者不断进化其恶意代码以躲避安全软件和防御机制的方式。以下是关于.rmallox勒索病毒逃避检测手段的一些可能的情况:

逃避检测手段

-

变形和加壳技术:病毒可能会采用动态加载、代码变形和加壳技术来保护自身不被分析,同时增加反病毒软件的检测难度。

-

利用漏洞:病毒会寻找并利用操作系统、应用程序或服务中的未打补丁的漏洞,以避免触发安全机制的警报。

-

修改注册表和系统文件:为了掩盖自己的行踪,病毒可能会修改系统注册表项或替换关键系统文件,使得安全软件难以识别异常行为。

-

定时释放和自毁机制:为了防止过早被发现,病毒可能会设置定时释放机制,在某个时间点后才激活,或者在检测到某些条件不满足时自我销毁。

-

社交工程手段:除了技术手段外,病毒还会利用人的心理和社会工程学手段,比如伪造紧急消息、冒充合法软件等,来诱骗用户下载和运行恶意程序。

要有效防范这些变种和逃避检测的手段,需要持续更新安全软件、定期打补丁、加强网络安全意识培训,以及定期进行系统和数据的备份。同时,依靠专业的安全团队和情报共享也是非常重要的。

遭遇.rmallox勒索病毒

在繁忙的都市中,XX公司是一家颇具影响力的科技企业,以其高效的数据处理和存储服务在业界享有盛誉。然而,一场突如其来的灾难却险些让这家公司的声誉和运营陷入泥潭。

那是一个普通的周五下午,当员工们正准备结束一周的工作,享受周末的休闲时光时,公司的网络系统突然出现了异常。屏幕上的文件被逐一加密,取而代之的是一串陌生的代码和一条嚣张的勒索信息——.rmallox病毒。

这种病毒以其狡猾和高效著称,能在短时间内迅速感染整个网络,并将所有重要数据锁定。XX公司的管理层意识到事态的严重性,立即启动了紧急应对机制。他们关闭了所有可能受感染的网络端口,切断了病毒传播的途径,并召集了技术团队进行紧急分析。

然而,病毒的速度远超出了他们的想象。在短短几个小时内,XX公司的大量数据被加密,无法正常访问。这些数据不仅包括了公司的核心技术资料,还有客户的隐私信息和业务合同等重要文件。如果不能及时恢复数据,XX公司将面临巨大的经济损失和声誉危机。

在这个关键时刻,XX公司的CEO果断做出了一个决定——寻求专业的数据恢复服务。经过多方打听和比较,他们最终选择了业内知名的91数据恢复公司。

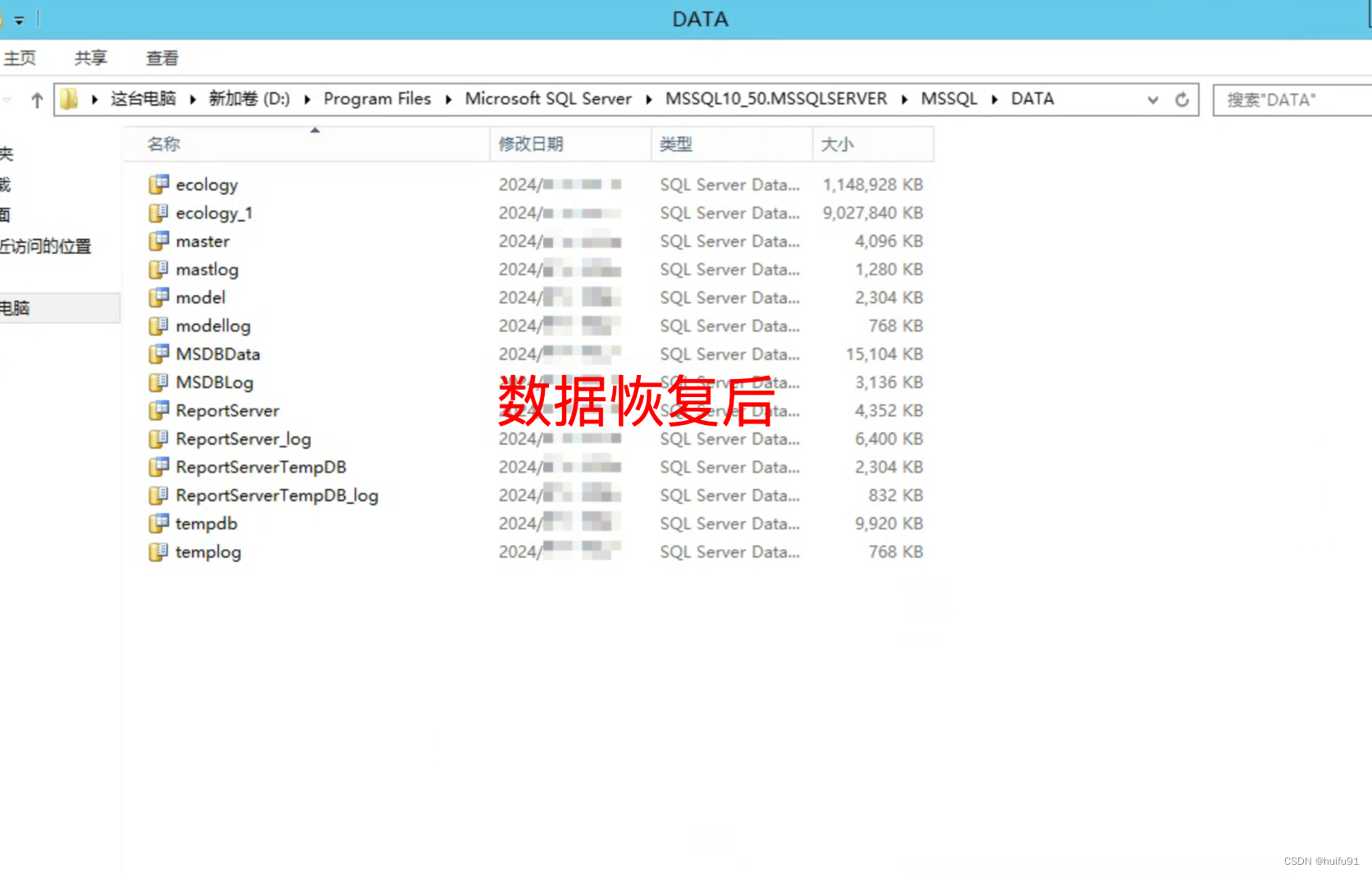

在接下来的2天里,91数据恢复公司的专家们夜以继日地工作,逐步恢复了XX公司的数据。当最后一个文件被成功解密并还原到原始状态时,整个XX公司都沸腾了。他们不仅保住了自己的核心技术和客户数据,还赢得了与91数据恢复公司宝贵的合作机会。

这次危机让XX公司深刻认识到了数据安全的重要性。他们加强了网络安全防护措施,提高了员工的安全意识,并与91数据恢复公司建立了长期合作关系。在未来的日子里,XX公司将继续以高效、安全的数据服务赢得市场的认可。

而91数据恢复公司也因其出色的技术和服务赢得了业界的广泛赞誉。他们将继续致力于为客户提供专业的数据恢复服务,帮助更多企业抵御勒索病毒等网络威胁。

如不幸感染这个勒索病毒,您可添加我们的技术服务号(sjhf91)了解更多信息或寻求帮助。

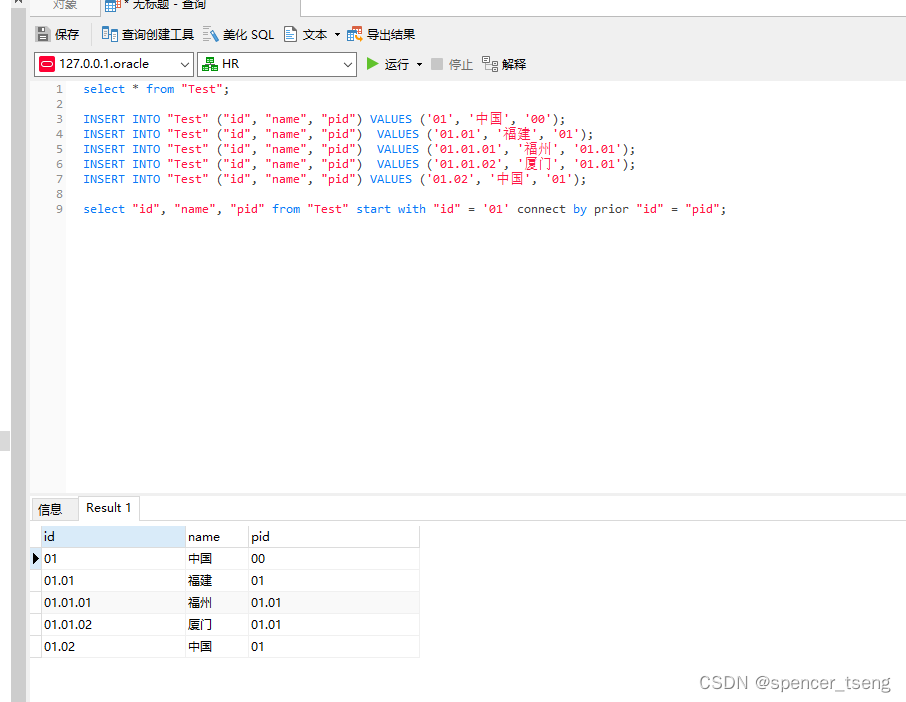

被.rmallox勒索病毒加密后的数据恢复案例:

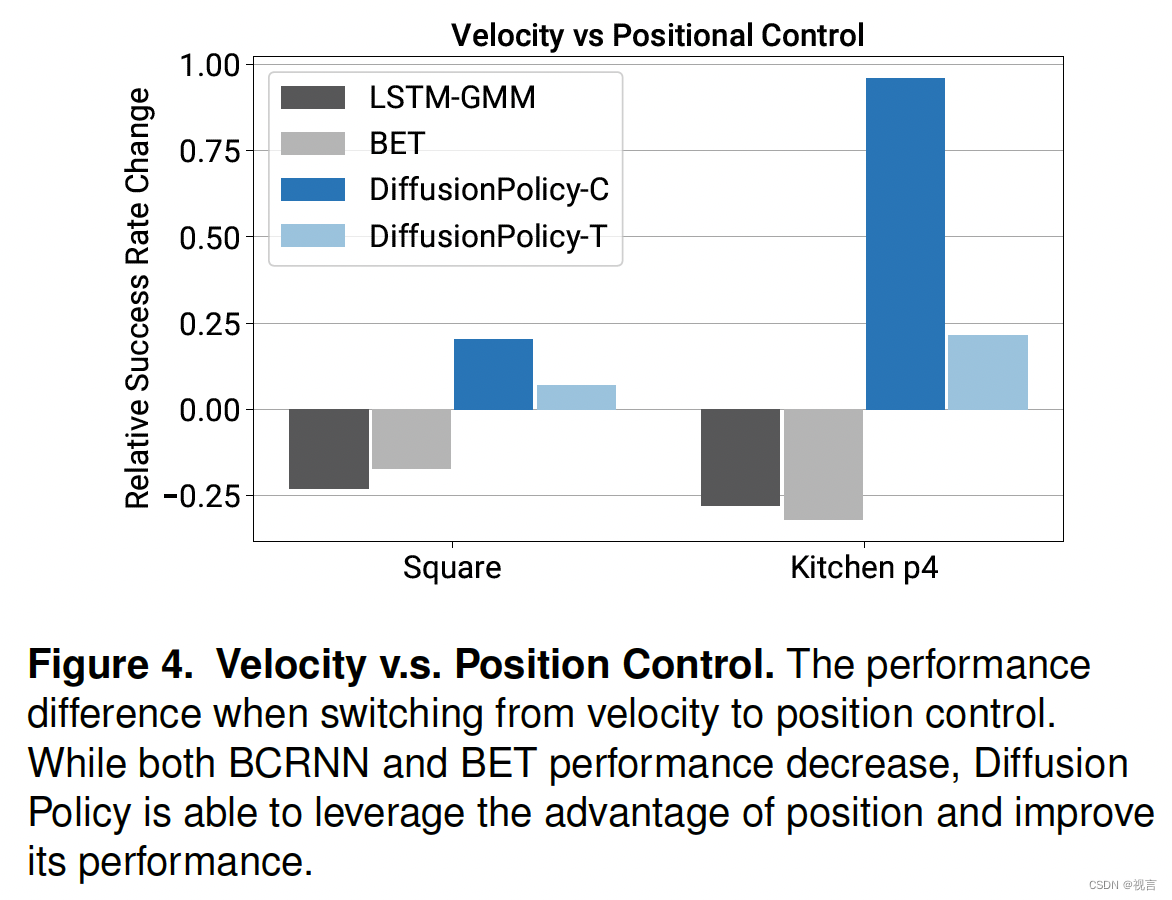

应对.rmallox勒索病毒的策略

-

预防措施:

-

应对措施:

总结

.rmallox勒索病毒是一种严重的网络威胁,对个人和企业数据造成了巨大的威胁。为了防范和应对此类病毒,我们需要加强安全意识,采取预防措施,并准备好应对策略。通过定期备份重要数据、增强安全意识、及时更新系统和应用程序以及使用可靠的杀毒软件等措施,我们可以有效地降低感染病毒的风险。同时,在应对病毒时,我们需要保持冷静,避免轻信勒索信息,及时寻求专业帮助。